| |

|

5031

|

Sistemas Operativos / Windows / Re: Activación de Windows 10

|

en: 3 Agosto 2015, 21:29 pm

|

|

1. Claro que ha salido el Windows 10 definitivo como ya te han comentado, ¿o que creias, que Microsoft estaba actualizando gratuitamente a una beta técnica a sus usuarios y clientes?, serían muy burros por actualizar a betas y los problemas que eso podría dar al usuario final, simplemente usemos la lógica.

2. Respecto a tu pregunta principal, la aplicación Microsoft slmgr (Software Licensing Management Tool) sirve para activar Windows, siempre que tengas una clave de licencia válida, claro está.

Anque de por si eso ya es un programa ...así que el título del video es incorrecto, pero bueno.

Por si te sirve de algo, yo activé Windows 10 con la versión más actual de KMSPico.

Saludos

|

|

|

|

|

5032

|

Programación / .NET (C#, VB.NET, ASP) / Re: Imagenes aleatorias

|

en: 3 Agosto 2015, 15:44 pm

|

Dependiendo del tamaño de las imágenes Tama~no en que sentido peso de la imagen (kb, MB) o tama~no (ancho, largo) Me refiero al ancho y largo, que está bastante limitado al tamaño estándar de icono "grande" (aunque hoy en día los hay de 512x512 hasta 1024x1024, pero bueno...) ➢ ImageList.ImageSize Property - MSDNThe Size that defines the height and width, in pixels, of the images in the list.

The default size is 16 by 16.

The maximum size is 256 by 256. Saludos |

|

|

|

|

5033

|

Programación / .NET (C#, VB.NET, ASP) / Re: Imagenes aleatorias

|

en: 3 Agosto 2015, 15:16 pm

|

ya lo resolvi de alguna manera pero me gustaria como hacer funcionar el de arriba. ¿Qué complicación le encuentras al código?, solo debes usar el índice de la colección y, en caso de que estés usando Option Strict On, castear el objeto para evitar errores den tiempo de compilación. Dim rnd As New Random Dim imgList As New ArrayList With imgList imgList.Add(...) imgList.Add(...) End With lblImagen.Image = DirectCast(imgList(rnd.Next(0, imgList.Count - 1)), Drawing.Image)

¿Pero hay alguna razón en especial por la que estés usando un ArrayList?, en caso contrario, deja de usarlo y simplemente utiliza un List(Of Bitmap). Sin conocer mucho tus necesidades con esas imágenes, yo tal vez lo haría de la siguiente manera que quizás te pueda servir de algo: Dim images As IEnumerable(Of DictionaryEntry) = From resource As DictionaryEntry In My.Resources.ResourceManager.GetResourceSet(CultureInfo.CurrentCulture, True, True).Cast(Of DictionaryEntry)() Where TypeOf resource.Value Is Bitmap Dim rnd As New Random Dim rndIndex As Integer = rnd.Next(0, images.Count) With lblImagen .Text = String.Format("Index: {0}, Name: {1}", CStr(rndIndex), CStr(images(rndIndex).Key)) .Image = DirectCast(images(rndIndex).Value, Image) End With

Dependiendo del tamaño de las imágenes (y de tus necesidades), también podrías optar por utilizar un objeto de tipo ImageList para "administrar" las imágenes tanto en tiempo de diseño como en tiempo de ejecución, sin necesidad de interactuar con más listas/objetos de por medio. Saludos. |

|

|

|

|

5034

|

Informática / Software / Re: Algun programa eficaz de deteccion de fotos duplicadas????

|

en: 3 Agosto 2015, 14:15 pm

|

Esta aplicación tiene un algoritmo muy sofisticado para la detección de duplicados de imágenes, basándose en eso, en comparación de imagen mediante color, resolución, aspect ratio, etc, aparte de los métodos de detección clásicos byte a byte o CRC, es muy configurable y como ya digo es una app muy sofisticada: ➢ Duplicate CleanerTips: - Pulsa F3 (o abre el menú contextual) para activar la previsualización de imagen.

- Usa el botón que tiene un icono de una varita mágica, para marcar todos los duplicados de una sola pasada.

Saludos. |

|

|

|

|

5036

|

Sistemas Operativos / Windows / Re: mover programa comercial a otro ordenador

|

en: 31 Julio 2015, 07:59 am

|

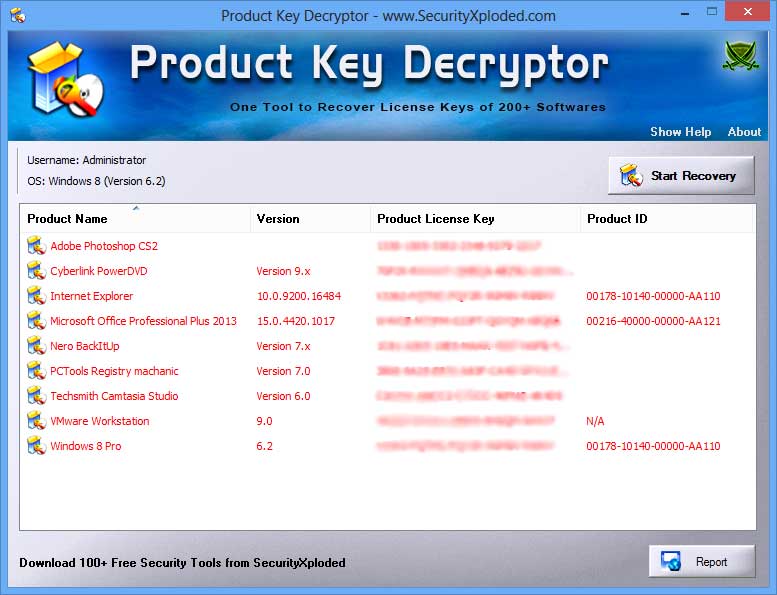

¿En que parte del registro suelen estar las claves de activación de los programas? ¿Por qué no les envias un email para preguntarle exactamente eso?. Cada aplicación es un mundo. Puede estar en el registro o no, la ruta de registro no se puede averiguar sin previo análisis y además pueden haber usado un software de protección que almacenaría la clave en un lugar muy distinto del registro, también puede darse el caso de que la clave de licencia se almacene en un archivo local asociado al programa. De manera general te digo que las aplicaciones suelen guardar la configuración (y licencia) en...: Registro: - HKCU\Software\Nombre de compañia o nombre de programa

- HKCU\Software\Wow6432Node\Nombre de compañia o nombre de programa

- HKLM\Software\Nombre de compañia o nombre de programa

- HKLM\Software\Wow6432Node\Nombre de compañia o nombre de programa

Directorios: - C:\ProgramData\Nombre de compañia o nombre de programa

- C:\Users\Nombre de usuario\AppData\Local\Nombre de compañia o nombre de programa

- C:\Users\Nombre de usuario\AppData\Roaming\Nombre de compañia o nombre de programa

La próxima vez lo que debes hacer es monitorizar el registro y el sistema de archivos cuando tengas que insertar la clave de licencia, así localizarás el lugar exacto y podrás "extraer" la clave de allá donde esté. Saludos! |

|

|

|

|

5037

|

Comunicaciones / Redes / Re: Busco un web-proxy, el cual...

|

en: 30 Julio 2015, 14:00 pm

|

Y si pruebas con vpns que van bastante mejor y dejan hacer cualquier tipo de conexión totalmente customizada? Muchas gracias por el consejo, ha sido probar un VPN y se han resuelto todos mis problemas. Lo resolví usando esta aplicación: ➢ CyberGhost VPNLa versión gratuita tiene una cola de espera de 60-90 segundos, algo muy soportable, permite estar conectado durante 3 horas, y es una conexión sencillamente muy veloz. Prefiero esto a marearme con listas de proxys, que solo el testing de proxys ya lleva mucho más tiempo. En resumen, esta es la cantidad de modificacioens que le tuve que hacer al algoritmo de la app y la app en general: Utilizando un VPN: Cero, absolutmaente ninguna. Utilizando proxys: Una infinidad de modificaciones. Tema solucionado. EDITO: Por si fuera poco, acabo de descubrir que además proporcionan un servicio web-proxy gratuito, el cual es justamente lo que yo quería, jaja: http://www.cyberghostvpn.com/en/proxyEn la respuesta se puede ver el código fuente de la página objetivo, la única pega es que los enlaces originales del código fuente se cifran, pero es codificación html así que genial no pasa nada. Un saludo! |

|

|

|

|

5038

|

Foros Generales / Dudas Generales / Re: Grupo de WhatsApp para imformaticos

|

en: 30 Julio 2015, 12:39 pm

|

Hola, kiko_info; veras, ya lo he comentado en el tema de otro usuario, debido a que, bueno, parece que se esta poniendo de moda lo de crear grupos dentro del foro, y el caso es que, por mi experiencia, eventualmente, estos grupos de WhatsApp o Skype acaban inactivos. CrazyKenny, pues se puede decir que tu has tenido suerte, no has visto nada, precisamente yo no estoy en ese tipo de grupos por que acabo hasta las narices de tener +1.000 mensajes diarios (solo de 1 grupo) que por supuesto no me voy a leer xD de los cuales la mitad de mensajes son personas pidiendo que les hagan favores de "hacking" o programación o parecido, esos grupos son para bobos a menos que hagas un grupo con tus amigos de verdad y ya está, no gente desconocida (y algunos desagradecidos), aparte es un consumo de batería innecesario, odio los grupos informáticos de whatsapp xD. Saludos! |

|

|

|

|

5039

|

Programación / .NET (C#, VB.NET, ASP) / Re: Java vs .NET (novato)

|

en: 30 Julio 2015, 09:32 am

|

Quiero volver a Microsoft pero no sé si me voy a encontrar con lo mismo de Java o si Microsoft lo tiene todo resuelto. Es decir: instalación del entorno es ejecutar .exe y Siguiente, Siguiente, Siguiente, y ya está, a programar. El instalador oficial de Microsoft Visual Studio es bastante configurable, a menos que desactives manuálmente la característica entonces por defecto el instalador descargará e instalará de forma automatizada cualquier componente necesario que esté ausente en tu equipo, como NetFX, runtimes de VC++ o SQL-Server, etc. Instalar y programar como has dicho, sin más preocupaciones. De todas formas, sin ánimo de ofender, da la sensación de que lo quieres todo hecho, pero algunos problemas siempre se deben resolver manualmente como por ejemplo actualicaciones de versiones de librerías de terceros. EL otro día con SharpDevelop, para usar Git, tuvo que instalar un plugin, configurarlo,... un poco al estilo Java y me pareció salir de una cosa para volver a lo mismo. Desde Visual Studio puedes crear repositorios y alguna que otra cosa más con las características de " Source Control" y tal vez " Team Explorer", pero para una integración espectacular de GitHub seguirás necesitando herramientas de terceros en forma de plugins: Para Visual Studio 2015 ➢ GitHub Extension for Visual Studio 2015Para Versiones anteriores: ➢ Git Source Control Provider(hay muchas herramientas más) Saludos |

|

|

|

|

|

| |

|