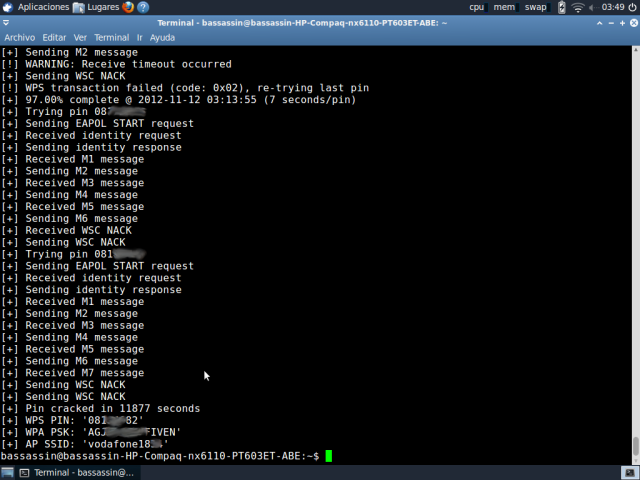

Hola a todos, llevo un día intentando sacar una pass y me gustaría que me dijeseis un par de cosas :

- En caso de pausar el proceso, hay que guardarlo obligatoriamente ? O si me fijo en el ultimo pin que ha probado y empiezo otro ataque desde ese mismo continua ahí?

Deberías,si no quieres perder todo el avance.....de no guardar el progreso empiezas una y otra vez desde 0.....con la misma lentitud.

La demora de respuesta del pin creo que es por la distancia a la que se encuentre el router....más lejos,mas tarda en llegar el pin.... eso he deducido en mis pruebas,aunque quizás estoy equivocado.

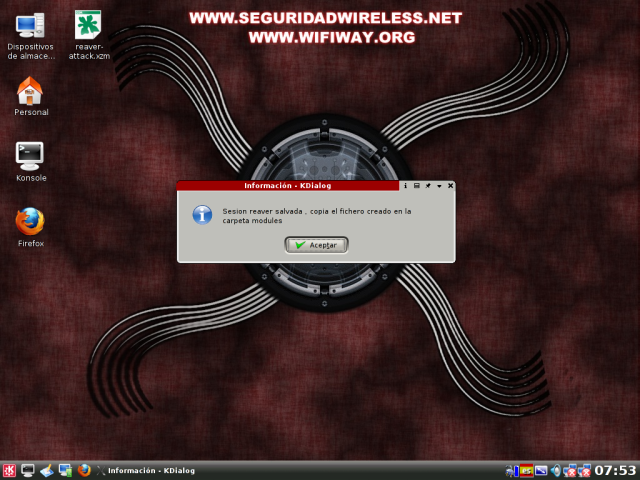

Reaver te da la opción de guardar la sesión..... y/n,por lo tanto si reinicias con los progresos guardados,REAVER seguirá desde el último pin que lanzó,a menos que tengas un pin concreto y lo lances directamente....

Lo que no sé es si lanzando un pin concreto,si no es el correcto,en qué punto retomará reaver la nueva petición de pin,si continúa o se queda parado esperando otro comando...no lo he probado(todavía),pero lo haré....aunque si alguien lo ha probado antes,podría comentarlo y así me ahorro "castigar" más de la cuenta los AP's del entorno.

Autor

Autor

En línea

En línea