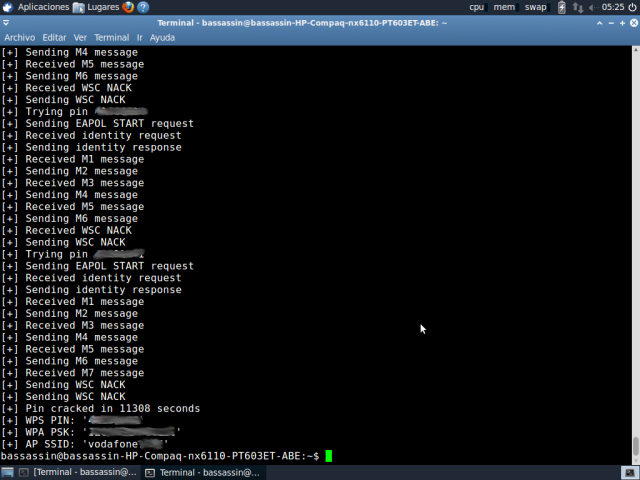

Vale, no se si a alguien le a pasado pero me quedado un poco loco...resulta de que tengo el pin de una red ya crackeada y cada vez que lo pongo con el -pXXXXXXXX me da un wpa distinta jajajajaja me trollea hasta un router o q es esto.

¿Puede ser por ser tkip?

" TKIP(Temporal Key Integrity Protocol) utiliza una clave por paquete, lo que significa que genera dinámicamente una nueva clave de 128 bits para cada paquete."

"Utiliza el algoritmo RC4 para realizar el cifrado, que es lo mismo que se usa en el cifrado WEP. Sin embargo, una gran diferencia con el WEP es que cambia las claves temporales cada 10.000 paquetes. Esto proporciona un método de distribución dinámico, lo que mejora significativamente la seguridad de la red."