Lo que pasa es que la gente no entiende los procesos de cifrados. De seguro y les dicen, activa esta opción y listo, estás completamente seguro. La realidad es que el cifrado requiere una llave en específico y que esta llave necesita estar almacenada en algún lugar (generalmente seguro, sino para que hacer todo esto).

No puedes dejar la llave en el mismo medio cifrado porque entonces no la puedes leer, ya que necesitas esta misma llave para poder leer el disco, entonces habrá que ponerla en algún lado.

El chip entonces cumple su cometido, de almacenar la llave de manera segura. Técnicamente, no hace falta ponerla en el TPM, estoy seguro que hay equipos que no tienen TPM y podrías ponerla en una USB por ejemplo. Otra cosa es que Windows no lo permita...

Realmente solo es un problema si el modulo falla o si el usuario maneja mal la contraseña. Al final, la llave de cifrado es información que debe ser respaldada. Cualquier dato es propenso a perderse, ya sea que la guardes en tu cabeza o en cualquier otro tipo de memoria.

Y ese es el problema, la seguridad tiene un costo. El costo es que tiene que gestionar la llave de manera segura y la gente tiene muy mala practicas de gestión de la información. La solución simplemente es... no pagar por seguridad que no puede costear.

Claro que en tu caso, la culpa la has tenido 100% tú. Esto no fue culpa del sistema operativo, ni de la UEFI, ni de Microsoft. Tu has utilizado incorrectamente el sistema por tu propio desconocimiento. Y espero que tu contacto haya tenido respaldo de su información o al menos tenga una copia de la llave de bitlocker, porque sino te has cargado toda la info de tu contacto.

Pero hombre llevo trasteando con ordenadores desde hace ya

30 34 años desde el Spectrum pasando por el commodore, un Sharp de esos con cassete luego w95, w98, WMe, y hasta hoy. Como voy a imaginar que cambiando un valor el el Bios de 1 a 0 (que no recuerdo si por defecto estaba a 1) se vaya a borrar datos concernientes al sistema operativo o al disco. Como mucho piensas que pueda haber alguna incompatibilidad, obvio no tocaría cosas que pensase que pudiera dañar el ordenador como voltajes y cosas así, si estuvieran esas opciones. Si desactivas la cámara no funcionará pero solo es volver a activar y listo. Nada grave. Como voy a imaginar siquiera que darle Clear TPM borre contraseñas

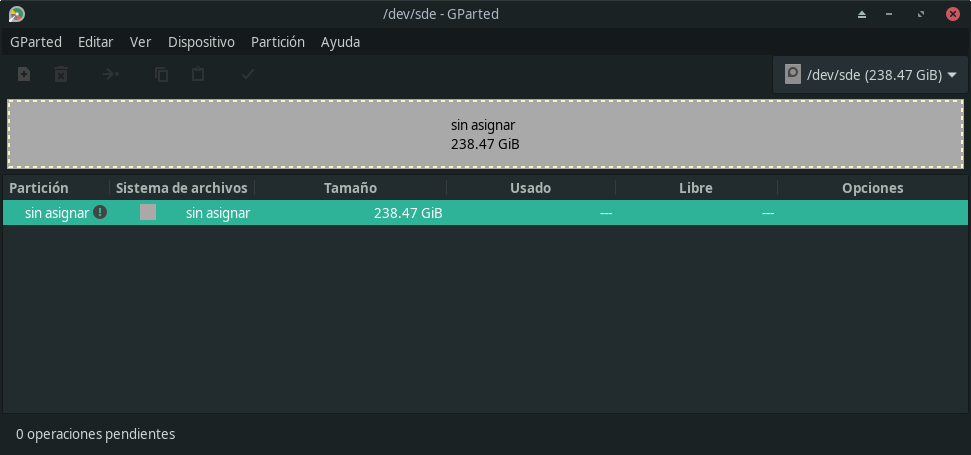

De todos modos y tras mucho analizar el disco creo que está vacío, por alguna razón no se porqué está bloqueado según

hdparm desde Linux. Debería decir 'not locked' pero pone:

Security:

Master password revision code = 65534

supported

enabled

locked

not frozen

not expired: security count

supported: enhanced erase

Security level maximum

Como puede verse seguridad permitida y bloqueada. Sin embargo desde el principio al conectarlo no tiene partición, ni volumen, ni asignación. Nada. Aunque estuviera bloqueado debería tener volumen y letra al conectarlo como externo en otro ordenador ¿me equivoco? sin embargo no es así. Desde Windows no puedo usar este comando:

manage-bde -status c:Porque no tiene letra alguna y no se puede asignar. Ni tampoco desde linux por cierto lo que pasa que en linux si que puedo hacer referencia con /dev/sde (en micaso)

. Ni idea de que debería modificar o qué parámetros.

. Ni idea de que debería modificar o qué parámetros.