Autor Autor

|

Tema: REAVER: Vulnerabilidad de WPA por WPS habilitado (Leído 1,257,543 veces)

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

Bueno chicos, se que no viene mucho al tema.. Solo relacionado, pero es un detalle. Si no os funciona walsh, (wash) hoy en dia. Tenemos un nuevo comando para saber si el AP tiene WPS ON. "iw <interface> scan ssid (si quereis alguno especifico.) Ejemplo: iw wlan0 scan ssid migatotienetreshuevos  , cuando hagais el scan, no hace falta modo monitor. En managed os vale. Si os devuelve una sintaxis diciendo que no se encuentra el comando (rarisimo, en Linux Mint yo lo tengo de serie y en todas las distros de auditoria  ) Podeis instalarlo, con "apt-get install iw" . Pero rarisimo que no venga  Al usar el comando, os devolvera esto:  Y ahí sabreis los resultados.  Un saludo chicos, perdon por la interrupción. |

|

|

|

|

En línea

En línea

|

|

|

|

|

|

adrihamel

Desconectado Desconectado

Mensajes: 113

|

Bueno chicos, se que no viene mucho al tema.. Solo relacionado, pero es un detalle. Si no os funciona walsh, (wash) hoy en dia. Tenemos un nuevo comando para saber si el AP tiene WPS ON. "iw <interface> scan ssid (si quereis alguno especifico.) Ejemplo: iw wlan0 scan ssid migatotienetreshuevos  , cuando hagais el scan, no hace falta modo monitor. En managed os vale. Si os devuelve una sintaxis diciendo que no se encuentra el comando (rarisimo, en Linux Mint yo lo tengo de serie y en todas las distros de auditoria  ) Podeis instalarlo, con "apt-get install iw" . Pero rarisimo que no venga  Al usar el comando, os devolvera esto:  Y ahí sabreis los resultados.  Un saludo chicos, perdon por la interrupción. El walsh (wash) si lo ejecutas por comando, ami ni en wifiway, ni en backtrack, ni en wifislax me ha funcionado, pero si que me ha funcionado con el wpscrackgui 2.0 si mal no recuerdo (viene el ultimo instalado en el wifislax 4.3) y te salen las redes con el wps activado y bloqueado salu2

|

|

|

|

|

En línea

En línea

|

|

|

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

Nunca use la gui . No me va las interfaces graficas, no se.. Lo veo mas bonito desde una terminal, llamadme raro si qereis  Siempre por comando y nunca me funcionó  . Lo he usado en varios tipos de chips y nada  , el AR9271, RT3070L , RLT8187l.. Busque alguna alternativa y bueno. Va bien, yo la puse por si os sirve de utilidad ^^ jeje |

|

|

|

|

En línea

En línea

|

|

|

|

El_Andaluz

Desconectado Desconectado

Mensajes: 4.337

|

Hola buenas me gustaria saber si el pin que pone arriba granbuitrenegro si me lo puedes confirmar es correcto y sacaste esa clave con ese pin resulta que yo tengo una misma red con esa mac igual menos los ultimos numero que cambia lo que me extraña de esa clave wpa es que todas sean mayusculas y no haya ninguna minuscula sera por que son nuevas verdad y ese comando que le has metido por que le pones 15 no lo entiendo si alguien me lo explica.saludos.

HCK: Perdona con el Wireshark en el wifislax4.3 o en cualquier version tambien se puede ver si tiene el wps activado verdad dandole a parametro esa opcion que tu has puesto hay de que programa es es mas o menos lo mismo que yo digo?

|

|

|

|

|

En línea

En línea

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

El walsh (wash) si lo ejecutas por comando, ami ni en wifiway, ni en backtrack, ni en wifislax me ha funcionado, pero si que me ha funcionado con el wpscrackgui 2.0 si mal no recuerdo (viene el ultimo instalado en el wifislax 4.3) y te salen las redes con el wps activado y bloqueado salu2

Ante ultimo, el 1.2.0 sera.

Hola buenas me gustaria saber si el pin que pone arriba granbuitrenegro si me lo puedes confirmar es correcto y sacaste esa clave con ese pin resulta que yo tengo una misma red con esa mac igual menos los ultimos numero que cambia lo que me extraña de esa clave wpa es que todas sean mayusculas y no haya ninguna minuscula sera por que son nuevas verdad y ese comando que le has metido por que le pones 15 no lo entiendo si alguien me lo explica.saludos.

es el delay, cuanto tiempo teja entre pin y pin. Hay que leer el help:

HCK: Perdona con el Wireshark en el wifislax4.3 o en cualquier version tambien se puede ver si tiene el wps activado verdad dandole a parametro esa opcion que tu has puesto hay de que programa es es mas o menos lo mismo que yo digo?

Es mal gastar el Wireshark.. esta echo pa otras cosas..

Cambiando de tema, alguien tiene algún dato sobre alguna ZTE... en particular el ZTE ZXV10 H108L... viene con WPS Activo por defecto pero ni el fabricante te dice cual es el WPS y ni por consola puedes entrar para verlo como algún que otro Thomson, lo bueno es que se bloquea por 5 días tras 10 pines.. si alguien tiene algún dato.

|

|

|

|

|

En línea

En línea

|

|

|

|

|

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

HCK: Perdona con el Wireshark en el wifislax4.3 o en cualquier version tambien se puede ver si tiene el wps activado verdad dandole a parametro esa opcion que tu has puesto hay de que programa es es mas o menos lo mismo que yo digo?

Si, es cierto. Pero ya tienes que capturar algun #data, analizarlo... Con este tipo de cosas te ahorras todo eso, que es un engorro.. Ademas, wireshark tiene mas usos mucho mas utiles, como dice el compañero  . Un saludo

|

|

|

|

|

En línea

En línea

|

|

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

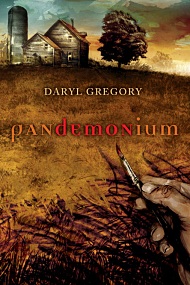

HCK: Entonce esa imagen que tu has puesto de que programa es ? Gracias por responder.  ajjaja lo que es no tener noción de nada.. el iw es una utilidad de configuración basada en CLI para dispositivos inalámbricos. Es compatible con casi todos los nuevos semiconductores que se han agregado al kernel recientemente de linux. iw está todavía en desarrollo. Las características se añaden "a medida que van avanzado". La única documentación que existe para iw es esta página. Es también una herramienta muy similar al iwconfig. Por lo general ya viene instalado en los kernels y si no viene para usar aircrack-ng debes tenerlo instalado.

|

|

|

|

|

En línea

En línea

|

|

|

|

|

| Mensajes similares |

|

Asunto |

Iniciado por |

Respuestas |

Vistas |

Último mensaje |

|

|

Intrucion Iss 6.0 con put habilitado

Nivel Web

|

hdbreaker

|

1

|

4,735

|

29 Diciembre 2010, 03:41 am

29 Diciembre 2010, 03:41 am

por APOKLIPTICO

|

|

|

Reaver Pro [Reaver-WPS Pro Edition Live DVD]

« 1 2 ... 9 10 »

Wireless en Linux

|

P4nd3m0n1um

|

96

|

122,549

|

11 Agosto 2015, 21:28 pm

11 Agosto 2015, 21:28 pm

por tuamigo84

|

|

|

Desinstalar reaver 1.4 e instalar reaver 1.3 en wifislax

Wireless en Linux

|

fjarias

|

5

|

10,284

|

31 Octubre 2012, 21:24 pm

31 Octubre 2012, 21:24 pm

por MEGAHOM

|

|

|

Reaver Automated Scripts (Scripts de Automatización de Reaver-WPS)

Wireless en Linux

|

P4nd3m0n1um

|

0

|

12,580

|

11 Noviembre 2012, 04:34 am

11 Noviembre 2012, 04:34 am

por P4nd3m0n1um

|

|

|

Habilitado o deshabilitado javascript

Dudas Generales

|

Rnovatis

|

3

|

3,763

|

26 Marzo 2017, 18:48 pm

26 Marzo 2017, 18:48 pm

por engel lex

|

|

, cuando hagais el scan, no hace falta modo monitor. En managed os vale. Si os devuelve una sintaxis diciendo que no se encuentra el comando (rarisimo, en Linux Mint yo lo tengo de serie y en todas las distros de auditoria

, cuando hagais el scan, no hace falta modo monitor. En managed os vale. Si os devuelve una sintaxis diciendo que no se encuentra el comando (rarisimo, en Linux Mint yo lo tengo de serie y en todas las distros de auditoria  )

)

Autor

Autor

En línea

En línea

Siempre por comando y nunca me funcionó

Siempre por comando y nunca me funcionó  . Lo he usado en varios tipos de chips y nada

. Lo he usado en varios tipos de chips y nada  , el AR9271, RT3070L , RLT8187l.. Busque alguna alternativa y bueno. Va bien, yo la puse por si os sirve de utilidad ^^ jeje

, el AR9271, RT3070L , RLT8187l.. Busque alguna alternativa y bueno. Va bien, yo la puse por si os sirve de utilidad ^^ jeje

.

.