Autor Autor

|

Tema: REAVER: Vulnerabilidad de WPA por WPS habilitado (Leído 1,234,618 veces)

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

Muchas gracias

habia leido en otro post que aunque repite 7 caracteres pueden estar desordenados, nose voy a meter con el handshake y el crunch haber si me rellena las x, pero si no coinciden las posiciones no se que hacer.

Gracias

bueno eso dependería del router. Igual le falta pulido al Reaver, hace más de tres días que estoy crackeando... y va a 20% recién..

|

|

|

|

|

En línea

En línea

|

|

|

|

namco04

Desconectado Desconectado

Mensajes: 14

|

Tengo otra pregunta sobre el reaver:

¿Hay alguna forma de que empieze la busqueda de el pin a partir del 6000xxxx,

lo digo porque un dia perdi lo que habia guardado en el 6000 y pico asi por lo menos ya tenia el 50%

|

|

|

|

|

En línea

En línea

|

|

|

|

Danistov

Desconectado Desconectado

Mensajes: 15

|

cuando sale esto:

Sending identity response

Received identity request

Sending identity response

Received identity request

Sending identity response..

hay que esperar? o pararlo un rato y continuar despues...?

|

|

|

|

|

En línea

En línea

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

Tengo otra pregunta sobre el reaver:

¿Hay alguna forma de que empieze la busqueda de el pin a partir del 6000xxxx,

lo digo porque un dia perdi lo que habia guardado en el 6000 y pico asi por lo menos ya tenia el 50%

y podes especificar entre 4 o 8 dígitos para que empiece. cuando sale esto:

Sending identity response

Received identity request

Sending identity response

Received identity request

Sending identity response..

hay que esperar? o pararlo un rato y continuar despues...?

depende, todos los routers tienen WPS diferentes por mas que sea 1.0 o 2.0 estos tienen barios métodos de seguridad, te doy un ejemplo de uno que tengo yo, la MAC es C8:64:C7 si mal no recuerdo, es in violable, pueba 10 pines y se bloquea, tenes que esperar 24 hs hasta que sigue con otros 10. Muy pero muy feo. Por eso dije: Igual le falta pulido al Reaver, hace más de tres días que estoy crackeando... y va a 20% recién..

y sigo, hace ya 6 o 7 dias, les doy un ejemplo, crackear una WPA numérica de 8 digitos de longitud, tenes del 00000000 a 99999999, unas 100.000.000 key/s, un micro normal crackea a 256key/s tardarías un promedio de 4 días pero vos fíjate esto, el reaver, en mi caso prueba solamente 1 pin por minuto, osea prueba 5 pines y tiene que esperar 5 minutos... cuanto me falta... igual reaver si es que no se dieron cuenta trabaja con una base de datos con pines que se saben que son usados, ejemplo el 12345670, es el primero que prueba. Que feo seria que empiece del 00000000 no llegas mas al 12345670 jeje al ritmo que va este router.

|

|

|

|

|

En línea

En línea

|

|

|

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

Es un poco absurdo... E inutil, la idea que pienso. Porque poca gente legitima se asocia por WPS conociendo la clave WPA.. Pero, si hubiera alguna herramienta para capturar un paquete de datos con una asociación WPS legitima... (en plan handsake, añadir algun módulo o algo a airodump para que reconozca una asociación por WPS...)

¿No podriamos despues sacarla pasando alguna herramienta que acelerara el proceso?, en plan pyrit, EWSA.

Tengamos en cuenta que probando varias asociaciones directamente al router sin conocer el PIN tiene muchos inconvenientes... Limitaciones de intentos.. Velocidad de asociaciones limitadas por el router etc.

Si consiguieramos una captura que contega el PIN y despues sacarlo a fuerza dura y pura de CPU/GPU, tal y como esta el panorama en ese campo de las GPUs (Cuda y ATI Stream), sacar una clave de 8 caracteres sin letras, seria cuestión de minutos con una CPU o GPU decente.

¿Creeis que sería posible?, corregidme si me equivoco, solo es una suposición lo de capturar una asociación WPS. No conozco tecnicamente como funciona.

|

|

|

|

|

En línea

En línea

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

Es un poco absurdo... E inutil, la idea que pienso. Porque poca gente legitima se asocia por WPS conociendo la clave WPA.. Pero, si hubiera alguna herramienta para capturar un paquete de datos con una asociación WPS legitima... (en plan handsake, añadir algun módulo o algo a airodump para que reconozca una asociación por WPS...)

¿No podriamos despues sacarla pasando alguna herramienta que acelerara el proceso?, en plan pyrit, EWSA.

Tengamos en cuenta que probando varias asociaciones directamente al router sin conocer el PIN tiene muchos inconvenientes... Limitaciones de intentos.. Velocidad de asociaciones limitadas por el router etc.

Si consiguieramos una captura que contega el PIN y despues sacarlo a fuerza dura y pura de CPU/GPU, tal y como esta el panorama en ese campo de las GPUs (Cuda y ATI Stream), sacar una clave de 8 caracteres sin letras, seria cuestión de minutos con una CPU o GPU decente.

¿Creeis que sería posible?, corregidme si me equivoco, solo es una suposición lo de capturar una asociación WPS. No conozco tecnicamente como funciona.

Puede ser una locura pero quizás sea posible, miren esto, el otro día vi un router con WPS, entonces digo bueno vamos a tirar suerte.. como siempre se hace al momento de hacer fuerza bruta. MAC Address: C8:64:C7:XX:XX:XX Cifrado: WPA2/AES WPS: 1.0 comenzó a crackear no, probo 1, 2, 6, 10, bank! se bloqueo, bueno pienso que se desbloqueara en uno minutos, no, fueron horas, tardo 24 horas en volver a probar tan solo unos 10 pines y se volvió a bloquear. según se es un zte corporation por la MAC osea pero probar 10 pines cada 24 horas no es una solución razonable, quizás tardar 20999 años en crackear la WPA seria mas fácil. Ahora, nosotros no estamos usando una versión estable de reaver, por mas que tengamos la r112. Existe una versión PRO con una base de datos de pines mejorada que vende esta empresa que realizo al Reaver. O quizás esa versión de Reaver PRO tenga mejor funcionamiento. Encontré navegando por los errores y preguntas en el sitio de Google Code que hay gente que le lanza el aireplay-ng contra el router, si les funciona simplemente tuvieron suerte. A su ves también agregar que si hubiera algo que pare a estos bloqueos también aliviaría el crackeo, probé con todas las funciones del reaver y una es peor que la otra, la única que funciona bien es usando MAC y SSID y -vv nada más. Se dice que el creador de Aircrack esta trabajando en algo pero mucho no le gusto la idea del WPS según el foro de AirCrack.

|

|

|

|

|

En línea

En línea

|

|

|

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

Yo relato absurdo mi idea por el hecho de que ningun cliente suele asociarse a su router por WPS teniendo su clave WPA.  Mucha gente creo que desconoce esa tecnologia, por el hecho de que son nuevos, no tienen conocimiento sobre el asunto... Quizas dentro de un tiempo tenga mas salida su uso. Tambien tener que levantarte al salon mismo pa pulsar un botoncito, es mas costoso que poner una WPA de 16 caracteres por ejemplo, que no te mueves del sitio. (En el caso de que tenga botón y la peña sea tan vaga como yo)  El problema que nos limita el intentarlo directamente con reaver son las medidas de seguridad que toma el router cuando no son asociaciones legitimas. Como tu caso, que a los 10 intentos chapa y no arranca hasta las 24 horas. Con un paquete de asociacion por WPS y una GPU medianamente decente, eso seria cuestión de minutos, se la comeria con patatas. Ums, ¿que ataques con aireplay-ng usaban?, leistes algo sobre alguno en concreto... Buscaré mas info sobre el tema. Si el creador de la suite esta en el asunto, añadir un modulo a airodump-ng para reconocer la asociacion WPS y capturarla, seria una brecha muy grande para romperlo. |

|

|

|

« Última modificación: 18 Febrero 2012, 14:34 pm por HCK. »

|

En línea

En línea

|

|

|

|

HCK.

Desconectado Desconectado

Mensajes: 181

|

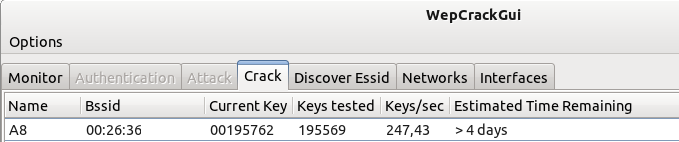

Bueno. Como siempre mis ambiciones, llevan ha intentar cumplir mis disparatados planes  Asi que cuelgo datos sobre mi plan magistral de supuestamente recreado como sería capturar una asociación WPS y atacarla por fuerza bruta pura y dura. Cabe destacar que he hecho todo lo posible disponiendo de un PC cacoso, arcaico, y una GPU que a lo mejor un dia le da un calenton y explota, pero bueno empezemos la delicatese  Al dia de hoy, he cambiado la clave de mi red, por una de 8 digitos numericos sin ningun caracter especial (al igual de como funciona WPS). Haciendo una desauthenticación, he capturado un handshake de mi propia red con la nueva clave, de aqui en adelante lo llamaremos "PIN", como corresponde a las caracteristicas recreadas de una asociación por WPS. Vuelvo a destacar que es una recreación, al dia de hoy no exite tal herramienta para capturar tal asociación WPS como si de un handshake se tratase. Lo dejo claro por no crear dudas.El resultado a la pesca es este. Adjunto imagen:  Utilizando una de las ultimas versiónes de EWSA. De equipo cacoso: Intel Core 2 Duo E2200 @ 2,2 Ghz (podia haberlo subido a 3 Ghz, que es como lo tengo OC aveces, pero seguro que no sería mucha diferencia.) GPU GeForce 8400 GS (si, es patetico... Pero probaré dentro de poco con una GTS450 OC, que tengo pensado pillarme, digo yo que variará la cosa bastante.) 2GB de RAM DDR2. El resultado son de média 200keys/x seg, con algun subidón a 300. La clave esta en el diccionario que he utilizado, una de las finales. Tiempo estimado para concluir el diccionario y obtener aproximadamente el PIN sería: 358dias, 16 horas, 54 min y 21 seg aprox. (como bien dice la imagen.) Realmente una locura. Animo a la gente, a intentar recrearlo, que disponga de un equipo con un rendimiento decente, o actual. Equipos de media/alta gama. El cambio tiene que ser brutal. Lo volveré a intentar, cuando haga algunas modificaciones, tengo pensado poner GPU GTS450 OC, otro módulo de 2GB de RAM, y si pillo alguno barato, pillar un Q6600 o cosa así. Si no se puede pues subiré las frecuencias hasta el limite del E2200.  Por poder se puede, con algo medianamente util, se puede. Y en poco tiempo. Haber si es posible esa idea de la captura de la asociación WPS. Bueno, un saludo. |

|

|

|

|

En línea

En línea

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

358dias, 16 horas, 54 min y 21 seg aprox. (como bien dice la imagen.)

Realmente una locura. Animo a la gente, a intentar recrearlo, que disponga de un equipo con un rendimiento decente, o actual. Equipos de media/alta gama.

El cambio tiene que ser brutal.

mito eso por usar windows, yo paso diccionarios de 8 dígitos numérico de 00000000-99999999 en 4 días con una maquina mas pobre y eso que lo estoy generando con el crunch; no hay ningun archivo lógico de diccionario.

|

|

|

|

|

En línea

En línea

|

|

|

|

P4nd3m0n1um

Desconectado Desconectado

Mensajes: 1.419

|

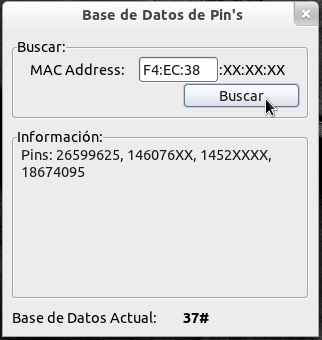

lo peor que el reaver llega un momento que hace colapsar al router, ha desaparecido por unas 10 horas... pero llegar a 100% y q me diga algo, sino llueven mensajes contra este  mas bien habria que encontrar alguna forma de burlar al router, onda de cambiar el tiempo entre pin y pin ya que he probado algunos comandos pero sigue haciéndolo a su velocidad normal. I'm using ALfa rtl8187. reaver 1.4 found this way to make it work 1. run: aireplay-ng mon0 -1 120 -a (MACADDRESS) -e (SSID) 2. then: reaver -i mon0 -A -b (MACADDRESS) -c 6 -vv --no-nacks --win7 hope this help  por todos lados lo puso. http://code.google.com/p/reaver-wps/issues/detail?id=230también están los Mx o M4, etc. Cuando uno capa el M6 se saben los primeros 4 dígitos del PIN, salta al 90% el reaver.

------------------------------------------------------------------------------------

por algo también agregue en WPSCrackGUI una base de datos, ejemplo si sabes los primeros 4, te faltan solo 4 y así se crackearia mas fácilmente especificando estos pines. Mejor 10 4=10.000 que 10 8=100.000.000. |

|

|

|

« Última modificación: 18 Febrero 2012, 20:15 pm por P4nd3m0n1um »

|

En línea

En línea

|

|

|

|

|

| Mensajes similares |

|

Asunto |

Iniciado por |

Respuestas |

Vistas |

Último mensaje |

|

|

Intrucion Iss 6.0 con put habilitado

Nivel Web

|

hdbreaker

|

1

|

4,507

|

29 Diciembre 2010, 03:41 am

29 Diciembre 2010, 03:41 am

por APOKLIPTICO

|

|

|

Reaver Pro [Reaver-WPS Pro Edition Live DVD]

« 1 2 ... 9 10 »

Wireless en Linux

|

P4nd3m0n1um

|

96

|

120,405

|

11 Agosto 2015, 21:28 pm

11 Agosto 2015, 21:28 pm

por tuamigo84

|

|

|

Desinstalar reaver 1.4 e instalar reaver 1.3 en wifislax

Wireless en Linux

|

fjarias

|

5

|

10,040

|

31 Octubre 2012, 21:24 pm

31 Octubre 2012, 21:24 pm

por MEGAHOM

|

|

|

Reaver Automated Scripts (Scripts de Automatización de Reaver-WPS)

Wireless en Linux

|

P4nd3m0n1um

|

0

|

12,396

|

11 Noviembre 2012, 04:34 am

11 Noviembre 2012, 04:34 am

por P4nd3m0n1um

|

|

|

Habilitado o deshabilitado javascript

Dudas Generales

|

Rnovatis

|

3

|

3,508

|

26 Marzo 2017, 18:48 pm

26 Marzo 2017, 18:48 pm

por engel lex

|

|

Autor

Autor

En línea

En línea