Es lo suficientemente potente mi fuente para mover mi sistema?? Esta pregunta se realiza constantemente en los foros de Hardware y de Presupuestos Hardware de ADSL Zone pero antes de responder a esta pregunta convendría analizar la importancia de la fuente de alimentación en nuestro sistema.

La fuente de alimentación es el corazón de nuestro sistema. Es la encargada de suministrar la potencia requerida a los diferentes componentes que lo forman de manera estable, sin picos de tensión ni ruidos parasitarios en la corriente que suministra y con los voltajes dentro de unos parámetros del 5% del valor nominal que marca el estádar ATX, que son:

+3.3 V, el voltaje ha de permanecer entre los +3.135 V y los 3.465 V.

+5 V, el voltaje ha de permanecer entre los +4.75 V y los 5.25 V.

+12 V, el voltaje ha de permanecer entre los +11.40 V y los 12.60 V.

Por qué es importante que los voltajes permanezcan esntre estos dos valores?? Porque si el valor es demasiado bajo, el componente no recibe la suficiente alimentación con lo que no puede funcionar y se generarán cuelgues aleatorios del sistema, generralmente cuando se estrese el componente; si el valor es demasiado alto, lo que hacemos es freir el componente con un exceso de voltaje lo que provocará que éste se queme. Para averiguar los voltajes de vuestra fuente, podéis mirarlo en la Bios de la placa base que siempre suele incorporar un apartado que nos indica estas medidas. Programas como el HardwareMonitor o el Everest no son 100% fiables para estos temas dado que dependen mucho del tipo de sensor que incorpore la placa base, y si éste es un ITE IT87, os podéis olvidar que sus lecturas sean correctas.

Sin embargo, es probablemente el elemento menos valorado a la hora de construir un sistema. La mayoría de usuarios simplemente le encasquetan lo primero que pillan y que haga mover con cierta soltura el sistema, sin comprender realmente las consecuencias de sus actos, consecuencias que suelen ser bastante caras el día que llega Paco con las rebajas.

Por qué no comprar fuentes de alimentación genéricas?? Porque simple y llanamente, es lo peor que podéis hacer. Como norma general, las fuentes genéricas suelen estar fabricadas con tecnología antigua y componentes de muy baja calidad que son incapaces de suministrar la potencia que anuncian, por lo que es bastante común ver en este segmento fuentes ultra potentes (en teoría) potenciando sistemas que no consumen gran cosa en realidad.

Instalar una fuente genérica puede derivar en los siguientes problemas:

-Dado que la mayoría no llevan PFC activo, se genera un aumento del consumo del sistema.

-La eficiencia energética de este tipo de fuentes suele ser muy baja, entre un 60 y 70 %, lo que también se traduce en un aumento del consumo.

-Dada la baja eficiencia energética que padecen, estas fuentes suelen ser muy propensas a calentarse bastante, lo que produce más ruido por tener que hacer funcionar el ventilador a mayor velocidad. Incluso pueden llegar al extremo de, literalmente, fundirse.

-Estas fuentes no suelen llevar ningún tipo de protección contra sobre tensiones, así que si tienes una de éstas en tu línea de corriente, ten por seguro que se llevará por delante alguno de los componentes del ordenador.

-El puente rectificador de estas fuentes suele ser bastante malo, lo que hace que los voltajes, en lugar de ser estables, no paren de saltar lo que acorta la vida de los mosfets de los componentes.

-La mala calidad de los componentes y, especialmente del transformador de alta, hace que las líneas de voltajes (también llamadas railes o canales) estén llenas de ruidos parasitarios que generan un aumento de temperatura en los componentes.

-Si estos ruidos parasitarios salen de ciertos límites, pueden provocar cuelgues aleatorios del sistema.

Por tanto, no os dejéis cegar por fuentes de chorrocientos vatios que cuestan baratas porque ese tipo de chollos no existen en hardware informático. Si preferís pagar 20 por vuestra fuente y arriesgaros a que cuando ésta se estropee se lleve por delante vuestra placa base, el procesador, la RAM o la tarjeta gráfica y tengáis que desembolsar 100 o más extra para reempleazar uno de estos componentes, es mi opinión que no es la mejor elección.

En qué fijarnos a la hora de comprar una fuente de alimentación?? Hay varios parámetros en los que deberemos fijarnos a la hora de elegir una fuente de alimentación.

-La potencia anunciada. La potencia ha de estar siempre en consonancia con el sistema que queremos alimentar. De nada sirve poner una fuente de 1000 W a un sistema que solo va a consumir 300 W a plena carga.

-El amperaje que cada rail es capaz de soportar. Cada fuente suele incorporar una pegatina en un lateral donde se describe el amperaje que cada raíl suministra.

Hay que recordar en este punto que el cálculo de la potencia se realiza por la fórmula

W=VxA

Donde W es la potencia en vátios, V es el voltaje en voltios y y A el amperaje en amperios.

Por ejemplo, en la imagen anterior vemos que el raíl de +5 V es capaz de suministrar 30 A, lo que nos da una potencia máxima de 150 W para sólo ese raíl.

Una manera muy sencilla de comprobar si una fuente se ha realizado con tecnología moderna o antigua es comprobar el amperaje de los raíles. Si la fuente suministra más potencia en el rail +5 V que en el +12 V, es que está realizada siguiendo estándares antiguos dado que en los sistemas actuales, el rail que más se utiliza es el +12 V frente a lo que ocurría hace 5 años en que el rail más utilizado era el +5 V.

Ultimamente los fabricantes han decidido, ante el aumento de consumo de los ordenadores especialmente en el raíl +12 V, dividir este raíl en varios sub raíles destinados, en teoría, a proteger al usuario en caso de descarga eléctrica. No voy a entrar a discutir entre si es realmente efectiva o no esta medida, pero sí es algo que tener en cuenta a la hora de balancear la carga del sistema entre los diferentes raíles, dado que un mal balanceo puede resultar en una sobre carga del raíl y la muerte prematura de la fuente o cuelgues aleatorios.

-Que lleve PFC activo. El acrónimo PFC significa Corrección del Factor de Potencia y se realiza mediante un controlador ubicado en la propia fuente que intenta que la potencia que entra sea lo más limpia posible, que las ondas de corrientes sean correctas y que la potencia real que consume la fuente sea lo más similar a la potencia aparente que ésta suministra. Este factor se suele expresar como un número con un decimal e indica un %, es decir, una fuente con un PFC de 0.75 significa que su factor de potencia es de un 75%. Las infames NOX Urano, por ejemplo, son fuentes construidas sin ningún tipo de PFC, ya sea pasivo o activo.

-La eficiencia energética. En todo circuito eléctrico hay una parte de la energía consumida que no es utilizada por el sistema sino que se transforma en calor por el rozamiento de los electrones en las paredes de los conductores, lo que se traduce en un aumento del consumo total dado que se ha de suministrar mayor potencia de la que realmente se requiere. La eficiencia de una fuente de alimentación se mide en un % que indica cuánta potencia de la que sale de la toma de pared es realmente aprovechada por el sistema. Por ejemplo, una fuente con una eficiencia del 80% es capaz de transformar un 80% de la energía que consume en potencia real, siendo el otro 20% disipado en calor. Por tanto, cuanto mayor sea la eficiencia de la fuente, menor será el consumo desperdiciado de nuestro sistema y menor, por tanto, la factura de la luz.

Ahora está de moda el hacer pasar a las fuentes por las certificaciones 80+, lo que indica que la fuente tiene como mínimo una eficiencia energética del 80% entre el 20 y el 100% de carga del sistema que hace funcionar. Aunque esto en teoría está muy bien, hay bastantes fabricantes que son tan avispados que hacen pasar a sus fuentes las pruebas de certificación del estándar a una temperatura de 25 ºC que, si bien es la reglamentaria por ECOS & EPRI, no suele parecerse demasiado a la temperatura real de una fuente, especialmente aquellas que no tienen acceso a una toma de aire directa al exterior de la caja donde van montadas. Dado que el aumento del calor genera a su vez un aumento de la resistencia en un circuito eléctrico, se da bastante el caso que una fuente que en teoría tiene una eficiencia de 80%, en realidad la tiene del 75% o menor en circunstancias reales.

Ya que estamos con el tema, para fuentes conectadas a corrientes de 230 V:

80+

80+ indica una eficiencia mínima del 80% en cargas del 20, 50 y 100%

80+ Bronze

80+ Bronze indica una eficiencia mínima del 81% al 20%, 85% al 50% y 81% al 100%

80+ Silver

80+ Silver indica una eficiencia mínima del 85% al 20%, 89% al 50% y 85% al 100%

80+ Gold

80+ Gold indica una eficiencia mínima del 88% al 20%, 92% al 50% y 88% al 100%

80+ Platinum

80+ Platinum indica una eficiencia minima del 90% al 20%, 94% al 50% y 91% al 100%

-Que lleven OCP en todos los raíles. El acrónimo OCP significa Protección Contra Sobre Tensión y es un fusible que impide que, en caso de fallo catastrófico de la fuente (un corto interno, por ejemplo) ésta no genere una subida de tensión que destruya más componentes con una subida de amperaje que los fría. Hay fabricantes que anuncian esta característica pero luego no lo incluyen en todos los raíles de la fuente para abaratar los costes de fabricación. Ojo que el OCP solo funciona para fallos de la fuente; en caso de subidas de tensión externas a la misma, éste no funciona.

El OCP también se encarga de controlar la intensidad de corriente que suministra cada canal, de manera que si se sobrepasa un límite, la fuente se apague antes de que sufra daños.

-La marca de la fuente. La mayoría de fabricantes de fuentes no son tales; suelen encargar a otros fabricantes el diseño y fabricación de dichas fuentes en base a unas especificaciones previas, a ésto se le llama outsourcing. Por ejemplo:

-Thermaltake: La gama ToughPower, ToughPower XT y ToughPower Grand la fabrica ChannelWell Technologies.

-OCZ: La gama ModXStream las fabrican Topower y Highpower y la gama StealthXStream las fabrican ChanellWell y FSP.

-Cooler Master: La gama GX la fabrica Seventeam y la gama Silent Pro Gold la fabrica Enhance aunque esta marca diseña los PCBs de sus fuentes.

-Corsair: La gama VX y TX las fabrica ChannelWell y la gama HX y AX las fabrica Seasonic.

-be quiet: Sus fuentes las fabrica Listan pero los PCBs los diseñan ellos mismos en Alemania.

No es que el outsorcing sea algo malo en realidad, dado que permite bajar los precios finales de la fuente y hacerlas más accesibles sin perder calidad dado que no pagas la marca. De hecho, algunas marcas que son también ensambladores como Antec encargan algunos de sus modelos a fabricantes como Seasonic.

Los fabricantes reales más reputados de fuentes de alimentación son Seasonic, Enermax y Antec.

Hay otra serie de consideraciones que se podrían tener en cuenta como la marca de los condensadores, la composición del filtro primario, etc pero para conocerlos habría que abrir la fuente de alimentación lo cual generalmente no se puede hacer previo a la compra de una fuente. Además, abrir una fuente de alimentación representa anular la garantía, algo que no querréis perder.

¿Cuánto consume realmente mi ordenador? Para este tutorial se han llevado a cabo pruebas en diferentes equipos en las que se ha medido el consumo del ordenador en idle, con el procesador en load y con el procesador y la gráfica en load (lo que denominaríamos Full Load). A parte, uno de los equipos se ha overclockeado bastante para comprobar el aumento del consumo que genera dicho overclock.

Para tener una cifra real del consumo se ha empleado un medidor a toma de corriente marca Velleman más una pinza amperimétrica Velleman DCM267 para comprobar que las medidas de potencia efectuadas eran correctas.

Como software se ha empleado:

-Prime95 para cargar los núcleos del procesador.

-FurMark para cargar la/s gráficas.

-OCCT para hacer a prueba de máxima potencia consumida por el sistema.

Veamos los resultados obtenidos.

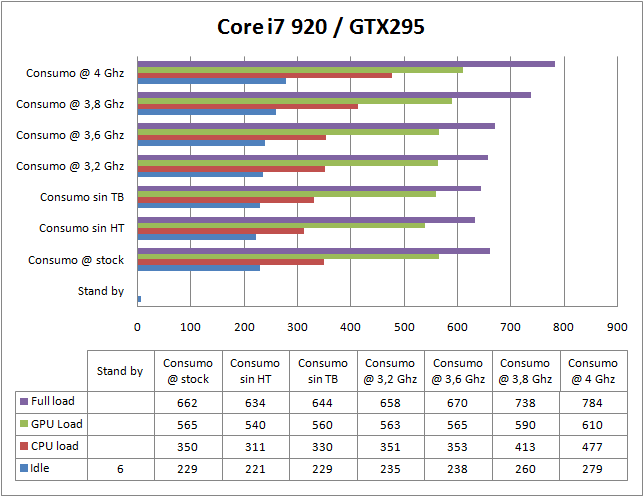

Equipo 1: Gama alta -Intel Core i7 920

-Gigabyte GA-EX58-UD5

-6 GB RAM DDR3-2000

-EVGA GTX295

-1 SSD

-3 discos duros mecánicos

-Tarjeta de sonido dedicada

-Caja con 4 ventiladores de 200 mm y uno de 140 mm

-Corsair HX1000W

Este equipo se ha probado en diferentes configuraciones:

-Configuración stock.

-Configuración con el TurboBoost desactivado.

-Configuración con el HyperThreading desactivado.

-Overclock a 3.2 Ghz con 1.22 V Vcore.

-Overclock a 3.6 Ghz con 1.225 V Vcore.

-Overclock a 3.8 Ghz con 1.37 V Vcore.

-Overclock a 4 Ghz con 1.43 V Vcore.

En las configuraciones stock, podemos ver claramente que la configuración normal es la que más consume pero dicho consumo se puede reducir bastante si desactivamos ciertas características del procesador. Desactivando el TurboBoost perderemos algo de rendimiento y el ahorro energético que representa no es muy grande, la verdad. Sin embargo, desactivando el HyperThreading (de manera que, a efectos prácticos, convertimos el procesador en un i5 750) el ahorro energético es bastante mayor y no hay pérdida apreciable de rendimiento si el sistema tiene como uso principal juegos y similares. Sin embargo, en caso de dedicar el sistema a aplicaciones profesionales de diseño y edición gráfica con programas que sean capaces de emplear los 8 hilos paralelos del procesador, el impacto en el rendimiento sí sería bastante importante.

En las configuraciones con overclock podemos ver que la diferencia en el consumo entre los 2.66 Ghz originales hasta los 3.6 Ghz es muy baja. Ello es debido a que para llegar a 3.6 Ghz se requiere un incremento de tan solo 0.005 V. Sin embargo, a partir de ahí se ve también a las claras que llegar a 4 Ghz representa un incremento de 124 W, es decir, prácticamente se dobla el consumo del procesador en estas circunstancias.

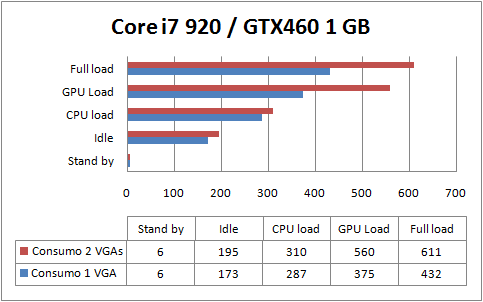

Como comparación, he decidido incluir también una tabla donde se muestra este mismo sistema pero empleando una configuración con una y dos gráficas Asus GTX460 DirectCu 1 GB.

Como se puede ver, el consumo está bastante parejo en idle y carga de la CPU como es normal, pero en cuanto hacemos funcionar ambas gráficas al unísono vemos que el consumo se dispara, y sin embargo sige siendo menor que el de la GTX295 a plena carga. Es interesante ver que un todopoderoso Core i7 serie 9xx podría ser movido sin problemas por una buena fuente de alimentación de 450 W si no se tiene intencion de hacer overclocks salvo a nieveles bajos o medios.

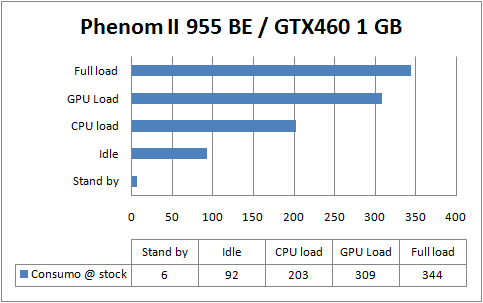

Equipo 2. Gama media-alta. Como equipo de gama media se ha elegido un sistema de lo más representativo de lo que se tiende a montar en estas fechas, compuesto por:

-AMD Phenom II 955 BE

-Gigabyte GA-890GPA-UD3H

-4 GB DDR-1333

-Asus GTX460 DirectCu 1 GB

-1 disco duro mecánico

-OCZ ModXstream 600 W

-Caja con 3 ventiladores de 140 mm

Veamos el consumo de este equipo:

Como vemos, el consumo es muy inferior al sistema antes analizado, especialmente en idle donde el consumo se ha reducido dos veces y media. A demás, el consumo total de este sistema no llega ni a 400 W, así que ponerle fuentes de potencia superior es tirar el dinero.

Equipo 3. Gama media. El equipo para gama media es muy propio de lo que se veía hace unos dos años y está compuesto por:

-Intel Core 2 Duo E8500

-Asus Maximus Formula

-4 GB RAM DDR2-800

-Sapphire Radeon HD4870 512 MB

-Tarjeta de sonido dedicada

-3 discos duros mecánicos

-Antec TruePower New 750 W

-Caja con 4 ventiladores de 140 mm

Veamos el consumo:

Menos consumo todavía que el sistema anterior. De hecho, este sistema se puede mover sin problemas con una fuente de 350-380 W que tenga una calidad medio decente.

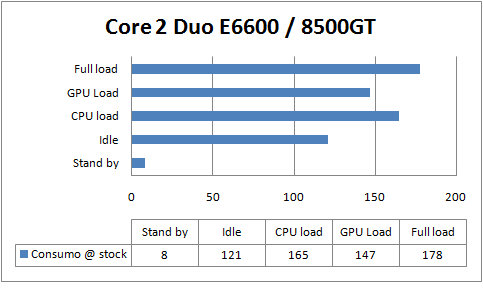

Equipo4. Gama baja. El equipo de gama baja está compuesto por componentes antiguos y con poca potencia y consumo, que son:

-Intel Core 2 Duo E6600

-Asus P5K-E

-4 GB RAM DDR2-800

-XFX Geforce 8500GT

-2 discos duros mecánicos

-LC Power Scorpion 420 W

-Caja con dos ventiladores de 120 mm

Y el consumo de este equipo es:

El consumo es de risa en realidad. No llega ni a 200 W. Es interesante ver como la fuente de menor calidad consume 2 w más en modo stand by que las de más calidad montadas en los otros sistemas.

Estos resultados tan explicativos nos llevan a una conclusión: Tenemos la manía de meter fuentes de alimentación en nuestros sistemas muy sobredimensionadas para lo que en realidad necesitan. No cuenta la excusa de que es para futuras ampliaciones dado que lo que más se suele ampliar en estos momentos es la cantidad de discos duros para el sistema y el consumo de un disco duro es muy bajo; habría que montar racks de 10 discos duros mecánicos para que realmente tener 100 W más a nuestra disposición mereciera la pena y no veo a ningún usuario pensando en realizar semejante cosa.

Más de uno entonces se estará preguntando por qué las recomendaciones de los fabricantes suelen ser superiores a lo que aquí vemos. Ello es debido a que un fabricante generalmente recomienda algo poniéndose en el peor de los casos, que suele ser el más común de ellos: El usuario tiene una fuente de alimentación genérica o de muy mala calidad que es incapaz de dar la potencia que anuncia. En ese caso, el fabricante recomienda fuentes de mucha mayor potencia para que la que posea el usuario sea más que capaz de mover su componente. Pero como hemos podido comprobar, incluso una buena fuente de 500 W puede mover un sistema de gama media-alta que son los que más se suelen pedir en los foros de ADSLzone.

Sin embargo, todo ésto choca de manera frontal con lo que desean los fabricantes de fuentes y las propias tiendas. Alguien se ha parado a mirar cuánto cuestan las fuentes buenas de entre 350 y 450 W?? Muchas veces, incluso más que sus hermanas mayores de mayor potencia y ésto es, en gran medida, culpa nuestra que hemos seguido la tendencia equivocada que más es mejor cuando en este caso es precisamente justo al contrario: Más potencia cuado no se necesita hace a la fuente funcionar de manera permanente fuera de su zona de mayor eficiencia, lo que se traduce en un aumento innecesario del consumo. Dado que el fabricante sabe que no va a ganar casi dinero con las fuentes de baja potencia, las puede poner a un precio mucho mayor sabiendo que lo que no gane con ellas lo va a recuperar de sobra con las ventas de las gamas superiores. Nuestro consejo desde Hard Zone es que no os dejéis embaucar por los cantos de sirena de los fabricantes de fuentes de alimentación e instaléis en vuestro sistema aquello que realmente necesitáis.

LEIDO EN :

http://www.hardzone.es/cuanto-consume-realmente-nuestro-ordenador/

El análisis de los test de inteligencia ha sido realizado por Intelligent Elite, la comunidad virtual para personas con un CI igual o superior a 120, que ya cuenta con más de un millón de usuarios en todo el mundo. La empresa tiene un centro de investigación para segmentar los resultados conseguidos en el test de entrada y el sistema operativo utilizado es un ejemplo curioso.

El análisis de los test de inteligencia ha sido realizado por Intelligent Elite, la comunidad virtual para personas con un CI igual o superior a 120, que ya cuenta con más de un millón de usuarios en todo el mundo. La empresa tiene un centro de investigación para segmentar los resultados conseguidos en el test de entrada y el sistema operativo utilizado es un ejemplo curioso.