| |

|

39961

|

Foros Generales / Noticias / Un nuevo buscador podría hacer sombra a Google

|

en: 30 Noviembre 2011, 18:40 pm

|

El informático italiano que contribuyó al desarrollo del algoritmo de búsqueda de Google, Massimo Marchiori, se prepara para lanzar su propio motor de búsqueda, antes de que finalice este año. El periódico italiano Corriere della Sera ha entrevistado al científico, que se resiste a dar más detalles sobre el proyecto ante el temor de que Google o cualquier otra gran empresa copie y desarrolle su idea. Volunia, que es como se llama el buscador, no tiene nada que ver con lo que existe actualmente en el mercado, señala Marchiori, quien asegura que su acción no es una venganza contra el gigante de las búsquedas en Internet. Por Maricar García de Tendencias Científicas.Massimo Marchiori, profesor asociado de la Universidad de Padua, ha comenzado a hablar de su nuevo motor de búsqueda, a través de su web promocional Volunia. En un vídeo en el que aparece Marchiori relajádamente sentado en el banco de un parque y escribiendo en una pizarra explica que este motor de búsqueda tiene es muy diferente de cualquier otro, según recoge también la web PcworldEl sitio web permite a los visitantes registrarse para tener la oportunidad de ser uno de los "usuarios avanzados", que pondrán a prueba la versión beta del buscador, en marcha en doce idiomas diferentes. En una entrevista publicada en la edición digital del Corriere della Sera la semana pasada, Marchiori se negó a entrar en detalles acerca de lo que ofrece Volunia, y que lo diferenciaría del resto de sus competidores establecidos en el mercado. Secretismo de la idea"Por el momento no puedo decir nada más, lo siento mucho ... La cosa es que una empresa como Google, por poner un ejemplo, no tendría ninguna dificultad en poner a trabajar a cien ingenieros día y noche en nuestra idea y al salir al mercado antes que nosotros ", ha explicado Marchiori. "Si no pensara que esto es algo grande, capaz de competir con los gigantes de la búsqueda on line, nunca me habría metido en esto", ha señalado. Marchiori ha comentado que la idea básica es simple y radicalmente diferente del enfoque actual de los principales motores de búsqueda. "Si Google usa un palo de golf, nosotros trabajemos con el florete de un esgrimista. La diferencia de nuestro motor de búsqueda es lo que nos permitirá salir a la luz. Porque Volunia va a ser muy útil para la gente", apunta. Marchiori es un miembro de la junta del Consorcio de la World Wide Web, conocido también como W3C que dirige Tim Berners Lee, y ha trabajado en la plataforma para preferencias de privacidad P3P y en el Lenguaje de Ontologías Web o OWL. Su algoritmo Hyper Search se presentó en una conferencia celebrada en California en 1996, a la que asistió un joven Larry Page, cofundador del Google. Finalmente, su algoritmo evolucionó hacia lo que hoy es el sistema Page Rank de Google. Cien por cien italianoLa sede del nuevo proyecto se encuentran en Padua, al noreste de Italia. Muchos de los desarrolladores de software son antiguos alumnos de Marchiori en la universidad y la financiación corre a cargo de Mariano Pireddu, un empresario de Cerdeña, con 20 años de experiencia en el sector informático y las telecomunicaciones, propietario de la consultora Malloru -ubicada en Oristano-,expresidente de la empresa eslovena Voljatel e inversor en Mindware Studio, firma checa de software. "Nos embarcamos en este proyecto Massimo y yo, así como todos los investigadores que han colaborado en el proyecto", cuenta Pireddu. "Ninguno de nosotros sueña con crear un motor de búsqueda mejor que Google. Creemos que podemos crear un motor simplemente diferente a Google", puntualiza. Los servidores de Volunia estarán situados en Cerdeña y alojados en la compañía por Tiscali, aunque ésta no es inversora del proyecto, comenta Pireddu. "Tenemos suficientes fondos para financiar las etapas iniciales de la empresa. Y aún es pronto para hablar de la posible entrada de nuevos inversores", advierte. "El mercado nos indicará democráticamente si nuestra idea es buena o no. Si a los usuarios les gusta, será señal de un buen trabajo y, si no, tendremos que corregir el producto", añade. En su entrevista con el Corriere della Sera, Marchiori, ha indicado que los fundadores de Google, Larry Page y Sergey Brin, siempre han reconocido su contribución a la fórmula de Google y añade que no se arrepiente de no haber participado en esa sorprendente aventura comercial. "La idea de una venganza nunca se me ha pasado por la mente, la verdad es que es un proyecto tan hermoso que sería una lástima no poder llevarlo a cabo y ahora es el momento adecuado para hacerlo", sentencia. FUENTE :http://www.laflecha.net/canales/blackhats/noticias/un-nuevo-buscador-podria-hacer-sombra-a-google

|

|

|

|

|

39962

|

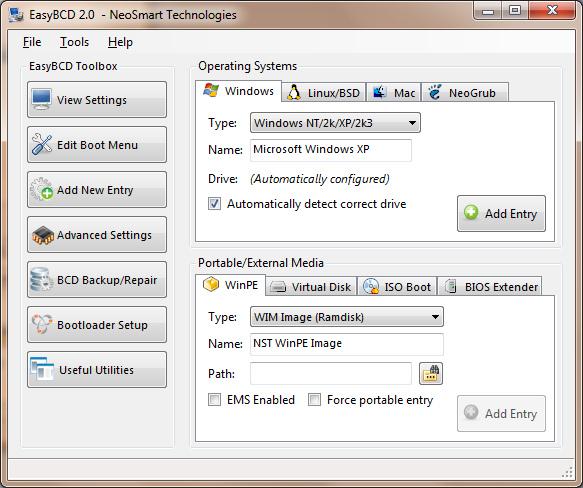

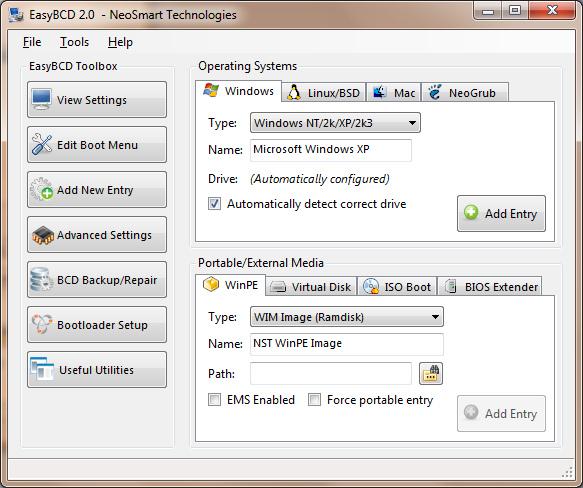

Foros Generales / Noticias / EasyBCD 2.1.2: Controla el gestor de arranque y crea arranques duales con ....

|

en: 30 Noviembre 2011, 18:33 pm

|

EasyBDC 2.1.2, es la nueva versión, ya disponible para su descarga, de este sorprendente programa gratuito, de la mano de NeoSmart, con el que podremos gestionar el gestor de arranque del sistema. Con EasyBCD, podremos crear un arranque dual de XP y Windows 7 o bien otros sistemas, como Linux y Windows, también podremos reparar la desaparición de algún sistema, como por ejemplo el de Windows 7 cuando hemos hecho un arranque dual con otro sistema operativo a la vez y éste no aparece. Además de poder solucionar el orden o problemas de elección del sistema operativo que queremos que inicie primero. Es posible, que alguna vez nos hayamos encontrado con la desaparición del arranque de Windows 7, después de instalar otro sistema operativo o lo que se denomina un arranque dual. Con EasyBDC, podremos añadir una nueva entrada, reparar, crear, controlar el arranque de nuestro sistema o bien elegir con cual de ellos queremos iniciar nuestro ordenador. Interfaz de éste útil y sorprendente programa:  Añadir una entrada con EasyBCD, es tan sencillo como indicarle al programa el tipo de sistema operativo y la unidad o partición dónde se encuentra. Además, con EasyBCD podemos hacer copias de seguridad de la configuración del gestor de arranque, por si nos equivocamos al crear nuevas entradas de arranque para poder restaurarlas más adelante en caso de error nuestro al crearlas. Podemos ver en este enlace, algunas capturas de pantalla por si nos surge alguna duda de su utilización. También podemos acudir a su documentación (en inglés). En EasyBCD 2.1.2, se añade soporte para Fedora16 y su uso con GRUB2, también se solucionan algunos problemas con el programa presentes en versiones anteriores. Podemos observar todos los cambios y novedades, en su listado de cambios oficialPodemos descargar EasyBCD en su versión más reciente desde el siguiente enlace a la página web oficial del programa: > Descargar EasyBCDFUENTE :http://www.softzone.es/2011/11/30/easybcd-2-1-2-controla-el-gestor-de-arranque-y-crea-arranques-duales-con-este-sorprendente-programa-gratuito/

|

|

|

|

|

39963

|

Foros Generales / Noticias / Las funciones de un software no son objeto de protección del derecho de autor

|

en: 30 Noviembre 2011, 18:30 pm

|

|

Ello supondría dar a una empresa el monopolio de determinadas ideas y perjudicaría a la innovación

Ni las funcionalidades de un programa de ordenador ni el lenguaje de programación pueden acogerse a la protección del derecho de autor porque ello supondría dar a una empresa el uso monopolístico de determinadas ideas y perjudicaría a la innovación y el desarrollo industrial, según dictaminó ayer el abogado general del Tribunal de Justicia de la Unión Europea (TUE). La opinión del abogado general no vincula al TUE, aunque suele seguir sus recomendaciones en un 80% de los casos. Los jueces empiezan ahora a deliberar y la sentencia se dictará en un momento posterior.

El dictamen se refiere al litigio entre las empresas informáticas SAS Institute y Word Programming Limited. La primera creó un conjunto de programas que permite a los usuarios llevar a cabo tareas de procesamiento y análisis de datos, en particular, de datos estadísticos, y que está escrito en el lenguaje de programación SAS que permite manipular datos. Word Programming Limited creó un programa alternativo que puede ejecutar programas de aplicación escritos en lenguaje SAS. Si bien nada permite afirmar que la compañía haya copiado el código fuente de los componentes SAS, la empresa SAS Institute recurrió ante la justicia británica bajo el argumento de una infracción de sus derechos de autor sobre sus programas de ordenador.

El abogado general considera en sus conclusiones que las funcionalidades de un programa de ordenador no pueden acogerse a la protección del derecho de autor porque ello "llevaría a admitir la posibilidad de monopolizar ideas en perjuicio del progreso técnico y del desarrollo industrial". "Sin embargo, los medios para lograr concretar las funcionalidades de un programa de ordenador pueden protegerse mediante el derecho de autor. En efecto, la creatividad, destreza e inventiva se ponen de manifiesto en el propio método de creación del programa, en su escritura", dice el dictamen. Corresponde ahora al juez nacional determinar si en el caso en cuestión se han vulnerado o no los derechos de autor.

En segundo lugar, el abogado general considera que el lenguaje de programación no puede, como tal, acogerse a la protección del derecho de autor. "En la medida en que el lenguaje de programación es un elemento que permite dar instrucciones a la máquina, debe asimilarse, por ejemplo, al lenguaje empleado por el autor de una novela. Por lo tanto, el lenguaje de programación es el medio que permite expresarse y no la expresión propiamente dicha", dice el dictamen.

FUENTE :http://www.consumer.es/web/es/tecnologia/2011/11/30/205334.php

|

|

|

|

|

39964

|

Foros Generales / Noticias / Anonymous y Teampoison robarán dinero a los bancos

|

en: 30 Noviembre 2011, 17:27 pm

|

O al menos eso van a tratar de hacer. Las últimas noticias que tuvimos del grupo de hackers fueron durante la campaña electoral de las elecciones donde se dejaron ver en los programas políticos tanto de Alfredo Pérez Rubalcaba como de Mariano Rajoy.Las noticias que nos llegan ahora no son sólo de Anonymous sino que también viene acompañado de Teampoison. En el comunicado emitido por ambos grupos, hablan que próximamente llevaran acabo la operación Robin Hood y que estará centralizada principalmente sobre las entidades bancarias. Prometen además que el dinero que consigan substraer será donado a organizaciones benéficas. Se trata de una protesta contra las injusticias del sistema actual en el que nos encontramos, y argumentan que si cualquiera de nosotros ahora mismo robamos se trataría de violencia y supondría cárcel. Pero sin embargo, cuando el robo lo llevan acabo los bancos y las víctimas son las personas, entonces ya no es un robo sino que es un negocio y está permitido. Comparten las mismas ideasTeampoison ha sido noticia en las últimas horas por llevar acabo un ataque contra el sistema de las Naciones Unidas argumentando que esta organización se trata de un auténtico fraude y que debe desaparecer. Para dar veracidad al ataque, en las horas siguientes al ataque se han publicado más de 100 direcciones de correo electrónico que personas que pertenecen al Programa de las Naciones Unidas de Desarrollo. Naciones Unidas ha salido al paso y ha confirmado el ataque pero se sienten aliviados ya que el servidor era antiguo y su organización principal no se ha visto afectada. Quitárselo a los ricos para dárselo a los pobresEn el comunicado, ambas grupos han coincidido en donar el 99% de la cantidad recaudada a organizaciones benéficas para tratar de ayudar a las personas más desfavorecidas. FUENTE :http://www.redeszone.net/2011/11/30/anonymous-y-teampoison-robaran-dinero-a-los-bancos/

|

|

|

|

|

39965

|

Foros Generales / Noticias / HP niega que las impresoras LaserJet puedan ser incendiadas de forma remota

|

en: 30 Noviembre 2011, 17:14 pm

|

Publicado el 30 de noviembre de 2011 por Helga Yagüe La inseguridad de los ordenadores y de los dispositivos móviles es un asunto muy estudiado pero, ¿qué ocurre con las impresoras? Un grupo de investigadores ha demostrado que son vulnerables al malware y otros peligros.Expertos en seguridad de la Universidad de Columbia aseguran que las impresoras conectadas a Internet pueden ser utilizadas para robar datos personales de los equipos, expandir el malware o incluso para provocar un incendio. Para demostrarlo han tomado como conejillo de indias las impresoras LaserJet de HP, que utilizan un sistema de actualización remota del firmware muy vulnerable. Al parecer, los hackers podrían aprovechar este sistema para instalar un firmware personalizado que les daría el control total sobre la impresora. De esta forma, los atacantes podrían ejecutar todo tipo de acciones en las impresoras de forma remota para acceder a los equipos conectados o incluso para dar las instrucciones necesarias para sobrecalentar el dispositivo hasta conseguir que se queme, según han demostrado los investigadores. HP ya ha salido al paso de estas revelaciones para asegurar que no existen tales vulnerabilidades en sus impresoras. La compañía tacha este estudio de sensacionalista e inexacto y afirma que sus impresoras disponen de un interruptor térmico diseñado para evitar el sobrecalentamiento y el posible incendio. Los portavoces de HP sí reconocen que existe una vulnerabilidad en algunos modelos de LaserJet, aunque aclaran que no se ha producido ninguna intrusión por el momento. vINQulosLos Ángeles Times, CnetFUENTE :http://www.theinquirer.es/2011/11/30/hp-niega-que-las-impresoras-laserjet-puedan-ser-incendiadas-de-forma-remota.html Relacionado : https://foro.elhacker.net/noticias/hackers_podrian_incendiar_tu_impresora_desde_el_otro_lado_del_mundo-t346272.0.html |

|

|

|

|

39966

|

Foros Generales / Noticias / Un error de DNS hace que megaupload desaparezca de internet

|

en: 30 Noviembre 2011, 17:00 pm

|

Uno de los más famosos cyberlockers del mundo, MegaUpload, no responde desde hace más o menos 24 horas para gran parte del mundo. Marcar la dirección no sirve de nada y sólo llegar a través de la IP (174.140.154.23) funciona. Uno podría pensar que es otro ataque de las corporaciones como la MPAA y RIAA, pero parece que todo es un problema de registro de dominios y DNS.No es de extrañarse que los primeros culpables sean las corporaciones que lucha contra la piratería o el propio gobiernonorteamericano - como lo fue con RojaDirecta - dado que MegaUpload está en una de sus listas negras al igual que otros sitios de Internet. Pero el problema parece ser que la configuración DNS del servicio cambió durante la noche del Lunes y por allí ocurrió alguna mala configuración, algo que explica porqué algunas personas aún pueden ver el sitio. Sin embargo, esto levanta sospechas, porque un proceso crítico como cambiar de DNS de un servicio tan grande como es nunca debería ser tomado a la ligera. Por ahora no hay comunicados oficiales o indicios sólidos sobre lo que pasa, pero estén atentos. Que uno de los más grandes cyberlockers desaparezca de la Internet así no es algo que se pueda tomar con el desayuno y el diario del día. Mucho menos cuando se trata de un servicio que ofrece un plan de pago que muchos usan. FUENTE :http://www.laflecha.net/canales/blackhats/noticias/un-error-de-dns-hace-que-megaupload-desaparezca-de-internet

|

|

|

|

|

39967

|

Foros Generales / Noticias / Investigan un ataque 'pirata' al Programa de Naciones Unidas para el Desarrollo

|

en: 30 Noviembre 2011, 02:32 am

|

Un grupo de 'hackers' ha colgado en internet más de 100 direcciones de correo electrónico y datos de acceso extraídos de los archivos informáticos de Naciones Unidas. Muchos de estos correos podrían pertenecer a miembros del Programa de Naciones Unidas para el Desarrollo (PNUD). El grupo de piratas informáticos, que se ha identificado como Teampoison, ha censurado la conducta de la ONU y la ha calificado de "fraude". Una portavoz del PNUD ha señalado que la agencia cree que "un antiguo servidor que contiene datos antiguos" ha sido el blanco del ataque. "El PNUD ha encontrado [el] servidor involucrado y lo ha dejado fuera de servicio", ha revelado Sausan Ghosheh. "El servidor es de 2007. No hay contraseñas activas para dichas cuentas. Además, el sitio UNDP.org no se ha visto afectado", ha agregado esta representante del organismo internacional en declaraciones recogidas por la BBC. Nuevo orden mundialLos detalles de la operación han sido publicados en la web Pastebin con el logotipo de Teampoison. En su mensaje, los 'hackers' acusan a la ONU de actuar para "facilitar la llegada de un nuevo orden mundial", al tiempo que preguntan al organismo "¿por qué no nos esperaste a nosotros?". Muchas de las direcciones de correo electrónico publicadas en la red acaban en en 'undp.org', pero otros parecen pertenecer a miembros de la Organización para la Cooperación y el Desarrollo Económicos (OCDE), la Organización Mundial de la Salud (OMS) y la Oficina Nacional de Estadística del Reino Unido (ONS). La nota, que subraya que varias cuentas "no tenían contraseñas", termina con una burla: "La pregunta ahora es cómo [ha podido suceder]. Dejaremos que los llamados 'expertos en seguridad' lo averigüen. Tengan un buen día". Por su parte, la empresa de seguridad Sophos ha revelado que los piratas informáticos de Teampoison habían atacado previamente la web del fabricante de Blackberry y había publicado información privada sobre el ex primer ministro del Reino Unido Tony Blair. Ataques a entidades bancarias"Teampoison anunció recientemente que estaba uniendo fuerzas con Anonymous en una nueva iniciativa denominada 'Operación Robin Hood', dirigida contra bancos e instituciones financieras", ha escrito en un blog Graham Cluley, consultor de tecnología de Sophos. Los piratas informáticos explicaron que la operación pretendía obtener el dinero de tarjetas de crédito y donarlo a personas e instituciones benéficas. Además, puntualizaron que los usuarios no se verían perjudicados, ya que los bancos tendrían que reembolsar estas operaciones. FUENTE :http://www.elmundo.es/elmundo/2011/11/29/internacional/1322600785.html |

|

|

|

|

39968

|

Foros Generales / Noticias / El virus Duqu ataca sin éxito infraestructuras españolas

|

en: 30 Noviembre 2011, 02:29 am

|

Cada día, el Centro Criptológico Nacional detecta ocho "ataques críticos" en busca de información comprometida"España tiene que pasar a la ofensiva en Internet". Cada día hay 1.600 ciberataques, 90 de los cuales son calificados de riesgo "muy alto" y, de esos 90 ataques diarios, ocho son considerados "muy críticos" por el subdirector del Centro Criptológico Nacional (CCN), Javier Candau, por estar relacionados con "información comprometida". De hecho, "hace unas semanas, poco antes de la campaña de las elecciones generales, España, sufrió un ataque del virus Duqu que pudo haber puesto en jaque las infraestructuras críticas del país", de las que dependen la energía, las telecomunicaciones y transportes y el sistema financiero, reconoce Andreu Abreu, el responsable de la Seguridad de la Información de Gas Natural. "Afortunadamente, se detectó y se neutralizó". Las noticias del virus Duqu surgieron en octubre, cuando se descubrió un virus que contenía un código similar a Stuxnet, el software malicioso que en junio de 2010 se propagó a través de los ordenadores de la planta nuclear iraní, mediante una llave USB que había sido lanzada a través de la verja de la instalación y usada por un empleado sin tener idea de lo que contenía. El objetivo de Duqu es conseguir datos de las empresas. Bravo advierte de que "la globalidad que ofrece Internet hace que, desde cualquier punto remoto y con el sistema y la tecnología más barata, se puedan cometer delitos dificilísimos de trazar y dificilísimos de perseguir". En su opinión, España ha evolucionado mucho desde los ataques del 11-S en Estados Unidos y los del 11-M en Atocha. "Ahora se ve una alineación que antes no existía entre la Administración y las acciones impulsadas por sectores privados, por empresas, para identificar amenazas reales para países enteros y gobiernos enteros", ha sostenido Bravo, durante la celebración en Valencia de la X Jornada Internacional de Seguridad de la Información de ISMS Forum Spain. Candau advierte de que los ataques más peligrosos provienen del llamado ciberespionaje, seguidos de los relacionados con el cibercrimen, el ciberterrorismo y el hacking político, que es el más visible socialmente por las acciones de grupos como Anonymous. "Hay que buscar los posibles ataques, en lugar de esperar a que surjan" y eso pasa, en su opinión, por "una solución integral" y "por aumentar los recursos humanos y económicos". "Solo con medidas defensivas no ganaremos la batalla", advierte Candau que aboga por "potenciar la colaboración entre todas las Administraciones del Estado y las empresas privadas" para mejorar la capacidad de reacción ante los ciberataques. "España necesita una estrategia de ciberseguridad que defina unas metas y objetivos claros, en la que se establezcan aspectos clave como: a quién se va a asegurar, contra qué amenazas, con qué medios técnicos, educativos, regulatorios y bajo qué modelo de financiación", defiende Gianluca D' Antonio, presidente de ISMS Forum Spain y responsable de la seguridad de la información del grupo FCC. La colaboración internacional es clave para detectar los nuevos delitos cibernéticos que no están localizados en un punto concreto. En esa dirección, Manuel Carpio, director de Seguridad de Infraestructuras y Prevención del Fraude de Telefónica, aboga por "identificar infraestructuras críticas (IC) a nivel europeo", pero insiste en que "aún no se han creado los criterios para esa identificación". El director del Centro Nacional de Protección de Infraestructuras Críticas (CNPIC), Fernando Sánchez Gómez, defiende los avances legales en la materia, tras la aprobación el 24 de junio por el Consejo de Ministros de la Estrategia Española de Seguridad, que por primera vez incluye las "ciberamenazas" y la protección de los sistemas de gestión y comunicación de las infraestructuras y servicios críticos. "El grado de madurez de la protección es alto a nivel general. Tenemos una trayectoria (en referencia al 11-M) y nos hemos tenido que preparar ante posibles ataques. Y se ha legislado", subraya Sánchez Gómez. FUENTE :http://www.elpais.com/articulo/tecnologia/virus/Duqu/ataca/exito/infraestructuras/espanolas/elpeputec/20111129elpeputec_6/Tes

|

|

|

|

|

39969

|

Foros Generales / Noticias / El WiFi afecta a la calidad del esperma según un estudio

|

en: 30 Noviembre 2011, 02:20 am

|

Un estudio publicado por la revista médica Fertilidad y Esterilidad señala que las ondas que emite el WiFi pueden afectar negativamente a la calidad del esperma. No es la primera vez que se vincula el WiFi a problemas de salud. Una vez más las conexiones inalámbricas vuelven a ser protagonistas en un estudio sobre salud, en este caso relacionados con la fertilidad. Problemas en el espermaCientíficos argentinos colocaron durante cuatro horas 29 muestras es esperma debajo deordenadores conectados inalámbricamente. Los resultados concluyen que las ondas que emite el WiFi perjudican a los espermatozoides. Concretamente, el 25% dejó de nadar lo cual provocaría problemas de esterilidad mientras que el 9% de las muestras tenían el ADN dañado lo cual podría dar lugar a problemas importantes. Opinión de los expertosConrado Avendano, facultativo especialista en medicina reproductiva de la Universidad de Córdoba en Argentina, señaló en la revista que la radiación electromagnética generada durante la conexión Wireless puede dañar la calidad del esperma si está cerca de los genitales. Asimismo matizó que no pueden confirmar que "todos los ordenadores o dispositivos electrónicas se comporten del mismo modo". Opiniones encontradasSegún El Economista, Robert Oates presidente de la Sociedad de Reproducción Masculina y Urología, considera que las conclusiones del estudio no son preocupantes porque se desarrollan en un entorno artificial. En cualquier caso destaca la importancia del hallazgo ya que muchas personas trabajan sentadas con el portátil sobre las piernas. FUENTE :http://www.adslzone.net/article7412-el-wifi-afecta-a-la-calidad-del-esperma-segun-un-estudio.html |

|

|

|

|

39970

|

Foros Generales / Noticias / Office 365 se actualiza, incluyendo soporte para Windows Phone 7.5

|

en: 30 Noviembre 2011, 02:17 am

|

La suite ofimática en la nube de Microsoft, Office 365, ha sido actualizada hoy con características nuevas de cierto calado, además de ofrecer soporte para 22 países más, entre los que destaco por ser de habla hispana, Argentina. En esta actualización, Microsoft ha incorporado soporte para Windows Phone 7.5. A partir de hoy, los usuarios pueden acceder y actualizar los documentos en SharePoint Online desde cualquier lugar mediante su Windows Phone. Destacan además: el soporte de Lync para Mac (los usuarios de Mac pueden usar Presence, mensajería instantánea y videoconferencia a través de Office 365); el nuevo servicio SharePoint Business Connectivity Services (para conexión con aplicaciones SAP o CRM); y la mejor integración con SkyDrive, el servicio de almacenamiento en la nube. Office 365 es un servicio de pago, que compite de forma directa con Google Apps. Office 365 ofrece una solución todo en uno, (incluye Microsoft Office, versiones alojadas de Exchange Server, SharePoint Server y Lync Server), basada en un navegador, correo electrónico vía Web, administración de documentos y trabajo en grupo. Vía | WinrumorsMás información | Office 365FUENTE :http://www.genbeta.com/ofimatica/office-365-se-actualiza-incluyendo-soporte-para-windows-phone-75 |

|

|

|

|

|

| |

|