| |

|

1271

|

Seguridad Informática / Hacking / Re: accedera a un pc dentro de una lan conociendo su ip

|

en: 8 Mayo 2012, 13:03 pm

|

No es que no me haya gustado lo que respondieron en el foro de redes, sino mas bien eran respuestas bastante complejas para un principiante en estos menesteres....por eso postearlo en hacking básico.....el caso es que no consigo acceder a él....como ya comenté por netbios no se puede pues lo tiene desactivado....y utilizar algun programa por control remoto no lo veo pues eso sería demasiado facil (tipo teamviewer)....y no es forma de aprender estos menesteres....lo de ver las vulnerabilidad que tiene el pc.....intentaré ver algo a ver que se cuece, pero lo veo complicado.....si a alguien se le ocurre alguna otra forma más facil sería de agradecer.

Un saludo.

Acceder a un equipo sin herramientas de administración remota, como lo son por ejemplo troyanos y spyware es complicado pero no imposible. La historia es que si eres novato en este aspecto te será algo complicado lograrlo. Tienes bastantes herramientas tanto para escanear como para explotar, las hay preparadas hasta para el uso, es decir, cuatro campos de texto que rellenas con ips y otras opciones y venga a explotar el sistema. Saludos. |

|

|

|

|

1272

|

Seguridad Informática / Hacking Wireless / Re: Hay algun programa para quitar contraseña PSK??'

|

en: 6 Mayo 2012, 15:39 pm

|

|

Los ataques de diccionario se emplean para descifrar contraseñas que sospechas que puedan llegar a ser la clave que buscas. Si la clave tiene 16 caracteres alfanumericos dudo que llegues a sacarla mediante diccionarios.

Aunque WPA/PSK sea casi impenetrable, siempre quedará la mala administración de redes por parte de sus dueños ya que ni se molestan en cambiar las claves por defecto de su red, por lo que es extremadamente fácil hacerte con cualquier red "desprotegida".

Saludos.

|

|

|

|

|

1273

|

Foros Generales / Foro Libre / "Hackers" en películas (Nmap.org)

|

en: 4 Mayo 2012, 13:50 pm

|

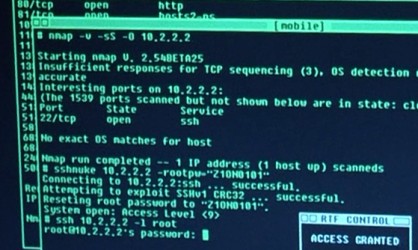

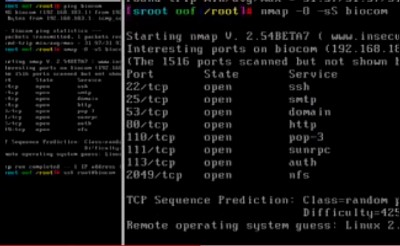

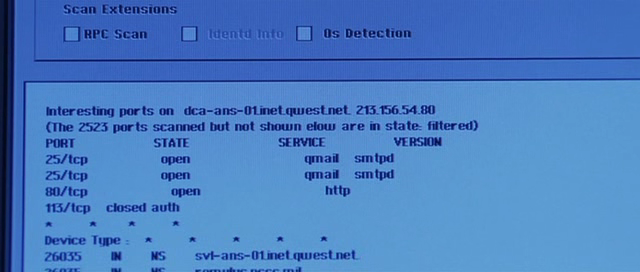

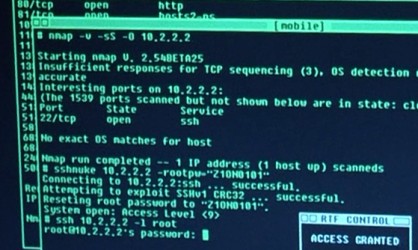

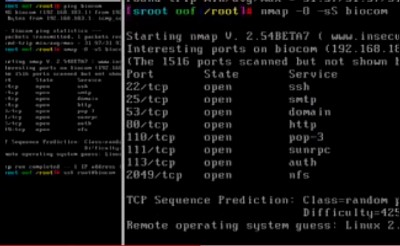

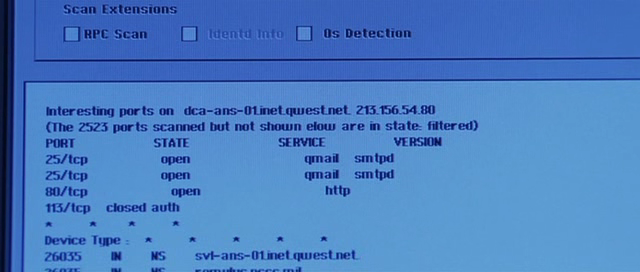

Buenas! que tal vamos?! Hace dias estuve buscando por internet cierta documentación sobre Nmap e investigando hallé esta web-> http://nmap.org/movies.htmlCitan películas donde podemos ver el manejo de la herramienta Nmap. Matrix, Jungla de cristal 4, El mito Bourne, La chica del dragón tatuado y una infinidad de películas están en la lista. Echadle un vistazo, no tenía ni idea que este tipo de herramientas eran utilizadas tambien en el cine xD Os dejo unas fotos para que veais de que va la cosa:    Saludos. |

|

|

|

|

1274

|

Seguridad Informática / Hacking / Re: accedera a un pc dentro de una lan conociendo su ip

|

en: 4 Mayo 2012, 13:37 pm

|

A ver estos usuarios en plan:

nombre: el mesias

mensaje: metete via telnet.

Son bromas de administradores? Siempre he pensado que muchos de estos users són tan comicos que tal vez algún admin los cree para hacer el foro un poco más divertido.

Tengo razón no? xDD

Tanta razón que lo citas en tu firma xDD Es un vacile que te vengan con telnet apodandote el mesias, suena a uno de los diez mandamientos. @rstapia: Si NetBios no funciona lo mejor sería profundizar en el tema, tendrás que escanear su equipo en busca de vulnerabilidades y luego ingeniartelas para explotarlas. Busca mismamente en este foro sobre escáneres de red, vulnerabilidades y exploit. Tanto teoría como herramientas. Un saludo. |

|

|

|

|

1276

|

Seguridad Informática / Hacking / Re: Concurso Nº1: "Hack My Server"

|

en: 3 Mayo 2012, 01:10 am

|

Buenas ví que tiene un servidor de correo IMAP. Creo que IMAP tiene una vulnerabilidad que mediante un desbordamiento de buffer se podría conseguir obtener una shell... Me voy a poner a ello.

Estuve escaneando de todo ayer, y me vino a la cabeza esta vulnerabilidad. Encontré un exploit pero es para BSD. Como no entiendo asm no sé como establecer la dirección de la pila correctamente por lo que me quedo sin probarlo :/ Por lo demás estoy como vosotros, he probado exploit por ftp, pop, imap y sigo a dos velas, aun así seguiré investigando  Saludos. |

|

|

|

|

1277

|

Programación / .NET (C#, VB.NET, ASP) / Re: [Spreader] Infectar ejecutables VB.NET

|

en: 1 Mayo 2012, 02:47 am

|

Ya pero lo mejor entonces seria como decia yo, que el codigo se ejecute en Ejecutar_Hostage() porque segun entendi cuando modifiques todo lo que te dijieron quedaria asi:

La primera vez la "victima" ejecutara el MALWARE.EXE solo, y se infectara al archivo ORIGINAL.EXE quedando asi:

MALWARE.EXE

ORIGINAL.EXE

En todo uno pero con el mismo nombre (ORIGINAL.EXE) y mismo icono, mismas propiedades, etc. Entonces cuando se ejecuta este nuevo ORIGINAL.EXE lo que hara sera ejecutar primero nuestro MALWARE.EXE, entrando en su formload y ejecutando el codigo malicioso y luego verificando si existe la firma para saber si ya esta infectado o no para que entonces al saber que ya esta infectado ejecute el ORIGINAL.EXE y la victima no sospechara de nada.

La cosa que la segunda vez cuando se ejecute el ORIGINAL.EXE hara lo de la copia y toma de buffer, etc pero ahora lo estaria haciendo con el exe que tiene MALWARE.EXE + ORIGINAL.EXE, entonces cada vez seria mas grande el archivo y hasta no creo que funcione. Porque usas estos valores: 17920 y 1252?

Tal vez digo cualquier cosa, nunca he hecho esto en .net y en vb6 lo hacia mas facil creo. Algun dia me pondre a ver como funciona esto, pero siento que esta mal planteado

Te equivocas jejejejeje Cuando tenemos el archivo infectado ya guardado (Malware + Original) sigo comprobando que existe la firma, y como la firma está incluida da igual cuantas veces lo abras, el archivo seguira siendo el mismo, solo se ejecutará el archivo original. Conté con lo que dices desde el principio, fíjate bien en el código. El valor 17920 es el tamaño en bytes de la aplicacion actual, de esta forma obtengo los bytes del archivo original mediante el Buffer. Saludos. |

|

|

|

|

1278

|

Programación / .NET (C#, VB.NET, ASP) / Re: [Spreader] Infectar ejecutables VB.NET

|

en: 1 Mayo 2012, 02:01 am

|

|

Creo entender lo que pides. Simplemente, reemplazar el archivo original por el nuestro infectado. Llenar el ejecutable con mi código, o secuencias aleatorias y cuando esté situado en el espacio del segundo código pues hacer las modificaciones que recomiendas.

Corrígeme si me equivoco, estaría bien dejarlo todo limpio.

|

|

|

|

|

1279

|

Programación / .NET (C#, VB.NET, ASP) / Re: [Spreader] Infectar ejecutables VB.NET

|

en: 1 Mayo 2012, 01:27 am

|

@ Keyen Night: Gracias por tu comentario, buenos consejos  . No entendí una cosa -> para que nuestro código se ejecute debe estar situado antes del código del archivo infectado. Pero me encuentro con que el archivo infectado tiene el mismo icono que mi Spreader, mismas propiedades etc ¿Cómo hago para que el ejecutable infectado tenga el mismo icono y propiedades que la aplicación original? @ $Edu$Claro que no hará nada, me he limitado a pasaros el método de copiado, no lo que quiero ejecutar  Simplemente añade tu código a la aplicación y llámalo como te salga en gana, ya sea en Load(), en otros eventos o en otros métodos. Con un MsgBox en Load() te basta para probarlo. Espero haberme explicado  |

|

|

|

|

1280

|

Programación / .NET (C#, VB.NET, ASP) / Re: [Spreader] Infectar ejecutables VB.NET

|

en: 30 Abril 2012, 22:32 pm

|

Me cito a mi mismo: Hasta ahí bien, pero ¿qué sucede si la víctima abre el archivo infectado? ¿Estará corrupto? Nada de eso, se ejecutará mi código. El original seguirá en el ejecutable infectado pero no correrá.

Es decir, el usuario abre el archivo infectado y lo que se ejecuta es nuestro código. Luego después como el método Ejecutar_Hostage está dentro de nuestro código, pues éste crea la aplicación original mediante la extracción de "n" datos. Saludos. |

|

|

|

|

|

| |

|

. No entendí una cosa -> para que nuestro código se ejecute debe estar situado antes del código del archivo infectado. Pero me encuentro con que el archivo infectado tiene el mismo icono que mi Spreader, mismas propiedades etc ¿Cómo hago para que el ejecutable infectado tenga el mismo icono y propiedades que la aplicación original?

. No entendí una cosa -> para que nuestro código se ejecute debe estar situado antes del código del archivo infectado. Pero me encuentro con que el archivo infectado tiene el mismo icono que mi Spreader, mismas propiedades etc ¿Cómo hago para que el ejecutable infectado tenga el mismo icono y propiedades que la aplicación original?