Últimas Noticias Actualidad Tecnología Seguridad Informática

Últimas Noticias Actualidad Tecnología Seguridad Informática

Titulares

Titulares

EEUU cree que los iraníes están hackeando sus sistemas de abastecimiento en gasolineras

EEUU cree que los iraníes están hackeando sus sistemas de abastecimiento en gasolineras Una nueva estafa suplanta a la Agencia Tributaria en plena campaña de la Renta para robar todos tus datos bancarios

Una nueva estafa suplanta a la Agencia Tributaria en plena campaña de la Renta para robar todos tus datos bancarios Se acabó el copiar y pegar: Gemini ahora convierte tus ideas en archivos PDF, Word o Excel

Se acabó el copiar y pegar: Gemini ahora convierte tus ideas en archivos PDF, Word o Excel El Pentágono incorpora a siete compañías de inteligencia artificial para "mantener una superioridad" en las guerras

El Pentágono incorpora a siete compañías de inteligencia artificial para "mantener una superioridad" en las guerras El prefijo 400 de las llamadas spam llega en octubre. La buena noticia es que servirá para bloquearlas

El prefijo 400 de las llamadas spam llega en octubre. La buena noticia es que servirá para bloquearlas China roba ingenieros de chips a Taiwán con empresas fantasma: 100 casos desde 2020

China roba ingenieros de chips a Taiwán con empresas fantasma: 100 casos desde 2020 La historia de Kaley, la joven que ha ganado a Meta y Google en los tribunales por su adicción a las redes sociales

La historia de Kaley, la joven que ha ganado a Meta y Google en los tribunales por su adicción a las redes sociales Meta y YouTube, condenados a pagar tres millones de dólares a una joven por daños a la salud mental y adicción a las red

Meta y YouTube, condenados a pagar tres millones de dólares a una joven por daños a la salud mental y adicción a las red Los nuevos objetivos de Irán: esta es la lista de las empresas tecnológicas que el país persa atacará, según medios esta

Los nuevos objetivos de Irán: esta es la lista de las empresas tecnológicas que el país persa atacará, según medios esta Este correo supuestamente de Mi Carpeta Ciudadana sobre una notificación de ingreso es un timo

Este correo supuestamente de Mi Carpeta Ciudadana sobre una notificación de ingreso es un timo1 2 3 4 5

Noticias

EEUU cree que los iraníes están hackeando sus sistemas de abastecimiento en gasolineras

EEUU cree que los iraníes están hackeando sus sistemas de abastecimiento en gasolineras

Funcionarios estadounidenses sospechan que "hackers" iraníes están detrás de una serie de intrusiones en sistemas que monitorean la cantidad de combustible en tanques de almacenamiento que abastecen a gasolineras en varios estados, según informó la CNN.

Los "hackers" exploraron sistemas de medición automática de tanques (ATG) que estaban conectados a internet y sin protección de contraseñas, lo que les permitió, en algunos casos, manipular las lecturas en las pantallas de los tanques, pero no los niveles reales de combustible, asegura la CNN, que cita fuentes informadas sobre la situación.

No se tiene constancia de que las intrusiones cibernéticas hayan causado daños físicos, pero las intrusiones han generado preocupación por la seguridad, ya que, en teoría, el acceso a un ATG podría permitir a un "hacker" provocar una fuga de gas sin ser detectada, según expertos privados y funcionarios estadounidenses.

Las fuentes indicaron que el historial de Irán de atacar los sistemas de tanques de gas le convierte en uno de los principales sospechosos. Sin embargo, advirtieron que el gobierno estadounidense podría no ser capaz de determinar con certeza quién fue el responsable debido a la falta de pruebas forenses dejadas por los "hackers".

[url=https://www.elespanol.co...

Leer más

| Noticia publicada Hoy a las 13:12 por El_Andaluz |

Una nueva estafa suplanta a la Agencia Tributaria en plena campaña de la Renta para robar todos tus datos bancarios

Una nueva estafa suplanta a la Agencia Tributaria en plena campaña de la Renta para robar todos tus datos bancarios

La campaña de la renta 2026 en España se desarrolla entre el 8 de abril y el 30 de junio y, como es habitual, muchas personas están pendientes de posibles mensajes relacionados con sus impuestos. En estas fechas, cualquier correo que parezca venir de un organismo oficial puede generar preocupación y urgencia, sobre todo si se habla de gestiones pendientes o posibles problemas.

Sin embargo, esta situación la aprovechan los ciberdelincuentes, quienes adaptan sus fraudes al momento para aumentar las probabilidades de engaño. Recientemente, la empresa de ciberseguridad ESET ha detectado una campaña de correos electrónicos fraudulentos que se hacen pasar por la Agencia Tributaria con el objetivo de infectar los equipos de los usuarios.

Leer más

| Noticia publicada 3 Mayo 2026, 03:37 am por El_Andaluz |

Se acabó el copiar y pegar: Gemini ahora convierte tus ideas en archivos PDF, Word o Excel

Se acabó el copiar y pegar: Gemini ahora convierte tus ideas en archivos PDF, Word o Excel

La inteligencia artificial de Google es capaz de crear imágenes con un gran nivel de detalle gracias al modelo Nano Banana, puede redactar textos, programar código, detectar spam telefónico, detener estafas en tiempo real, recordar información de conversaciones anteriores y, ahora, gracias a una reciente actualización, es capaz de crear archivos de Office.

La compañía de Mountain View anuncia en una publicación de su blog oficial que "ahora es más fácil convertir las mejores ideas en archivos descargables y listos para compartir" porque, con una sola indicación, Gemini puede crear archivos PDF, Word y Excel, Google Docs, Sheets o Slides directamente en el chat.

Esto significa que los usuarios pueden pasar rápidamente de una lluvia de ideas a un archivo completo sin salir de Gemini. Además, en lugar de copiar y pegar, dicha actualización permite transferir el trabajo a diferentes aplicaciones, de esta manera, se puede exportar una propuesta de presupuesto a un archivo Excel o una lluvia de ideas a un PDF o documento Word. "Para la mayoría de los formatos, se puede descargar el archivo directamente al dispositivo o exportarlo a Google Drive", agrega la compañía.

Leer más

| Noticia publicada 3 Mayo 2026, 03:24 am por El_Andaluz |

El Pentágono incorpora a siete compañías de inteligencia artificial para "mantener una superioridad" en las guerras

El Pentágono incorpora a siete compañías de inteligencia artificial para "mantener una superioridad" en las guerras

El Departamento de Defensa de Estados Unidos ha comunicado este viernes la firma de un acuerdo con siete grandes tecnológicas líderes en inteligencia artificial (IA) para reforzar su uso en "redes clasificadas" de máxima seguridad como parte de una estrategia para priorizar el uso de esta herramienta en las operaciones militares.

Los contratos con SpaceX, OpenAI, Google, NVIDIA, Reflection, Microsoft y Amazon Web Services "aceleran la transformación hacia el establecimiento de unas Fuerzas Armadas de los Estados Unidos con la IA como centro de su forma de combatir", según ha expresado el Pentágono en un comunicado. La inteligencia artificial se utilizará en las redes con Niveles de Impacto 6 y 7, que son sistemas de seguridad nacional que manejan "información crítica para misiones de alta sensibilidad".

Estas alianzas "reforzarán la capacidad para mantener una superioridad decisoria en todos los ámbitos de la guerra", según el texto, que resalta la "convicción compartida" de que "el liderazgo estadounidense en el ámbito de la inteligencia artificial es indispensable para la seguridad nacional" del país. La integración de la IA "agilizará la síntesis de datos, elevará la comprensión situacional y potenciará la toma de decisiones de los combatientes en entornos operativos complejos", agregó el Departamento.

[url=https://www.20minutos.es/internacional/pentagono-incor...

Leer más

| Noticia publicada 3 Mayo 2026, 03:20 am por El_Andaluz |

El prefijo 400 de las llamadas spam llega en octubre. La buena noticia es que servirá para bloquearlas

El prefijo 400 de las llamadas spam llega en octubre. La buena noticia es que servirá para bloquearlas

Aunque muchos operadores (como Movistar o como MasOrange) están implementando sus propias medidas para proteger a sus clientes del spam telefónico, el Gobierno también está trabajando en normas y herramientas que permitan combatir y reducir las llamadas comerciales.

Una de ellas es un prefijo 400 con el que podamos identificarlas fácilmente para filtrarlas. Aunque fue anunciado en febrero, ha sido hoy cuando ha salido publicado en el BOE aclarando por fin cuándo empezará a aplicarse y en qué condiciones se usará.

Apunta la fecha: 17 de octubre

Hoy, 16 de abril, ha salido publicada la "Resolución de 14 de abril de 2026, de la Secretaría de Estado de Telecomunicaciones e Infraestructuras Digitales, por la que se atribuyen recursos públicos de numeración para la prestación del servicio de llamadas comerciales y se establecen las condiciones para su uso".

Con ella, se pretende regular el uso de un nuevo rango de numeración específica para las llamadas comerciales en España, de manera que los usuarios puedan identificarlas claramente gracias al código o prefijo 400. Seguirán siendo números de nueve dígitos (como los fijos y móviles nacionales), pero empezarán siempre por estas cifras.

El texto establece también que el código 400 no se podrá utilizar para servicios de atención al cliente, que tienen asignados números cortos específicamente atribuidos para ello, los rangos gratuitos 800 y 900, o los números geográficos.

[url...

Leer más

| Noticia publicada 16 Abril 2026, 21:33 pm por El_Andaluz |

China roba ingenieros de chips a Taiwán con empresas fantasma: 100 casos desde 2020

China roba ingenieros de chips a Taiwán con empresas fantasma: 100 casos desde 2020

La guerra tecnológica entre China y Taiwán no solo se libra en fábricas, laboratorios o despachos. También se está jugando en algo mucho más difícil de blindar: el talento. Según las autoridades taiwanesas, desde 2020 se han investigado 100 casos relacionados con el supuesto robo de ingenieros y especialistas del sector de los semiconductores por parte de empresas chinas que, en muchos casos, habrían operado a través de sociedades fantasma.

El último movimiento ha puesto bajo investigación a 11 nuevas firmas chinas, acusadas de ocultar su origen real para captar personal taiwanés sin autorización. La sospecha es seria, porque no hablamos de perfiles cualquiera, sino de profesionales con experiencia en chips, inteligencia artificial, litografía, memoria y fabricación avanzada. Es decir, justo el tipo de conocimiento que puede acelerar años enteros de desarrollo industrial.

Leer más

| Noticia publicada 11 Abril 2026, 02:27 am por El_Andaluz |

La historia de Kaley, la joven que ha ganado a Meta y Google en los tribunales por su adicción a las redes sociales

La historia de Kaley, la joven que ha ganado a Meta y Google en los tribunales por su adicción a las redes sociales

De vez en cuando, David gana a Goliat. Ha ocurrido esta semana en Los Ángeles, donde una joven de 20 años ha podido no con un gigante estadounidense sino con dos, Meta y Google. Las dos compañías han sido condenados a pagar seis millones de dólares a Kaley G.M. por daños a su salud mental por adicción a las redes sociales.

El pasado miércoles, después de más de 40 horas de deliberación en nueve días, el jurado de la Corte Superior del Condado de Los Ángeles declaró a Meta y YouTube (propiedad de Google) responsables de haber perjudicado gravemente a Kaley. Lo hicieron, dice la sentencia, mediante el diseño deliberadamente adictivo de sus plataformas. También fueron denunciadas TikTok y Snapchat, pero llegaron a un acuerdo extrajudicial antes del juicio.

Los seis millones que tendrán que pagar a esta joven se reparten entre tres para compensarla y otros tres para castigar a Meta y YouTube por haber actuado con malicia o fraude. La compañía de Mark Zuckerberg asumirá el 70% de la indemnización, mientras que Google pagará el 30% restante. "Discrepamos con el veredicto y estamos evaluando nuestras opciones legales", ha declarado Meta en un comunicado.

Leer más

| Noticia publicada 28 Marzo 2026, 09:58 am por El_Andaluz |

Meta y YouTube, condenados a pagar tres millones de dólares a una joven por daños a la salud mental y adicción a las red

Meta y YouTube, condenados a pagar tres millones de dólares a una joven por daños a la salud mental y adicción a las red

Un jurado de Los Ángeles (EEUU) ha declarado este miércoles culpables a Meta y YouTube de perjudicar la salud mental de menores en una histórica demanda sobre la adicción a las redes sociales. El juicio comenzó a finales de enero en el Tribunal Superior de Los Ángeles con la denuncia de K.G.M., una joven de 20 años que alegó que se volvió adicta a aplicaciones como Instagram y YouTube durante su infancia y a la que tendrán que indemnizar con tres millones de dólares (unos 2.6 millones de euros) en concepto de daños morales y otros perjuicios económicos.

De acuerdo con la sentencia, Meta es responsable del 70% de dicho coste y YouTube del resto. El veredicto multimillonario aumentará, ya que el jurado, compuesto por siete mujeres y cinco hombres, seguirá deliberando para decidir qué daños punitivos adicionales deberán pagar las empresas por dolor o fraude.

Tras más de nueve días de deliberación, el jurado ha dictaminado que las tecnológicas actuaron con "negligencia" en el diseño y la operación de sus plataformas. También ha determinado que la mala praxis de cada empresa fue un factor determinante en el daño sufrido por la joven, que afirma que el uso de las redes sociales durante su infancia la generó adicción a la tecnología y exacerbó sus problemas de salud mental.

[center...

Leer más

| Noticia publicada 25 Marzo 2026, 22:50 pm por El_Andaluz |

Los nuevos objetivos de Irán: esta es la lista de las empresas tecnológicas que el país persa atacará, según medios esta

Los nuevos objetivos de Irán: esta es la lista de las empresas tecnológicas que el país persa atacará, según medios esta

La guerra entre Irán, Estados Unidos e Israel avanza entre misiles, amenazas e incertidumbre por el precio del petróleo y otros suministros que pasan por el Estrecho de Ormuz. Irán no dejará que "ni un litro de petróleo" atraviese este punto clave, pero también parece tener otro plan en mente. La agencia de noticias Tasnim, afiliada al Estado de los ayatolás, ha hecho pública una lista recogida por CNN con sus nuevos objetivos.

El pasado domingo, un dron iraní Shahid-136, se estrelló contra un centro de datos de Amazon Web Services en los Emiratos Árabes Unidos. Horas después, una segunda instalación sufrió un ataque similar en Baréin. Y es que este parece ser una nueva estrategia del país persa para ejercer presión sobre Estados Unidos, Israel y sus aliados: destruir oficinas y activos de importantes empresas tecnológicas con operaciones en la región.

Este nuevo movimiento pone en jaque a una parte importante de Internet; ya hemos visto cómo un simple error en AWS o Cloudflare desconecta aplicaciones bancarias, redes sociales y herramientas de trabajo indispensables para muchos.

Leer más

| Noticia publicada 11 Marzo 2026, 21:20 pm por El_Andaluz |

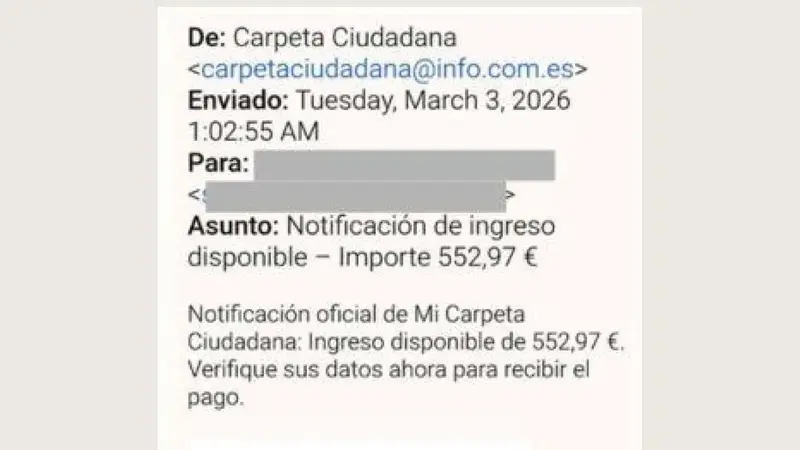

Este correo supuestamente de Mi Carpeta Ciudadana sobre una notificación de ingreso es un timo

Este correo supuestamente de Mi Carpeta Ciudadana sobre una notificación de ingreso es un timo

Algunos usuarios están recibiendo correos electrónicos a nombre de Mi Carpeta Ciudadana, un espacio creado para facilitar la relación de los ciudadanos con las Administraciones Públicas, que alertan de una supuesta notificación de ingreso por 552,97 euros, por los que habéis preguntado al chatbot de WhatsApp de Maldita.es (+34 644 229 319). Cuidado porque se trata de un intento de phishing para robar tu información personal.

El correo señala que, para poder acceder al supuesto pago, el usuario tiene que acceder al enlace que indican. Si accedes al enlace desde el móvil aparece una advertencia de "sitio peligroso" que dice que es "posible que los atacantes te engañen" para que instales algún software o proporciones información sensible. En cambio, al acceder desde el ordenador se visualiza una web que suplanta a la página de Mi Carpeta Ciudadana, imitando su diseño, pero la URL del sitio (carpeta-ciudadana-servicios [.] ns01 [.] info) no tiene relación con la web oficial (carpetaciudadana.gob.es).

La web contiene indicios de que se trata de una suplantación del sitio web de Mi Carpeta Ciudadana, como que solo funciona el botón "solicitar formulario". Al hacer clic en este se solicitan datos personales como dirección, correo electrónico y número de teléfono, DNI y el IBAN bancario.

[url=https://www.20...

Leer más

| Noticia publicada 9 Marzo 2026, 21:58 pm por El_Andaluz |

|

Conectado desde: 216.73.216.151

|

Titulares

Titulares