| |

|

40811

|

Foros Generales / Noticias / Contenidos de Kernel.org volverán a estar disponibles esta semana

|

en: 26 Septiembre 2011, 21:19 pm

|

Publicado el 26 de septiembre de 2011 por Jaime Domenech Los administradores de la página Kernel.org, que fue atacada el pasado agosto, han confirmado que los primeros repositorios Git volverán a estar disponibles en la web está semana.La página lleva fuera de servicio desde que se localizó el ataque, y según el desarrollador H. Peter Anvin, han tenido que empezar con la infraestructura desde cero, por lo que están tardando bastante tiempo en volver a la normalidad. El primer paso para ello se dará esta semana con la llegada de los citados repositorios Git, y en octubre volverán a poner más contenidos a disposición de los desarrolladores aunque en el caso de los archivos .tgz (tar-gzip), que ofrecen versiones del kernel de Linux, todavía no se sabe cuando estarán disponibles. Entre los cambios que se verán en la renovada web destaca el hecho de que los desarrolladores no tendrán más acceso shell al repositorio, al árbol del kernel y a los recursos del servidor. A partir de ahora, la nueva web de Kernel.org empleará gitolite para autenticar a los usuarios, medida con la que buscan ganar seguridad. vINQulosh-onlineFUENTE :http://www.theinquirer.es/2011/09/26/contenidos-de-kernel-org-volveran-a-estar-disponibles-esta-semana.html |

|

|

|

|

40812

|

Foros Generales / Noticias / Un nuevo sistema podría doblar la autonomía de las baterías en los móviles

|

en: 26 Septiembre 2011, 21:16 pm

|

La ciencia sigue avanzando con el fin de acabar con uno de las mayores rémoras que arrastran los teléfonos móviles: la duración de sus baterías. Una reciente investigación ha anunciado que se podría aumentar la duración de éstas hasta un 54% aun con el móvil conectado a Internet. En los últimos tiempos hemos asistido a una impresionante mejora de las características técnicas de los teléfonos móviles, con pantallas con extraordinaria definición, cámaras capaces de grabar imágenes de gran calidad y unos componentes técnicos con mayor potencia. En pleno auge de los móviles con procesador dual core la batería de los terminales sigue siendo la asignatura pendiente, puesto que su autonomía se antoja muy escasa si el usuario da un uso intensivo al móvil. MuyComputer se hace eco de una investigación en la Universidad de Michigan (EEUU). En ella se ha dado con un nuevo sistema de gestión de energía para teléfonos inteligentes que permitiría mejorar precisamente este aspecto. El concepto, bautizado com E-MiLi (Energy-Minimizin Idle Listeing) vendría a solucionar en parte el problema del consumo de batería cuando los móviles están en estado "durmiendo" y comprueban, por ejemplo, si hay mensajes esperando para ser recibidos. E-MiLi ralentizaría la frecuencia de reloj de las tarjetas WiFi a una dieciseisava parte de su frecuencia normal, por lo que se ahorraría energía. Cuando hubiese datos que comunicar volvería a su frecuencia normal. El terminal haría uso de las cabeceras de los mensajes para despertar el que se ha venido a denominar "modo subconsciente" que haría despertar esta frecuencia de reloj. La complejidad del sistema es que no sólo necesita componentes de hardware, sino que además se debería instalar un cierto tipo de firmware en los terminales y en los dispositivos que envían los mensajes para que el receptor los detecte. Este podría ser un hándicap, porque los fabricantes de chipsets WiFi deberían adaptar este firmware y los fabricantes de smartphones deberían usar estos chips. Aunque todavía es pronto para esta adaptación, esperamos que en el menor plazo de tiempo se implementen este tipo de mejoras en las baterías, cuya autonomía sigue siendo algo muy mejorable. FUENTE :http://www.adslzone.net/article6932-un-nuevo-sistema-podria-doblar-la-autonomia-de-las-baterias-en-los-moviles.html |

|

|

|

|

40813

|

Foros Generales / Noticias / EEUU desclasifica uno de sus mejores espías, el 'Hexagon'

|

en: 26 Septiembre 2011, 21:14 pm

|

|

Este satélite ha sido exhibido por un día en Washington coincidiendo con el 50 aniversario de la Oficina Nacional de Reconocimiento (NRO), que durante más de tres décadas fue uno de los secretos mejor guardados del Pentágono

La Guerra Fría ha terminado. La guerra contra el terrorismo es ahora la prioridad. Los enemigos han cambiado pero la misión sigue siendo la misma: diseñar, construir y operar satélites espías para realizar operaciones de reconocimiento y observar al enemigo con el fin de obtener información clave para la seguridad nacional de EEUU.

La secretista Oficina Nacional de Reconocimiento (NRO, por sus siglas en inglés) de EEUU es una de las 16 agencias federales que forman parte de la llamada comunidad de inteligencia de EEUU junto a la CIA y el FBI.

Su director depende del director de Inteligencia Nacional y del secretario de Defensa. Tiene unos 3.000 empleados, que son militares, miembros de la CIA y personal civil del Departamento de Defensa. Su cuartel general está en Chantilly (Virginia). La NRO tiene centros de operaciones no sólo en EEUU -Colorado, Virginia y Nuevo México- sino también en Australia y Reino Unido.

Durante tres décadas, la existencia de la NRO fue uno de los secretos mejores guardados por Washington. En septiembre de 1961, el Departamento de Defensa y la CIA crearon la Oficina Nacional de Reconocimiento, pero hasta 1992 el Pentágono no reconoció públicamente su existencia.

"Cuando EEUU necesita ojos y oídos en lugares críticos donde ningún humano puede llegar, ya sea estar en el terreno más escabroso o en el territorio más hostil, se dirige a la Oficina Nacional de Reconocimiento", asegura en su página web la NRO.

Controlar desde el espacio

La Oficina Nacional de Reconocimiento acaba de celebrar su 50 aniversario y ha exhibido por un día el Hexagon, un satélite espía desclasificado que utilizó en los años ochenta para espiar a Moscú en plena Guerra Fría. La exposición ha tenido lugar en el centro Steven F. Udvar-Hazy del Museo Smithsonian del Aire y del Espacio en Chantilly (Virginia), en las afueras de Washington.

Con el fantasma de Pearl Harbor todavía presente y el temor a un ataque sorpresa de la Unión Soviética, EEUU utilizó los satélites espías en su lucha contra el comunismo. En una época en la que cualquier incursión en el territorio del bloque soviético podía ser considerado un acto de guerra y provocar el estallido de la tercera Guerra Mundial, el Gobierno estadounidense recurrió al espionaje espacial para controlar desde el espacio a su poderoso enemigo sin provocarle.

La información recabada por los satélites espías del NRO fueron claves a la hora de controlar, por ejemplo, que la Unión Soviética cumpliera con los acuerdos firmados con EEUU para limitar las armas nucleares estratégicas y frenar la carrera armamentística.

En esa época no existía

Google Maps y encontrar un mapa preciso de la Unión Soviética, datos económicos básicos del país o el listín telefónico de Moscú suponía todo un desafío. Para poder espiar a su enemigo sin violar su espacio aéreo, EEUU recurrió a satélites espías, que realizaban reconocimiento espacial y fotografiaban grandes extensiones del territorio soviético obteniendo información detallada sobre el lugar donde se controlaban las bases militares, los submarinos y las cabezas nucleares.

Para ello utilizaban satélites de inteligencia de señales (SIGINT, en sus siglas en inglés) como el programa Grab o de inteligencia de imágenes (IMINT) como el Corona, desarrollado por la CIA. También recurrieron a Samos, un programa de satélites espías que combinaba la inteligencia de señales y la de imágenes.

Los satélites espía del programa Corona, desclasificado en 1995, realizaron 145 misiones entre 1960 y 1972, en las que obtuvieron más de 800.000 imágenes.

La historia de la NRO es una historia de éxitos y fracasos con ingredientes de película de James Bond: espías condenados por vender sus secretos a los rusos, tecnología de última generación y lanzamientos fallidos de satélites.

Utilización alternativa

Tras el colapso de la Unión Soviética, Washington utilizó la información obtenida por los satélites espías en la Guerra del Golfo, operaciones de mantenimiento de paz y más recientemente en la lucha contra el terrorismo.

Cincuenta años después de su creación, el enemigo ya no es el comunismo, sino Al Qaeda. Aunque EEUU sigue espiando a Rusia y China, la NRO tiene ahora otras misiones, que van desde la lucha contra el terrorismo islámico hasta la localización de bombas en las carreteras de Afganistán, pasando por el control de las armas nucleares de Corea del Norte, operaciones de ayuda humanitaria y de lucha contra el tráfico de drogas.

Los satélites espías de la NRO ofrecieron al equipo seis de los Navy Seals, las Fuerzas de Operaciones Especiales del Ejército de EEUU, información clave para matar el pasado mayo a Osama Bin Laden, el enemigo numero uno de EEUU. También han servido para guiar a la OTAN y a los rebeldes en Libia, según explicó el director de la Oficina Nacional de Reconocimiento, Bruce Carlson, en un raro encuentro con la prensa.

Coincidiendo con su 50 aniversario, la oficina también ha lanzado seis satélites espías en los últimos siete meses. "Lo mejor que hemos hecho en los últimos 25 años", según el director la de NRO.

EEUU se niega, sin embargo, a revelar el número de satélites espías para uso militar o para operaciones de inteligencia que tiene actualmente en el espacio. "Esa información está clasificada", justificó Robert McDonald, director del Centro para el Estudio del Reconocimiento Nacional (CSNR, por sus siglas en inglés) de la Oficina Nacional de Reconocimiento.

FUENTE :http://www.publico.es/ciencias/398296/eeuu-desclasifica-uno-de-sus-mejores-espias-el-hexagon

|

|

|

|

|

40815

|

Foros Generales / Noticias / Acusan a Facebook de rastrear a sus usuarios, incluso cuando cierran sesión

|

en: 26 Septiembre 2011, 17:29 pm

|

Publicado el 26 de septiembre de 2011 por Helga Yagüe El investigador Nik Cubrilovic asegura que Facebook puede seguir el rastro de sus usuarios en la red a pesar de que éstos hayan cerrado su sesión en la red social.Según las pruebas realizadas por Cubrilovic, Facebook no elimina las cookies de seguimiento cuando los usuarios abandonan la plataforma sino que modifica su funcionamiento de manera que puedan seguir los pasos del internauta. De esta forma, cada vez que un usuario visita una página web que contiene cualquier tipo de conexión con Facebook se envía información a los sistemas de la red social. Con mi sesión de Facebook cerrada, cada vez que visito una página con una botón Facebook de me gusta, compartir o cualquier otro widget, la información, incluyendo mi identificador de cuenta, está siendo enviada a Facebook, explica Cubrilovic. El investigador acusa a la compañía de almacenar esta información, aunque asegura no tener ni la menor idea de lo que hacen con estos datos. Arturo Bejar, ingeniero de Facebook, ha respondido a estas acusaciones reconociendo que siguen los pasos de sus usuarios una vez que se han desconectado, pero que lo hacen para prevenir casos de spam, phishing y otros riesgos para la seguridad.Además, el ingeniero aclara que esta información no es vendida a terceras partes (anunciantes online) ni utilizada para personalizar la publicidad. Al margen de este asunto, los expertos han comenzado a evaluar el impacto que tendrán en la seguridad de los usuarios los cambios implementados recientemente en el funcionamiento de la plataforma y en general, creen que las novedades darán lugar a nuevos ataques. Con cada vez más y más información sobre el usuario en su perfil, el problema de robo de cuentas, se convertirá en una amenaza cada vez más importante, advierte Jocelyn Otero, directora de marketing de BitDefender. vINQulosVentureBeatFUENTE :http://www.theinquirer.es/2011/09/26/acusan-a-facebook-de-rastrear-a-sus-usuarios-incluso-cuando-cierran-sesio.html |

|

|

|

|

40816

|

Foros Generales / Noticias / Los ricos prefieren las BlackBerry al iPhone

|

en: 26 Septiembre 2011, 15:05 pm

|

Publicado el 26 de septiembre de 2011 por Helga Yagüe A pesar de que el logotipo de la manzana es considerado como un sinónimo de cierta exclusividad, un reciente estudio revela que entre las personas con ingresos más abultados predomina el uso de BlackBerry por encima del iPhone. Según este informe, los populares smartphones de Research In Motion son la elección preferida en los hogares con ingresos que superan los 150.000 dólares.En concreto el 11,3% de este segmento de la población posee una BlackBerry, mientras que el 10,9 prefiere utilizar un iPhone, según los datos del informe elaborado por Prosper Mobile Insights. Los dispositivos Android también han participado en el estudio, demostrando que a pesar de ser líderes en el mercado global no han logrado atraer a los usuarios más pudientes ya que sólo el 7,2% usa un smartphone con la plataforma de Google.Si bajamos un escalón en la cifra de ingresos hasta situarnos en un intervalo de entre 100.000 y 150.000 dólares, BlackBerry sigue siendo la marca más utilizada, mientras que si nos fijamos en lo que el estudio considera una renta medio-alta (de 75.000 a 100.000 dólares), el iPhone obtiene una ligera ventaja.Sin embargo, Android es la opción preferida por los usuarios considerados por este estudio como clase media con ingresos entre 35.000 y 49.000 dólares. El estudio revela también algunas conclusiones sobre los hábitos de los usuarios. Por ejemplo, afirma que los propietarios de BlackBerry son a menudo empresarios o profesionales poco activos en el uso de aplicaciones ya que menos del 60% se descarga apps mientras que el 85% de los usuarios de iPhone se deja seducir por las aplicaciones. vINQulosInternational Business TimesFUENTE :http://www.theinquirer.es/2011/09/26/los-ricos-prefieren-las-blackberry-al-iphone.html |

|

|

|

|

40817

|

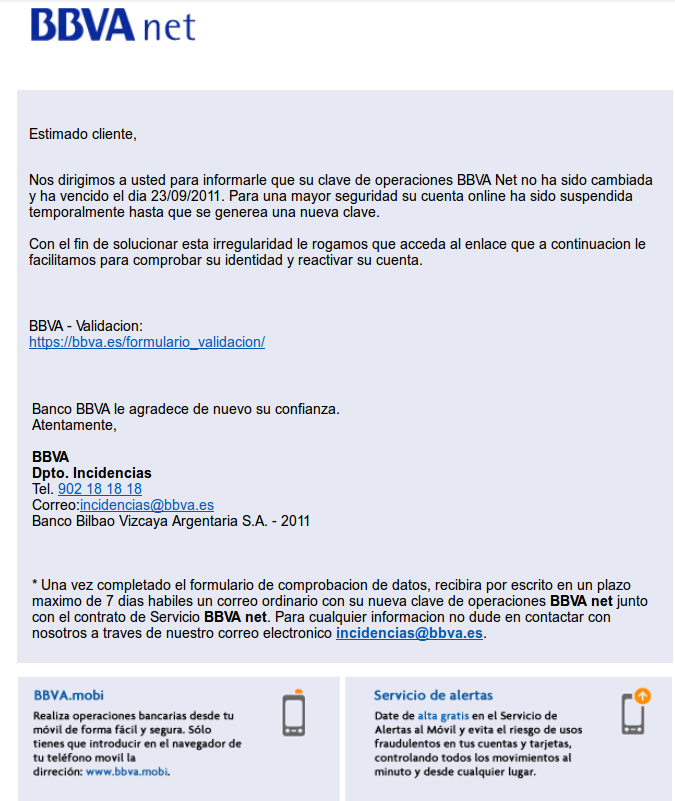

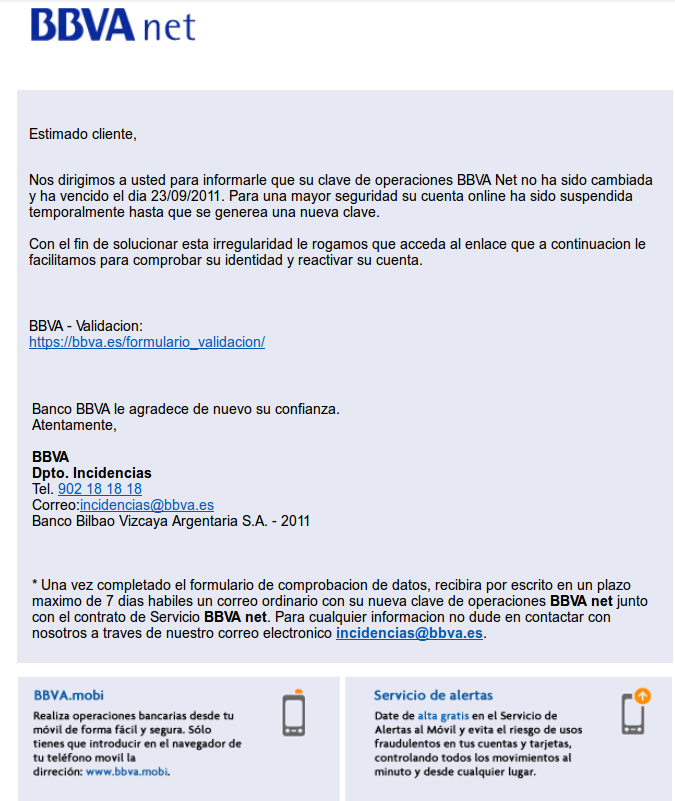

Foros Generales / Noticias / Nuevo phising al banco BBVA a través de correo electrónico

|

en: 26 Septiembre 2011, 15:02 pm

|

Recientemente hemos recibido un email (por duplicado) del Banco BBVA en el que nos informa de lo siguiente: La clave de operaciones de BBVA Net no ha sido cambiada y que ha vencido el día 23/9/2011 y por tanto, la cuenta online ha sido suspendida hasta meter la nueva clave.Hasta aquí todo normal pero hay ciertos aspectos un tanto sospechosos: El email donde lo hemos recibido es en @redeszone.net y @adslzone.net ; no tenemos cuenta en BBVA y por último, el link con https://bbva.es apunta hacia una dirección IP y no hacia el dominio del propio banco. Por tanto, podemos decir que es una nueva forma de phising.  Tened mucho cuidado con estos emails, y recordad que los bancos nunca os enviarán este tipo de emails para recuperar vuestras cuentas

os llamarán en caso de que sea necesario. FUENTE :http://www.redeszone.net/2011/09/26/nuevo-phising-al-banco-bbva-a-traves-de-correo-electronico/ |

|

|

|

|

40818

|

Foros Generales / Noticias / El nuevo Facebook puede beneficiar a los hackers

|

en: 26 Septiembre 2011, 13:59 pm

|

|

El nuevo Timeline que Facebook está probando puede hacer más facil a los ciberdelincuentes entrar en las redes sociales para conseguir información personal y robar contraseñas.

El Timeline, que Facebook acaba de lanzar durante una conferencia de desarrolladores, estará disponible para todos los usuarios en unas pocas semanas y resume los eventos más importantes del pasado de una persona en un único vistazo.

Según el CEO de Facebook, Mark Zuckerberg, Timeline es la historia de tu vida. Sin embargo, eso preocupa a expertos de seguridad de la firma Sophos.

Timeline hace que sea mucho más fácil para los atacantes recopilar información sobre la gente, explica Chet Wisniewski, investigador de seguridad de Sophos. No se trata de que los datos no estén actualmente en Facebook, pero lo cierto es que actualmente lo están en un formato no tan accesible.

Los cibercriminales suelen descubrir detalles personales en las redes sociales para establecer ataques dirigidos, explica Wisniewski, y Timeline hará que esto sea mucho más fácil para ellos.

Además, Facebook anima a sus usuarios a que completen la información que se les pide en Timeline, comenta este responsable al referirse a la nueva herramienta que anima a los usuarios a añadir detalles a secciones en las que aún no han introducido sus datos.

Debido a que la gente suele utilizar información personal para crear sus contraseñas o para las preguntas que algunas páginas y servicios piden antes de cambiar las claves, cuanta más información añada un usuario a Timeline, más se pondrá en peligro.

¿Recuerdan el ataque a la cuenta de Sarah Palin?, preguntó Wisniewski, ese hacker encontró las respuestas a sus preguntas de seguridad online.

Un antiguo estudiante de la Universidad de Tennesse se jactó de haber tardado solamente 45 minutos en encontrar la contraseña para acceder a la cuenta de Yahoo Mail de Palin, eso sí, fue condenado por diferentes delitos federales el año pasado.

Los hackers pueden utilizar lo que encuentran en Facebook y en cualquier otro lugar de la Red para crear mensajes de correo electrónico muy convincentes en los que incluyen malware o enlaces a páginas maliciosas, señaló Wisniewski.

Otros, y no necesariamente hackers, podrían utilizar Timeline para sacar trapos sucios. Podrían utilizarlo para conseguir información con la que acosar a los usuarios o un competidor de tu trabajo podría utilizarlo en tu contra, señala este experto. Cuanto más pongas ahí para hacerlo más completo, más fácil se lo estarás poniendo a quien quiera intentar obtener información sobre ti.

Aunque las actuales configuraciones de privacidad también se aplican al Timeline, permitiendo que los usuarios decidan quién ve qué, y el Timeline puede editarse para eliminar un pasado embarazoso, por ejemplo, Wisniewski se mostró pesimista sobre las decisiones de los usuarios.

Llámanos paranoicos o prudentes, pero nos pagan por preocuparnos por estas cosas, pero para el 99 por ciento de la gente el peligro ni tan siquiera se lo han planteado.

En un estudio no científico llevado a cabo por Sophos en su web, cerca del 50 por ciento se mostró de acuerdo con la afirmación de que Timeline les preocupaba, mientras que el 17 por ciento afirmó que les gustaba la idea y que probablemente lo utilizarían. Wisniewski admitió que probablemente la encuesta no refleje las opiniones de la mayoría de los usuarios de Facebook. Son doblemente autoseleccionados, primero por hacer la encuesta y segundo porque están lo suficientemente preocupados por la seguridad como para ir hasta nuestra web.

Paula Bardera - 26/09/2011

FUENTE :http://www.idg.es/pcworld/El-nuevo-Facebook-puede-beneficiar-a-los-hackers/doc113668-Seguridad.htm

|

|

|

|

|

40819

|

Foros Generales / Noticias / Lady Gaga encontrada muerta en la habitación de un hotel

|

en: 26 Septiembre 2011, 13:46 pm

|

Esta noticia falsa sobre la diva del pop Lady Gaga, es el cebo utilizado por los creadores de malware para propagar una de sus últimas creaciones y que por desgracia se está extendiendo por las redes sociales: Facebook y Twitter, según informa la empresa de seguridad Bitdefender. A continuación os ofrecemos más detalles. Breaking News: Lady Gaga found dead in Hotel Room es el título de una página creada en Facebook y en la que se puede ver un vídeo supuestamente emitido por la BBC. Al intentar ver este vídeo el equipo se infectará con un malware. Para que el malware se extienda más rápidamente, se ofrece la posibilidad al usuario de publicar la noticia y el link del vídeo en Twitter. Fuente: DiarioTILEIDO EN :http://www.softzone.es/2011/09/26/lady-gaga-encontrada-muerta-en-la-habitacion-de-un-hotel/ |

|

|

|

|

40820

|

Foros Generales / Noticias / WikiLeaks no afloja

|

en: 26 Septiembre 2011, 01:59 am

|

|

Cascos azules violadores en Costa de Marfil, persecución de gais en Uganda. Las filtraciones siguen tensionando la actualidad

Cada dos minutos, una noticia. La reciente liberación a escala mundial y sin edición alguna de los cables del Departamento de Estado por parte de WikiLeaks genera un constante goteo de novedades. Han transcurrido ya tres semanas desde la publicación íntegra de los 251.287 despachos en la web y el ritmo no afloja. El martes pasado dimitía el director de la cadena de televisión catarí Al Yazira, poco después de que se revelara que cedió a las presiones de Estados Unidos en la cobertura de la guerra de Irak. Pero los efectos más acusados de las informaciones conocidas ahora se están produciendo se producen en el olvidado continente africano, donde algunos dictadores se enfrentan a comprometidas informaciones.

Pagos a jueces en Nigeria. Persecución de gais en Uganda. Escuadrones de la muerte en Filipinas. Las noticias saltan, sobre todo, en el continente africano y en Asia. Ahora son miles las manos que pueden acceder al material: medios de comunicación, activistas y organizaciones de derechos humanos de todo el mundo trabajan con los cables a los que tuvieron acceso cinco medios en un primer momento. Estos son algunos de los casos que están ocupando portadas en medios de distintos rincones del planeta.

*Dimisión del director de Al Yazira.

La retirada de Wadah Khanfar de su puesto al frente de la televisión catarí el pasado martes se relacionó al instante con la publicación de un cable, fechado en octubre de 2010, en el que se relata su relación con la agencia de inteligencia norteamericana DIA (US Defence Intelligence Agency). Khanfar, según revela el cable, retiró imágenes de niños en hospitales para rebajar el tono de una información sobre la intervención norteamericana en Irak. El ahora exdirector adujo que dejaba el cargo porque ya llevaba ocho años en el puesto. Mientras, algunos medios señalan que ha sido defenestrado por la cobertura que la cadena catarí hizo de la primavera árabe.

*Los cascos azules entregaban la comida a cambio de sexo con menores.

Un cable fechado en enero de 2010 revela que soldados de las fuerzas de Naciones Unidas en misión de paz en Costa de Marfil exigían mantener relaciones sexuales con chicas menores de edad para repartir alimentos y artículos de primera necesidad. Un total de 16 soldados, originarios de Benín, fueron expulsados del país por este motivo. Un portavoz de Naciones Unidas reconocía a principios de septiembre la repatriación de los soldados, que operaban en la ciudad de Toulepleu y que están siendo objeto de una investigación.

*Sobornos en Nigeria.

Los cables señalan cómo dos ex presidentes nigerianos intentaron comprar a los jueces en procesos electorales. Basándose en los cables, el diario nigeriano Leadership apunta que Yar'Adua, fallecido en febrero de 2010, estuvo a punto de denunciar a su predecesor, Olusegun Obasanjo, por ofrecer 1,6 millones de dólares (1,2 millones de euros) a un juez para poder invalidar votos. No lo hizo por miedo a ser denunciado: según el diario nigeriano The Sun. Voice of the Nation, Yar'Adua no tenía las manos limpias en este terreno: según varios cables, dio instrucciones a la petrolera estatal NNPC para que destinara 57 millones de dólares (unos 42 millones de euros) a funcionarios del Tribunal Supremo y evitar así que invalidaran las elecciones que finalmente ganó en 2007 y que un juez había calificado de "masivamente amañadas".

*La primera dama de Uganda, contra los gais.

Janet Museveni, la mujer del presidente Museveni, fue la auténtica impulsora de una ley antihomosexualidad en Uganda. La disposición contemplaba incluso la pena de muerte, según un cable confidencial procedente de la Embajada norteamericana en Kampala, Uganda, fechado el 21 de diciembre de 2009. EL PAÍS ya lo publicó el pasado febrero y hace dos semanas lo retomó la edición dominical de The Daily Monitor, diario independiente del país africano. Un asesor presidencial lo reveló en una conversación con el embajador norteamericano. Y lo confirmó en la segunda semana de septiembre a preguntas de la prensa. La ley finalmente fue desestimada. En Uganda, ser homosexual es ilegal. Un ex ministro de Sanidad acusaba también a la primera dama de apropiarse de parte de unos fondos que fueron desviados del programa de la Alianza GAVI (vacunación e inmunización de niños) a las arcas del partido gubernamental Movimiento Nacional de Resistencia (NMR), según refleja un cable del 23 de septiembre de 2009.

*Los escuadrones de la muerte del alcalde.

Un cable confidencial de la Embajada norteamericana en Manila expresa inquietud por el supuesto uso del ex alcalde de Davao, Rodrigo Duterte, de escuadrones de la muerte para limpiar las calles. Se reproducen unas palabras del exalcalde diciendo a un oficial de la Embajada: "Los señores de la droga son basura y los trataremos como basura". Durante el año 2004 se atribuyeron 26 asesinatos al Escuadrón de la Muerte de Davao (Davao Death Squad). Según expresaba el despacho, Duterte daba muestras públicas de apoyo a los escuadrones, generando un efecto contagio en otros municipios del país asiático.

*Estados Unidos, contra las medicinas baratas en Filipinas.

Cables fechados entre 2005 y 2010 señalan cómo la Embajada norteamericana estudió y presionó al Gobierno filipino en sus intentos de reducir los precios de las medicinas, los segundos más altos del continente, tras Japón. Un tercio de la población filipina está bajo el límite de la pobreza. Los cables reflejan las reuniones con la multinacional Pfizer, que se quejaba ante la Embajada de cómo las reducciones de precios afectaban a sus operaciones en el país asiático. La Embajada lamentaba que las autoridades no hicieran estudios de mercado antes de tomar una medida, la rebaja de precios, demanda unánime de la población.

*La falsa rendición del rey de Nepal.

En febrero de 2006, las protestas por la reimplantación de la democracia tomaron las calles de Nepal. Presionado por la población, el rey Gyanendra Bir Bikram Shah abandonó el trono en abril, aduciendo que quería evitar un baño de sangre. Pero un cable del Departamento de Estado norteamericano señala que la razón pudo ser la falta de munición de las Fuerzas Armadas. India, Estados Unidos y el Reino Unido habían frenado el suministro de armas al régimen nepalés por su desacuerdo con Gyanendra, revela The Times of India a partir de despachos del Cablegate.

Abusos sexuales en centros de detención iraquíes. Diputados albaneses relacionados con el narcotráfico. Casos de corrupción en India, sobornos en Turkmenistán, presiones para evitar concesiones a los movimientos de indígenas en los Andes. En la semana en que Julian Assange volvía ser protagonista de un nuevo culebrón, esta vez, el de la publicación no autorizada de sus memorias, el goteo de noticias no cesó. Y está lejos de terminar. -

FUENTE :http://www.elpais.com/articulo/reportajes/WikiLeaks/afloja/elpepusocdmg/20110925elpdmgrep_8/Tes

|

|

|

|

|

|

| |

|