| |

|

42741

|

Foros Generales / Noticias / '#graciaszp': la marcha de Zapatero revienta Twitter

|

en: 3 Abril 2011, 02:24 am

|

El anuncio de Zapatero es trending topic. Solo que de formas distintas: unos lo usan como elogio, y otros lo interpretan de forma irónica.

El anuncio de José Luis Rodríguez Zapatero de que no volverá a ser candidato socialista se ha convertido en uno de los temas del día de Twitter, donde con la etiqueta #graciaszp unos han elogiado las leyes del Gobierno y muchos le han agradecido con ironía su despedida. "5 millones de parados, aislamiento internacional, descenso de la calidad de la enseñanza, éroeca territorial", dice una twittera. "Gracias ZP por convertirnos a los gays en ciudadanos de primer orden, siempre seras un éroe y tu ejemplo perdurara siempre!, reza otro. Aunque hay que decir que los primeros son más abundantes que los segundos gracias al creciente desencanto de la izquierda. " graciaszp por irte. Cierra la puerta al salir, gracias"; POR SER HOMBRE DE PAZ, armando a Gadafi, creando buen rollito con dictaduras y por dejarnos el FAISAN. Te faltaba un GAL..."... y así. El debate en la red social ha comenzado poco después de que Zapatero interviniera ante el Comité Federal del PSOE, y el partido ha reenviado varios de los mensajes de apoyo colgados, pero pronto ha comenzado la marea de críticas a la gestión del presidente del Gobierno. #graciaszp y perdona a los del PP que sólo han sabido criticarte sin aportar una p**a idea en momentos tan chungos de la crisis". Quienes han recurrido a Twitter para mostrar su respaldo a Zapatero le han agradecido los avances sociales, la ley de dependencia, la ley contra la violencia machista, el matrimonio homosexual o el no esconderse ante la crisis, pero han tenido que hacer frente a la cantidad de mensajes que simplemente decían "gracias por no presentarte a las próximas elecciones". Muchos han recriminado con dureza al jefe del Ejecutivo las elevadas cifras del paro y la gestión de la crisis y no ha faltado la sorna en la crítica: "#graciaszp por hacernos famosos a todos los universitarios españoles en 'Españoles por el Mundo'". Los usuarios de la red también han comenzado sus propias quinielas sobre las primarias para elegir al próximo candidato socialista, con los nombres de la ministra de Defensa, Carme Chacón, y el vicepresidente primero, Alfredo Pérez Rubalcaba, en la mayoría de los mensajes. FUENTE :http://www.SPAM/internet/graciaszp-la-marcha-de-zapatero-revienta-twitter-1276419174/

|

|

|

|

|

42742

|

Foros Generales / Noticias / Traspasados los límites en computación cuántica

|

en: 3 Abril 2011, 02:21 am

|

|

La ciencia ha conseguido ir más allá de los límites de lo que es actualmente posible en computación cuántica. Físicos cuánticos de la Universidad de Innsbruck han establecido de nuevo un récord mundial: han logrado enlazar de forma controlada 14 bits cuánticos (qubits), lo que supone el registro cuántico más grande que jamás se haya producido.

Con este experimento, los científicos no sólo se han acercado a la realización de una computadora cuántica, sino también muestran resultados sorprendentes en el fenómeno de la mecánica cuántica de enlazamiento.

El término enlazamiento fue introducido por el premio Nobel austriaco Erwin Schrödinger en 1935, y describe un fenómeno mécanico cuántico que, aunque claramente se puede demostrar experimentalmente, no se entiende completamente. Las partículas entrelazadas no se pueden definir como partículas individuales con estados definidos, sino más bien como un sistema completo. Mediante el enlace de bits cuánticos individuales, un ordenador cuántico resuelve los problemas mucho más rápidamente que los ordenadores convencionales.

"Se hace aún más difícil entender el enlazamiento cuando hay más de dos partículas involucradas", dice Thomas Monzón, científico en el grupo de investigación dirigido por Rainer Blatt en el Instituto de Física Experimental en la Universidad de Innsbruck. "Y ahora nuestro experimento con muchas partículas nos proporciona nuevos conocimientos sobre este fenómeno", añade Blatt.

Desde 2005, el equipo de investigación de Rainer Blatt ha mantenido el récord por el número de bits cuánticos entrelazados observados experimentalmente. Hasta la fecha, nadie había sido capaz de lograr un enlazamiento controlado de ocho partículas, lo que representa un byte cuántico. Ahora, los científicos de Innsbruck han casi duplicado esa marca. Confinaron 14 átomos de calcio en una trampa de iones, que, al igual que un ordenador cuántico, se manipula con luz láser. Se produjeron los estados internos de cada átomo formado por qubits individuales y un registro cuántico de 14 qubits. Este registro representa el núcleo de un futuro ordenador cuántico.

Además, los físicos de la Universidad de Innsbruck han descubierto que la tasa de desintegración de los átomos no es lineal, como por lo general se esperaba, sino que es proporcional al cuadrado del número de los qubits. Cuando varias partículas se enredan, la sensibilidad del sistema se incrementa significativamente. "Este proceso se conoce como 'superdecoherence' y rara vez se ha observado en el procesamiento cuántico", explica Thomas Monz. No se trata sólo de algo de importancia para la construcción de ordenadores cuánticos, sino también para la construcción de relojes de precisión atómica o la ejecución de simulaciones cuánticas.

Por ahora los físicos experimentales de Innsbruck han tenido éxito en limitar hasta 64 partículas en una trampa de iones. "No somos capaces de enlazar este elevado número de iones, sin embargo," dice Monz. "Pero nuestros resultados actuales nos proporcionan una mejor comprensión sobre el comportamiento de muchas partículas entrelazadas." Y este conocimiento pronto pueda permitir enlazar aún más átomos.

Los resultados de este trabajo se publican en la revista científica Physical Review Letters.

FUENTE :http://www.iblnews.com/story/61375

|

|

|

|

|

42743

|

Foros Generales / Noticias / Detenido al descargar en un locutorio 500 archivos de sexo con menores

|

en: 2 Abril 2011, 18:05 pm

|

|

La Policía Nacional ha arrestado a un presunto pedófilo en un locutorio de Alicante cuando se descargaba 500 archivos de imágenes de contenido sexual en las que aparecen niños y adolescentes, han informado este sábado fuentes policiales.

La detención de este hombre, de 61 años, se produjo gracias a que un usuario de Internet de un puesto cercano al que ocupaba el ahora arrestado observó las imágenes descargadas y decidió denunciarlo a las Fuerzas y Cuerpos de Seguridad del Estado.

El detenido intentó huir, pero fue interceptado Cuando los efectivos policiales se personaron en el locutorio, ubicado en el barrio alicantino de Altozano, este hombre intentó huir, pero fue interceptado por los agentes.

En el momento del arresto, el ahora detenido poseía un pequeño dispositivo de memoria digital con el que había descargado 500 archivos de contenido pedófilo de una página web de Europa del Este y un programa de cifrado de datos.

Posteriormente, un registro practicado en el domicilio del ahora arrestado, quien no disponía de conexión a Internet, permitió a la Policía Nacional hallar un ordenador, cinco sistemas de memoria digital y un monitor.

Este hecho ha permitido a la Policía Nacional conocer que el hombre se conectaba a la red casi diariamente desde locutorios con puesto de Internet con la única finalidad de eludir una posible investigación policial.

FUENTE :http://www.20minutos.es/noticia/1008629/0/locutorio/sexo/menores/

|

|

|

|

|

42744

|

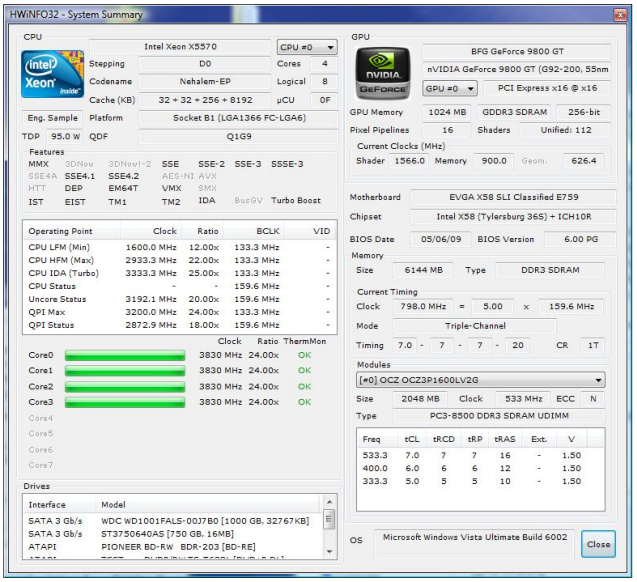

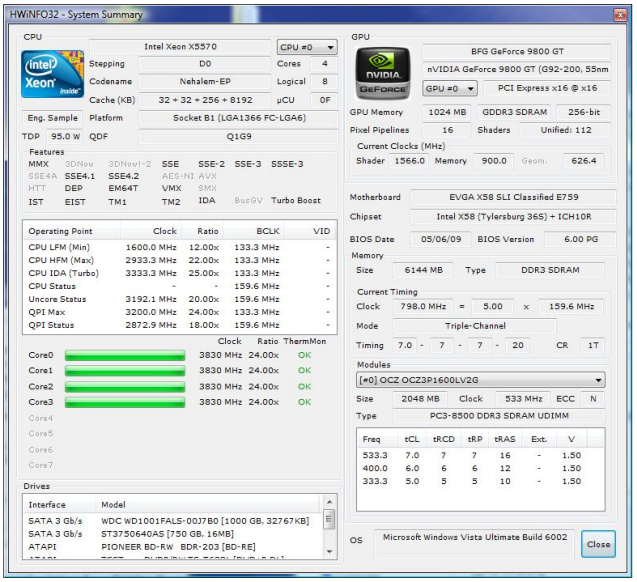

Foros Generales / Noticias / HWiNFO32 3.72 1200 Beta: Conoce el hardware de tu sistema con este programa...

|

en: 2 Abril 2011, 15:14 pm

|

HWiNFO32, es un programa gratuito, que nos ofrece en tiempo real y con gran variedad de detalles, información sobre los componentes hardware instalados en nuestro sistema. HWiNFO32, está especialmente diseñado, para la detección de hardware, sus características más importantes son: información completa de hardware, puntos de referencia básicos, nos muestra los componentes en forma de árbol y muestra el estado desde los monitores incorporados. Ya podemos descargar la nueva versión desde su web oficial. Además, con HWiNFO32, podemos exportar los informes en varios formatos. HWiNFO32 incorpora cinco módulos para detectar el hardware: Sensors, Benchmark, Summary, Clockmon y Report. Interfaz de HWiNFO32:  Podemos descargar HWiNFO32 en su versión más reciente desde el siguiente enlace a su web principal: -> Descargar HWiNFO32FUENTE :http://www.softzone.es/2011/04/02/hwinfo32-3-72-1200-beta-conoce-el-hardware-de-tu-sistema-con-este-programa-gratuito/

|

|

|

|

|

42745

|

Foros Generales / Noticias / luckyBackup 0.4.5

|

en: 2 Abril 2011, 15:11 pm

|

Todo usuario que guarde datos en sus equipos debe contar con un sistema de respaldo, bien sea remoto o local. Lo más habitual, en este segundo caso, es el uso de un disco duro externo o un NAS que reciben los backups del equipo/s. LuckyBackup es una buena opción para el usuario doméstico que desea sincronizar varios directorios entre HD local y remoto, y no quiere o puede manejarse con la terminal GNU/Linux.Computer users can be divided into 2 categories: those that have lost data

and those that have not lost data YET

(Clic para ampliar) La mecánica de funcionamiento es simple: elegir un origen de los datos a respaldar y un destino que los recibirá, bien sea éste local o remoto. Luckybackup puede ser configurado para que realice copias incrementales, de tal modo que no tengamos que respaldar todos los datos cada vez que realicemos las copias de seguridad. Los usuarios con dominio del tema tienen, además, varias opciones avanzadas para configurar la aplicación. En cuanto a las opciones básicas que ofrece luckybackup, podremos excluir directorios o archivos incluidos en otros para evitar su copia. Podremos hacer lo contrario, es decir, incluir sólo un directorio o archivo específico. Si un pc es usado por varias personas, no hay problema: luckybackup puede guardar varios perfiles de usuario con sus propias configuraciones. Por otro lado, esta aplicación cuenta con funcionalidades cada vez más habituales entre este tipo de software: posibilidad de programar su ejecución, envío de reportes vía e-mail y guardado de logs de actividad. Luckybackup se encuentra en los repositorios de numerosas distros. Si no es vuestro caso, aquí encontraréis los paquetes precompilados para Debian, Ubuntu, Fedora, Opensuse, Mandriva, Arch, etc. Homesite: luckybackup.sourceforge.net. Si luckybackup no os satisface, aquí mencionamos otras posibilidades. FUENTE :http://www.linuxzone.es/2011/04/02/luckybackup-0-4-5/

|

|

|

|

|

42746

|

Foros Generales / Noticias / Caso Samsung y la "conspiranoia": VIPRE ni siquiera detecta el StarLogger real

|

en: 2 Abril 2011, 13:38 pm

|

Hemos asistido a un caso curioso que merece una reflexión en algunos aspectos que parece que aún no se han analizado. En un solo día, se ha "crucificado" a una empresa, para más tarde condenar a un antivirus. Pero creemos que los verdaderos culpables son dos: Mohamed Hassan que alertó con alarmismo, falta de profesionalidad e imprecisiones además de acusar con unas pruebas ridículamente endebles, y el antivirus VIPRE por un incomprensible falso positivo. Además, como ironía adicional, demostramos que el motor VIPRE (esgrimido como prueba de culpabilidad) no solo sufrió un absurdo falso positivo, sino que además, aunque el keylogger hubiese existido realmente a los portátiles, ni siquiera lo hubiese detectado.Qué ha pasadoMohamed Hassan es MSIA, CISSP, CISA, fundador de una compañía de seguridad y profesor de forense en la universidad de Phoenix. Un día compra un portátil de Samsung y, según él, comprueba fehacientemente que contiene un keylogger (software para almacenar las teclas pulsadas) comercial llamado StarLogger. La noticia (gracias a la inmediatez, a veces irreflexiva, de las redes sociales) corre como la espuma e inmediatamente se crucifica a Samsung. Pero igual de rápido, se demuestra que se trata de un falso positivo del antivirus VIPRE (que pertenecía a Sunbelt, que ahora es de GFI). Pero si analizamos lo que escribió Mohamed Hassan en un principio, todo esto se podía haber evitado. El supuesto "análisis" para demostrar una acusación tan grave, realmente no tiene sustento alguno. Sus "pruebas"Una persona que presuma de tener conocimientos de seguridad, no debería escribir frases como "this key logger is completely undetectable" (este key logger es completamente indetectable). Ningún malware es indetectable. Es más, en el caso concreto de StarLogger, no solo no es indetectable como ningún malware sino que ya es detectado. Hemos descargado desde www.willebois.nl/starlogsetup.exe el programa. Sus tres ejecutables son detectados a través de firmas por tres y siete antivirus. Su DLL es reconocida por 14. Curiosamente VIPRE no lo detecta ni detectó por firmas en ningún momento. Al tratarse de un keylogger "oficial", se entiende como herramienta y muchas casas antivirus prefieren no incluirlo como malware por las posibles consecuencias y presiones legales. Lo que VIPRE detectaba (con las heurísticas agresivas activas) era solo la presencia de c:\windows\SL que (por defecto, pero puede ser cambiado) es el lugar donde se instala el keylogger. SL es también el directorio donde se aloja la aplicación Microsoft Live Application en su versión eslovena. Dar un positivo por la existencia de una carpeta es uno de los falsos positivos más ridículos vistos. Mohamed Hassan sigue cometiendo errores en su análisis. Afirma que "After an in-depth analysis of the laptop" (después de un profundo análisis del portátil) llega a la conclusión de la existencia del keylogger. Dudo mucho de que realizara un "profundo" análisis. Por ejemplo, como mínimo debían encontrarse en el portátil alguno de los tres ejecutables y la DLL que conforma StarLogger y debió haberlos analizado por si se trataba de variantes... pero ni siquiera estaban en el sistema. Además, ¿supuestamente dónde enviaba los datos de las teclas pulsadas? ¿a Samsung? ¿analizó el tráfico?... El estudio es tremendamente impreciso y realmente parece basarse exclusivamente en la detección de VIPRE. Además afirma rotundamente que sus herramientas (que no menciona explícitamente) son infalibles "The findings are false-positive proof since I have used the tool that discovered it for six years now and I am yet to see it misidentify an item throughout the years." (Los descubrimientos son a prueba de falsos positivos puesto que he utilizado la herramienta que lo descubrió por seis años ya y todavía no he visto identificar mal un ítem durante estos años). No existen herramientas infalibles, ni méritos pasados garantizan éxitos futuros. En definitiva, un estudio poco serio, aunque muy eficaz para lanzar titulares espectaculares. Posiblemente lo que le convenció de que tenía razón fue la respuesta telefónica de un operario de soporte Samsung. "The supervisor who spoke with me was not sure how this software ended up in the new laptop thus put me on hold. He confirmed that yes, Samsung did knowingly put this software on the laptop to, as he put it, "monitor the performance of the machine and to find out how it is being used." (El supervisor que habló conmigo no estaba seguro de cómo este software acabó en el portátil así que me dejó en espera. Me confirmó que sí, Samsung ponía a sabiendas este software en la máquina para averiguar cómo estaba siendo utilizada). Esto es un error de Samsung. Claramente el operario de soporte se referiría a cualquier otro programa de los muchos que analizan ciertos patrones de uso del sistema para "mejorar nuestra experiencia" (o sea, minería de datos) pero los datos recopilados no suelen ser personales. Si esto fuera así, sería un suicidio para Samsung y ningún operario lo reconocería. Además... ¿por qué instalaría un keylogger comercial? ¿Para qué querría Samsung cada tecla pulsada de sus clientes? Si deseara hacer algo así, habría actuado como Sony en 2005. Creó un rootkit propio. Y aun tratándose de un rootkit y programado expresamente para Sony, no tardó en ser descubierto. Concluimos que el operario fue irresponsable a pronunciarse sobre un asunto que claramente no dominaba. ConclusionesSi bien es cierto que podía haber sido perfectamente posible, todo olía a imprecisión desde el principio. Parece que nadie se detuvo a cuestionar el estudio de Hassan, quizás porque después de su nombre aparecen ciertas siglas y títulos que suenan a profesional. Lo importante era el titular. Afortunadamente, todo se ha aclarado. El mal lugar ha quedado para Hassan, el operario de Samsung y sobre todo, para el motor VIPRE, que ha dado a entender que su sistema de detección heurístico puede ser ridículo. Sergio de los Santos ssantos@hispasec.comFUENTE :http://www.hispasec.com/unaaldia/4542 Relacionado : https://foro.elhacker.net/noticias/el_caso_del_espionaje_de_samsung_resulta_ser_una_falsa_alarma-t323360.0.html

|

|

|

|

|

42747

|

Foros Generales / Noticias / Un 'ciberataque' masivo afecta a cientos de miles de sitios web

|

en: 2 Abril 2011, 02:12 am

|

La compañía de seguridad Websense alerta de un 'ciberataque' masivo, bautizado como ' Lizamoon', que afecta a cientos de miles de sitios, y que aprovecha un fallo de seguridad para insertar código en páginas web. Esta amenaza consiste en que el usuarios, al entrara en una de estas páginas afectadas por el ataque, sufre una redirección hacia un sitio web falso de seguridad, llamado Windows Stability Center. El usuario afectado llega al final a este sitio falso de seguridad que le 'alerta' de que ha sido infectado con varios virus, con el fin de que éste se registre y proporcione sus datos para descargar un antivirus falso. Obviamente, se recomienda ignorar esta petición. Este ataque, bautizado 'Lizamooon' por el primer dominio falso localizado (lizamoon.com) -aunque la compañía afirma que existe 21 relacionados con este ataque-, consiste en un métido bastante antiguo llamado inyección SQL y se ha aprovechado de que muchos servidores de sitios web en funcionamiento no filtran el texto enviado, concretamente . Websense afirma que "más de 500.000 direcciones tienen un vínculo a 'lizamoon.com', según una búsqueda en Google". "También hemos podido identificar varias otras direcciones URL que se inyectan en la misma manera, por lo que el ataque es aún más grande de lo que se pensaba originalmente", afirma. FUENTE :http://www.elmundo.es/elmundo/2011/04/01/navegante/1301659089.html |

|

|

|

|

42748

|

Foros Generales / Noticias / Hotmail crea una aplicación exclusiva para IE 9

|

en: 2 Abril 2011, 02:08 am

|

|

Microsoft ha anunciado el lanzamiento de una aplicación desarrollada en exclusiva para Internet Explorer 9 y Windows 7 que permitirá vincular Hotmail a la barra de tareas del navegador y manejar el correo directamente desde la 'jump list' que ofrece la miniatura de la aplicación, sin necesidad de tener el correo permanentemente abierto en una pestaña del navegador.

Así lo afirmó Dick Carrockel, Jefe de programación, en el blog oficial de Hotmail. "Estamos evolucionando de forma que podamos ofrecer al usuario la capacidad de interactuar con su correo electrónico", dijo Carrockel. "Con Internet Explorer 9, ahora podemos adaptar Hotmail y entregar experiencias como la aplicación en Windows 7".

La aplicación facilitará el acceso de los usuarios a todos los servicios de Hotmail sin necesidad de abrir el navegador. Con pulsar el botón derecho sobre el icono se podrá acceder a redactar un correo, los contactos de correo o el calendario.

Cuando se está realizando cualquier otra tarea y se tiene el correo en segundo plano, el sistema envía notificaciones instantáneas de los correos entrantes.

FUENTE :http://www.elmundo.es/elmundo/2011/04/01/navegante/1301661543.html

|

|

|

|

|

42749

|

Foros Generales / Noticias / Los teléfonos de atención al cliente serán gratuitos y no tendrán locuciones ...

|

en: 2 Abril 2011, 02:04 am

|

|

El ejecutivo ha aprobado una ley que prende mejorar la calidad de los servicios de atención al cliente que prestan los operadores. Entre las novedades que incluye el anteproyecto de ley destaca la prohibición de las locuciones automáticas. Asimismo los teléfonos deberán ser gratuitos y estarán disponibles las 24 horas. ¿Se cumplirán las nuevas medidas?

La nueva ley que debe ser aprobada en el Parlamento obligará a las compañías de telecomunicaciones, gas, agua, electricidad, viajes.. etc, a ofrecer una atención personalizada y de calidad. Para ello se establecerán una serie de normas de obligado cumplimiento por parte de todas las empresas.

Obligaciones de los servicios de atención al cliente

Una vez que se apruebe el nuevo reglamento, todos los teléfonos de atención deberán ser gratuitos, por tanto se acabarán los polémicos 902. Asimismo, las compañías tendrán un mes como máximo para resolver las incidencias. Otra de las novedades tiene que ver con las desesperantes locuciones automáticas que estarán prohibidas, por tanto se acabarán los menús interminables y las esperas ya que también habrá un límite de 1 minuto para atender al consumidor.

Según ha explicado el vicepresidente primero del Gobierno, Alfredo Pérez Rubalcaba, el objetivo es acabar con la "insatisfacción generalizada de los usuarios con este tipo de servicios". Para ello además será obligatorio que el personal que atiende el teléfono esté correctamente formado, no como sucede ahora con las telecomunicaciones que en ocasiones los teleoperadores no saben de lo que hablan.

La pregunta es, ¿Se cumplirá esta norma y mejorará el servicio de atención al cliente de los operadores? ¿Qué opináis?

FUENTE :http://www.adslzone.net/article5750-los-telefonos-de-atencion-al-cliente-seran-gratuitos-y-no-tendran-locuciones-automaticas.html

|

|

|

|

|

42750

|

Foros Generales / Noticias / Google presenta una herramienta que ayuda a mejorar la velocidad de una web

|

en: 2 Abril 2011, 02:01 am

|

Publicado el 1 de abril de 2011 por Jaime Domenech Con el nombre de Page Speed Online, Google ofrece una herramienta que analiza una página en términos de velocidad y muestra consejos para que funcione lo más rápido posible.Lo cierto es que Google Page Speed ya se incluía en Firebug, una herramienta para desarrolladores que se puede descargar como complemento al navegador Firefox, pero la novedad es que esta es la primera vez que se ofrece en una versión online. El funcionamiento de Page Speed Online es muy sencillo, y bastará con visitar http://pagespeed.googlelabs.com e introducir allí la dirección que se desea analizar. Una vez terminado el proceso , la herramienta presenta los consejos divididos en tres niveles en función de su importancia: alta, media o baja, y también otorga una puntuación a la velocidad de la página en una escala del 1 al 100. Desde Google informan que Page Speed Online también puede analizar páginas diseñadas para dispositivos móviles, y destacan que en ese caso ofrece sugerencias diferentes a las presentadas para webs convencionales. vINQulosMashableFUENTE :http://www.theinquirer.es/2011/04/01/google-presenta-una-herramienta-que-ayuda-a-mejorar-la-velocidad-de-una-web.html |

|

|

|

|

|

| |

|