| |

|

40891

|

Foros Generales / Noticias / Reflexiones sobre la seguridad en navegadores: ¿sirven o no las comparativas?

|

en: 19 Septiembre 2011, 21:46 pm

|

Estamos en la era de la guerra entre navegadores. El concepto de "la nube" pasa por una huida del disco duro hacia Internet, y esto hace que los navegadores cobren especial importancia. Leemos titulares sobre cuál es más seguro, pero pocos informes completos o información sobre la metodología empleada. ¿Cómo valorar realmente la seguridad de un navegador? EjemplosNo hace mucho, la compañía NSS Labs realizó un estudio sobre los diferentes navegadores más populares. Internet Explorer aparecía en el titular como el "más seguro". Como es de esperar ante estas afirmaciones que contradicen una especie de axioma popular establecido, se pone en duda el estudio y se le tacha de parcial. En este caso hay indicios de que está "patrocinado" pero no es lo más importante. Realizaron unas pruebas que medían la capacidad de reacción de los navegadores ante amenazas de malware por ingeniería social. O sea, la capacidad del navegador de detectar automáticamente que están intentando engañar al usuario e impedir, por ejemplo, que visite un sitio donde se aloja malware y descargarlo. Esto es solo una pequeña parte de lo que se debe considerar "seguridad" del navegador. Es más, para los usuarios más avispados, esta opción es poco útil porque por experiencia sabrán quién o qué intenta engañarlos. No necesitan que les avise el navegador. Además, si se quiere hilar más fino, en el informe del NSS se puede cuestionar el tipo de muestras escogidas para realizar el estudio. Otro ejemplo. En octubre de 2010 en Hispasec publicamos un informe muy simple: puesto que disponemos del comprobador de URLs fraudulentas en virustotal.com, comparamos qué navegador detecta más URLs como tal. Resultó ganador Firefox y así rezó el titular "Firefox el navegador más seguro contra el fraude". De nuevo, para corroborar otra especie de axioma popular, el titular fue mutilado por otras webs: "Firefox es el navegador más seguro". En realidad, sólo se comprobaba otra pequeña parte de la seguridad de un navegador. Sería como afirmar que un utilitario es "más seguro" en general que un coche blindado porque su alarma antirrobo es más sensible. ¿Qué medir? Estudiar la seguridad global de un navegador es complicado. Uno de los estudios recientes más completos en este sentido (y aun así no se midieron todos los factores) fue realizado por Informatica64 en abril de 2010. Se estudiaban tanto las opciones de seguridad, como sus protecciones y las vulnerabilidades. Pero incluso en este informe, es discutible la metodología seguida para el cálculo de vulnerabilidades. Se tomaron en cuenta varias versiones de otros navegadores (y no sólo la última) mientras que de Internet Explorer sólo se hablaba de su más reciente versión por entonces, la 8 (y no la 6, que todavía es soportada y resulta un desastre en seguridad). Esta es una de sus gráficas comparativas.  No hace mucho, IntecoCert publicó otro estudio de vulnerabilidades en el primer semestre de 2011. Este está basado en el NIST y en el número de vulnerabilidades exclusivamente. Podríamos decir que ambas organizaciones son bastante "neutras". Observamos cómo el número de fallos de Chrome es muy superior al resto.   Pero también podemos decir que, gracias a los métodos preventivos y mitigadores que utiliza Chrome (MIC, ASLR, DEP, las actualizaciones automáticas en las que es único en su especie), esas vulnerabilidades, aunque bastante más numerosas, son mucho más complejas de explotar. Siguiendo con la comparación con los coches, Chrome viene "blindado" de serie en Windows: aunque le disparen, es complicado que la bala llegue al conductor. Lo curioso es que también Internet Explorer 9 (que es un gran navegador) implementa muy acertadamente algunas de estas medidas de seguridad. El problema es que la forma en la que maneja los plugins y la actualización mensual (a menos que una amenaza sea lo suficientemente peligrosa como para romper el ciclo), hacen que sea más fácil aprovechar las vulnerabilidades que sufre, independientemente de su número. También podemos hablar de la velocidad de parcheo. En este caso, tal y como publicamos en otro estudio en Hispasec, quizás Mozilla sea la solución para quien busca esa rapidez. De nuevo, si se calificara a un navegador como "el más seguro" sólo por esta característica, sería como afirmar que un turismo es más seguro que otro sólo porque su reparación lleva menos días.  ¿Cuál es la verdad entonces? ¿Cuál es la verdad entonces? Pues, tal y como respondemos cuando nos preguntan cuál es el mejor antivirus, aconsejamos el que más convenga al interesado. Sería erróneo apostar simplemente por el que "más malware detecta" sin tener en cuenta todos los factores como, tipo de muestras utilizadas, capacidad de reacción, coste, sencillez, consumo de recursos, etc. Como los antivirus, los navegadores son ahora software muy complejo y las comparativas requieren rigor e imparcialidad. Los informes suelen mirar el problema desde un ángulo concreto y es trabajo del lector procesar toda esa información para tomar sus decisiones. El error que creo más común es confundir un navegador "seguro" con un navegador "que protege". Son dos cualidades diferentes. En resumen, el mejor navegador es el que más cómodo haga sentir al usuario en cuestión de seguridad. Pero siendo prácticos, la realidad es que el navegador más seguro es el que proteja de raíz contra los peligros considerados más graves. Y estos son a nuestro juicio las vulnerabilidades que se pueden aprovechar para ejecutar código y que aparecen en forma de 0-day (o sea, se descubren mientras los atacantes las están aprovechando y cuando aún no existe parche). Y esto, por popularidad, deja en muy mal lugar a Internet Explorer hoy en día. Sergio de los Santos ssantos@hispasec.comTwitter: @ssantosv FUENTE :http://www.hispasec.com/unaaldia/4713 |

|

|

|

|

40892

|

Foros Generales / Noticias / Google continúa eliminando webs de enlaces de sus resultados

|

en: 19 Septiembre 2011, 15:00 pm

|

Polémica decisión la adoptada por Google. El buscador ha eliminado el acceso desde sus resultados a una página de enlaces a archivos alojados en servidores externos como Megaupload o Megavideo, al considerar que estos enlaces infringen los derechos de autor. Google se mete de lleno en la lucha contra las webs de enlaces a pesar de haber mostrado en numerosas ocasiones su disposición a no obedecer este tipo de leyes antidescarga. A comienzos de este año conocíamos como el buscador decidía no sugerir algunos términos relacionados con el alojamiento y difusión de archivos como Megaupload o Torrent, mas semanas más tarde decidía volver a mostrarlos en Google Instant. En esta ocasión conocemos otra polémica medida. El diario El País se hace eco de la decisión de Google de no mostrar en sus resultados el acceso directo a la web francesa Allostreaming. Se trata de una página que facilita a los usuarios el acceso a contenidos alojados en otras páginas como los citados servicios de descarga directa o visualización en streaming. "En respuesta a las quejas que hemos recibido en relación con la Digital Millennium Copyright Act (ley estadounidense de protección de los derechos de autor), hemos eliminado 20 resultados de esta página", explica el buscador cuando el usuario intenta encontrar el enlace a Allostreaming. Sin embargo, y de forma paradójica, en los resultados sí se muestra el acceso al plugin para Mozilla Firefox que permite saltar el filtrado. Este plugin permite a los usuarios acceder a esta web así como a otras que han sido demandadas desde Estados Unidos, como el caso de Rojadirecta, web de enlaces a retransmisiones deportivas que ha sufrido el secuestro de alguno de sus dominios por parte de las autoridades estadounidenses. Echando la vista atrás encontramos que en mayo de este mismo año la compañía de Mountain View se posicionaba en contra de las leyes antidescargas como la española Ley Sinde. "Si hay una ley que requiere el bloqueo a través de DNS y es aprobada y firmada por el presidente de Estados Unidos, lucharemos contra ella", señalaba Eric Schmidt. Lejos parece esta postura y aquellas declaraciones en las que afirmaba que " Internet se basa en enlaces". FUENTE :http://www.adslzone.net/article6879-google-continua-eliminando-webs-de-enlaces-de-sus-resultados.html |

|

|

|

|

40893

|

Foros Generales / Noticias / ¿Quiénes son los 'Piratas' de Berlín?

|

en: 19 Septiembre 2011, 14:54 pm

|

"Perdona, ¿me haces una foto con éste para colgarla en Facebook?", preguntaba anoche Andreas Baum, que a sus 33 años ha conseguido cerca de un 9% de los votos en las elecciones de Berlín y ha abierto la puerta del Parlamento regional al Partido Pirata. La escena tenía lugar en un local cutre del barrio de Kreuzberg en el que los Piratas habían improvisado una fiesta para celebrar los 15 escaños y en el que se agolpaba, además de una muchachada adicta al móvil, un nutrido grupo de cuarentones de muy diferentes experiencias y extracto social. Había informáticos, profesores, empleados de empresas químicas y muchos muchos estudiantes. Tal y como le han reprochado sus contrincantes electorales, entre los Piratas hay muy pocas chicas. "Sí, bueno, ése no es un problema sólo del partido, sino de mi vida en general. Hago todo lo posible por solucionarlo", bromeaba Baum, para explicar a renglón seguido que están en contra de cualquier tipo de cuota. Este joven y heterodoxo líder político trabaja como asesor al cliente en una pequeña empresa de internet y, con aire despistado, reconoce la carencia de programa electoral de su partido más allá de pedir restricciones cero en la Red, al tiempo que expone una visión del mundo no muy ajustada a las reglas del juego de la política convencional y muy preocupado por la transparencia y por la participación ciudadana. Guiño a los IndignadosBaum añade que el movimiento Pirata se inspira más en las formaciones hermanas que han ido surgiendo en los países nórdicos que en la indignación mediterránea, pero no le hace ascos a nada y establece posibles relaciones al instante. "Sí, conozco el Movimiento de los Indignados de Madrid. Ya sé que no tienen afiliación política, pero esa gente podría votarnos porque compartimos la idea de que hay que darle la vuelta a la política, como a un calcetín". El recuento final indica que el Partido Pirata ha obtenido 120.000 votos en la capital alemana. La formación política fundada en 2006 y que en 2009 obtuvo un marginal 4% en las regionales de Berlín, ha cuajado como fuerza política mucho más deprisa de lo que sus propios candidatos podían imaginar. "No sabemos todavía qué vamos a hacer en esta legislatura, tendremos que pensarlo. No podíamos ni soñar con un resultado tan espectacular y por eso no hemos planeado nada todavía", reconoce llanamente Baum, que mantiene conversaciones simultáneas en el mundo real, con los presentes, y en el mundo virtual, a través de Twitter. '¡Al 'abordaje'!Los analistas consideran que se han hecho con el 15% del primer voto y que en la siguiente franja de edad, entre los 35 y los 44 años, se han llevado un 9% de las papeletas. Si a eso le sumamos un 3% en el siguiente grupo, hasta la frontera de los 60 años, nos encontramos con la ecuación que ha permitido su 'abordaje' del Parlamento regional. "No tenemos experiencia política, pero aprendemos rápido y, en muchos sentidos vamos por delante. Acabamos de demostrar cómo se puede obtener un sorprendente resultado electoral sin haber hecho campaña en la televisión, por ejemplo, prescindiendo completamente de ese medio y volcándonos allí donde nos movemos como peces en el agua", se pavonea el nuevo diputado regional de Berlín, que reconoce su admiración por el candidato ganador y presidente-alcalde por tercera legislación consecutiva de Berlín, Klaus Wowereit, con quien no le importaría en absoluto trabajar conjuntamente. "Los votantes esperan que con nosotros llegue aire fresco a la política, en eso vamos a centrarnos. Y a 'Wowi', igual que al resto, le vendría bien un poco de aire fresco", culmina. FUENTE :http://www.elmundo.es/elmundo/2011/09/19/internacional/1316424795.html?a=ad97de6bc671bf28cd2bda5917b83dd7&t=1316436518&numero= |

|

|

|

|

40894

|

Foros Generales / Noticias / If I Die una aplicación de Facebook, usada como cebo para infectar ordenadores

|

en: 19 Septiembre 2011, 14:02 pm

|

BitDefender ha localizado una oleada de correos electrónicos que están sacando provecho de una popular aplicación de Facebook para infectar los ordenadores de los usuarios.Los usuarios reciben un correo electrónico en el que se les ofrece la posibilidad de descargarse una aplicación para Facebook llamada "If I die" que permite dejar un mensaje para tus seres queridos para que lo escuchen después de tu muerte. Sin embargo, si los usuarios descargan el archivo adjunto que incluye el email, se encontrarán con que el que fallece es su ordenador, ya que será víctima de un ataque combinado que incluye una infección de un keylogger y de un backdoor. El primero se encarga de robar todas las contraseñas que el usuario tecleé en su equipo y las pasa después a su creador para que este pueda acceder a cuentas bancarias, correo electrónico, página de Facebook, etc. del usuario afectado. El backdoor, por su parte, abre un puerto del equipo y permite a su creador tomar el control del equipo, permitiéndole usarlo con fines maliciosos e, incluso, tomar capturas de pantalla a través de la webcam si el equipo tuviera una instalada. Finalmente, un tercer componente descarga en el equipo una falsa pantalla del juego online Steam a fin de, si el usuario tiene cuenta en este juego, robarle también las claves de acceso. "Este ataque combinado es muy peligroso ya que deja toda la información del usuario al alcance de la mano de los ciberdleincuentes, de manera que estos pueden acceder a sus cuentas, suplantar su identidad, robar su dinero, etc.", explica Jocelyn Otero Ovalle, Directora de Marketing de BitDefender para España y Portugal, que añade: "lo más curioso es que los usuarios han elegido como cebo una aplicación que existe en realidad. Seguramente, para aprovecharse de su popularidad". FUENTE . http://www.laflecha.net/canales/seguridad/noticias/if-i-die-una-aplicacion-de-facebook-usada-como-cebo-para-infectar-ordenadores

|

|

|

|

|

40895

|

Foros Generales / Noticias / Sony tiene una cláusula que te obliga a no demandarles si utilizas PlayStation..

|

en: 19 Septiembre 2011, 13:59 pm

|

Sony, capaces de crear el cielo para gamers con PS3, al igual que el propio infierno con una caída sin precedentes con su red para poder jugar en internet con esta videoconsola. La gran caída de PlayStation Network es algo más que épica, fue algo monumental sin precedentes en el que se robaron miles y miles de datos personales, incluidas tarjetas de crédito de los usuarios registrados, en la que durante semanas estuvo completamente desconectadas millones de videoconsolas porque no se podía jugar online, y ahora, Sony ha preparado la guinda.Según se ha podido encontrar en los nuevos términos de servicio para EE.UU. ( enlace al PDF), existe una nueva cláusula bastante particular, de las que si alguien, de verdad se leyese estos documentos y por alguna razón comprendiese el extraño lenguaje legal con el que se habla en estos documentos que marcan el trato de uso entre tu persona y lo que sea que vayas a usar, te aseguro no lo usarias. Sony, ha incluido una cláusula en la que al usar PlayStation Network te compremetes a no demandarles, pase lo que pase. Esta cláusula que podrías leerla de carrerilla y jamás percatarte de que lo que dice es que no puedes demandarla (de nuevo, maldito lenguaje legal), indica más o menos que si aceptas las condiciones para jugar usando PlayStation Network, no podrás demandar a Sony por problemas como el del robo de datos personales, pero dejando la puerta abierta a un trato fuera de una demanda civil. Para dejarlo bien claro: te registras y confias en Sony para guardar tus datos personales, roban millones de cuentas con datos personales de los servidores de Sony, dejan el servicio semanas sin funcionar, en compensación te dan una porquería de juegos (aunque bien pudieron no regalar nada) y ahora te obligan a no demandarles por si vuelve a pasar algo de esto. Los hay que tener bien puestos. Sony se ha visto en problemas como nunca antes con el robo de información de PSN, pero su departamento legal ha ido bastante lejos. Imagina que cualquier contrato que firmes se incluya una cláusula en el que si te roban, no puedes demandar porque la seguridad fue mala y no había protección necesaria. ¡Imagina que nadie se hubiese leído este contrato legal! FUENTE :http://www.laflecha.net/canales/blackhats/noticias/sony-tiene-una-clausula-que-te-obliga-a-no-demardarles-si-utilizas-playstation-network

|

|

|

|

|

40896

|

Foros Generales / Noticias / Los errores tipográficos en las direcciones de correo mal escritas abren ....

|

en: 19 Septiembre 2011, 13:56 pm

|

Investigadores de la firma de seguridad Godai Group han logrado amasar la enorme cantidad de 20 GB de datos sacados de 120.000 emails mal enviados. El fallo está en errores tipográficos en las direcciones de correo, como la omisión de un punto. Creando un dominio falso similar al de una compañía conocida los autores del estudio han recibido todos los mensajes a destinatarios mal escritos. Los resultados obtenidos por los investigadores del Godai Group reflejan la importancia de escribir bien las direcciones de email. Un error tipográfico tan sencillo como omitir un punto puede conducir a enviar un email con información confidencial a un destinatario que no es el que pretendíamos.Un hacker podría aprovecharse de las direcciones mal escritas para recibir en su correo estos emails que normalmente el servicio los devolvería al remitente. El experimento creado por los investigadores consistió en registrar dominios parecidos a los de grandes compañías, para así poder obtener direcciones de mail similares.A partir de ahí trucaron las direcciones de email. Por ejemplo, el grupo que utilice @bank.com, para sus empleados en Rusia utilizarará @ru.bank.com. Pero en ocasiones, por un error se envían mensajes a la dirección @rubank.com. De ésta se apoderaron los investigadores y almacenaron todo el correo que les llegó a la misma. En un periodo de seis meses, los investigadores han acumulado 20 GB de datos provenientes de más de 120.000 emails equivocados, según recoge la BBC. Parte del material interceptado contenía nombre de usuarios, contraseñas y detalles de redes corporativas. El 30% de las compañías estadounidenses de las 500 más importantes han sido vulnerables a las prácticas realizadas por los investigadores. De todas las empresas con las que se llevó a cabo el estudio sólo una de ellas se dio cuenta de que ocurría algo y rastreó a los investigadores. FUENTE :http://www.laflecha.net/canales/seguridad/noticias/los-errores-tipograficos-en-las-direcciones-de-correo-mal-escritas-abren-brechas-de-seguridad |

|

|

|

|

40897

|

Foros Generales / Noticias / Ya está disponible Chrome 14, con Native Client

|

en: 19 Septiembre 2011, 13:54 pm

|

Publicado el 19 de septiembre de 2011 por Helga Yagüe Fiel a su ritmo acelerado de lanzamientos, Google ha liberado una nueva versión estable de su navegador Chrome, que llega en un momento crucial para la rivalidad entre éste, Firefox e Internet Explorer.Y decimos crucial porque según los últimos datos, Chrome ha sabido aprovechar la caída de sus competidores para hacerse con el 23% de la cuota de mercado y situarse a muy poca distancia de Firefox (27%) y cada vez más cerca de Internet Explorer (41%). La versión Chrome 14 incluye importantes mejoras en el apartado de seguridad ya que se han parcheado un total de 32 vulnerabilidades de las cuales 15 habían sido clasificadas dentro de la categoría de riesgo alto. El descubrimiento de estas vulnerabilidades ha costado a la compañía más de 14.000 dólares ya que los agujeros salieron a la luz gracias al programa de recompensas en el que Google premia a los investigadores que logren detectar problemas de seguridad. Además de las mejoras en seguridad, Chrome 14 incorpora algunas novedades como Native Client, una tecnología open source que permite ejecutar código C y C++ sin problemas y con seguridad sandbox. También incorpora Web Audio API, que permite a los desarrolladores añadir efectos de audio de forma rápida y sencilla. También se han introducido algunas mejoras en la versión de Chrome para equipos gobernados por Mac OS X Lion. La versión estable Chrome 14 está disponible para su descarga para Windows, Mac y Linux a través de este enlace y se actualizará de forma automática para aquellos que ya utilizan el navegador de Google. vINQulos Google, eWEEKFUENTE :http://www.theinquirer.es/2011/09/19/ya-esta-disponible-chrome-14-con-native-client.html |

|

|

|

|

40898

|

Foros Generales / Noticias / La policía de Uruguay investiga la amenaza de ataque del grupo ''Anonymous'

|

en: 19 Septiembre 2011, 11:05 am

|

|

La policía uruguaya investiga una amenaza de ataque informático por parte de la sección local del grupo de piratas informáticos "Anonymous" que pretende bloquear las páginas web del Parlamento y de dependencias oficiales como el Ministerio del Interior, informó hoy la prensa local.

Las amenazas fueron difundidas en un vídeo que apareció en Youtube y fue considerado una amenaza "real" por parte del Centro Nacional de Respuesta a Incidentes en Seguridad Informática, que se declaró en alerta y tiene previsto activar sensores para registrar el posible ataque, según reveló el programa Subrayado de la televisión uruguaya.

En el vídeo, un hombre con la célebre careta de la película "V de Vendetta" y con la voz grabada por un sintetizador, critica al Gobierno y a los políticos uruguayos por no hacer nada contra la inseguridad ciudadana y afirmó que "es hora de hacer cambios".

"El Estado lo único que hace es decirle al pueblo que no se arme. Los políticos de todos los partidos, que cuando llegan las elecciones son los reyes de las promesas, a la hora de actuar pasan el día discutiendo estupideces. El Frente Amplio hace muy poco, casi nada, para luchar en contra de la delincuencia mientras que los partidos de la oposición solo se encargan de criticar en vez de preocuparse por plantear soluciones", dice la voz.

Así, los supuestos piratas afirmaron que lanzarán ataques contra "el Poder Legislativo y el Ministerio del Interior" como un "llamado de atención" para encontrar "un mejorcompromiso de los diputados, senadores y los ministros"

"No se trata de hackear sino de hacer llegar nuestro mensaje. No somos terroristas cibernéticos sino que buscamos una solución", añadieron.

En el vídeo, el grupo "Anonymous" Uruguay se proclamó heredero de los filósofos de la Ilustración que defendían la libertad de expresión y añadieron que se "rebelan" contra el poder "si es necesario con tal de obtener justicia".

"Esto es una advertencia a los políticos. Sus páginas caerán, nada podrán hacer", añade el mensaje.

Ayer, un grupo de piratas informáticos lanzó un ataque masivo contra las páginas de Internet de diversas dependencias gubernamentales mexicanas con el fin de bloquear los accesos de los usuarios.

Las páginas del Gobierno Federal registraron consultas masivas simultáneas en algunas dependencias oficiales con el objetivo de saturarlas e impedir su funcionamiento cotidiano.

Este ataque fue reivindicado en un vídeo divulgado también en el portal Youtube por "Anonymous" como parte de la "Operación Independencia" para "hacer temblar al Gobierno".

FUENTE :http://www.laflecha.net/canales/blackhats/noticias/la-policia-de-uruguay-investiga-la-amenaza-de-ataque-del-grupo-anonymous

|

|

|

|

|

40899

|

Foros Generales / Noticias / Mozilla crea un sistema de logros para Internet

|

en: 19 Septiembre 2011, 02:29 am

|

|

Mozilla ha anunciado el inicio del proyecto 'Infraestructura abierta de Insignias'. Se trata de un sistema con el que los usuarios que demuestren sus conocimiento y habilidades podrán recibir insignias (badges) que acrediten su conocimiento. La idea es que los internautas puedan acreditar su potencial en la Red con un sistema homologado que lo confirme.

La reputación online se está convirtiendo en uno de los temas más importantes para empresas como Google, que se han marcado como propósito que el usuario desarrolle una identidad online ajustada a la realidad. Con este propósito, han surgido varias iniciativas, la última de ellas desde Mozilla.

La propuesta de la compañía desarrolladora de Firefox es que distintas entidades y organizaciones, entre las que se encuentran el departamento de Educación de Estados Unidos, la NASA o Intel, acuerden el desarrollo de una serie de Insignias pensadas para reconocer las habilidades de los usuarios. Con estas insignias, las organizaciones premiarían a los usuarios que demuestren sus conocimientos, haciendo que en futuras acciones el usuario pueda acreditar sus logros.

"Este tipo de sistema de insignias con el tiempo puede convertirse en una parte central de la reputación online, ayudando a conseguir un trabajo, encontrar colaboradores y construir el prestigio", explican los responsables de Mozilla en su blog.

El sistema de insignias que estrena Mozilla, está especialmente pensado para los estudiantes. "Si tenemos éxito, los beneficios para los estudiantes serán tremendos. El sistema de Insignias permitirá obtener distintivos de cualquier sitio de Internet y combinarlos con sus conocimientos y sus logros. Hay una posibilidad real de crear entornos de aprendizaje que funcionen como la web", comentan.

La naturaleza abierta del proyecto puede contribuir a que cualquier agente de Internet desarrolle su insignia, lo que podría hacer crecer el ecosistema y que haya insignias de todo tipo.

El estreno del proyecto de Mozilla incluye el lanzamiento de la API para crear las insignias, de forma que empresas y páginas de Internet ya pueden participar en la iniciativa creando sus insignias. Desde Mozilla aseguran que ellos están creando las primeras insignias para reconocer los conocimientos de los usuarios que participan en los cursos de javascript de la 'School of Webcraft'.

Los usuarios podrán usar las insignias e insertarlas en sus páginas web, en sus perfiles de redes sociales como LinkedIn o Facebook e incluso en sus curriculum.

FUENTE :http://www.iblnews.com/story/64594

|

|

|

|

|

40900

|

Foros Generales / Noticias / Cómo hackear millones de routers (Defcon)

|

en: 19 Septiembre 2011, 02:26 am

|

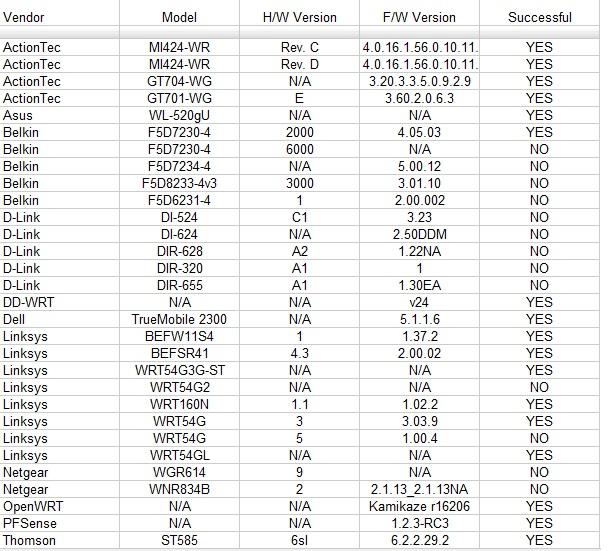

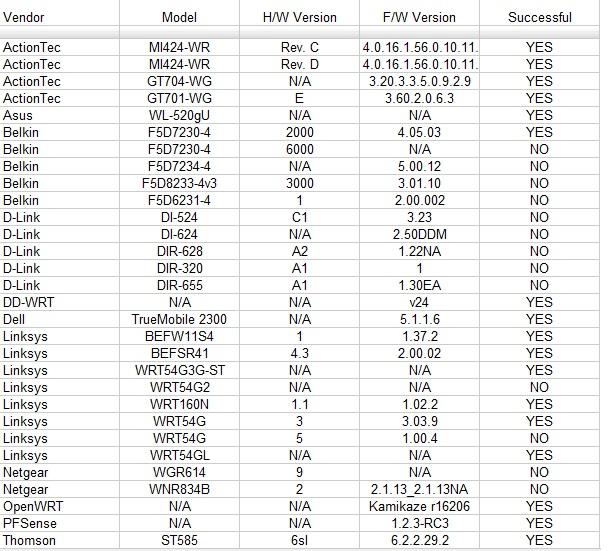

Durante el evento Black Hat que se desarrolló el año pasado en Las Vegas, Craig Heffner, que colabora e investiga junto con otras empresas de seguridad, mostró durante el evento Black Hat, un programa que él mismo había desarrollado. Con este programa, Heffner, quiere demostrar como es posible introducirse en un router y controlarlo de manera remota como si nos encontrásemos dentro de la misma red local a la que pertenece el router. Lo único que se sabe es que el problema afecta a una gran cantidad de routers entre los que se encuentran algunos modelos de las marcas Belkin, Linksys y NetGear. De momento la única solución es cambiar la contraseña de acceso al router. A continuación vamos a explicaros como se lleva a cabo este ataque y en que consiste. Heffner aseguró durante su intervención, que su exploit puede ser utilizado en más de la mitad de los routers que hoy en día se encuentran en las casas de los usuarios. Los usuarios que se conecten a internet a través de estos dispositivos y entren en una página web en la que este cargada el exploit de Heffner, automáticamente el router será hackeado y a partir de ese momento el router puede utilizarse para robar información del usuario, o de los usuarios que se encuentran detrás de este dispositivo, o bien, se puede redirigir todo el tráfico del navegador de todos estos usuarios. La técnica utilizada por Heffner es el DNS RebindingPara los usuarios que no lo sepan, los DNS son los que se encargan de realizar la traducción del nombre se sitio web (por ejemplo RedesZone) a su numero IP que le corresponde ( por ejemplo 23.1.2.3). Resumiendo, como sería imposible que nos acordáramos de las direcciones IP de cada página, se decidió ponerlos el nombre y posteriormente se realiza la traducción. Heffner utiliza que los sitios web tienen múltiples direcciones IP. Se trata de un sistema que permite a los sistemas que controlan las páginas web, balancear el tráfico entre los servidores. Basándose en esto, Heffner crea un sitio web que hace que de cara al usuario aparezca como uno de los numerosos sitios que posee una determinada página web. Cuando el usuario accede, un script se encarga de cambiar la dirección IP original del sitio, por la propia del router. Con esto conseguimos que el navegador piense que para acceder a esa página web es lo mismo conectarse al servidor externo que a la dirección IP de su propia red local. Es en este momento cuando el script abre el agujero de seguridad en el router y se tiene acceso total al mismo. Un problema que aún persisteA pesar de que los navegadores de hoy en día se han actualizado y se han instalado parches de seguridad para resolver este problema, Heffner asegura que ese problema a día de hoy todavía no se ha solucionado. En su investigación, Heffner probó una treintena de routers y los resultados fueron que soprendetemente, la mitad de los equipos fueron afectados por el exploit ¿Como resuelvo este problema?A pesar de las actualizaciones, los navegadores siguen presentando este problema a día de hoy, por lo que las principlaes soluciones pasan por cambiar la contraseña de acceso por defecto (como sabéis suele ser 1234 o admin) o también se puede optar por cambiar la dirección interna del router que por defecto, suele ser 192.168.1.1 . A continuación os dejamos la lista de los 30 routers que Heffner utilizó en el experimento y los resultados. La columna de la derecha (successful) nos indica si la prueba ha tenido éxito o no.  Si queréis ver la conferencia de Heffner al completo, os dejamos los enlaces a continuación: Parte 1, Parte 2, Parte 3FUENTE :http://www.redeszone.net/2011/09/18/como-hackear-millones-de-routers-defcon/ |

|

|

|

|

|

| |

|