| |

|

31

|

Foros Generales / Noticias / Denuncian campaña de espionaje contra América Latina

|

en: 26 Agosto 2014, 17:14 pm

|

Directivos de la firma rusa Karpersky Lab, aseguran que la campaña inició en 2010 con el objeto de registrar información gubernamental clasificada. Una campaña de ciberespionaje para codificar información militar, diplomática y gubernamental está en marcha en Latinoamérica desde el año 2010, y ha expuesto a países como Colombia, Ecuador y Venezuela, afirman investigadores rusos. "No podemos especular sobre los orígenes, pero sabemos que quien está detrás habla español y es de América Latina. Se han robado centenares de gigabytes de información clasificada", aseguró el director en América Latina de la firma rusa Kaspersky Lab, Dmitry Bestuzhev, en Cartagena (norte de Colombia). La campaña denominada "Machete" los rusos pudieron encontrar un paquete de software Java, carpetas con librerías para grabación de archivos de audio, archivos cifrados y archivos con lenguajes de programación. El programa permitía además registrar físicamente a las víctimas y robar información utilizando una USB especial. Dimitry expuso sobre este el polémico tema en la Cumbre de Analistas de Seguridad: "La hiperconectividad y sus consecuencias a la privacidad y seguridad" organizado la firma rusa empresa en Cartagena. Destaca que del total de las personas afectadas por el espionaje, el 46 por ciento está en Venezuela, el 36 por ciento en Ecuador y el 11 por ciento en Colombia, agregó el directivo ruso. "Los atacantes no estaban interesados en dinero, sino en información sumamente clasificada de carácter militar, desplazamiento militar, nómina, radares, todo lo que tiene que ver con la seguridad nacional de un Gobierno", subrayó Dimitry. http://elespiadigital.net/index.php/noticias/seguridad/6561-denuncian-campana-de-espionaje-contra-america-latina |

|

|

|

|

32

|

Foros Generales / Noticias / ICREACH, el Google de la NSA (y más agencias)

|

en: 26 Agosto 2014, 17:11 pm

|

¿Qué haces si tienes datos y datos de millones de internautas? Necesitarías una herramienta para buscar entre tanto dato, y eso es lo que ha hecho la NSA. Según nuevos documentos publicados en The Intercept, ICREACH es su motor de búsqueda, que comparten con varias agencias gubernamentales. No es una sorpresa la existencia del motor en sí: lo curioso son los detalles. Por ejemplo, es un motor accesible a más de 1.000 analistas en 23 agencias estadounidenses, entre las que están la CIA o el FBI. Y aunque está enfocado a metadatos de llamadas de extranjeros, incluye ciertos datos "minimizados" - teléfonos incompletos, por ejemplo - de ciudadanos estadounidenses. Estos datos estarían disponibles a las agencias para "inteligencia exterior", un término que, tal y como comentan en The Intercept, es muy vago y podría estar permitiendo el acceso injustificado a multitud de metadatos. Los agentes los usarían para investigar a individuos pero sin desvelar de dónde vienen: en su lugar, los agentes dicen a los jueces que la pista inicial proviene de otro sitio. La práctica, llamada "construcción paralela", parece poco legal y ética. ICREACH podría ser capaz de predecir el comportamiento de individuos basado en sus hábitos (no especifican mucho qué significa esto). En cuanto a los analistas que podrían acceder a los datos, se trataría de agentes entrenados, con cuentas que caducan a los tres meses de inactividad y auditadas para evitar abusos. Según The Intercept, el programa habría nacido en 2006 como un complemento/sustituto a PROTON y CRISSCROSS, sistemas similares creados en la década de los 90 y que se quedaron obsoletos, especialmente después de los ataques del 11 de septiembre (que, según la comunidad de inteligencia, podrían haberse evitado si se hubiese compartido más información entre agencias). Como viene siendo habitual en las filtraciones sobre la NSA, no resulta especialmente sorprendente. Es simplemente otro grano de arena más en la gran trama de espionaje y almacenamiento indiscriminado de datos que ha montado Estados Unidos. http://www.genbeta.com/actualidad/icreach-el-google-de-la-nsa-y-mas-agencias |

|

|

|

|

33

|

Foros Generales / Noticias / oclHashcat v1.30: Conoce las novedades de la nueva versión

|

en: 26 Agosto 2014, 17:07 pm

|

oclHashcat es un software muy conocido para la recuperación de todo tipo de contraseñas. Además de utilizar la CPU para el crackeo de contraseñas, oclHashcat está muy optimizado para usar las tarjetas gráficas de NVidia y de AMD y hacer el trabajo mucho más rápido que usando la CPU convencional, gracias al uso de la GPU (CPU de las tarjetas gráficas). Los desarrolladores de oclHashcat han lanzado la versión 1.30 con un gran número de mejoras. En esta nueva versión los desarrolladores se han centrado en incrementar el rendimiento del kernel y corregir ciertos fallos que había en algunos algoritmos. Lo que más cambia en esta versión es el dispatcher que ahora forma parte del núcleo de oclHashcat, ahora es más rápido que antes y ayuda a mejorar el rendimiento. Para los usuarios de AMD que vayan a actualizar a esta versión 1.30, es necesario que descarguen los últimos drivers beta de Catalyst antes de actualizar oclHashcat. La decisión del equipo de oclHashcat de usar una versión beta es porque AMD está tardando demasiado en convertirla en stable y según ellos, es lo suficientemente estable como para usarla sin problemas. Algunos de los nuevos algoritmos de recuperación de claves que se han incorporado a esta versión son por ejemplo los de Skype, Peoplesoft, Android FDE, Lotus Notes/Domino 8 y otros como md5($salt.md5($pass)) y Kerberos 5. Se puede descargar la nueva versión de oclHashcat v1.30 desde la página web oficial. Al instalar la nueva versión es necesario crear una nueva carpeta de trabajo, no se debe reusar la anterior. http://www.redeszone.net/2014/08/24/oclhashcat-v1-30-conoce-las-novedades-de-la-nueva-version/ |

|

|

|

|

34

|

Foros Generales / Noticias / Los propios usuarios alimentan la creación de malware

|

en: 26 Agosto 2014, 17:06 pm

|

Los ciberdelincuentes continúan creando nuevas amenazas para conseguir robar información e infectar los equipos de los usuarios. Muchos se preguntan cuál es el motivo para que la actividad no cese y la respuesta es mucho más sencilla de lo que esperamos: el principal motivo para que no descienda la creación de malware es que los usuarios continúan cayendo en las trampas más simples que existen. Virus, troyanos, campañas de scam en redes sociales, spam y así hasta completar una larga lista de términos con los que muchos de nosotros estamos muy familiarizados y que en RedesZone hablamos prácticamente a diario de alguno de ellos. Lo que en un principio se centró en desarrollar virus para lograr infectar los equipos de los usuarios poco a poco ha evolucionado gracias al desarrollo se servicios como las redes sociales y la incorporación de la ingeniería social. Sin embargo, los ciberdelincuentes no solo se sirven de los servicios que aparecen para conseguir desarrollar por ejemplo troyanos nuevos. Y es que hay que tener muy en cuenta que los usuarios tenemos mucha culpa de que esto suceda. El desconocimiento, el principal motivo La ignorancia de muchos usuarios sobre los peligros que existen hace que sea un problema para estos. Muchos usuarios no ven los peligros que existen en la red y se creen por ejemplo que todo lo que se dice es cierto. De esta forma las estafas en vez de disminuir van en aumento y la cantidad de malware que se desarrolla va en aumento. El problema es que no solo crece el número de amenazas sino la cantidad de servicios que se ven afectados y los datos de los usuarios que son robados. Las redes sociales son el lugar perfecto para comenzar y extender la amenaza a todos los usuarios posibles. Poco cuidado a la hora de utilizar Internet Empezando a la hora de configurar la seguridad de nuestros equipos y pasando por los hábitos que tenemos cuando lo utilizamos. Sin lugar a dudas muchos usuarios no prestan atención cuando están navegando por Internet. La mayoría de las infecciones que se realizan son haciendo creer al usuario que un archivo posee un determinado contenido y en realidad es un virus. Hay muchos que solo se fijan en el nombre y sería suficiente fijarse en la extensión para darse cuenta de que el archivo no contiene lo prometido en un texto. Hay que mencionar también las páginas falsas que simulan ser por ejemplo entidades bancarias. Los usuarios no se fijan en la URL e introducen los datos que les solicitan sin ningún tipo de reparo, incluso datos que no tendrían que solicitarse. Los usuarios alimentamos la creación malware y estafas Los ciberdelincuentes no se tomarían tantas molestias en crear nuevas amenazas si estas no tuviesen el efecto esperado. Por este motivo, mientras los usuarios sigamos pecando de ignorantes en lo referido a aspectos de seguridad, estos seguirán desarrollando más amenazas y robando datos e infectando equipos. http://www.redeszone.net/2014/08/24/los-propios-usuarios-alimentan-la-creacion-de-malware/ |

|

|

|

|

35

|

Foros Generales / Noticias / La conexiones 4G pierden capacidad para atraer clientes

|

en: 26 Agosto 2014, 17:04 pm

|

Aparecieron como novedad el pasado año y este año se han consolidado entre los productos de los principales operadores de nuestro país. Sin embargo, el factor novedad creada por la llegada de este tipo de conexiones se ha terminado y poco a poco van perdiendo presencia, o al menos en las campañas publicitarias. Las conexiones 4G pasan a un segundo plano en el intento por captar clientes. Es algo que se veía venir y que para muchos incluso ha durado demasiado. Sin embargo, no hay que ser ingenuos, ya que muchos de los usuarios que han contratado un producto 4G aún no saben en qué consiste esta tecnología o los beneficios que tiene, describiendo el producto por las demostracionesofrecidas en los anuncios de televisión (un tanto exageradas en algunos casos para llamar la atención del usuario). Evidentemente esto no quiere decir que los operadores paren en seco el despliegue de esta tecnología, pero sí que es verdad que durante los primeros meses se ha utilizado para captar clientes y también para fomentar terminales de gama alta. Para un uso normal no existe beneficio No hay que olvidar que para utilizar Whatsapp, Facebook, Twitter o servicios similares (algo que es lo que hace el 90% de los usuarios de smartphones) con una conexión 3G es más que suficiente. Sin embargo, parece curioso como muchos creen que su experiencia con estos servicios se ve mejorada gracias a las conexiones 4G, algo que no es cierto. Este tipo de conexiones están mucho más orientadas a la reproducción de vídeos, videoconferencias o incluso descarga de contenidos, ya que el volumen de datos generados por estos servicios es mayor que el que puede generar el envío de un mensaje en Whatsapp o publicar un tweet. La cobertura de las conexiones 4G continúa aumentando Mientras tanto, los operadores continúan trabajando en ofrecer una cobertura mayor en todo el territorio nacional y el año 2015 puede ser el año en el que la cobertura de las conexiones 4G en el territorio nacional sea muy significativa y tal vez suficiente para poder hacer uso de forma más intensiva de este tipo de conexiones, aunque no nos olvidemos que el tamaño de las tarifas continúa siendo aún una asignatura pendiente para todos los operadores sin ninguna excepción. http://www.redeszone.net/2014/08/24/la-conexiones-4g-pierden-capacidad-para-atraer-clientes/ |

|

|

|

|

36

|

Foros Generales / Noticias / Awesome Screenshot para Google Chrome se vuelve spyware

|

en: 26 Agosto 2014, 17:03 pm

|

La mayoría de las extensiones para Google Chrome son gratuitas, sin embargo, muchas de ellas necesitan un cierto mantenimiento costoso (desarrollo, depuración, pruebas y servidores) que, en condiciones normales, deben correr por cuenta del desarrollador. Existen varias formas de obtener beneficio del software libre, sin embargo, no siempre los desarrolladores deciden seguir el camino correcto. Awesome Screenshot es una extensión para Google Chrome que permite a los usuarios hacer capturas de pantalla de páginas web completas para guardarlas, anotar comentarios, eliminar información sensible e incluso compartirlas con otros usuarios o en las redes sociales. Awesome Screenshot es una extensión con más de 1.3 millones de usuarios activos y con más de 45.000 puntuaciones positivas dentro de la tienda de aplicaciones de Chrome aunque, según parece, la codicia ha cegado a sus desarrolladores. Un grupo de administradores web detectó que algunas aplicaciones privadas se ejecutaban en sus servidores sin previamente haber concedido permisos. Investigando el asunto, los administradores detectaron que dichos procesos correspondían a niki-bot, un bot de monitorización de actividad que se había introducido sin previo aviso en la extensión Awesome Screenshot con el fin de comenzar a monetizar la extensión. Varios investigadores han afirmado que únicamente se envían direcciones URL en texto plano a través de esta extensión a unos servidores remotos, sin embargo, un análisis en profundidad ha demostrado que también se envían datos de sesión capturados por la extensión.  Según los términos de licencia y política de privacidad, la extensión es capaz de capturar datos de sus usuarios, teóricamente anónimos. También es capaz de enviar a servidores remotos los siguientes elementos capturados: Dirección IP ID único del usuario Sistema operativo Información del navegador Datos de URLs cargadas y páginas visitadas Búsquedas realizadas en los diferentes motores web Relaciones sociales Propiedades de perfil Información de contacto Datos de uso Software y hardware del sistema Antes de incluir este módulo de espionaje Awesome Screenshot ha probado otras alternativas para monetizar su software, por ejemplo, ofreciendo algunas de sus funciones únicamente a usuarios premium (aunque desapareció al poco tiempo), por lo que es posible que niki-bot sea algo temporal. Mientras se decide el futuro de la extensión se recomienda que los usuarios desinstalen la extensión, ya que se ha convertido en una completa herramienta spyware capaz de recopilar una gran cantidad de datos de todos sus usuarios. Para aquellos que necesiten extensiones para realizar capturas de pantalla de diferentes páginas web pueden probar con las siguientes alternativas seguras: LightShot Webpage Screenshot http://www.redeszone.net/2014/08/25/awesome-screenshot-para-google-chrome-se-vuelve-spyware/ |

|

|

|

|

37

|

Foros Generales / Noticias / Playstation Network sufre un ataque de denegación de servicio

|

en: 26 Agosto 2014, 16:40 pm

|

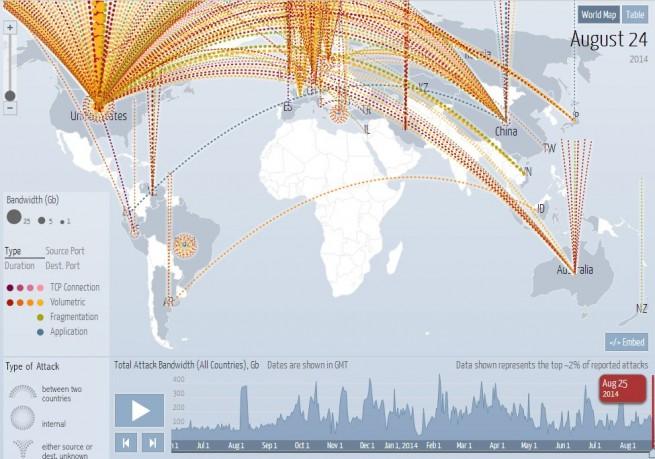

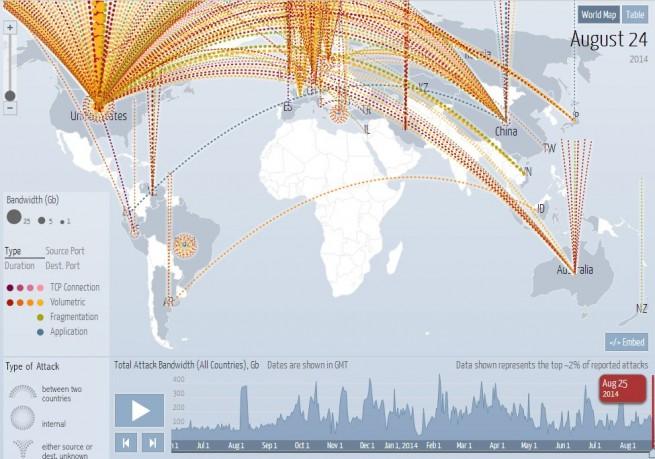

Lo que nuestros compañeros de Gamerzona barajaban en el día de ayer hoy se ha confirmado de forma oficial. Los servicios online de Sony han sufrido un ataque de denegación de servicio, dejando la mayoría de los servicios innaccesibles durante gran parte del día de ayer. Aunque todo parece que ya se ha restablecido por completo la normalidad en Playstation Network, todavía había algunos usuarios que han tenido problemas durante la noche. Desde la propia compañía lo han confirmado y han afirmado que intentaron mitigar los efectos del ataque gracias a la colaboración de varios ISPs, realizando un filtrado del tráfico que era generado por sus sistemas de entretenimiento y el que era generado por el ataque de denegación de servicio, sin embargo, comentan desde la propia Sony que los esfuerzos fueron inútiles porque las vías de entradas a los servidores estaban desbordadas. La autoría del ataque fue reclamada por Lizard Squad, un grupo de hackers que reclamaba a Sony mucha más transparencia y que dejase de abusar de los usuarios con los precios de sus productos que se encuentran a la venta en los servicios en línea. Además, los hackers intentaron jugar una mala pasada el presidente de Sony alertando de un falso accidente aéreo, tal y como se puede ver en este tweet. No se produjo el robo de datos A diferencia de otras ocasiones anteriores donde los datos de los usuarios sí se habían visto afectados, en este caso el ataque no estaba diseñado para robar información de los usuarios, todo estaba pensado para dejar fuera de servicio las aplicaciones en línea del fabricante de sistemas de entretenimiento. Desde la propia compañía informan que los servicios están volviendo lentamente a la normalidad y que los usuarios de PS3 y PS Vita no tendrían que tener ningún problema para acceder a estos, pudiendo aparecer algún problema para los usuarios de PS4. Entre 20 y 40 Gbps en el ataque  Lo preocupante de esto no ha sido el ataque efectuado, el problema es que ha habido una gran cantidad de equipos utilizados para realizar el ataque y sus propietarios ni siquiera han sido conscientes de ello. Desde Incapsula informan que ha existido una gran cantidad de tráfico generado desde equipos de grandes compañías, el principal objetivo de este tipo de hackers porque son los equipos que más ancho de banda poseen. De esta forma, durante el ataque se han llegado a obtener picos de hasta 40 Gbps contra los servidores de Sony en Estados Unidos. http://www.redeszone.net/2014/08/25/playstation-network-sufre-un-ataque-de-denegacion-de-servicio/ |

|

|

|

|

38

|

Foros Generales / Noticias / Slider, la nueva forma de leer contenido en Feedly

|

en: 26 Agosto 2014, 16:39 pm

|

Ha pasado ya mucho tiempo desde que Google Reader dejó de estar disponible y aún muchos usuarios no nos hemos olvidado de él ni de muchas de sus funciones. Feedly fue el servicio que más se benefició del cierre del servicio de Google y, para ganarse la confianza de los usuarios ha mejorado muchos de sus aspectos principales hasta tal punto que sigue actualizándose constantemente con interesantes novedades y mejoras en el lector de feeds. La última característica introducida en Feedly es Slider, una nueva forma de leer contenido desde la plataforma web de este lector de noticias y feeds. Con Slider, Feedly busca facilitar la lectura a los usuarios de manera que las nuevas ventanas o pestañas no se superpongan al contenido pudiendo volver al mismo en cualquier momento pulsando fuera del contenido. En términos sencillos, esta nueva característica abre una ventana flotante (también llamada tarjeta) al pulsar sobre una noticia, en la cual se carga el contenido que queremos leer en lugar de mostrar el contenido en una ventana a pantalla completa como ocurría hasta ahora. Con esta nueva característica los desarrolladores han querido mejorar la lectura de contenido en la nube a la vez que se garantiza el acceso al contenido en cualquier momento. Desde estas nuevas tarjetas flotantes se mejora también la lectura de contenidos al poder desplazarse fácilmente entre los artículos anteriores o posteriores desde la misma ventana y, al mismo tiempo, se simplifican las opciones de compartir contenido con las diferentes redes sociales compatibles. Una excelente novedad introducida a Feedly que le va a permitir seguir siendo el líder en cuanto a los lectores de feeds actuales. Recordamos que este lector de feeds es totalmente gratuito para todos los usuarios, aunque dispone de una versión premium con algunas interesantes funciones adicionales como un buscador de noticias y más opciones de sincronización e integración con otras plataformas. http://www.redeszone.net/2014/08/25/slider-la-nueva-forma-de-leer-contenido-en-feedly/ |

|

|

|

|

39

|

Foros Generales / Noticias / ProxyMe: Un nuevo proxy basado en plugins y orientado a pentesting

|

en: 26 Agosto 2014, 16:37 pm

|

ProxyMe es una aplicación proxy desarrollada por Manuel Fernández de Eleven Paths. Esta herramienta es un proxy HTTP y HTTPS con una arquitectura modular para permitir un desarrollo ágil y rápido de plugins, de esta forma podremos extender sus funciones muy fácilmente, además es un proyecto de código abierto por lo que la comunidad podrá desarrollar nuevas características. ProxyMe permite analizar y modificar conexiones de red HTTP y HTTPS, permite realizar tareas de pentesting y actualmente cuenta con varios plugins para realizar ataques ya conocidos como el caché poisoning y el SSLStrip. Este proxy permite varios modos de conexión: Modo clásico: el cliente debe configurar su navegador con el proxy para que toda la información vaya a través de él. Modo transparente: es igual que el anterior pero el cliente no tiene que configurar su navegador. Modo inverso: cuando el servidor proxy se sitúa delante de los servidores web, los clientes estarán obligados a hacer peticiones a través del servidor proxy.  Para configurar y ejecutar ProxyMe basta con editar un archivo XML donde tendremos su configuración, además también tendremos la opción de habilitar y deshabilitar los distintos plugins de ProxyMe con tan sólo poner enable o disable en el plugin que corresponda. Esta herramienta fue presentada en la conocida conferencia de hackers Black Hat 2014 celebrada en Las Vegas. Si queréis conocer más a fondo el funcionamiento de ProxyMe, os recomendamos acceder a estos dos enlaces de Eleven Paths: ProxyMe y ataques de cache poisoning (I) ProxyMe y ataques de cache poisoning (II) http://www.redeszone.net/2014/08/24/proxyme-un-nuevo-proxy-basado-en-plugins-y-orientado-pentesting/ |

|

|

|

|

40

|

Foros Generales / Noticias / Hackean los servidores de la red social MeetMe

|

en: 26 Agosto 2014, 16:33 pm

|

La cantidad de redes sociales continúa aumentando, sin embargo, el número de problemas de seguridad de estos servicios también aumenta, sobre todo de aquellas que no poseen un equipo de responsables de seguridad amplio. En este caso, un fallo de seguridad en MeetMe ha provocado que terceras personas accedan a la información de los servidores de forma no autorizada. Podría decirse que en esta ocasión no se considera como noticia el fallo de seguridad, ya que es algo muy común hoy en día. La noticia es que las intrusiones no autorizadas se produjeron entre los días 5 y 7 de este mismo mes y los responsables de esta no han sido conscientes hasta el día 18, algo que podría haber puesto en peligro una gran cantidad de datos de los usuarios. A pesar de no haber sido confirmado por los responsables de esta, los usuarios de la red social sí han recibido un correo alertando de la intrusión en los servidores y explican que para evitar más problemas será necesario modificar los datos de acceso a las cuentas, ya que podría producirse el robo de las mismas, algo que denota que los datos de los usuarios han sido accesibles por los ciberdelincuentes. Aunque parece ser que las contraseñas se guardaban cifradas en el servidor afectado, es una información que aún no está del todo clara. Más de un millón usuarios afectados por el problema de seguridad en MeetMe Aunque no sea una red social muy conocida, la cartera de clientes es bastante significativa, sobre todo porque se trata de una red social y las cuentas de los usuarios están acompañadas de una gran cantidad de datos, encontrando por ejemplo el correo electrónico o el número de teléfono móvil. Para los ciberdelincuentes el atractivo es muy claro: conseguir datos para verderlos en el mercado negro. El resultado final de todo se puede saldar con las cuentas de correo o números de teléfono siendo objeto de spam. Problema de seguridad resuelto La brecha de seguridad que existía en uno de los servidores debido a una configuración errónea de este ya se ha resuelto y los datos de los usuarios vuelven a estar seguros, al menos por el momento. Desde la red social no han concretado qué datos se han visto afectados y si la totalidad de los usuarios se ha visto afectada, pero el cambio de contraseñas implica que los ciberdelincuentes al menos han tenido acceso a los datos. http://www.redeszone.net/2014/08/25/hackean-los-servidores-de-la-red-social-meetme/ |

|

|

|

|

|

| |

|