Últimas Noticias Actualidad Tecnología Seguridad Informática

Últimas Noticias Actualidad Tecnología Seguridad Informática

Titulares

Titulares

El grupo DerpTrolling filtra credenciales de PSN, 2K y Windows Live

El grupo DerpTrolling filtra credenciales de PSN, 2K y Windows Live Detekt Free Anti-Malware Tool To Detect Govt. Surveillance Malware

Detekt Free Anti-Malware Tool To Detect Govt. Surveillance Malware DoubleDirect MitM Attack Targets Android, iOS and OS X Users

DoubleDirect MitM Attack Targets Android, iOS and OS X Users Probando aplicaciones de auditoría web con Google Web "Firing Range"

Probando aplicaciones de auditoría web con Google Web "Firing Range"  WordPress 4.0.1 corrige crítica vulnerabilidad XSS, ¡actualízalo!

WordPress 4.0.1 corrige crítica vulnerabilidad XSS, ¡actualízalo! Cómo auditar y prevenir WinShock, la falla en Schannel de Windows

Cómo auditar y prevenir WinShock, la falla en Schannel de Windows Científicos españoles obtienen grafeno de alta calidad de forma mucho más limpia

Científicos españoles obtienen grafeno de alta calidad de forma mucho más limpia Los mejores editores de texto online

Los mejores editores de texto online Acelera tus descargas P2P de forma sencilla

Acelera tus descargas P2P de forma sencilla GameStop hace creer a jugadores de Smash Bros. que una niña de 10 años los ha...

GameStop hace creer a jugadores de Smash Bros. que una niña de 10 años los ha...2648 2649 2650 2651 2652 2653 2654 2655 2656 2657

Noticias

El grupo DerpTrolling filtra credenciales de PSN, 2K y Windows Live

El grupo DerpTrolling filtra credenciales de PSN, 2K y Windows Live

El grupo de autodenominados hackers Derp, también llamado DerpTrolling, publicó una base de datos con miles de usuarios y contraseñas de usuarios de juegos filtradas, una muy pequeña porción de credenciales a modo de advertencia a las compañías. Los datos pertenecen a cuentas de tres grandes redes utilizadas por los gamers: PSN, 2K Game Studios y Windows Live.

Según reporta CNET, la base filtrada y publicada en Pastebin incluye usuarios y contraseñas de 2.131 usuarios de PlayStation Network (PSN), 1.473 usuarios de Windows Live, y 2 mil de usuarios de 2K Game Studios.

DerpTrolling es el mismo grupo que se adjudica el ataques DDoS a los servidores de Blizzard durante el fin de semana pasado, y también el mismo que hace poco dijo en una entrevista que no filtraría más datos de usuarios; pero al parecer, han cambiado de táctica con la premisa de que sus esfuerzos no han sido tomados en serio.

El objetivo, dicen, es que la información filtrada sirva de advertencia a las compañías para que mejoren y actualicen sus servidores, de forma que incidentes como estos dejen de ocurrir y la información esté correctamente resguardada, y se prevengan ataques DDoS (Ataque Distribuido de Denegación de Servicio o Distributed Denial of Service).

Si bien la base de datos publicada no es demasiado grande, y muchas de las credenciales ya no funcionan (tal como confirmó IBTimes UK), el grupo ha dicho y también ha publicado en su cuenta de Twitter que posee información de 500 mil tarjetas de crédito, 7 millones de usuarios y contraseñas, 2...

Leer más

| Noticia publicada 23 Noviembre 2014, 02:49 am por r32 |

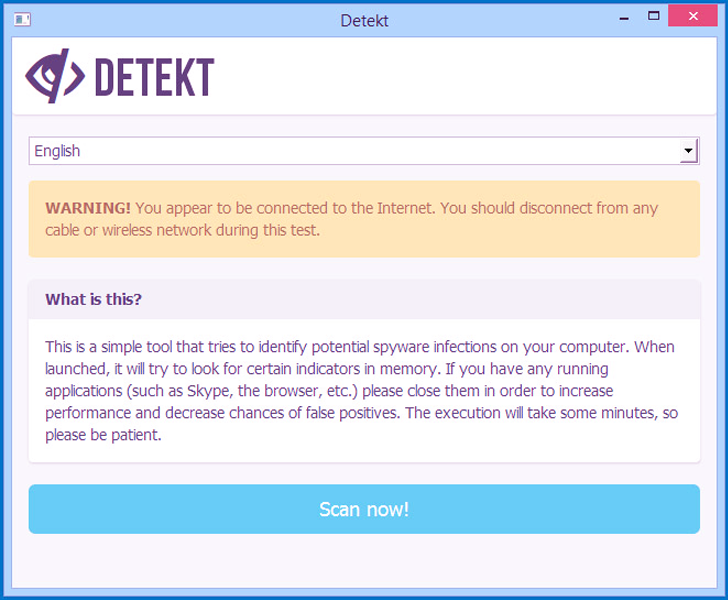

Detekt Free Anti-Malware Tool To Detect Govt. Surveillance Malware

Detekt Free Anti-Malware Tool To Detect Govt. Surveillance Malware

Human rights experts and Privacy International have launched a free tool allowing users to scan their computers for surveillance spyware, typically used by governments and other organizations to spy on human rights activists and journalists around the world.

This free-of-charge anti-surveillance tool, called Detekt, is an open source software app released in partnership with Human rights charity Amnesty International, Germanys Digitale Gesellschaft, the Electronic Frontier Foundation (EFF) and Privacy International, in order to combat government surveillance.

NEED AN EYE FOR AN EYE

The global surveillance carried out by the US National Security Agency (NSA) and other government agencies recently disclosed by the former NSA contractor Edward Snowden shed light on just how far our own government can go to keep track of citizens, whether innocent or otherwise. Therefore, such tool will help them see if their devices have been infected by any spyware.

Detekt was developed by security researcher Claudio Guarnieri, who has been investigating government abuse of spyware for years and often collaborates with other researchers at University of Toronto's Citizen Lab.

"It was intended as a triaging utility for human rights workers travelling around. It is not an AV [AntiVirus]," explained the developer Claudio Guarnieri in an online discussion about the tool on Twitter with other security researchers.

With the help of Detekt scanning tool in investigations, Guarnieri and his colleagues dis...

Leer más

| Noticia publicada 23 Noviembre 2014, 02:40 am por r32 |

DoubleDirect MitM Attack Targets Android, iOS and OS X Users

DoubleDirect MitM Attack Targets Android, iOS and OS X Users

Security researchers have discovered a new type of "Man-in-the-Middle" (MitM) attack in the wild targeting smartphone and tablets users on devices running either iOS or Android around the world.

The MitM attack, dubbed DoubleDirect, enables an attacker to redirect a victims traffic of major websites such as Google, Facebook and Twitter to a device controlled by the attacker. Once done, cyber crooks can steal victims valuable personal data, such as email IDs, login credentials and banking information as well as can deliver malware to the targeted mobile device.

San Francisco-based mobile security firm Zimperium detailed the threat in a Thursday blog post, revealing that the DoubleDirect technique is being used by attackers in the wild in attacks against the users of web giants including Google, Facebook, Hotmail, Live.com and Twitter, across 31 countries, including the U.S., the U.K. and Canada.

DoubleDirect makes use of ICMP (Internet Control Message Protocol) redirect packets in order to change the routing tables of a host used by routers to announce a machine of a better route for a certain destination.

In addition to iOS and Android devices, DoubleDirect potentially targets Mac OSX users as well. However, users of Windows and Linux are immune to the attack because their operating systems don't accept ICMP re-direction packets that carry the malicious traffic.

"An attacker can also use ICMP Redirect packets to alter the routing tables on the victim host, causing the traffic t...

Leer más

| Noticia publicada 23 Noviembre 2014, 02:28 am por r32 |

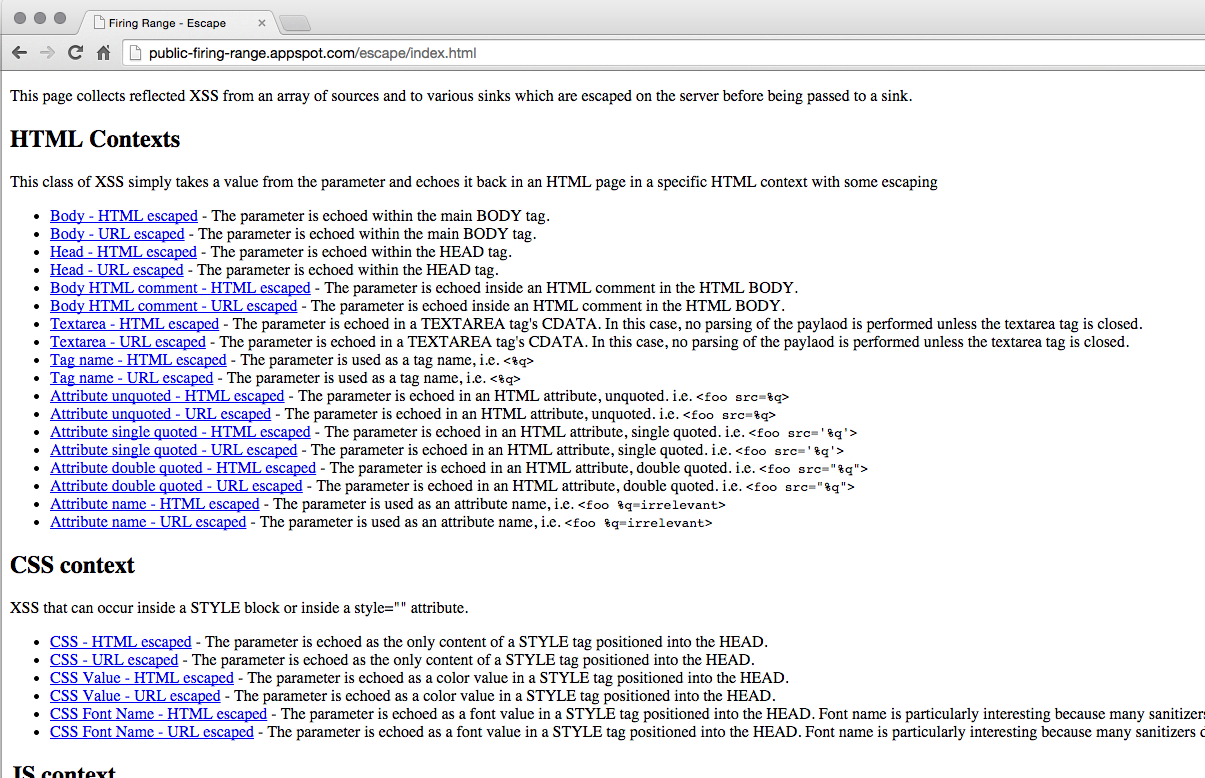

Probando aplicaciones de auditoría web con Google Web "Firing Range"

Probando aplicaciones de auditoría web con Google Web "Firing Range" Google anunció el pasado martes en su blog Google Online Security la publicación de una aplicación online (con su código fuente correspondiente) en la que se recopilaban diferentes pruebas de concepto relacionadas con vulnerabilidades típicas web, con especial hincapié en todas las variantes posibles para la ejecución de Cross-Site Scriptings. Actualmente Google se encuentra desarrollando una herramienta de auditoría de vulnerabilidades para uso interno (a la que llaman Inquisition) para la cual necesitaban casos reales de vulnerabilidades para probar su eficacia.

Disponemos de páginas preparadas para probar vulnerabilidades de los siguientes tipos hasta el momento (y dentro de cada tipología con multitud de pruebas posibles a realizar):

Cross-Site Scripting Address DOM

XSS de redirección

XSS reflejados

XSS basados en Tag

Cross-Site Scripting escapados por el servidor

XSS de inclusión remota

Cross-Site Scripting de DOM

Vulnerabilidades relacionadas con CORS (Cross Origin Resource Sharing)

Inyección Flash

Contenido mixto

ClickJacking inverso

Como podréis observar, el diseño no es lo más relevante, ya que lo que prima en este caso es tener un banco de pruebas sobre el que lanzar herramientas de detección de este tipo de vulnerabilidades y probar su eficacia, además de obviamente poder realizar pruebas ...

Leer más

| Noticia publicada 23 Noviembre 2014, 02:22 am por r32 |

WordPress 4.0.1 corrige crítica vulnerabilidad XSS, ¡actualízalo!

WordPress 4.0.1 corrige crítica vulnerabilidad XSS, ¡actualízalo!

WordPress ha anunciado el lanzamiento de una actualización de seguridad crítica a su versión 4.0.1, afirmando que las anteriores a 3.9.2 inclusive están afectadas por una vulnerabilidad Cross-Site Scripting (XSS). La falla podría permitir a criminales comprometer un sitio, habilitando el ingreso de código HTML en formularios web y alterando su apariencia original.

La actualización de WordPress 4.0.1 corrige 23 bugs y ocho problemas de seguridad:

Tres agujeros relacionados a XSS que permitirían comprometer un sitio

Cross-site request forgery o falsificación de petición en sitios cruzados, que podría ser usada para inducir a un usuario a cambiar su contraseña

Una falla que podría derivar en un Denial of Service (DoS) cuando las contraseñas son verificadas

Protecciones adicionales contra ataques de falsificación de peticiones en el lado de servidor, cuando WordPress hace solicitudes HTTP.

Una muy poco probable colisión de hash (cuando dos entradas distintas a una función de hash producen la misma salida) que podría permitir que se comprometa la cuenta de un usuario. También requería que no hubieran hehco login desde 2008.

Ahora se invalidan los enlaces en correos electrónicos de restauración de contraseña si el usuario la recuerda, hace login y cambia su durección de mail.

Como de costumbre ante actualizaciones de seguridad, recomendamos descargar la última versión para descartar la explotación de las vulnerabilidades descubiertas. Sobre todo si tenemos en c...

Leer más

| Noticia publicada 23 Noviembre 2014, 01:57 am por r32 |

Cómo auditar y prevenir WinShock, la falla en Schannel de Windows

Cómo auditar y prevenir WinShock, la falla en Schannel de Windows

Las vulnerabilidades en los sistemas operativos y aplicaciones ya son moneda corriente en la actualidad, por lo que es habitual encontrarse con actualizaciones constantes que corrigen estas fallas. La vulnerabilidad WinShock reportada la semana pasada radica en un complemento de Microsoft Secure Channel, que implementa los protocolos SSL y TLS. Este error se produce por no filtrar adecuadamente los paquetes especialmente mal formados, permitiendo a un atacante inyectar tráfico malicioso, obteniendo como resultado la ejecución de código arbitrario.

El equipo de investigación de seguridad informática de IBM encontró que el problema afectaba a los sistemas desde Windows 95, es decir, que ha estado presente en la plataforma durante los últimos 19 años. Por su parte, Microsoft ha emitido la correspondiente actualización que corrige esta falla (CVE 2014-6321) excluyendo a Windows XP, ya que el pasado 8 de abril dejó de brindar soporte para esta versión.

Teniendo en cuenta que Schannel puede ser usado en cualquier componente que usa SSL/TLS, por ejemplo Active Directory, Windows Update, Exchange e Internet Explorer inclusive, esta falla facilita ataques remotos mediante la ejecución de un código en navegadores Internet Explorer a partir de su versión 3.0 en adelante. Como mencionamos anteriormente, esto afecta a todas las versiones de Windows, tanto clientes como servidores.

Cabe remarcar que The Verge indicó que el bug tiene calificación de 9.3 sobre 10 por la CVSS. Esto significa que es importantísimo descargar el parche que corrige este...

Leer más

| Noticia publicada 23 Noviembre 2014, 01:53 am por r32 |

Científicos españoles obtienen grafeno de alta calidad de forma mucho más limpia

Científicos españoles obtienen grafeno de alta calidad de forma mucho más limpiaUn equipo de investigadores del Consejo Superior de Investigaciones Científicas (CSIC) ha desarrollado un nuevo método para fabricar grafeno de alta calidad y nanomateriales combinados con grafeno (composites). La nueva técnica permite obtener placas de grafeno de escala nanométrica y micrométrica, cuyas aplicaciones van desde el transporte de fármacos al almacenamiento de electricidad, pasando por materiales estructurales, sensores y desarrollos en electrónica molecular. Este nuevo método cuenta con una patente licenciada por el CSIC y será comercializado por la nueva empresa Gnanomat.

Esta tecnología se basa en el desarrollo de un nuevo método para exfoliar grafito, que permite obtener grafeno y derivados, explica el científico del CSIC Bernardo Herradón, del Instituto de Química Orgánica General y miembro del equipo que ha logrado la nueva técnica. El método, basado en disolventes, es adecuado desde el punto de vista medioambiental y rápido, añade.

LEER MAS: http://www.elconfidencial.com/tecnologia/2014-11-22/cientificos-espanoles-obtienen-grafeno-de-alta-calidad-de-forma-mucho-mas-limpia_500996/

Leer más

| Noticia publicada 23 Noviembre 2014, 01:41 am por wolfbcn |

Los mejores editores de texto online

Los mejores editores de texto onlineUna de las herramientas básicas en el ordenador, para la mayoría de los usuarios, es el editor de textos. Aunque el más conocido es Word, de la suite de ofimática Office de Microsoft, hay otros cientos de soluciones similares. Los que os presentamos en esta publicación son editores de texto online, por lo que no necesitaremos ocupar espacio en disco con la instalación del mismo.

Como adelantábamos, uno de los más populares es Word, de la suite de ofimática Office desarrollada por Microsoft, pero el de la compañía de Redmond es de pago y, además, tiene que ser instalado en el ordenador, por lo que en realidad no es el más interesante de todos. Para los que buscan un editor de textos ágil, en cuanto al consumo de recursos y la sincronización con servicios web, los editores de texto online son la mejor solución.

http://www.adslzone.net/app/uploads/2014/11/lorem-ipsum-texto.jpg

Uno de los mejores editores de texto online, sin duda alguna, es Documentos de Google, incluido en la suite Google Drive. Además de ofrecer todas las características principales de un editor de textos estándar, ofrece compatibilidad con los formatos propios de Office, permite una sincronización cómoda con ordenadores y dispositivos móviles a través del servicio de almacenamiento en la nube de Google y mucho más.

Pero no es el único, y otro especialmente atractivo es StackEdit, que además de ofrecer también las características esenciales, está especialmente diseñado para la introducción de parámetros en lenguaje HTML. Así que, si queremos texto plano, nos sirve perfectamente y, si queremos esbozar en HTML con una vista previa, este es nuestro editor de...

Leer más

| Noticia publicada 23 Noviembre 2014, 01:36 am por wolfbcn |

Acelera tus descargas P2P de forma sencilla

Acelera tus descargas P2P de forma sencillaPara la descarga de software, especialmente cuanto más pesado es, una de las mejores opciones que tenemos es utilizar el protocolo P2P -Peer to Peer-. Sea cual sea la velocidad de tu conexión a Internet, si crees que estás descargando a una velocidad más lenta de la que podrías, en esta publicación de damos dos consejos para acelerar tus descargas P2P.

En función de nuestra conexión a Internet, evidentemente, siempre tendremos un límite en velocidad de descarga. Ahora bien, muchos son los usuarios que no tienen correctamente configurado su cliente de descargas P2P, motivo por el cual no aprovechan todo el ancho de banda que ofrece su proveedor de Internet. En primer lugar, lo fundamental es conocer cuál es la velocidad de nuestra conexión a Internet. Una vez conozcamos la velocidad de descarga real, ya podemos ponernos a tratar de optimizar la velocidad de nuestras descargas P2P con estos dos sencillos consejos:

LEER MAS: http://www.adslzone.net/2014/11/22/como-acelerar-las-descargas-p2p/

Leer más

| Noticia publicada 23 Noviembre 2014, 01:34 am por wolfbcn |

GameStop hace creer a jugadores de Smash Bros. que una niña de 10 años los ha...

GameStop hace creer a jugadores de Smash Bros. que una niña de 10 años los ha...Hace dos semanas, la comunidad de jugadores de Smash Bros. en los Estados Unidos entró en estado de shock. Una niña de 10 años, autodenominada "Karissa The Destroyer", había humillado a todos los asistentes a un evento de presentación de Super Smash Bros. para Wii U celebrado en una de las tiendas GameStop de la costa oeste americana.

La niña, de solo 10 años de edad, dominaba las técnicas más avanzadas del juego, algo que requiere muchos años de práctica (y quizás haber nacido antes del lanzamiento del primer Smash Bros.). Además, la destructora no se cortaba a la hora de vacilar a los jugadores que iban sucumbiendo partida a partida.

Dos semanas después de aquello y justo antes del lanzamiento del juego en los Estados Unidos, la cadena ha desvelado que se trataba de una broma. Karissa es una actriz, y en realidad quien estaba vapuleando a los incrédulos asistentes era el jugador profesional LiquidKDJ, escondido y jugando con su propio televisor y mando. El vídeo no tiene desperdicio.

https://www.youtube.com/watch?v=LiyVsXqg4KU&feature=player_embedded

http://www.vandal.net/noticia/1350658084/gamestop-hace-creer-a-jugadores-de-smash-bros-que-una-nina-de-10-anos-los-ha-humillado/

Leer más

| Noticia publicada 23 Noviembre 2014, 01:33 am por wolfbcn |

|

Conectado desde: 216.73.216.112

|

Titulares

Titulares