Disponemos de páginas preparadas para probar vulnerabilidades de los siguientes tipos hasta el momento (y dentro de cada tipología con multitud de pruebas posibles a realizar):

Cross-Site Scripting Address DOM

XSS de redirección

XSS reflejados

XSS basados en Tag

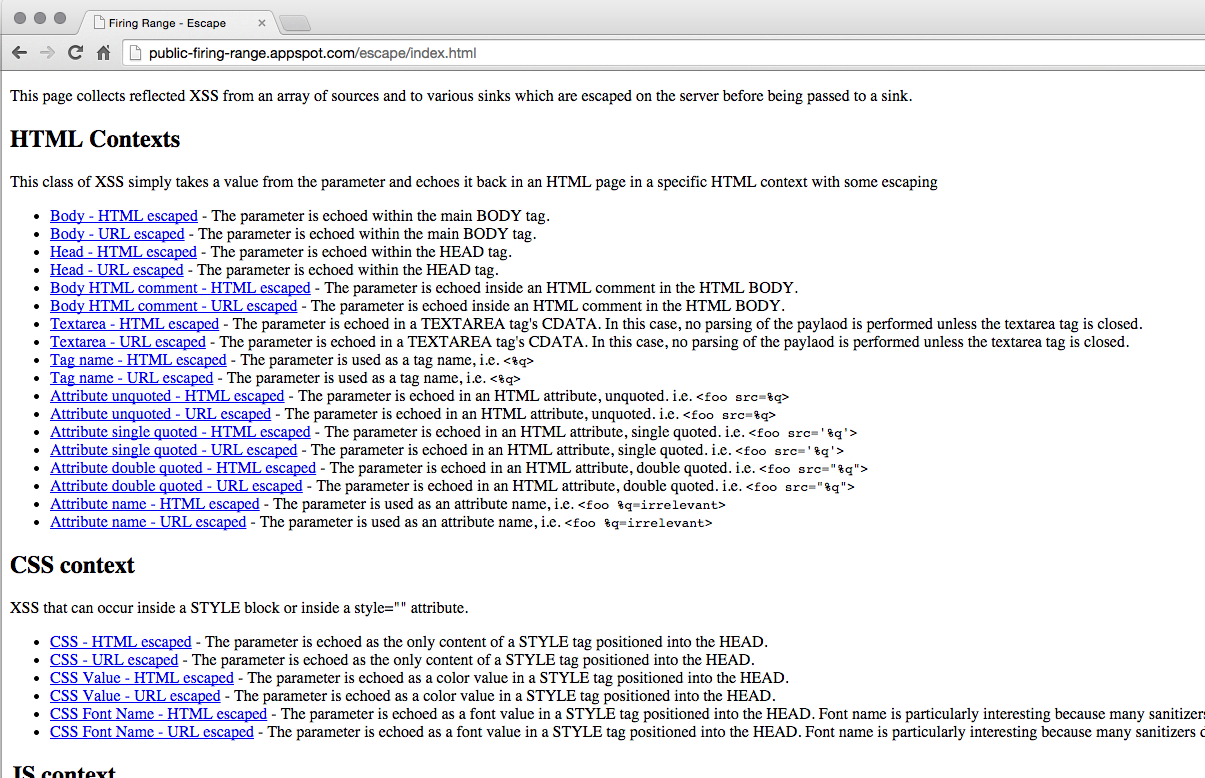

Cross-Site Scripting escapados por el servidor

XSS de inclusión remota

Cross-Site Scripting de DOM

Vulnerabilidades relacionadas con CORS (Cross Origin Resource Sharing)

Inyección Flash

Contenido mixto

ClickJacking inverso

Como podréis observar, el diseño no es lo más relevante, ya que lo que prima en este caso es tener un banco de pruebas sobre el que lanzar herramientas de detección de este tipo de vulnerabilidades y probar su eficacia, además de obviamente poder realizar pruebas de manera manual para conseguir el objetivo de un famoso alert() u otros tipos de acciones más interesantes.

Tenéis más información en el post de Google Online Security escrito por Claudio Criscione (Security Engineer en Google), así como en el repositorio de código del proyecto.

Mas información:

http://googleonlinesecurity.blogspot.com.es/2014/11/ready-aim-fire-open-source-tool-to-test.htm

Github: https://github.com/google/firing-rangel

Fuente: http://www.securitybydefault.com/2014/11/probando-aplicaciones-de-auditoria-web.html

Autor

Autor

En línea

En línea