Autor Autor

|

Tema: Consiguen descifrar el audio que conteniene la clave RSA de 4096 bits (Leído 4,261 veces)

|

|

ccrunch

|

Unos investigadores israelíes consiguen hackear descifrar el audio que conteniene la clave RSA de 4096 bits, la clave más segura del mundo escuchando los sonidos de la CPU.Un sencillo micrófono se convierte en la más eficaz herramienta de piratería, como ha demostrado la Universidad de Tel Aviv.

De todos es sabido que los servicios de inteligencia israelíes tienen poco rival, si es que tienen alguno, en el resto del mundo. Por ello no nos extraña que tres de las mentes más brillantes de la Universidad de Tel Aviv hayan conseguido descifrar uno de los algoritmos de cifrado más efectivos y seguros que existen en la actualidad, el RSA de 4096 bits. Pero lo más terrorífico es que para ello no han hecho falta sofisticados dispositivos de tecnología punta ni avanzados programas de análisis de algoritmos que realicen miles de millones de cálculos por segundo. No, se han bastado con un simple micrófono, algunos programas de tratamiento de sonido y un oído agudo.

Como los propios investigadores cuentan en un informe que podéis leer aquí, las CPUs emiten diferentes ruidos en función de los procesos que se están ejecutando, lo cual delata su actividad. Y entre estos sonidos correspondientes a los cambios de voltaje se encuentra un patrón dentro de una frecuencia entre 10 y los 150Khz que corresponde a los cálculos de este algoritmo de cifrado de datos. Aislada esta frecuencia y tras aplicar varios filtros, esta huella queda expuesta como si fuera un mapa del tesoro hacia los preciados datos.

En apenas una hora, los científicos consiguieron romper el RSA de 4096 bits, por lo que otros sistemas tardarían incluso muchísimo menos en caer. Es más, se han obtenido resultados tanto con micrófonos direcciones como con los de un simple smartphone. El sonido les delata, argumentan los investigadores, lo cual es a la vez fascinante y terrorífico. ¿No hay manera de estar a salvo? Bueno, hay una muy elemental: proporcionar otra fuente de ruido lo suficientemente potente y amplia como para que esta frecuencia no se pueda captar bien.

Si veis algún ordenador con el Reproductor de Medios a todo trapo, quizá esconde más de lo que parece. FUENTE: http://www.alfabetajuega.com/noticia/unos-investigadores-israelies-consiguen-hackear-la-clave-mas-segura-del-mundo-escuchando-los-sonidos-de-la-cpu-n-32464http://www.cs.tau.ac.il/~tromer/acoustic/

|

|

|

|

« Última modificación: 21 Diciembre 2013, 01:20 am por ccrunch »

|

En línea

En línea

|

|

|

|

|

#!drvy

|

Titulo no valido.. y tampoco lo es esto: Universidad de Tel Aviv hayan conseguido descifrar uno de los algoritmos de cifrado más efectivos Descifrar no es lo mismo que captar. ***** periodistas ignorantes. Saludos

|

|

|

|

|

En línea

En línea

|

|

|

|

|

ccrunch

|

Titulo no valido.. y tampoco lo es esto:

Descifrar no es lo mismo que captar. ***** periodistas ignorantes.

Saludos

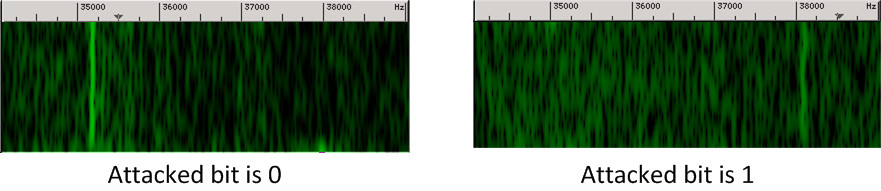

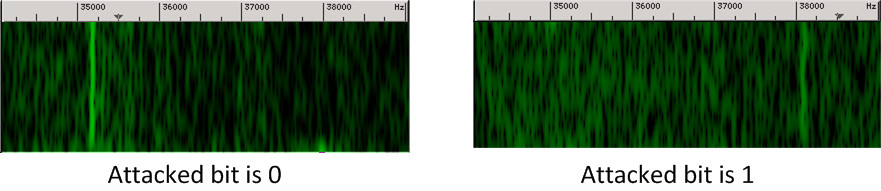

Según dice en el documento oficial, casi al final del todo: Q18: How do you extract the secret key bits? The key extraction attacks finds the secret key bits one by one, sequentially. For each bit, the attacker craft a ciphertext of a special form, that makes the acoustic leakage depend specifically on the value of that bit. The attacker then triggers decryption of that chosen ciphertext, records the resulting sound, and analyzes it. The following demonstrates a typical stage of this attack, focusing on a single secret key bit. If this bit is 0, then decryption of the chosen ciphertext will sound like the left-side spectrogram (with a strong component at 35.2 kHz). If the secret bit is 1, the decryption will sound like the right-side spectrogram (where the strong component is at 38.1 kHz).  Using automated signal classification, the attack tells apart these cases, and deduces the secret key bit.

|

|

|

|

|

En línea

En línea

|

|

|

|

|

#!drvy

|

Para eso instalo un keylogger y termino antes xD.. pero volvemos a lo mismo.. descifraron el audio que contenía la clave.. no el propio hash. Osea, si el ordenador no hubiese emitido esos sonidos.. no serian capaces de hacerlo...

Saludos

|

|

|

|

|

En línea

En línea

|

|

|

|

|

ccrunch

|

Para eso instalo un keylogger y termino antes xD.. pero volvemos a lo mismo.. descifraron el audio que contenía la clave.. no el propio hash. Osea, si el ordenador no hubiese emitido esos sonidos.. no serian capaces de hacerlo...

Saludos

Pues nada, título arreglado y subtítulo adaptado. Salu2

|

|

|

|

|

En línea

En línea

|

|

|

|

|

| Mensajes similares |

|

Asunto |

Iniciado por |

Respuestas |

Vistas |

Último mensaje |

|

|

Consiguen romper CAPTCHAS de audio con un 89% de tasa de acierto

Noticias

|

wolfbcn

|

2

|

3,575

|

30 Mayo 2011, 02:36 am

30 Mayo 2011, 02:36 am

por Foxy Rider

|

|

|

Consiguen superar el cifrado 4096 RSA escuchando la CPU con un micrófono

Noticias

|

wolfbcn

|

1

|

2,324

|

23 Diciembre 2013, 18:46 pm

23 Diciembre 2013, 18:46 pm

por Shell Root

|

|

|

Científicos de IBM consiguen almacenar 89.5 mil millones de bits en una pulgada

Noticias

|

wolfbcn

|

0

|

2,094

|

22 Mayo 2014, 21:30 pm

22 Mayo 2014, 21:30 pm

por wolfbcn

|

|

|

Consiguen descifrar los archivos de GTA V que permitirán crear Mods

Noticias

|

wolfbcn

|

1

|

2,223

|

18 Abril 2015, 22:14 pm

18 Abril 2015, 22:14 pm

por survivor_evil

|

|

|

Investigadores franceses consiguen descargar el audio del avión derribado por Ir

Foro Libre

|

El_Andaluz

|

1

|

2,566

|

21 Julio 2020, 05:56 am

21 Julio 2020, 05:56 am

por Tachikomaia

|

|

Autor

Autor

En línea

En línea