Con este fallo podemos:

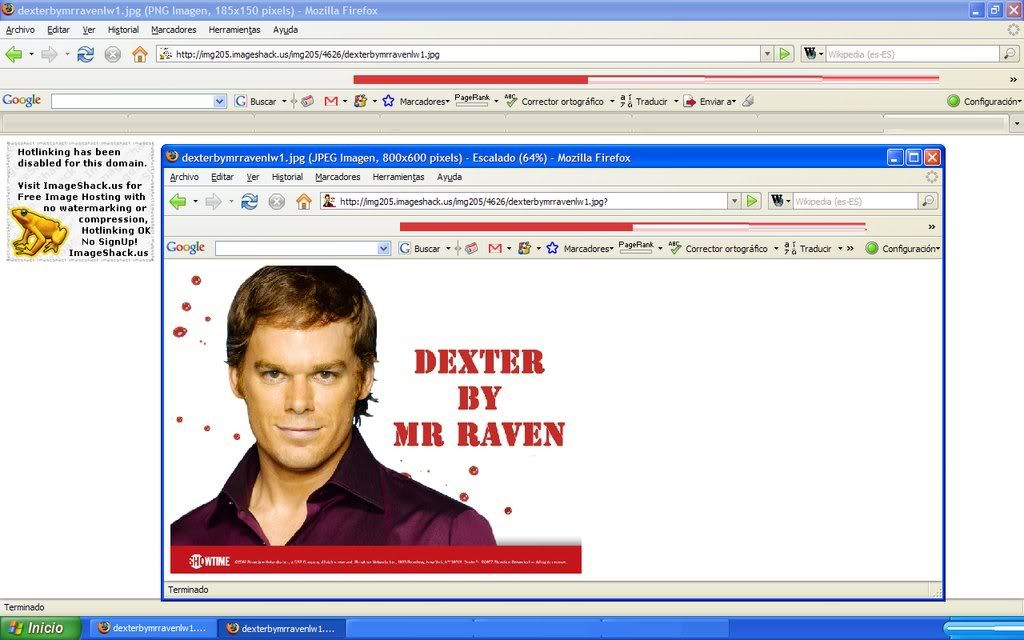

* Hacer que nunca nos salga el sapo feo de ¡mageshack diciendo que el archivo ha sido borrado (es mentira no ha sido borrado)

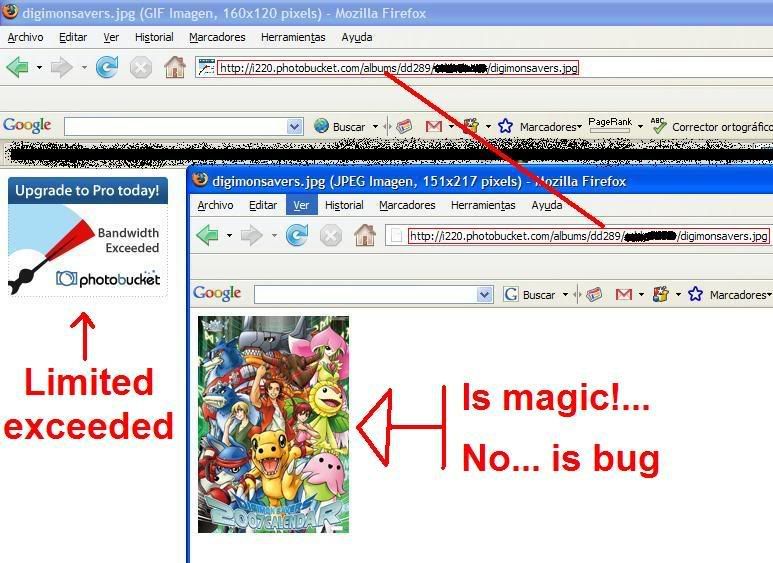

* Hacer que nunca más nos salgan las imágenes fea de photobucket diciendo que pasó el acho de banda.

* Esto ya no se puede, ya que avisé y lo repararon pero es bueno saberlo -> XSS para robar cuentas en photobucket y otras cosas...

El método es sencillo, simplemente es igual para los dos servidores:

Imaginemos que tenemos esta imágen en photobucket:

http://i214.photobucket.com/albums/cc173/dimitrix-es/1bg06mr.png

Y esta en ¡mageshack:

http://img245.¡mageshack.us/img245/7417/linuxfi0.gif

Lo único que tendríamos que hacer para que no caducara ni nos de problemas sería añadir un "?"

Es decir la url en photobucket:

http://i214.photobucket.com/albums/cc173/dimitrix-es/1bg06mr.png MAL

http://i214.photobucket.com/albums/cc173/dimitrix-es/1bg06mr.png? BIEN

Es decir la imagen en ¡mageshack:

http://img245.¡mageshack.us/img245/7417/linuxfi0.gif MAL

http://img245.¡mageshack.us/img245/7417/linuxfi0.gif? BIEN

Se pone igual que siempre en los foros y las webs, además que si veis alguna imagen por ahí que esté mal, también podeis verla bien vosotros con este método.

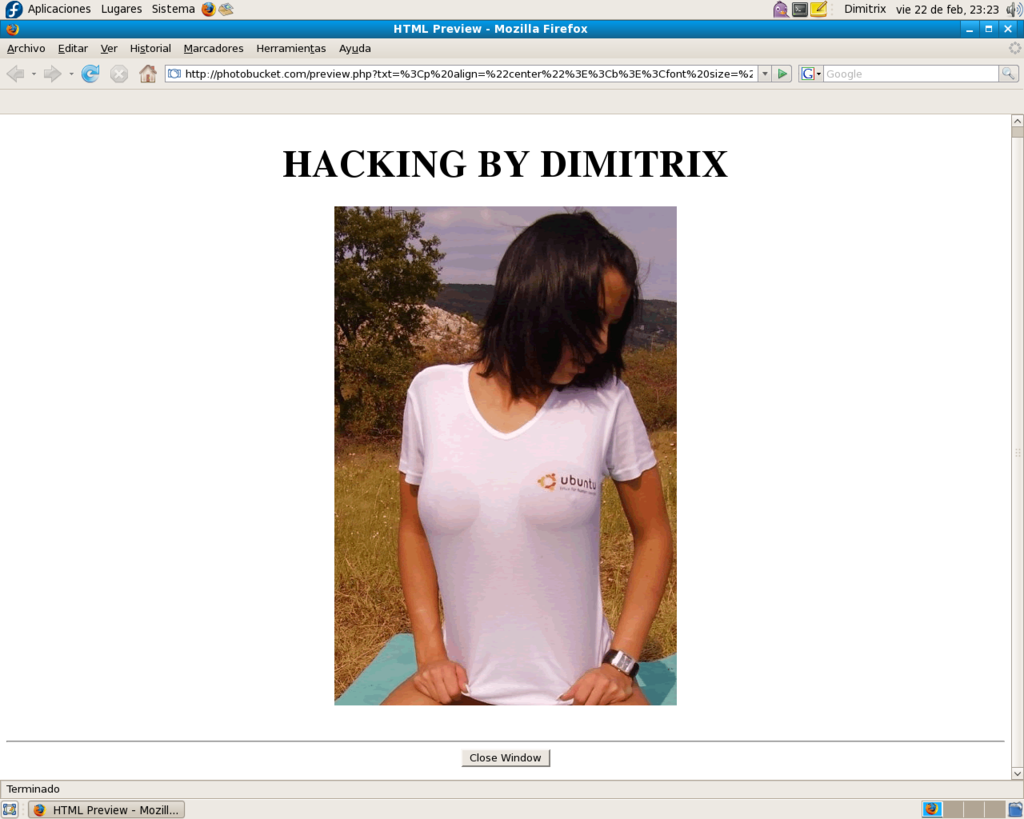

Bueno, el XSS ya no se puede usar (eliminaron el archivo y ahora está dando error cuando la gente quiere previsualizar algo, pero ellos mismos...)

Se encontraba en:

http://www.photobucket.com/preview.php

Ellos lo usaban por método POST, pero también se podía por GET, la variable usada era txt, es decir:

http://www.photobucket.com/preview.php?txt=XSS

Aparte de robar cuentas se podían hacer cosas tan bonitas como esta:

Autor del descubrimento: Dimitrix

Web del post original: http://foro.dimitrix.es/index.php/topic,697.0.html

Autor

Autor

En línea

En línea

XD

XD , de que era el tema? ahh ya XSS XDD

, de que era el tema? ahh ya XSS XDD