Herramientas y Entorno

- IntelliJ IDEA, o algún otro, pueden bajarlo aqui IntelliJ IDEA

- Javadecompilers.com

- Fernflower decompiler incluido en IntelliJ IDEA

- JDK 8

Lo primero que debemos hacer es descompilar nuestro .jar con el decompilador de preferencia por ejemplo esta web javadecompilers.com ahi debemos subir el .jar, existen otras opciones offline como el uso de Krakatau programado en python para usarla desde consola CLI, también Recaf lector de bytecode e incluye cfr decompilador interno.

También tengo la opción con el decompilador por defecto que trae IntelliJ IDEA versión que use para esto:

- (Community Edition) 2017.2 EAP

Build #IC-172.2656.10, built on May 30, 2017

Aquí en este enlace está el CrackME de leyer, bueno no se si el tiene otros mas, que seguro si XD para decompilar hacemos así, creamos un proyecto java y agregamos nuestro .jar desde File/project Structure y en el menú Libraries damos a + para importar el jar

Ya podemos ver todo el código fuente , en el menú External Libraries la primera linea si oprimo en el + dijera Source code recreated from a .class file by IntelliJ IDEA ..blalba by Fernflower, tocaría ahora crear una nueva clase y copiar el contenido de todo el código que se ve abajo, o usar krakatau para convertir este .class (Bytecode) a código fuente .java

Directamente en bandeja de plata esta casi todo, no tiene ningún wrapper con alguna aplicación tipo Jar2Exe, así que no tenemos que quejarnos tanto XD , otra cosa en su web tiene un source code que es como una versión nueva del crackME que es casi lo mismo, pero si tiene algunas diferencias y es el código que usaremos se ve así:

Vemos que las variables están escritas con $$ que hacen bastannnte falta en Vzla, para darle un toque más intenso jajaj si o no ? Y ofuscar algo el código, en java se puede escribir así, aunque por convención se evita su uso, pero este es otro caso.

Aquí es importante acotar que la ofuscación de los String no es tan tann dura, como lo hacen algunos otros ofuscadores como Allatori ofuscator, el método _$$as_OIsl

Código

que recibe un String como parámetro y luego lo pasa por un algoritmo de digestión usando la clase MessageDisgest() con SHA1 retornando bien cabronnn en la linea 18. Lo cual no podemos descifrar, a menos que seas empleado de google, puedas lograr una colisión con 100 VGA XD o hasta masss, bueno ya basta de tanta cotorra y empecemos por partes como el popular jack.

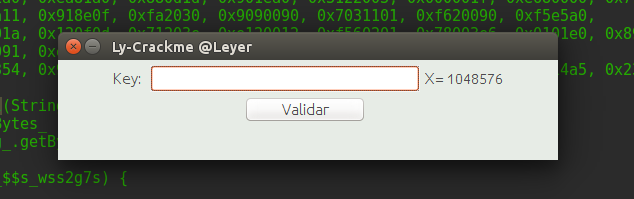

Ejecutamos el crackME Mayús+ F10

Debe aparecer así

Introducimos cualquier valor, arrojando error claramente, pero eso ya da una pista que el botón validar quizá realice la validación o invoque a un método que la haga, vamos por más, si oprimo control + F que es para buscar e introducir la palabra validar así:

Para que lo hacemos? pues para ir destripando como hacia jack, ahora con la opción de oprimir control + click justo en el nombre de la instancia del botón _$$b__$$hsqqso_ linea 85 debería de aparecer como la imagen, indicando que en la linea 108 esta el listener de el, vamos a ver que talco

En la linea 112, obtenemos un array de caracteres que viene del JPasswordField que es el campo donde introducimos el serial que debe ser valido , se usa un for para concatenar todos los valores en un String este _$$I_pos123 ver linea 115

la linea 117 es el condicional que compara si _$$I_pos123 es igual a _$$r_easte pero quien rayos es el puto _$$r_easte ? vamos a buscarlo, ctrl+F :

Depurando app java con IntelliJ básico

En la linea 105 se colocara un BreakPoint para saber que valor posee ese String _$$r_easte

_$$r_easte

Ahora para ejecutar el depurador podemos oprimir Mayús + F9 o en la esquina superior derecha oprimir donde tenemos el icono del bug.

IMPORTANTE

Muchas veces no tenemos una configuración lista y nuestra app no se ejecuta, miren que yo tengo mi configuración del archivo a ejecutar/depurar que es CrackME2_ORIGINAL que eso le dice al IDE que clase ejecutar

Si por alguna razón tienen esa lista de items vacía creen una configuración previa con EDIT CONFIGURATION... y seleccionen el proyecto a ejecutar/depurar, cosa que espero que no les pase nigg@s

Al hacer todo bien el debug tendria que aparecernos:

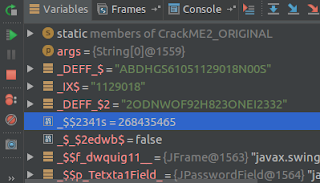

vamos a la pestaña Variables observando que el String _$$c_Cor_ contiene este valor

cacaba0dff27b124ae5bc688b77c14f136b989118.0

que esa es la key aleatoria que se genero en ese momento de ejecutar el crackME, la pude obtener con control + c , e igual podemos obtener mayor info con click Derecho en ella

Ajustando nuestro botón para hallar y setear la key

Código

Para validar la entrada del usuario usamos condicionales como en la linea 3 y 6, justo en la linea 6 hay una expresión regular (máximo 9, y rango del 0 al 9 inclusive) que cada index contiene ese largo 9 números, como lo siguiente:

Código

La linea 9 del código anterior se invoca al método $$1 mostrado abajo, este retorna el index, donde esta el valor de la variable X del crackME, por cada index del array estático de valores hexadecimales ejemplo 0x7031101 es igual a el decimal 117641473, cada uno tiene un hash único que es lo que queremos, de otra manera seria -1 en caso de que no este, si es así la linea 10 daría falso y saltaría de una a la linea 25 notificando con Invalid Value

Código

Con este index que lo llamaremos $hitDesireMyEX mi ·$"%$"%"% EX , en caso de que exista lo seteamos a _$_foP ver linea 12

La linea 13 esta un for que recorre el array y en cada iteración consulta el condicional de la linea 14 así,

Código

Cuando el valor del contador _$$i_INDEX_ sea igual a _$_foP osea mi %$% EX que me hizo la vida imposible con tanto drama por 3 meses, entraremos en el for mas interno para castearle explícitamente los valores del contador del for a bytes, + otro casting a String y concatenarlo a _$$c_Cor_, al terminar ese for interno se invoca a _$$ as_OIsl cifrandolo con el algoritmo de hashing SHA1 retornando de nuevo a la linea 13 for externo, esa condición de la linea 14 siempre se cumplirá solo una vez, es decir si la X es 7414755 index 0, ese for iterara 71 veces en vano, nuestro array posee 72 posiciones.

El valor del String lo seteamos en el JTextField aquí, o ver linea 23.

Código

Bueno antes de que alguien se queje me voy a quejar yo

FIXME EASTER EGG

despues de probar y probar me encuentro con un detalle

2009599811627668E16

Código

Depurando esa linea, dando a la flecha como en la imagen para ver el resultado de la operación que, aquí la variable _$$2341s se le asignara 18, otras veces cuando nuestro PoC se va a la mier·""$ es porque tiene este valor 268435465 y de paso es constante.

Pienso, sera que a Leyer se lo ocurrió hacer eso justamente así? o fue por casualidad? algún día le preguntare

Entonces si _$$2341s puede presentar un valor que es predecible, podemos crearnos un método y otro boton que setee ese valor nuevamente al JTextField o no? continuo varias veces más y me topo de nuevo con el grandísimo huevo de pascua, pero se me ocurrio la idea entonces de aplicarle el ácido

2009599811627668E16 es creada justo aquí

Código

Esta constante ADD me ayudara

Código

Este método también vamos incluirlo para que remueva 8.0 por .2009599811627668E16

Código

Aqui esta nuestro botón rompe Easter Eggs

Código

KeyGenPoC 3 MB (3.427.088 bytes) por las dependencias incluidas en el archivo final

para ejecutarlo en linux abrimos la consola nos movemos en el directorio donde este el jar y escribimos, java -jar KeyGenPoC, en guindo$ ya sabrán.

para ejecutarlo en linux abrimos la consola nos movemos en el directorio donde este el jar y escribimos, java -jar KeyGenPoC, en guindo$ ya sabrán.El cracking un arte que sirve para repartir la riqueza de manera igual en la población, sin fines de lucro

SaluD.o.S

SaluD.o.S

Autor

Autor

En línea

En línea