Autor Autor

|

Tema: Me han ddoseado [150 millones de peticiones]. (Leído 5,623 veces)

|

nevachana

Desconectado Desconectado

Mensajes: 61

|

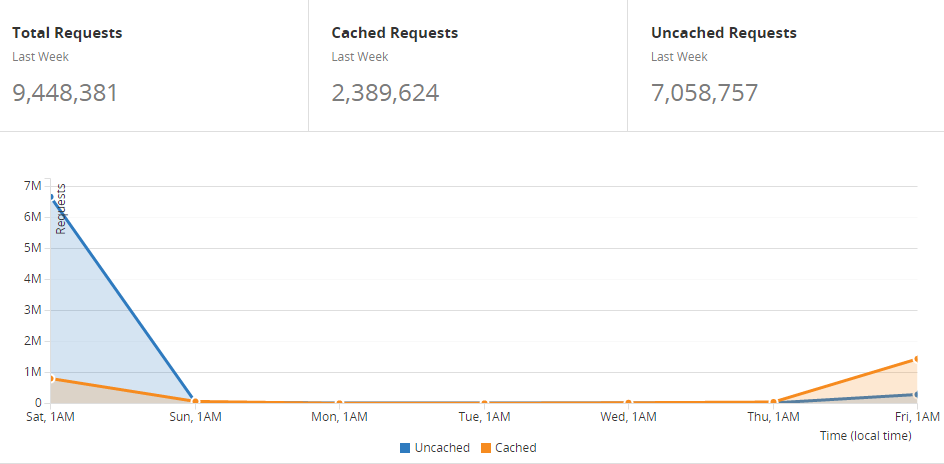

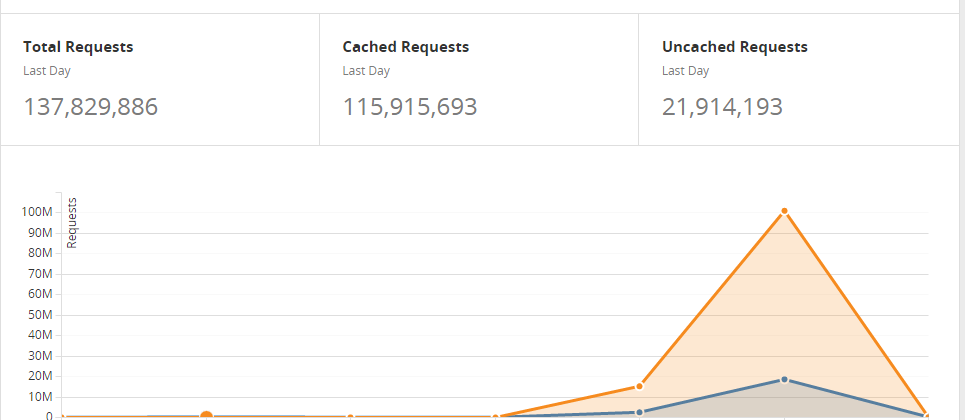

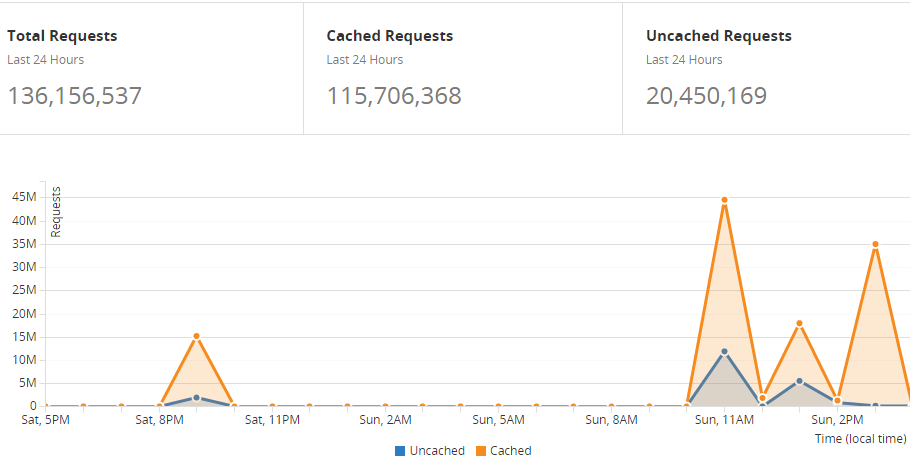

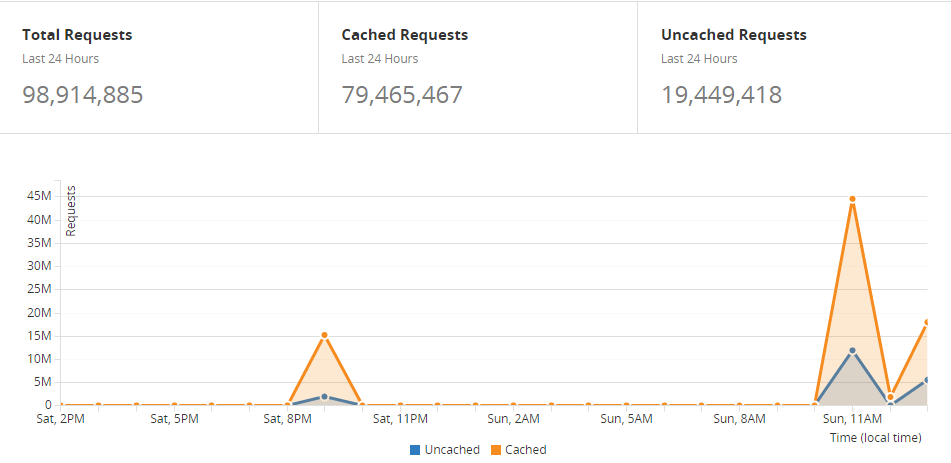

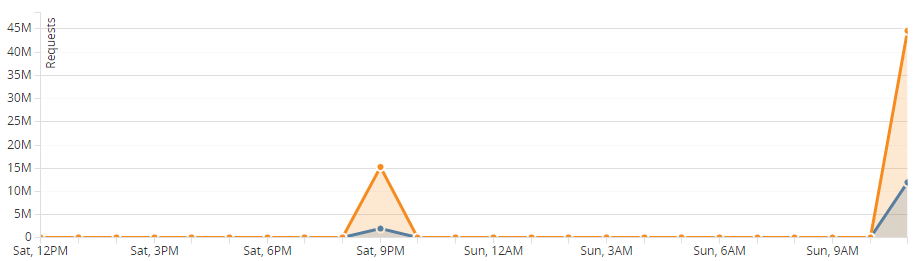

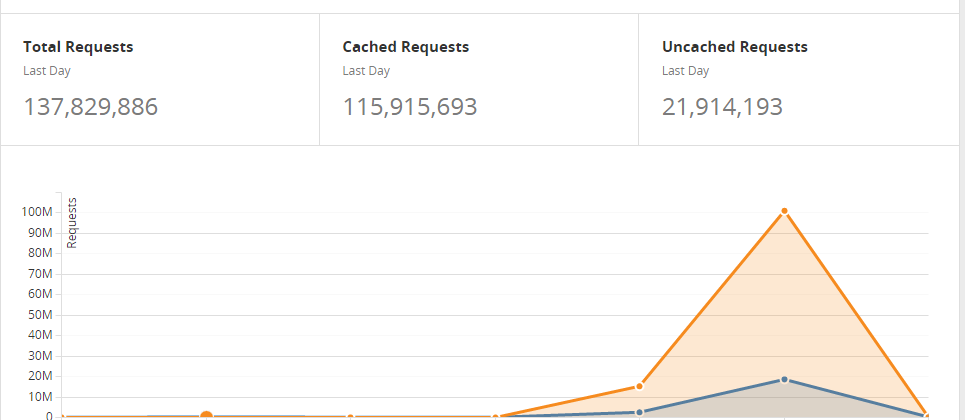

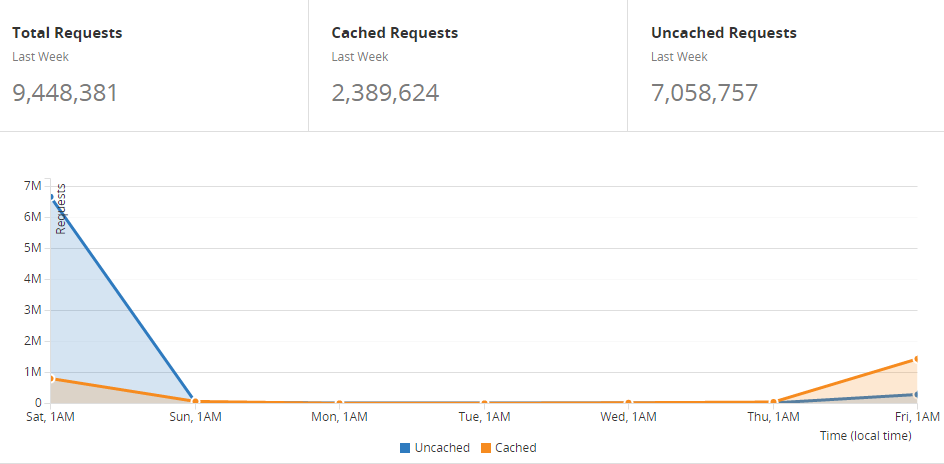

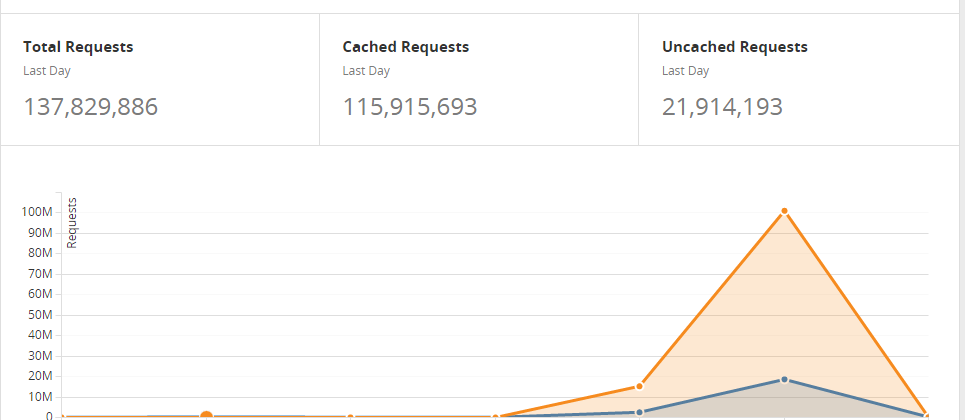

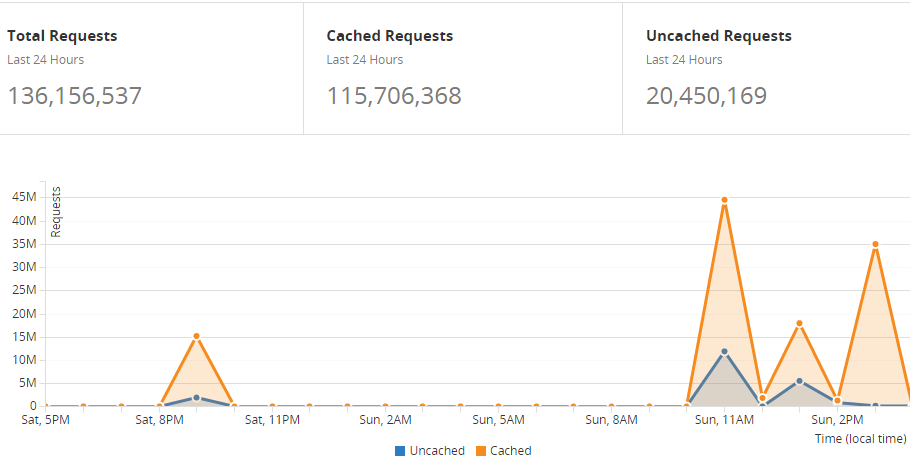

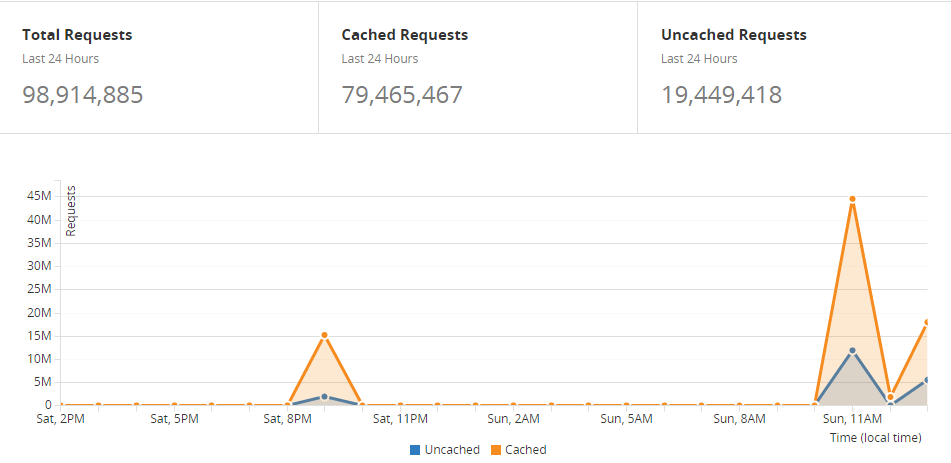

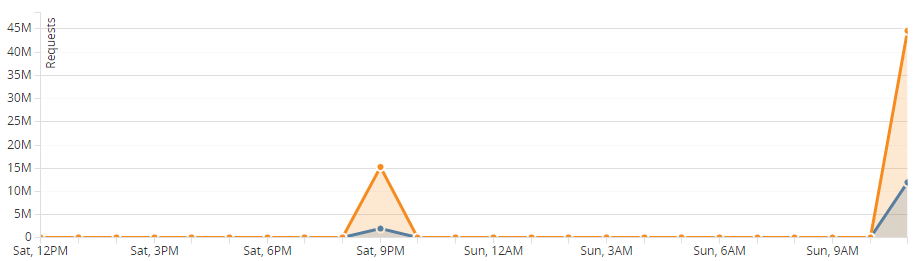

El ataque supero las 500.000 peticiones por segundo. Consiguio tirar 1 server de cloudflare(me desactivaron cloudflare),y mi dedicado de ovh,que tiene estas caracteristicas: 16cores. 32Gb ram 10Gbps conexion. 1.500.000KB en logs. da;o causado: Saturacion de memoria debido a los logs. Inodos 100% de uso. mysql roto. Perdida de dinero. Si alguien quiere echarle un ojo a los logs que me avise,creo que abrire algun post preguntando como podria mitigar aunque sea un poco estos ataques. preview:

|

|

|

|

« Última modificación: 12 Enero 2016, 19:22 pm por nevachana »

|

En línea

En línea

|

|

|

|

lucke

Desconectado Desconectado

Mensajes: 35

|

Usalo para que den en los links de publicidad y ganas dinero

|

|

|

|

|

En línea

En línea

|

|

|

|

nevachana

Desconectado Desconectado

Mensajes: 61

|

Usalo para que den en los links de publicidad y ganas dinero

Mi web no tiene publicidad

|

|

|

|

|

En línea

En línea

|

|

|

|

hksck

Desconectado Desconectado

Mensajes: 24

|

Usalo para que den en los links de publicidad y ganas dinero

Con todos mis respetos lucke pero estos comentarios son SPAM!!! y no aportan nada.

|

|

|

|

|

En línea

En línea

|

|

|

|

nevachana

Desconectado Desconectado

Mensajes: 61

|

Ya no me tiran y se acabo el ddos.  |

|

|

|

|

En línea

En línea

|

|

|

|

|

el-brujo

|

wow menudo ataque.

¿Tenías puesto el modo under attack?

Te recomiendo ponerlo ON cuando hay un ataque activo, aunque creo que se pone automáticamente en según que casos e incluso no te deja desactivarlo.

|

|

|

|

|

En línea

En línea

|

|

|

|

|

WHK

|

Si vas a utilizar un portal para ganar dinero te recomiendo que contrates una infraestructura mas robusta, necesitas un f5 para balancear via DNS y un sonicwall de firewall que barra los ataques mas complejos (yo tengo un sonicwall que me prestó dell y está bastante bueno, mucho mejor que un asa de cisco o un fortinet), unos 4 servidores que repliquen tu portal y usar un buen caché.

Donde trabajo he visto cargas normales de hasta 2GBps y ataques ddos de 300GBps, tu ataque de 47mbps de una botnet de 150k no es algo imparable a través de un buen hardware.

Una de las cosas que he aprendido en este último tiempo donde trabajo es la seguridad informática a nivel de red de hardware.

A demás de tener tu propio servidor DNS con tu hardware de balanceo debes tener en consideración desactivar todo sistema de logs básico de todos los equipos si es que quieres mantener el portal arriba, lo otro que puedes hacer es contratar un servicio CDN y tener paginas estáticas para recibir los ddos y que la gente no se quede sin usar el portal y cuando detengan el ataque vuelves al servidor balanceado. Recuerda desactivar los logs de cualquier waf y dejalos en modo brigde mientras dure el ataque (aunque te arriesgas a que te lancen ataques como inyeccion sql y esas cosas sin que tengas protección).

Ahora ojo, tu logstalgia dice que la mitad de las solicitudes son al login, talves estan crackeando el acceso a tu portal de administración, yo que tu logueo todas las ips que tratan de entrar al login y las baneo por blacklist de cloudflare o en mi caso las agregaría al firewall y game over para la botnet, también modifica las reglas de tu servidor para dar un 403 a la sección del login para que no perjudique la carga hacia la base de datos tratando de hacer match entre el user y el password o lanza un header 301 de redirección hacia otro sitio como por ejemplo a google y le lanzas una cabecera para que jamas expire, de esa manera si estan usando el control de internet explorer no volverá a hacer solicitud a tu sitio web, pero si usan sockets simplemente te ahorrarás la carga.

|

|

|

|

« Última modificación: 29 Enero 2016, 22:34 pm por WHK »

|

En línea

En línea

|

|

|

|

|

sodark

|

Pregunta totalmente de noob pero un Fail2ban o Denyhosts no se encargaría de a las X peticiones fallidas dejar de contestar a la IP, pasando totalmente de responder la peticion o bien respondiendo con un 403?

|

|

|

|

|

En línea

En línea

|

|

|

|

|

WHK

|

Por la magnitud del ataque no sirve de mucho un fail2ban porque es cont4ol y bloqueo por softwsre, toda la botnet llega de igual manera a la red, pasa por el kernel y debe ser filtrado por el firewall de software, con muchas solicitudes con muchas ips terminas agotando la memoria o la cpu muy rapidamente, por eso los firewall de hardware como el sonicwall que trae mas de 20 cpus fisicas estan diseñados para detener y procesar en tiempo real una cantidad importante de conexiones entrantes sin problemas, por software tienes solo una o dos cpu fisicas separadas por nucleos, terminas friendo la cpu o alcanzando la velocidad de lectura y escritura del disco, con el bloqueo por hardware las conexiones ni si quiera alcanzan a llegar al servidor.

Ademas para eso existen los balanceos de carga, cache y esas cosas. Ningún software va a ser capaz de detener una botnet que exceda los recursos del hardware y menos si estas estan llegando directamebte al servidor.

|

|

|

|

|

En línea

En línea

|

|

|

|

nevachana

Desconectado Desconectado

Mensajes: 61

|

wow menudo ataque.

¿Tenías puesto el modo under attack?

Te recomiendo ponerlo ON cuando hay un ataque activo, aunque creo que se pone automáticamente en según que casos e incluso no te deja desactivarlo.

Si,tenia exactamente esto: challenge mode para la mayoria de paises -> under attack -> proxy -> vac -> y el dedi. pero me tiraban sin problema. A dia de hoy me han hecho este tipo de ataques y ya no me tiran, tengo lo siguiente: cloudflare con challenge en china y paises problematicos -> red de proxys que checkea el user agent,javascript etc (si me tiran uno,otro se levanta) -> anti ddos -> firewall -> mi servidor. Y desactive todos los logs. me siguen atacando 24/7 , literalmente pero la mayoria de los casos no consiguen mas que relentizar la web por unos minutos..

|

|

|

|

« Última modificación: 30 Enero 2016, 09:31 am por nevachana »

|

En línea

En línea

|

|

|

|

|

|

Autor

Autor

En línea

En línea