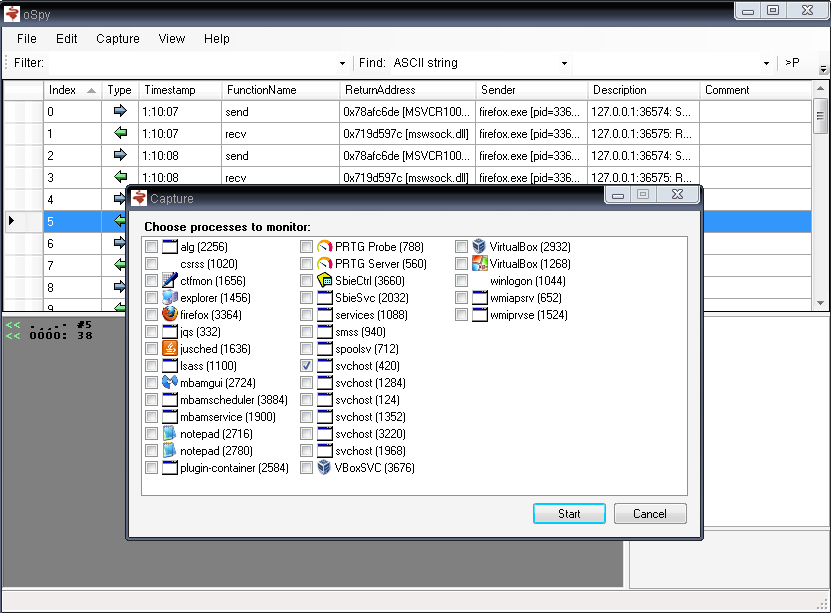

Hola hoy me dispuse a instalar y probar bajo VirtualBox la nueva distro de Offensive Security

Kali Linux:

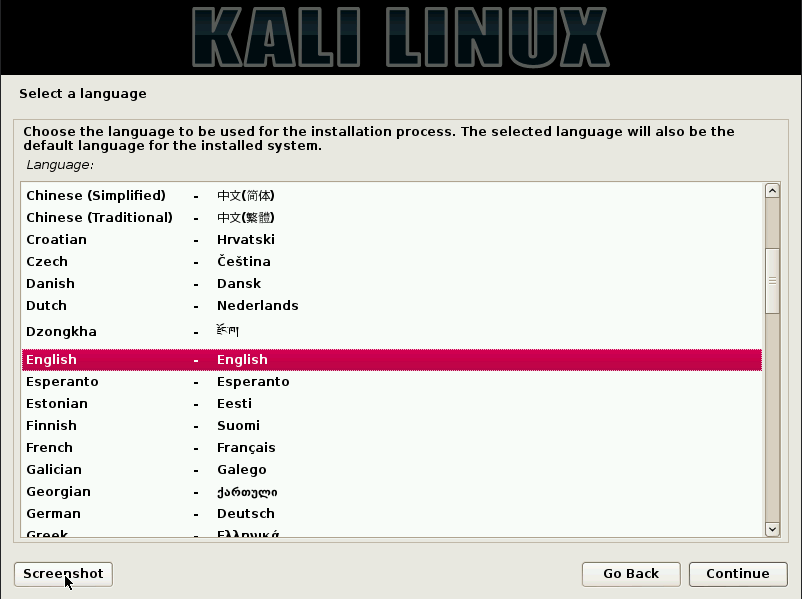

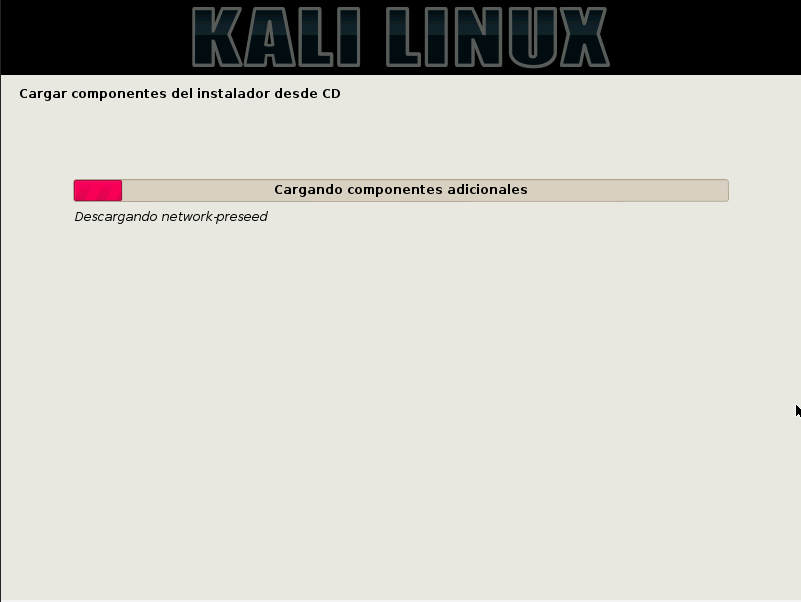

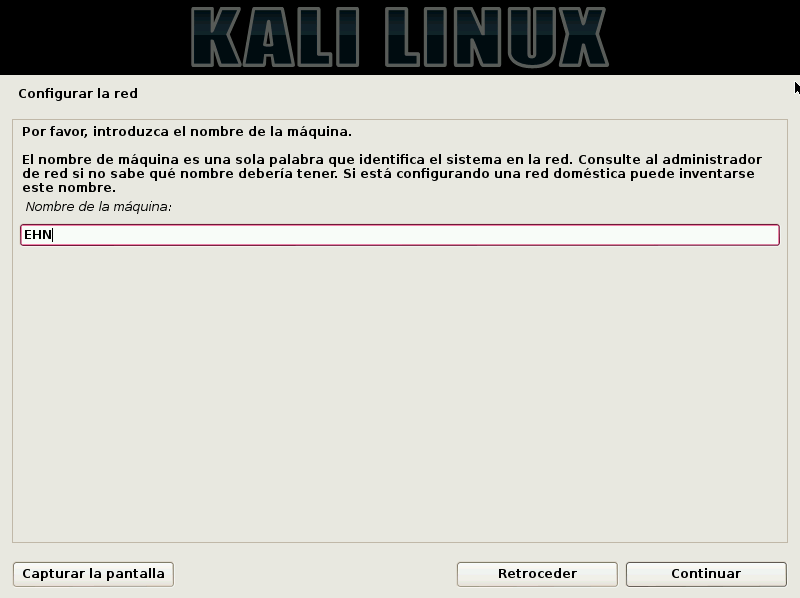

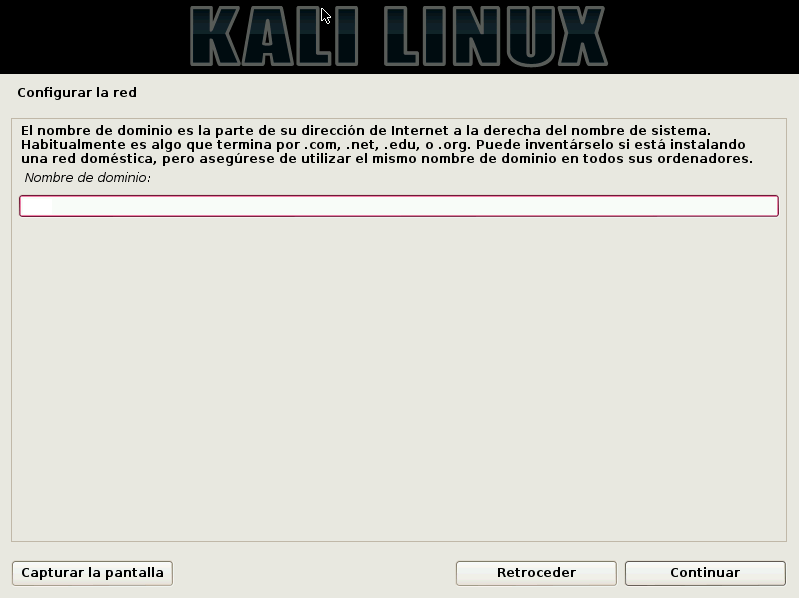

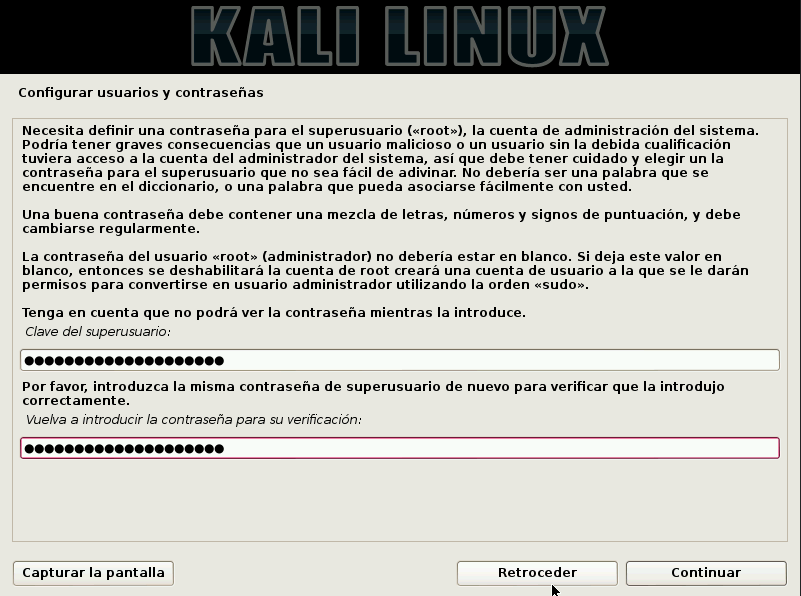

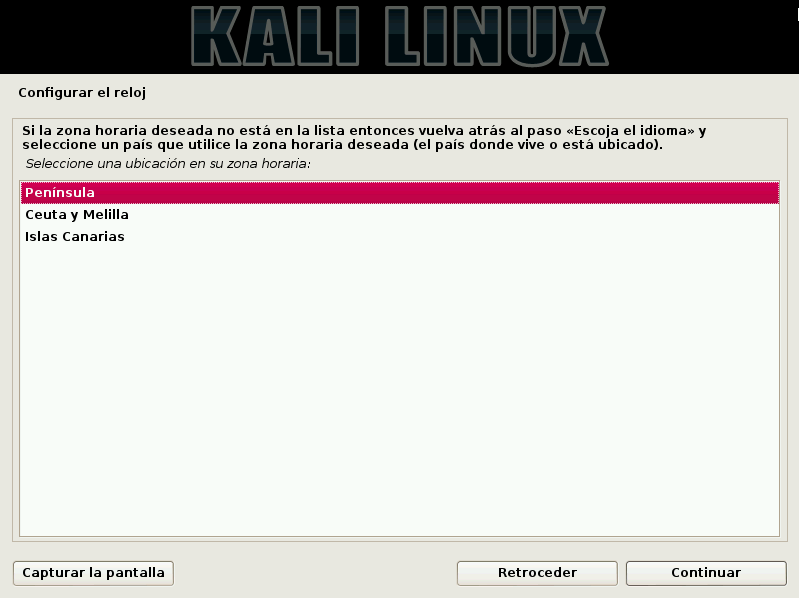

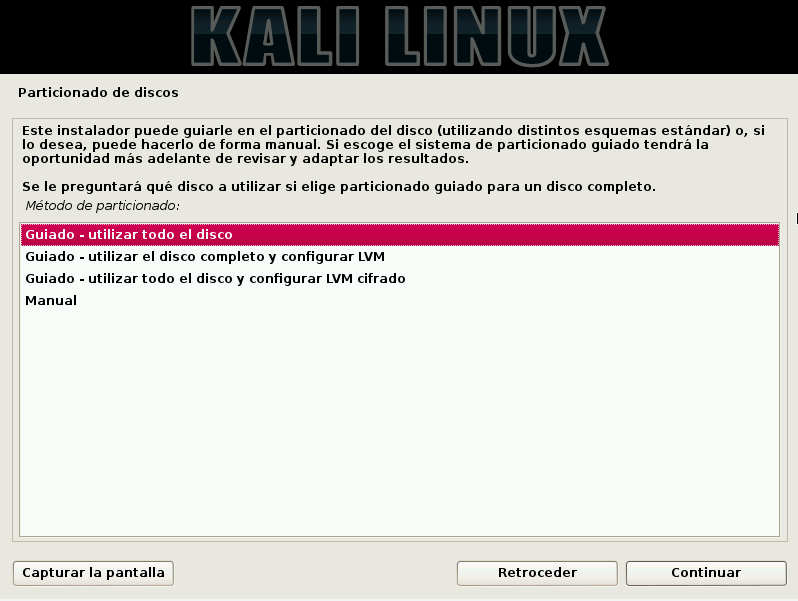

Capturas de instalación:

Elección del idioma:

Contraseña:

Configuración de zona horaria:

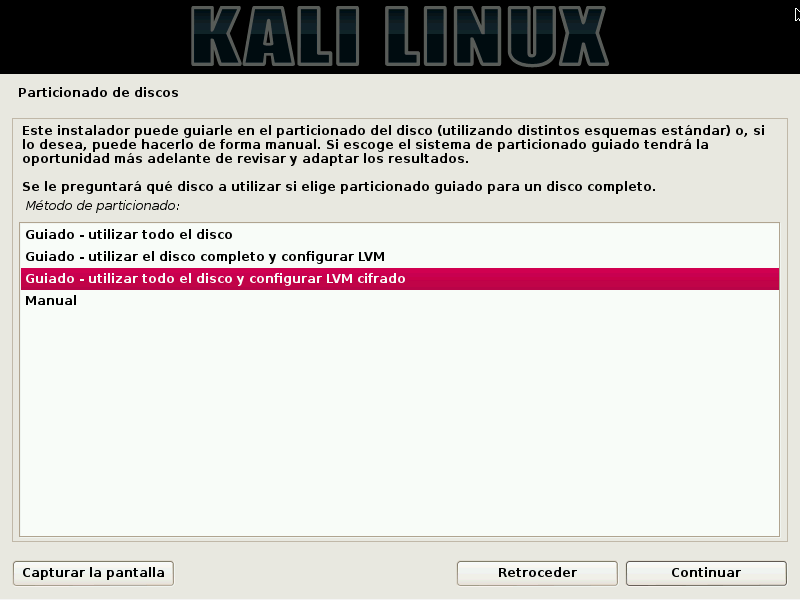

Formas de particionado del disco:

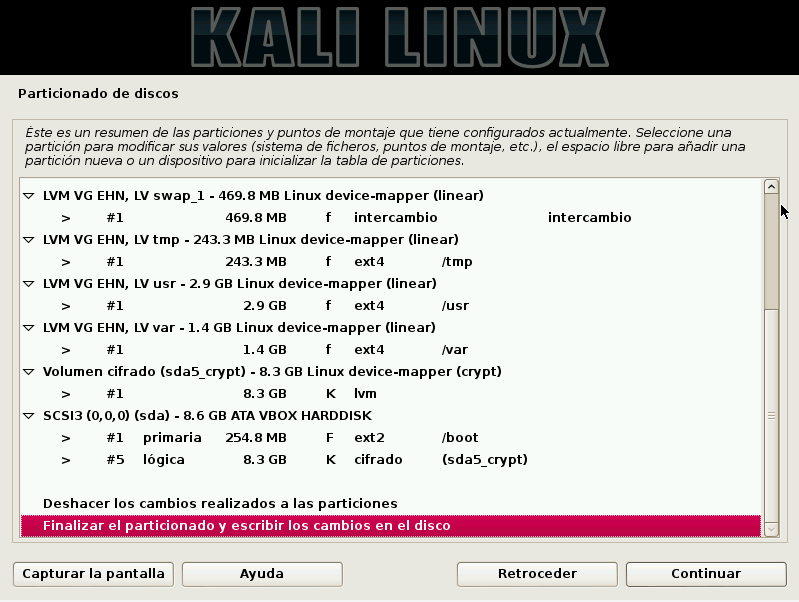

En mi caso elegí la configuración de LVM (Logical Volume Manager) de forma cifrada:

-

Guiado utilizar todo el disco: el asistente creará dos particiones (raíz y swap).

-

Guiado utilizar el disco completo y configurar LVM: se crea una partición de arranque (boot) y un volumen físico que contendrá dos volúmenes lógicos (raíz y swap).

-

Guiado utilizar todo el disco y configurar LVM cifrado: igual que el anterior pero en este caso se cifra el volumen lógico que contiene la raíz.

-

Manual: nos permite particionar como queramos. Con o sin LVM, cifrando o sin cifrar y creando el número de particiones que necesitemos.

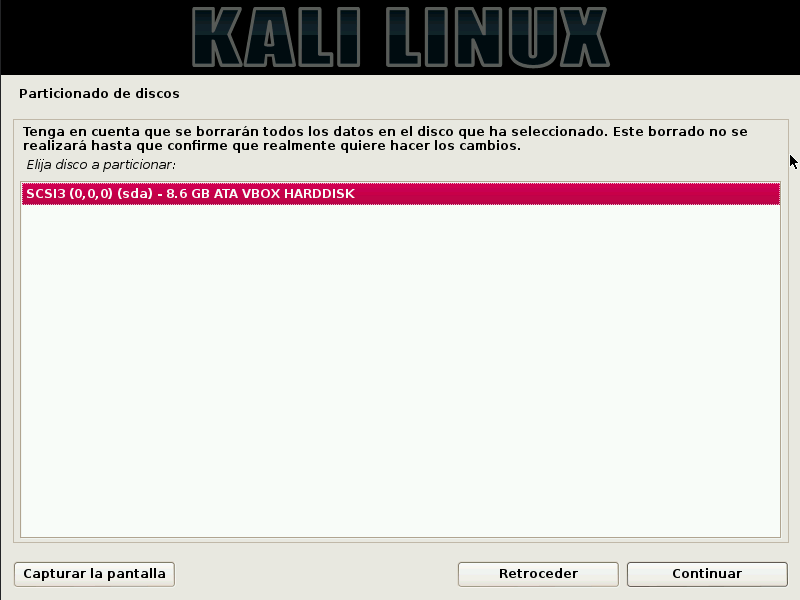

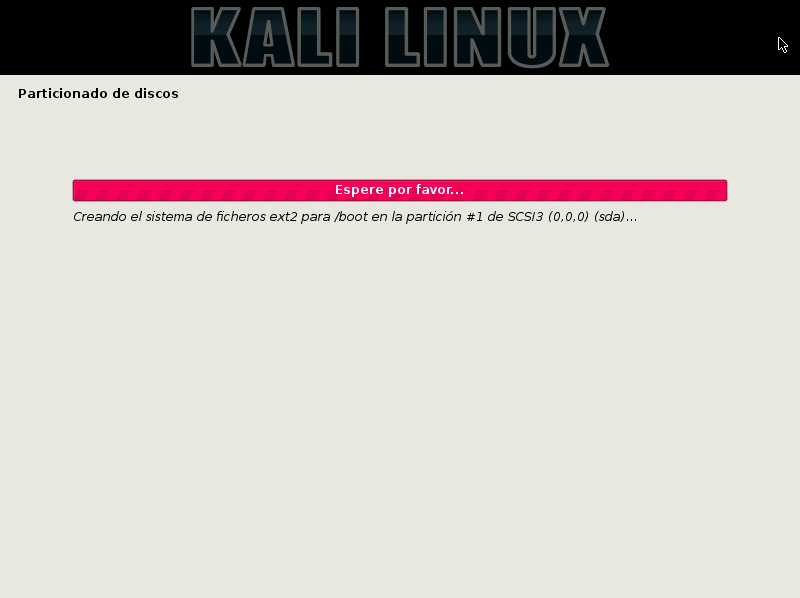

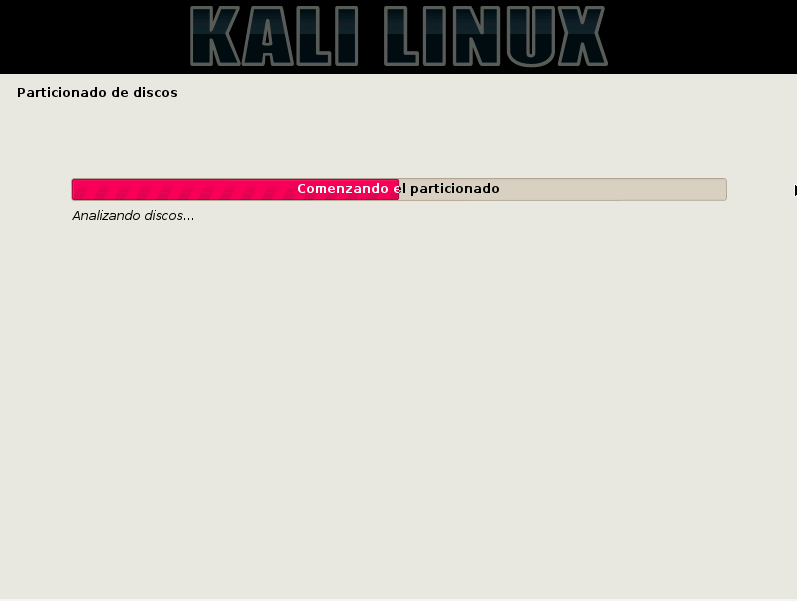

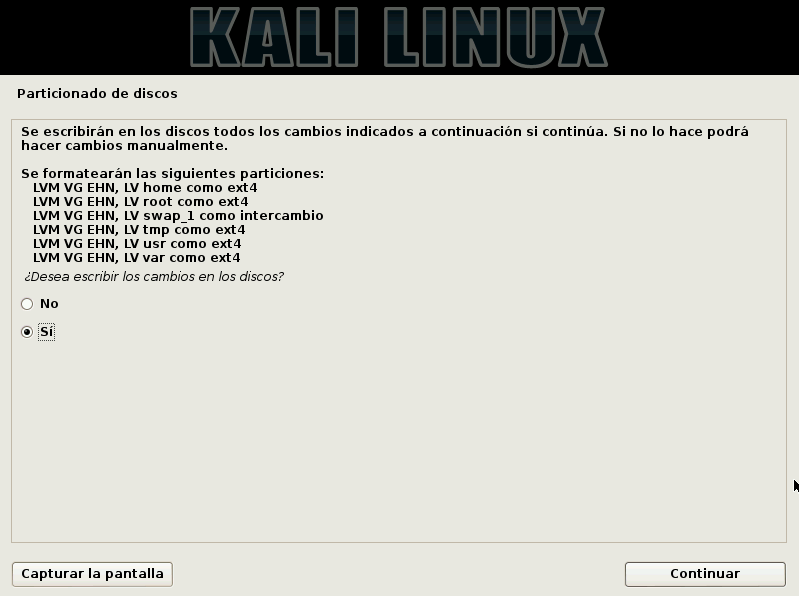

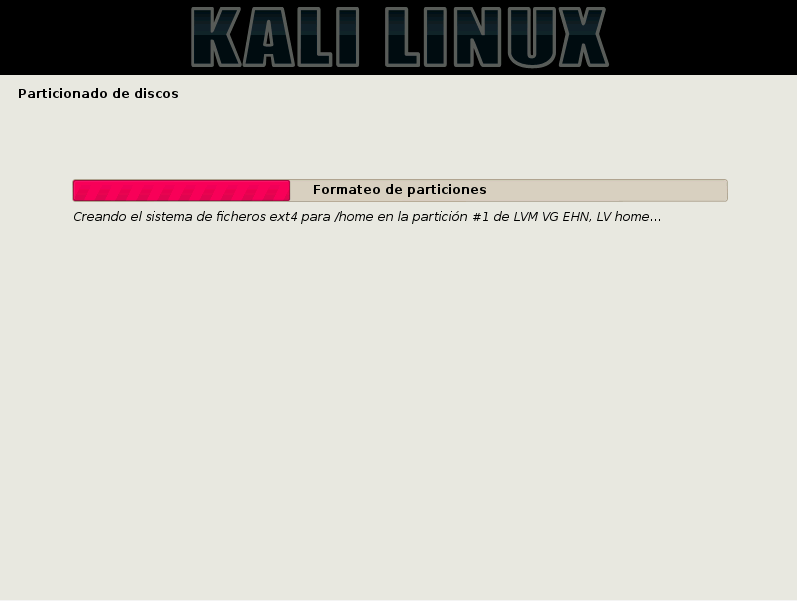

Particionando el disco:

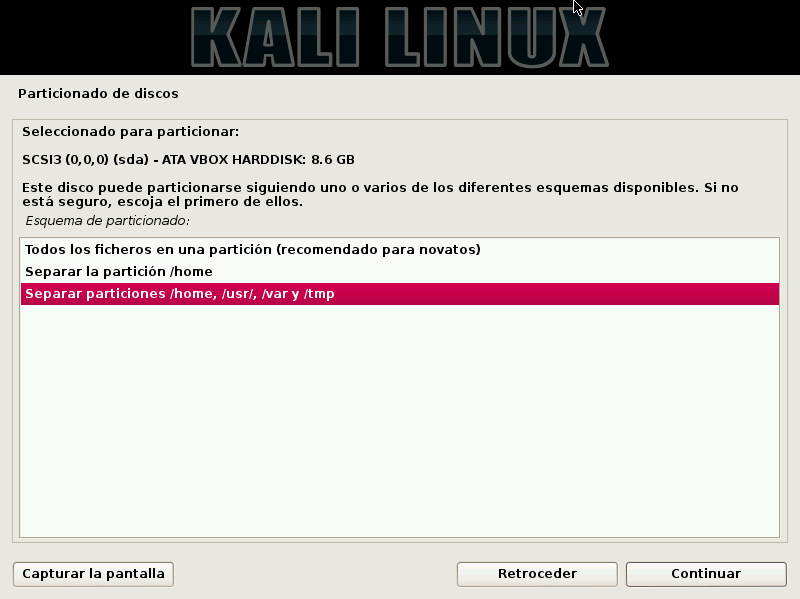

Puedes elegir la primera opción en caso de duda, hará todo de forma automática:

Configurando el particionado:

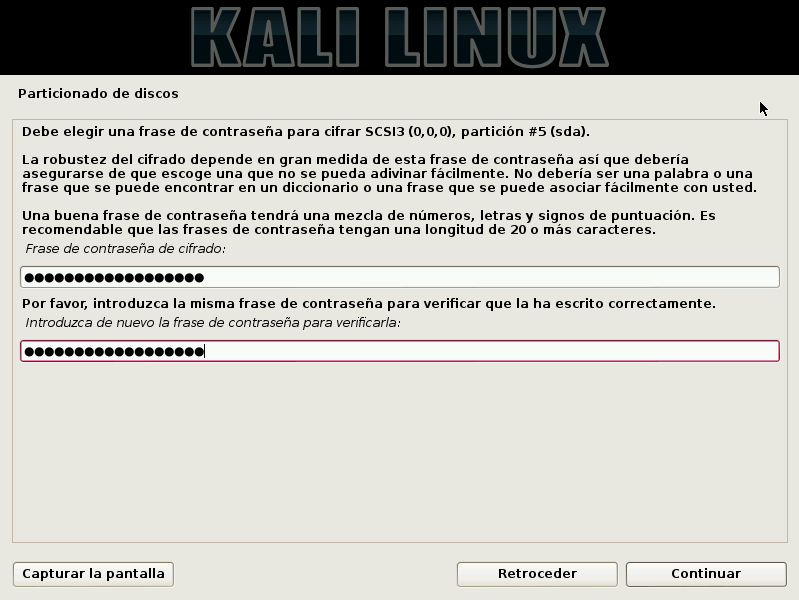

Cifrando la partición, elegir una contraseña robusta:

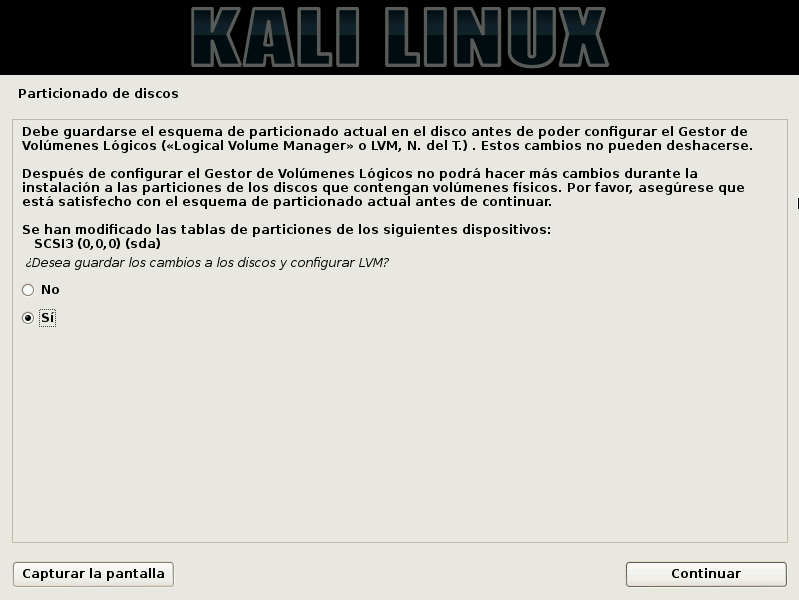

Confirmar los cambios a realizar en particiones:

Web:

http://www.kali.org/Foro:

http://forums.kali.org/forum.php?s=d22fdfb4025d98fdbb4026e6ee76c19cDocumentación:

http://www.kali.org/news/kali-linux-whats-new/Descarga:

En el casillero "Window Manager" podemos ver dos opciones la ISO completa y una versión Lite de 20 MB (X32) y 23 MB (x64) que aún no he probado, disponible para ambas arquitecturas.32 bits:

D.Directa:

http://archive-4.kali.org/kali-images/kali-linux-1.0.2-i386.isoFilename: kali-linux-1.0.2-i386.iso

sha1sum: ae6e3adcabed1c73689ff1da58c67183b435acf6

Size (MB): 2418

64 bits:

D.Directa:

http://archive-4.kali.org/kali-images/kali-linux-1.0.2-amd64.isoFilename: kali-linux-1.0.2-amd64.iso

sha1sum: 95070bb6fb078bd46e333914920eed6c708fcea4

Size (MB): 2327

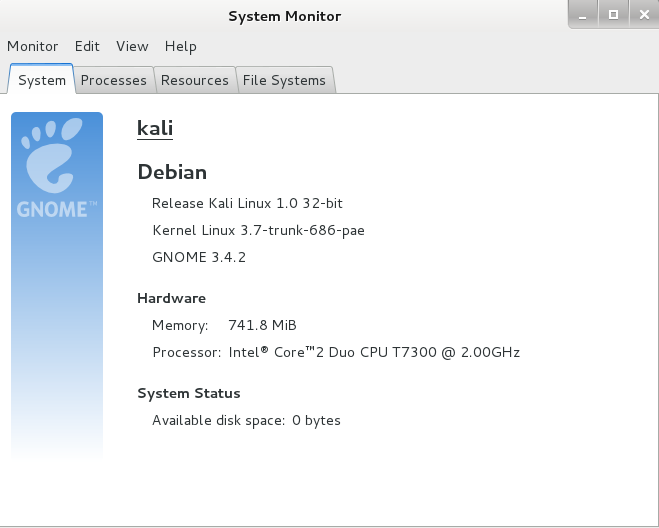

Al final no pude instalarlo en en pc donde tengo las virtuales por problemas de compatibilidad con el tipo de procesador y lo instalé en el portátil, ahí se ejecutó sin problemas.

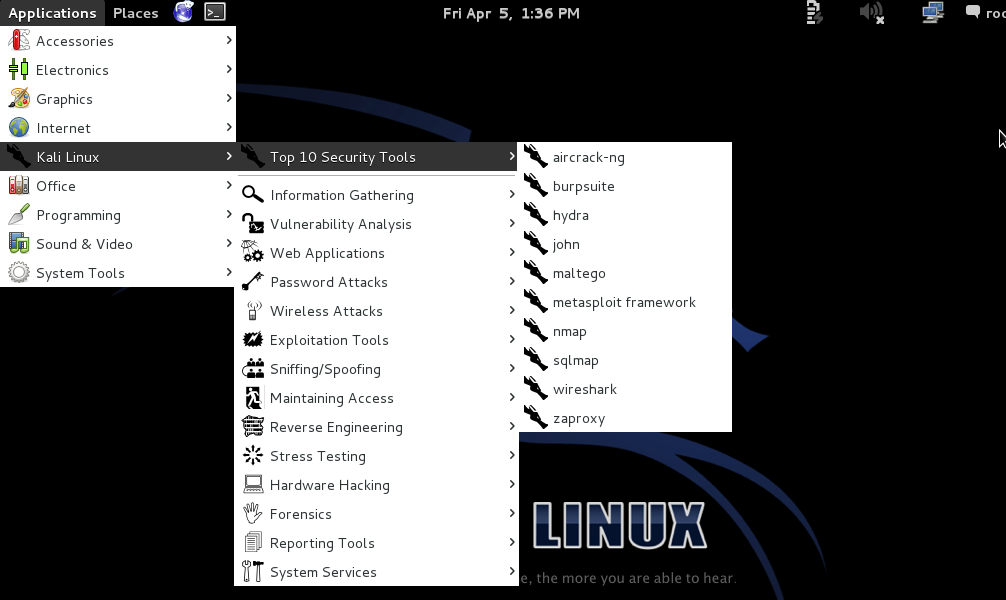

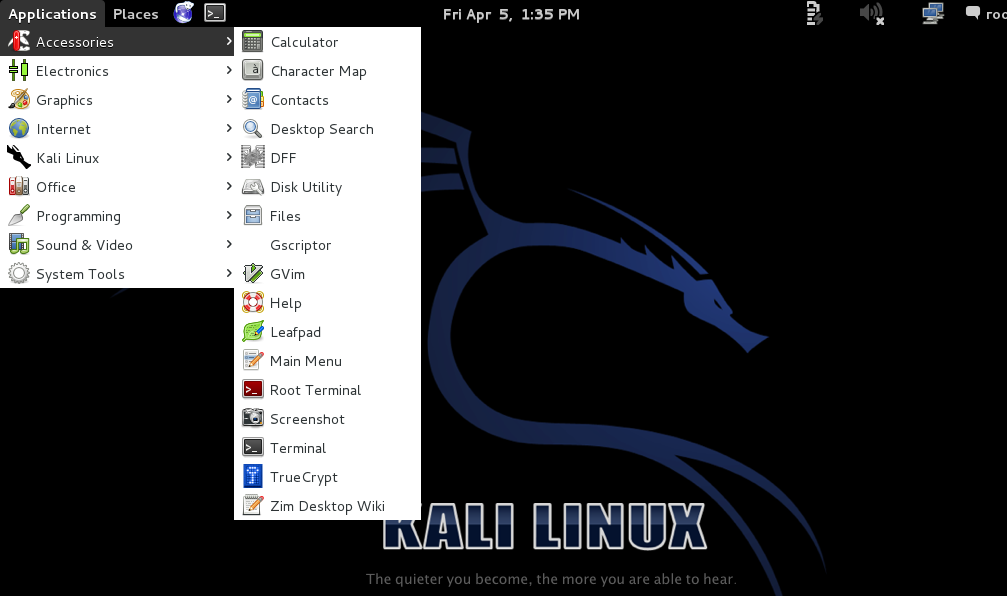

Adjunto las capturas, el estilo me gustaba más el de Backtrack:

Saludos.