Últimas Noticias Actualidad Tecnología Seguridad Informática

Últimas Noticias Actualidad Tecnología Seguridad Informática

Titulares

Titulares

El bloqueo de anuncios en Internet creció un 41% durante 2015

El bloqueo de anuncios en Internet creció un 41% durante 2015 Google pasará a ser parte de una nueva empresa llamada Alphabet

Google pasará a ser parte de una nueva empresa llamada Alphabet VLC se actualiza para Windows 10

VLC se actualiza para Windows 10 Lista de fabricantes que solucionarán Stagefright, el problema de Android

Lista de fabricantes que solucionarán Stagefright, el problema de Android Petición en Change.org para que Free traiga a España su Internet a máxima ...

Petición en Change.org para que Free traiga a España su Internet a máxima ... Cinco aspectos a considerar en la compra de una SSD

Cinco aspectos a considerar en la compra de una SSD Journey Of The Light, ¿estafa o epic fail?

Journey Of The Light, ¿estafa o epic fail? BlaBlaCar sigue los pasos de Uber y tendrá que vérselas ante la justicia

BlaBlaCar sigue los pasos de Uber y tendrá que vérselas ante la justicia Nuevo VLC para Windows 10

Nuevo VLC para Windows 10 Funtenna, una técnica de hacking realmente curiosa

Funtenna, una técnica de hacking realmente curiosa2263 2264 2265 2266 2267 2268 2269 2270 2271 2272

Noticias

El bloqueo de anuncios en Internet creció un 41% durante 2015

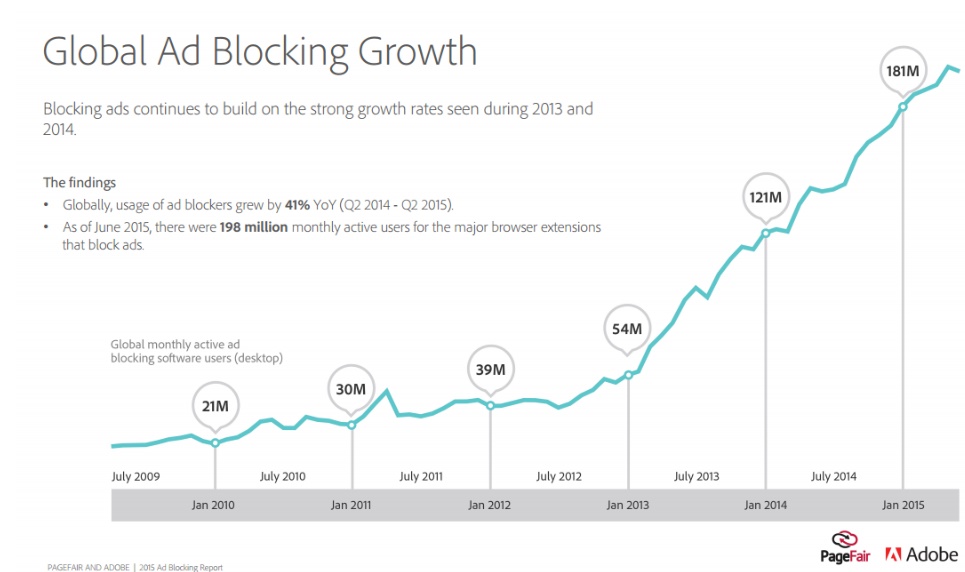

El bloqueo de anuncios en Internet creció un 41% durante 2015Hoy día es raro encontrar algún usuario medio que entra en Internet y que no tiene instalado algún software para bloquear esa tediosa publicidad que puebla prácticamente la totalidad de la red. Según un estudio realizado por PageFair en colaboración con Adobe y del que se hace eco Business Insider, el bloqueo de este tipo de publicidad ha crecido un 41% durante el 2015. Esto supone miles de millones de pérdidas para las empresas que invierten en publicidad y las que viven de ella.

Según el informe de PageFair y Adobe, se calcula que actualmente el número de usuarios que tiene instalado algún software para bloquear la publicidad de las páginas web a nivel mundial asciende a 198 millones. Además, se llega a la conclusión de que los editores han sufrido por ello unas pérdidas de 21.800 millones de dólares solo en 2015, lo que supone un 14% del gasto mundial en publicidad. Los responsables del informe se atreven a predecir que durante 2016 la cifra ascenderá hasta los 41.600 millones de dólares.

Johnny Ryan, jefe de PageFair, ha explicado a Business Insider que "el bloqueo de anuncios ha crecido de forma viral desde 2012". Según se puede ver en las gráficas del estudio, se acusa un gran ascenso desde el año 2014, cuando este tipo de herramientas reflejó un auténtico boom debido a su buena reputación entre los usuarios.

Aunque el uso de software para bloquear publicidad pertenece casi en su totalidad a ordenadores de escritorio, ya se habla de que pronto se convertirá en algo común dentro de la navegación desde el smartphone, ya que actualmente el 38% de la navega...

Leer más

| Noticia publicada 12 Agosto 2015, 11:09 am por el-brujo |

Google pasará a ser parte de una nueva empresa llamada Alphabet

Google pasará a ser parte de una nueva empresa llamada AlphabetGoogle Inc. está cambiando su estructura corporativa para separar su buscador, YouTube y otras compañías de Internet de sus divisiones de investigación y de inversión. Las acciones subieron en las últimas operaciones. Alphabet será el nombre de lo que será una nueva compañía holding, dijo la empresa en un blog el lunes. Incluirá Google Inc. y Calico, una unidad separada que incluye Google Ventures, Google capital, Google X y otras filiales.

Alphabet es el nombre de la empresa que Larry Page, fundador y CEO de Google acaba de anunciar en su blog, una empresa para controlarlas a todas, ya que en realidad se trata de un conjunto de empresas de las cuales Google será la mayor de todas.

Larry Page sale así del cargo de CEO de Google para ser CEO de Alphabet, donde Sergey Bin será presidente. El famoso Sundar Pichai ocupará el cargo de CEO en Google.

¿Qué es Alphabet?

Heredando la filosofía original de Google, Alphabet quiere ser una empresa diferente, creada para cambiar el mundo. Está formada por otras compañías de las que hemos hablado en varias ocasiones, como Life Sciences (con proyectos relacionados con lentes de contacto que detectan niveles de glucosa), el laboratorio de experimentos (X) o Calico (enfocada en alargar la esperanza de vida de la población).

Pretenden de esta forma tener una mejor gestión, controlando los proyectos de forma independiente, con un CEO diferente dirigiendo cada negocio y Larry y Sergey liderando todo (asignando capital, por ejemplo). Quieren tener un CEO para cada negocio, y...

Leer más

| Noticia publicada 11 Agosto 2015, 12:04 pm por el-brujo |

VLC se actualiza para Windows 10

VLC se actualiza para Windows 10Con la salida de Windows 10 muchas de las aplicaciones favoritas de los usuarios están lanzando actualizaciones que se adaptan mejor al SO. Una de ellas sin duda es VLC, cuyos responsables han anunciado este fin de semana la llegada de una renovación del reproductor multimedia para W10.

Se trata de una actualización bastante generosa que afecta tanto al diseño como a las características que trae de serie. Para empezar, lo que hasta ahora era VLC para Windows 8 pasa a llamarse VLC para Windows Store, junto a las siguientes novedades y especificaciones:

Uso del plugin Direct3D con la librería TagLib

Mejora en el soporte para subtítulos (SSA)

Soporte de vídeos 10 bits

Reconocimiento de metaetiquetas en ficheros de vídeo y música

Nueva página principal con los elementos favoritos del usuario

Recomendaciones musicales en la página principal

Pestaña de artistas en la librería musical

Botón para añadir elementos a la playlist

Nuevo motor de búsqueda

En definitiva, una gran actualización con la que VLC recibe un lavado de cara con el lanzamiento de Windows 10. Aquellos que deseen descargar esta nueva versión deberán acceder al enlace de Windows Store.

Fuentes:

http://www.elotrolado.net/noticia_vlc-se-actualiza-para-windows-10_26961

http://blog.thomasnigro.fr/2015/08/07/vlc-1-5-on-the-road-to-windows-10/

Leer más

| Noticia publicada 10 Agosto 2015, 11:38 am por el-brujo |

Lista de fabricantes que solucionarán Stagefright, el problema de Android

Lista de fabricantes que solucionarán Stagefright, el problema de AndroidStagefright, la grave vulnerabilidad de los mensajes MMS que afecta a dispositivos Android será solucionada por parte de algunos fabricantes de teléfonos inteligentes, que aplicarán a algunos de sus dispositivos el parche de software correspondiente. Por el momento, ya hemos recibido respuesta de varios fabricantes de dispositivos móviles, actualizamos la información con la lista completa.

Esta vulnerabilidad del sistema operativo móvil ha sido catalogada como una de las más graves, dado que afecta a un 95% de los teléfonos inteligentes. Podemos saber si nuestro Android es vulnerable a Stagefright con una aplicación, y la única forma de poner remedio a un posible ataque es acudir a los Ajustes de mensajes SMS y desactivar los MMS automáticos. En cualquier caso, estos son los fabricantes que van a parchear sus dispositivos.

LEER MAS: http://www.adslzone.net/2015/08/09/lista-de-fabricantes-que-solucionaran-stagefright-el-problema-de-android/

Leer más

| Noticia publicada 10 Agosto 2015, 02:02 am por wolfbcn |

Petición en Change.org para que Free traiga a España su Internet a máxima ...

Petición en Change.org para que Free traiga a España su Internet a máxima ...Sobre tecnologías ADSL2, VDSL2 y fibra óptica, el operador de telecomunicaciones francés Free ofrece a sus clientes, siempre, la máxima velocidad. Es decir, sólo existe una cuota fija para todos, aunque los clientes disfrutan de la mejor tecnología y velocidad que el operador sea capaz de ofrecerles. Esto es lo que un cliente español ha solicitado, que Free comience a operar en nuestro país con estas condiciones.

Si te llega fibra óptica, pagas por la fibra óptica. Y si lo que te llega es ADSL, pagas por ADSL. Eso es lo que, a priori, se ofrece en nuestro país de parte de los operadores de telecomunicaciones -se supone-. Ahora bien, en Francia las reglas son diferentes, al menos de parte de Free, que tiene una única cuota y modalidad de 29,99 euros al mes con la que brinda conexiones a Internet tanto de ADSL2, como de VDSL2 y fibra óptica hasta 1 Gbps.

LEER MAS: http://www.adslzone.net/2015/08/09/peticion-en-change-org-para-que-free-traiga-a-espana-su-internet-a-maxima-velocidad-por-30-euros/

Leer más

| Noticia publicada 9 Agosto 2015, 21:35 pm por wolfbcn |

Cinco aspectos a considerar en la compra de una SSD

Cinco aspectos a considerar en la compra de una SSDLas unidades de estado sólido se están convirtiendo en el estándar de almacenamiento en un buen número de segmentos informáticos especialmente en dispositivos de movilidad (tablets, convertibles, 2 en 1 o Ultrabooks). Su extensión a portátiles de gran consumo y a ordenadores de sobremesa solo es cuestión de tiempo a medida que aumentan los formatos de uso, mejoran su tecnología y se sucede una constante bajada de precio.

Ya conoces sus ventajas frente a otras soluciones como discos duros, comenzando por su menor consumo, vibraciones, ruido y emisión calorífica por la ausencia de partes móviles, junto a un rendimiento muy superior. Hoy repasamos cinco aspectos generales a considerar en la compra de una SSD.

LEER MAS: http://www.muycomputer.com/2015/08/09/compra-de-una-ssd

Leer más

| Noticia publicada 9 Agosto 2015, 18:33 pm por wolfbcn |

Journey Of The Light, ¿estafa o epic fail?

Journey Of The Light, ¿estafa o epic fail?Journey Of The Light, obra de un único desarrollador y promocionado como el puzle más difícil que encontrarás, ha visto suspendida su venta en Steam. Se devolverá el dinero a todos los compradores, sin importar el tiempo desde que lo adquirieran o cuánto lo hayan jugado.

Al parecer el título constaba de ocho niveles, pero es tan difícil que ninguno de los atrevidos jugones que se hicieron con él ha podido pasar del primero. ¿Tan difícil es, te preguntas, y por eso lo han quitado de la venta? No. Journey Of The Light no es difícil, es imposible. Todo un engaño, en opinión de muchos jugadores.

Para empezar Journey Of The Light solo ofrecía las populares tarjetas coleccionables de Steam pasadas las dos horas de juego, tiempo límite para solicitar la devolución del mismo. Sin embargo el engaño se entiende como que realmente solo existía un primer nivel sin solución posible. Un usuario escudriñó los archivos del juego hasta comprobar que los niveles del 2 al 8 eran simples archivos repetidos, tal y como demuestra con la imagen de la polémica.

Por su parte el desarrollador de Journey Of The Light se defiende alegando que tuvo un problema con la compilación del primer parche del juego, que está intentando arreglarlo pero es tarde. Valve ha movido ficha, los análisis de los usuarios son mayormente negativos y los centenares de comentarios que se acumulan no son precisamente de cariño.

¿Engaño o estupidez?, se preguntan por ahí algunos medios, aunque bien podríamos cambiar estupidez por metedura de pata, que todo el mundo se equivoca. No obstante, la primera actualización de estado del desarrollador respecto a este asunto es del 29...

Leer más

| Noticia publicada 9 Agosto 2015, 18:32 pm por wolfbcn |

BlaBlaCar sigue los pasos de Uber y tendrá que vérselas ante la justicia

BlaBlaCar sigue los pasos de Uber y tendrá que vérselas ante la justiciaBlaBlaCar es un servicio on-line que ayuda a usuarios particulares registrados en su página web a ponerse en contacto entre ellos con el fin de repartir los gastos en los viajes que van a realizar.

Del mismo modo que en su momento sucedió con el servicio Uber, esta iniciativa desde sus comienzos ha generado una importante controversia con diversos sectores del transporte, ya que les podría quitar clientes, como es evidente. Hay que tener en cuenta que la empresa de origen francés es la plataforma de coche compartido más popular en estos momentos con Francia como líder de usuarios seguido de nuestro país. Inició su actividad hace cinco años y en la actualidad tiene un total de nueve millones de usuarios registrados en el viejo continente.

LEER MAS: http://www.adslzone.net/2015/08/09/blablacar-sigue-los-pasos-de-uber-y-tendra-que-verselas-ante-la-justicia/

Leer más

| Noticia publicada 9 Agosto 2015, 14:47 pm por wolfbcn |

Nuevo VLC para Windows 10

Nuevo VLC para Windows 10Los desarrolladores de VideoLAN han anunciado VLC para Windows 10, nueva versión del reproductor multimedia especialmente diseñado para el último sistema de Microsoft.

Diseñado desde el VLC para Windows 8, además del cambio de nombre a un VLC para Windows Store, renueva por completo su diseño para adaptarse a Windows 10 y aumentar su fluidez, tanto en escritorios como en dispositivos móviles Windows, tablets y smartphones.

Se han corregido una gran cantidad de bugs, añadido nuevas animaciones, mejorado el plugin 2D y la decodificación por hardware, reescrito desde cero el motor de búsqueda, mejorada la librería de etiquetas y el menú de configuración de la aplicación.

LEER MAS: http://www.muycomputer.com/2015/08/09/vlc-para-windows-10

Leer más

| Noticia publicada 9 Agosto 2015, 14:46 pm por wolfbcn |

Funtenna, una técnica de hacking realmente curiosa

Funtenna, una técnica de hacking realmente curiosaFuntenna es una de las nuevas técnicas de hacking mostradas esta semana en la conferencia de seguridad Black Hat y en la que se han visto demostraciones que ya te anunciamos como Thunderstrike 2, un gusano que ataca el firmware de equipos Mac o el hackeo a coches Chrysler, que ha mostrado la necesidad de aumentar la seguridad informática en una industria del automóvil cada vez más tecnificada y conectada.

Funtenna es una técnica de hacking realmente curiosa a la vez que preocupante, porque utiliza ondas de radio para robar datos de dispositivos y los convierte en transmisores, evitando todas las metodologías de seguridad de red convencionales.

LEER MAS: http://www.muycomputer.com/2015/08/09/funtenna-hacking-ondas-radio

Leer más

| Noticia publicada 9 Agosto 2015, 14:44 pm por wolfbcn |

|

Conectado desde: 216.73.216.169

|

Titulares

Titulares