Últimas Noticias Actualidad Tecnología Seguridad Informática

Últimas Noticias Actualidad Tecnología Seguridad Informática

Titulares

Titulares

La Voyager 1 vuelve a mandar datos a la Tierra: la NASA consigue arreglarla con una ingeniosa actualización de software

La Voyager 1 vuelve a mandar datos a la Tierra: la NASA consigue arreglarla con una ingeniosa actualización de software Aprende programación con este curso gratuito de la Universidad de Harvard en solo unas semanas

Aprende programación con este curso gratuito de la Universidad de Harvard en solo unas semanas Tu vecino te está robando el Wi-Fi: 4 programas para pillarlo y bloquearlo

Tu vecino te está robando el Wi-Fi: 4 programas para pillarlo y bloquearlo Telegram negó una vulnerabilidad que ponía en peligro Windows, pero ha tenido que rectificar

Telegram negó una vulnerabilidad que ponía en peligro Windows, pero ha tenido que rectificar Microsoft soluciona un fallo existente desde años que no te permitía instalar Windows 11

Microsoft soluciona un fallo existente desde años que no te permitía instalar Windows 11 Bruselas abre una investigación contra Meta, Apple y Google por incumplir su ley de mercados digitales

Bruselas abre una investigación contra Meta, Apple y Google por incumplir su ley de mercados digitales El Intel Core i9-14900KS acaba de salir y ya tiene un récord del mundo

El Intel Core i9-14900KS acaba de salir y ya tiene un récord del mundo Intel, AMD y Microsoft a un paso de quedarse fuera de China

Intel, AMD y Microsoft a un paso de quedarse fuera de China Detienen a cinco ciberdelincuentes que utilizaban el troyano bancario Grandoreiro

Detienen a cinco ciberdelincuentes que utilizaban el troyano bancario Grandoreiro Así es la estafa que suplanta a Netflix

Así es la estafa que suplanta a Netflix16 17 18 19 20 21 22 23 24 25

Noticias

La Voyager 1 vuelve a mandar datos a la Tierra: la NASA consigue arreglarla con una ingeniosa actualización de software

La Voyager 1 vuelve a mandar datos a la Tierra: la NASA consigue arreglarla con una ingeniosa actualización de software

Brazos levantados, aplausos, sonrisas de oreja a oreja. Son algunas de las reacciones del equipo de misión de las sondas Voyager, en el Laboratorio de Propulsión a Chorro de la NASA, al recibir, por primera vez en cinco meses, datos legibles de la nave Voyager 1.

Cinco intensos meses. Por primera vez desde noviembre, la sonda espacial Voyager 1, el objeto creado por humanos que más lejos se encuentra de la Tierra, está enviando datos de ingeniería con información legible sobre su salud y el estado de sus sistemas.

A un paso de lograr la proeza. Aunque la sonda esté enviando de nuevo datos sobre su estado de salud, la NASA todavía tiene que completar una actualización de software para que vuelva a mandarnos datos científicos desde el espacio interestelar, donde se encuentra junto a su hermana gemela Voyager 2.

La nave Voyager 1 empezó a enviar datos sin sentido a la Tierra el 14 de noviembre de 2023. Hasta marzo, los ingenieros de la NASA no pudieron confirmar la raíz del problema. Una de las tres computadoras a bordo de la sonda, el subsistema de datos de vuelo (FDS), responsable de empaquetar los datos científicos y de ingeniería, se había averiado.

El rescate. Después de enviar algunos comandos ingeniosos a la nave, que tarda casi un día entero en responder por los 24.000 millones de kilómetros que la separan de la Tierra, el equipo de la misión descubrió que un único chip de memoria era responsable de almacenar la parte corrupta del código del FDS. El chip se deterioró, tal vez por su antigüedad, y el código...

Leer más

| Noticia publicada 23 Abril 2024, 01:55 am por El_Andaluz |

Aprende programación con este curso gratuito de la Universidad de Harvard en solo unas semanas

Aprende programación con este curso gratuito de la Universidad de Harvard en solo unas semanas

Al contrario de lo que sucedía hace solo unos años, adentrarnos en el mundo de la programación ahora mismo está al alcance de la mayoría. Además, en muchos casos no hace falta asistir de manera presencial a centros educativos, ya que podemos empezar a programar y aprender todos estos conceptos cómodamente desde casa.

Evidentemente, lo único que necesitamos para ello es una buena conexión a Internet y conocer las mejores fuentes. Esto es precisamente de lo que os hablaremos a continuación a través de un curso que os resultará muy interesante para empezar en este interesante sector del software. Y es que en estos instantes tenemos al alcance de la mano una enorme cantidad de documentación, cursos y foros que nos pueden ser de ayuda.

Esto además se hace extensible tanto para usuarios noveles en el sector de la programación, como para los profesionales que ya se dedican a ello. En estas líneas os vamos a hablar de un curso del que os podéis beneficiar directamente desde casa y que nos ofrece la prestigiosa Universidad de Harvard. En un principio y para acceder al mismo no tenéis más que conectaros a su web oficial desde este enlace.

Antes de nada debemos tener muy presente que se trata de un curso que podemos llevar a cabo de forma totalmente gratuita. Eso sí, está especialmente indicado para todos aquellos que tengan poca o ninguna experiencia en el sector del software de la programación. Básicamente, se puede decir que es un curso de la Universidad de Harvard indicado para los usuarios noveles en estas lides.

Leer más

| Noticia publicada 15 Abril 2024, 22:24 pm por El_Andaluz |

Tu vecino te está robando el Wi-Fi: 4 programas para pillarlo y bloquearlo

Tu vecino te está robando el Wi-Fi: 4 programas para pillarlo y bloquearlo

¿Tu conexión a internet, sin motivo aparente, ha perdido velocidad de descarga o funciona mal? Algo posible es que algún vecino o dispositivo no autorizado este conectado y este consumiendo una parte notable de su velocidad de funcionamiento. Para averiguar si hay usuarios no autorizados conectados a tu red WiFi hay varios programas que nos permitirán hacer un análisis y detectar anomalías.

Vamos a proponerte un conjunto de aplicaciones para poder descubrir si hay intrusos en tu red WiFi. Esto es importante hacerlo de manera periódica, ya que podrían robarte tus contraseñas y otros datos sin saberlo. Son programas, en general, bastante sencillos y también agregaremos uno más especializado y completo.

Leer más

| Noticia publicada 15 Abril 2024, 22:21 pm por El_Andaluz |

Telegram negó una vulnerabilidad que ponía en peligro Windows, pero ha tenido que rectificar

Telegram negó una vulnerabilidad que ponía en peligro Windows, pero ha tenido que rectificar

A pesar de que inicialmente las aplicaciones de mensajería se desarrollaron especialmente para dispositivos móviles, poco a poco se han hecho un hueco en nuestros equipos de sobremesa. Muchos ya utilizan de forma sincronizada aplicaciones como WhatsApp o Telegram desde el PC con Windows.

Para ello normalmente hacemos uso, o bien, de la versión web a la que accedemos desde el navegador, o instalamos la aplicación oficial. Quizá lo mejor sea decantarnos por esta segunda opción. Aunque claro, como cualquier software que instalamos en un ordenador con Windows, esto tiene sus riesgos. Y es que sus desarrolladores deben poner un especial cuidado en todo aquello relacionado con la seguridad.

Leer más

| Noticia publicada 15 Abril 2024, 22:12 pm por El_Andaluz |

Microsoft soluciona un fallo existente desde años que no te permitía instalar Windows 11

Microsoft soluciona un fallo existente desde años que no te permitía instalar Windows 11

Desde sus inicios, la controversia generada por Windows 11 respecto a su posibilidad de instalación en los equipos de los usuarios, ha sido máxima. De hecho, todavía hay personas que no pueden instalarlo aunque quieran.

En gran medida, estos impedimentos de instalación de la última versión del sistema operativo de Microsoft, vienen dados por determinadas configuraciones hardware. Y es que hay que cumplir una serie de requisitos previos para poder descargar, instalar y utilizar Windows 11 en algunos ordenadores. De hecho había un fallo que nos venía acompañando casi desde el lanzamiento del sistema y que impedía la instalación del mismo en algunas configuraciones.

Os contamos todo esto porque finalmente Microsoft e Intel han llegado a un acuerdo para solucionar un fallo que bloqueaba algunos equipos con Windows 10 para obtener el nuevo Windows 11. Esto es algo que el gigante del software detectó hace años. En concreto, nos referimos a un error por el que los equipos con el controlador Intel Smart Sound Technology o SST de Intel, no podían instalar el nuevo sistema operativo.

Para que os hagáis una idea más aproximada de todo ello, decir que este controlador problemático hace que los PCs mencionados se encuentren con un pantallazo azul de la muerte al intentarlo. Tal y como detalla la propia Microsoft, en estos momentos parece que el mencionado problema se va a solventar de una vez por todas. Eso sí, los interesados que hasta la fecha se encontraban con ese bloqueo a la hora de actualizar de Windows 10 a 11, tendrán que llevar a cabo este paso...

Leer más

| Noticia publicada 15 Abril 2024, 22:09 pm por El_Andaluz |

Bruselas abre una investigación contra Meta, Apple y Google por incumplir su ley de mercados digitales

Bruselas abre una investigación contra Meta, Apple y Google por incumplir su ley de mercados digitales

Las grandes tecnológicas no escapan de la mirada de la Comisión Europea. Bruselas ha abierto investigaciones por incumplimiento de la ley de mercados digitales (DMA). Son expedientes en torno a las normas de Alphabet sobre el direccionamiento en Google Play y la autopreferencia en Google Search, las normas de Apple sobre el direccionamiento en App Store y la pantalla de elección de Safari y el "modelo de pago o consentimiento" de Meta.

La Comisión sospecha que las medidas aplicadas por estos gatekeepers son insuficientes para cumplir eficazmente las obligaciones que les impone la DMA. Además, el Ejecutivo comunitario ha puesto en marcha medidas de investigación en relación con la nueva estructura de tarifas de Apple para las tiendas de aplicaciones alternativas y las prácticas de clasificación de Amazon en su mercado. Por último, la Comisión ha ordenado a los llamados gatekeepers -así se refieren a las grandes compañías tecnológicas- que conserven determinados documentos para supervisar la aplicación efectiva y el cumplimiento de sus obligaciones.

Leer más

| Noticia publicada 26 Marzo 2024, 01:24 am por El_Andaluz |

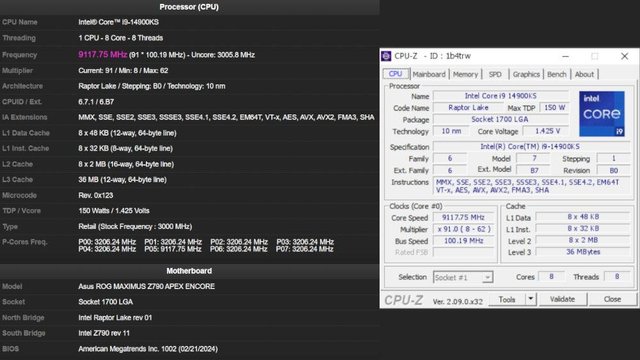

El Intel Core i9-14900KS acaba de salir y ya tiene un récord del mundo

El Intel Core i9-14900KS acaba de salir y ya tiene un récord del mundoNo hace mucho que se ha lanzado el nuevo procesador de Intel, con el cual han querido atraer a la mayoría de compradores potenciales ofreciendo una CPU capaz de llegar a velocidades muy altas, aunque está claro que nadie se imaginaba hasta donde. Y es que en tan poco tiempo la CPU i9 14900KS ha conseguido batir un récord mundial que nadie esperaba, su frecuencia de reloj es capaz de alcanzar velocidades nunca antes vistas en un procesador de sobremesa.

El equipo de ElmorLabs ostenta actualmente el récord de mayor overclocking hecho sobre un procesador, y es que gracias a la potencia base que ofrece la nueva CPU de Intel, junto con una de las mejores placas base de la compañía creadora de la marca ROG, y unos conocimientos bastante altos, han conseguido aumentar en un tercio del total los GHz que es capaz de ofrecer este procesador.

Leer más

| Noticia publicada 25 Marzo 2024, 23:36 pm por El_Andaluz |

Intel, AMD y Microsoft a un paso de quedarse fuera de China

Intel, AMD y Microsoft a un paso de quedarse fuera de China

Estados Unidos está haciendo todo lo posible para que China no pueda avanzar al mismo ritmo que otros países es campos como en el de la Inteligencia Artificial y en la fabricación de procesadores, prohibiendo la venta de las gráficas más potentes de NVIDIA y obligando a ASML a no vender su maquinaria de litografía más moderna al país de Xi Jinping.

Era cuestión de tiempo que el gobierno chino se plantará y dijera que ya está bien. Según afirman desde Financial Times, el primer golpe del gobierno chino va directo a Intel y AMD, ya que ha prohibido que todos los equipos tecnológicos dependientes del gobierno puedan estar gestionados por los procesadores de Intel y AMD.

El motivo que alega el gobierno de Xi Jinping es, el mismo que el del gobierno americano: problemas de privacidad y seguridad. Sin embargo, Intel y AMD no son las únicas empresas americanas que se han visto perjudicadas directamente por este movimiento, ya que Windows también se verá afectado, por el mismo motivo.

Leer más

| Noticia publicada 25 Marzo 2024, 23:30 pm por El_Andaluz |

Detienen a cinco ciberdelincuentes que utilizaban el troyano bancario Grandoreiro

Detienen a cinco ciberdelincuentes que utilizaban el troyano bancario GrandoreiroEn enero de este año, las autoridades brasileñas anunciaron el arresto de cinco administradores detrás de una operación del troyano bancario Grandoreiro. Considerado una importante amenaza de ciberseguridad en los países de habla hispana desde 2017, el malware Grandoreiro se introduce a través de correos electrónicos de suplantación de identidad que se hacen pasar por organizaciones reconocidas como tribunales o empresas de telecomunicaciones y energía.

Una vez dentro, el malware rastrea las entradas del teclado, simula la actividad del ratón, comparte pantallas y muestra ventanas emergentes engañosas, recopilando datos como nombres de usuario, información del sistema operativo, tiempo de ejecución del dispositivo y, lo más importante, identificadores bancarios.

Al tener control total sobre las cuentas bancarias de las víctimas, los delincuentes las vacían y envían fondos a través de una red de mulas de dinero para blanquear as ganancias ilícitas antes de transferirlos a Brasil.

Se cree que la organización detrás del malware defraudó a las víctimas por más de 3,5 millones de euros. Sin embargo, según CaixaBank, varios intentos fallidos podrían haber generado más de 110 millones de euros para la organización criminal.

Leer más

| Noticia publicada 21 Marzo 2024, 01:47 am por El_Andaluz |

Así es la estafa que suplanta a Netflix

Así es la estafa que suplanta a NetflixLa Guardia Civil alerta de una campaña de suplantación a Netflix, a través de la técnica de phishing, la cual tiene como objetivo conseguir la información del usuario referente a sus datos personales y bancarios.

Consiste en enviar mensajes que informan de que la suscripción no ha podido ser renovada. La causa que exponen es que ha habido un problema con el proceso de pago con la entidad bancaria. Por esta razón, se solicita que la persona acceda al enlace que viene incluido en el cuerpo del correo y que rellene el formulario con sus datos personales y bancarios para proceder al pago de su suscripción.

Se trata de una estafa, tal y como han comunicado a través de su perfil oficial en la red social X, donde han compartido un ejemplo de este tipo de mensajes que se están enviando.

Supuesta suspensión de la cuenta

Sin embargo, al pulsar en el enlace facilitado que aparece en los correos, se redirige al usuario a una supuesta página de inicio de sesión en Netflix, la cual se apoya en imágenes y colores corporativos de la compañía. Un indicador de que la página no se trata de un servicio oficial es el uso de una dirección URL distinta al del servicio original, además de que el logotipo que aparece no es el oficial.

Así, la página web avisa al usuario de una supuesta suspensión de la cuenta debido a un impago a través de una notificación. Con este mensaje se pretende que el usuario haga clic en Siguiente para completar sus datos de facturación. De manera que al hacer click en el botón facilitado anteriormente, la página redirige a un formulario donde se solicita información...

Leer más

| Noticia publicada 21 Marzo 2024, 01:45 am por El_Andaluz |

|

Conectado desde: 216.73.216.220

|

Titulares

Titulares