Últimas Noticias Actualidad Tecnología Seguridad Informática

Últimas Noticias Actualidad Tecnología Seguridad Informática

Titulares

Titulares

El COVID-19 y las principales agencias espaciales: así ha afectado la pandemia a

El COVID-19 y las principales agencias espaciales: así ha afectado la pandemia a Uno de los últimos parches de Windows 10 es tan terrible que han tenido que lanz

Uno de los últimos parches de Windows 10 es tan terrible que han tenido que lanz Un error crítico de Windows 10 no tendrá solución hasta abril

Un error crítico de Windows 10 no tendrá solución hasta abril Modelos de Smart TV 8K que podemos comprar a día de hoy

Modelos de Smart TV 8K que podemos comprar a día de hoy Aumenta la descarga de películas del cine por llegar antes a Internet

Aumenta la descarga de películas del cine por llegar antes a Internet Estas 56 aplicaciones de Android para niños son malware: bórralas ya

Estas 56 aplicaciones de Android para niños son malware: bórralas ya SMS extraterrestres, la cobertura espacial es una realidad

SMS extraterrestres, la cobertura espacial es una realidad El ordenador más rápido del mundo contra el coronavirus

El ordenador más rápido del mundo contra el coronavirus Trucos para saber si te han «hackeado» el teléfono móvil

Trucos para saber si te han «hackeado» el teléfono móvil Cuidado: si recibes alguno de estos correos sobre el coronavirus te están intent

Cuidado: si recibes alguno de estos correos sobre el coronavirus te están intent147 148 149 150 151 152 153 154 155 156

Noticias

El COVID-19 y las principales agencias espaciales: así ha afectado la pandemia a

El COVID-19 y las principales agencias espaciales: así ha afectado la pandemia a

El COVID-19 ha llegado para desestabilizarlo todo en nuestro planeta y parece que más allá. Estamos viendo (y viviendo) fuertes medidas por parte de gobiernos y organismos responsables que afectarán a muchos negocios, y lo que también empieza a notarse es que la industria espacial se está viendo afectada por el impacto del Coronavirus.

En general lo que vemos es que en la medida de lo posible se ha procurado que los empleados trabajen desde casa. Pero igual que hemos visto para otras industrias tecnológicas, los suministros pueden ocasionar retrasos en los planes, aunque hay algunos casos en los que se sigue con lo previsto.

Leer más

| Noticia publicada 24 Marzo 2020, 20:51 pm por El_Andaluz |

Uno de los últimos parches de Windows 10 es tan terrible que han tenido que lanz

Uno de los últimos parches de Windows 10 es tan terrible que han tenido que lanz

Centenares de usuarios quejándose después de actualizar Windows 10 con uno de los últimos parches lanzado por la compañía con sede en Redmond. En este caso, hablamos del nefasto parche bautizado como KB4532693 que hace que los ordenadores no arranquen o que muestren la pantalla azul de la muerte o BSOD. Se trata de una actualización problemática que ha tenido que ser retirada hasta que Microsoft encuentre solución a todos los inconvenientes que causa. El problema es que la vulnerabilidad que corrige ya está siendo atacada y eso ha obligado a la firma de seguridad 0patch a lanzar un parche extraoficial para Windows 10 por los problemas del KB4532693.

Hasta que Microsoft lance de forma definitiva el parche KB4532693 sin errores, tanto los usuarios domésticos como las empresas con Windows 10 1903 y 1909, no podrán cerrar una importante brecha de seguridad. Esta está presente en Internet Explorer 9, 10 y 11 y se sabe que está siendo explotada en estos momentos por ciberdelincuentes. De hecho, estos pueden ejecutar código arbitrario en sistemas sin parchear de forma remota utilizando una página web modificada para tal efecto.

Leer más

| Noticia publicada 24 Marzo 2020, 20:47 pm por El_Andaluz |

Un error crítico de Windows 10 no tendrá solución hasta abril

Un error crítico de Windows 10 no tendrá solución hasta abril

Microsoft mantiene seguro nuestro ordenador lanzando parches de seguridad para Windows cada mes. Cuando Microsoft u otra empresa encuentran un fallo, lo parchean como muy tarde pasados unos meses, y luego permiten a quien lo ha encontrado publicar todos los detalles. Sin embargo, ahora se ha conocido un fallo de seguridad muy grave que van a tardar casi un mes en arreglar como mínimo.

El fallo consiste en dos vulnerabilidades de día cero que permiten ejecutar código remoto encontradas en el Adobe Type Manager Library, que se encarga de gestionar las fuentes. La vulnerabilidad, según Microsoft, tiene categoría Crítica, y afecta a todas las versiones de Windows más recientes, incluyendo Windows 7, 8.1 y 10. Windows Server 2008 y Windows Server 2008 R2 también están afectados, y lo más grave del asunto es que en el caso de que tengas Windows 7 o Server 2008, no va a haber parche de seguridad a no ser que estés pagando para recibir los nuevos parches con el plan de actualizaciones extendido (ESU).

Leer más

| Noticia publicada 24 Marzo 2020, 20:46 pm por El_Andaluz |

Modelos de Smart TV 8K que podemos comprar a día de hoy

Modelos de Smart TV 8K que podemos comprar a día de hoy

La tendencia habitual es comprar televisores cada vez más grandes y con mayor resolución. Hemos visto como el precio de las Smart TV 4K ha ido cayendo en picado con el paso del tiempo y a día de hoy podemos encontrar muchos modelos por un precio que ronda entre los 300 y 400 euros. Mientras tanto, el 8K va llegando poco a poco y de ahí que vamos a mostrar los modelos de Smart TV 8K que podemos comprar a día de hoy.

Son muchos los que siempre tratan de elegir lo último de lo último a nivel tecnológico cuando se disponen a comprar un televisor o cualquier otro dispositivo electrónico. En este caso, es importante saber qué nos puede aportar un Smart TV 8K frente a otro 4K para poder decidir qué es lo que más nos interesa.

Leer más

| Noticia publicada 24 Marzo 2020, 20:44 pm por El_Andaluz |

Aumenta la descarga de películas del cine por llegar antes a Internet

Aumenta la descarga de películas del cine por llegar antes a Internet

El confinamiento en nuestros hogares por culpa del coronavirus ha disparado el tráfico de Internet. Tanto es así, que están empezando a introducirse restricciones de tráfico, velocidad y calidad en plataformas de streaming o de descargas. El P2P resiste ante todo tipo de restricciones, e incluso está aumentando la piratería.

Los cines llevan ya cerrados más de una semana, y muchas distribuidoras han tenido que decidir una de dos cosas: retrasar el lanzamiento de películas, como han hecho con No Time to Die a finales de año o con Fast & Furious 9 para abril del año que viene; o lanzarlas ya en plataformas de streaming.

Leer más

| Noticia publicada 24 Marzo 2020, 20:41 pm por El_Andaluz |

Estas 56 aplicaciones de Android para niños son malware: bórralas ya

Estas 56 aplicaciones de Android para niños son malware: bórralas ya

La Google Play Store de Android está llena de aplicaciones que tienen un comportamiento malicioso. Entre ellas se encuentran apps que prometen hacer una cosa, pero que en realidad tienen funciones ocultas. Ahora, los creadores de este tipo de apps maliciosas han encontrado un blanco perfecto que no se va a dar cuenta de este comportamiento: los niños.

Hay miles de apps orientadas a niños, ya sean de entretenimiento, juegos, aprendizaje, etc. Sin embargo, decenas de ellas, que en total agrupaban al menos 1 millón de descargas, estaban usando un nuevo truco para que los usuarios hicieran clicks en anuncios sin darse cuenta mediante un malware. Este malware, llamado Tekya, imita las acciones de los usuarios para pulsar en anuncios de AdMob, AppLovin, Facebook y Unity.

Leer más

| Noticia publicada 24 Marzo 2020, 20:40 pm por El_Andaluz |

SMS extraterrestres, la cobertura espacial es una realidad

SMS extraterrestres, la cobertura espacial es una realidad

E.T ya no tendría problemas para contactar con su casa, pero también habría que mirar si la tarifa le incluye el roaming espacial. El pasado 24 de febrero, Lynk, una startup espacial, consiguió enviar un SMS desde fuera de la Tierra.

El receptor, un teléfono Android, estaba situado en la Islas Malvinas, un emplazamiento donde la cobertura móvil brilla por su ausencia. El hito de Lynk es el envío del primer SMS sin la ayuda de un teléfono satelital.

Leer más

| Noticia publicada 23 Marzo 2020, 21:25 pm por El_Andaluz |

El ordenador más rápido del mundo contra el coronavirus

El ordenador más rápido del mundo contra el coronavirus

En los últimos meses y años, la inteligencia artificial ha ido dando pasos de gigante en su aprendizaje en el campo médico. Al batallón de científicos que buscan la solución contra la Covid-19 se ha sumado el ordenador más rápido del mundo: el Summit de IBM.

Los investigadores del Laboratorio Nacional Oak Ridge (ORNL) del Departamento de Energía de Estados Unidos están utilizando esta máquina para realizar simulaciones a una velocidad sin precedentes, un trabajo que ya está dando sus primeros frutos.

Leer más

| Noticia publicada 23 Marzo 2020, 21:23 pm por El_Andaluz |

Trucos para saber si te han «hackeado» el teléfono móvil

Trucos para saber si te han «hackeado» el teléfono móvil

En un teléfono móvil cabe toda la vida de su dueño. Desde sus mensajes privados y las fotografías que saca y le mandan sus contactos, hasta correos personales y de trabajo. En definitiva, un dispositivo con una cantidad de información descomunal que, bajo ningún concepto, debe acabar en manos de terceros maliciosos. Por eso, es imprescindible poner todos los medios posibles para evitar que sea «hackeado», que empiezan en el empleo de un antivirus de calidad.

También es importante que vigile el funcionamiento de su dispositivo. Que se cerciore de que opera de forma adecuada. Y es que, en caso contrario, existe la posibilidad de que haya sido infectado. A continuación, recogemos los aspectos en los que debe fijarse para saber si un tercero ha conseguido penetrar en su dispositivo y le está robando información.

Leer más

| Noticia publicada 23 Marzo 2020, 14:16 pm por El_Andaluz |

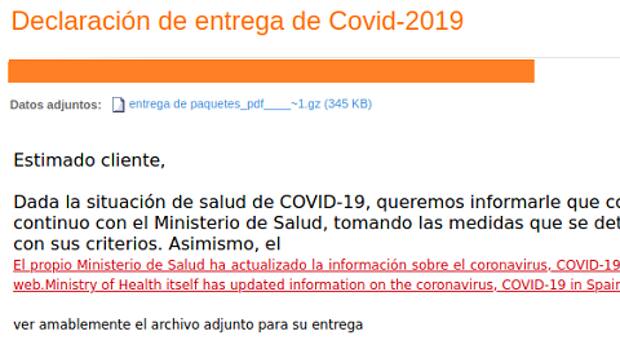

Cuidado: si recibes alguno de estos correos sobre el coronavirus te están intent

Cuidado: si recibes alguno de estos correos sobre el coronavirus te están intent

Los cibercriminales no entienden de crisis sanitarias. Durante las últimas semanas hemos visto como se aprovechan de la preocupación que genera el coronavirus para lanzar ataques en internet. Para ello, están empleando una amplia gama de recursos: desde intentos de «hackeo» mediante malware (virus informático), hasta ciberestafas destinadas a robar los datos y el dinero a los usuarios. Ahora, la Oficina de Seguridad del Internauta (OSI), dependiente del Instituto Nacional de Ciberseguridad (INCIBE), ha alertado sobre una nueva campaña en la que los criminales, empleando el virus como cebo, suplantan a empresas vía correo electrónico para engañar a los usuarios e infectar sus dispositivos.

Desde OSI apuntan que los asuntos que acompañan a estos correos son muy variados. Lo mismo ocurre con el texto del mensaje, que está redactado de una forma u otra con el fin de hacerlo pasar por auténtico y camuflar su verdadero objetivo. Lo único que tienen en común es que, aparentemente, ofrecen información sobre el coronavirus. «Estimado cliente. Dada la situación de salud de COVID-19, queremos informarle que continuamos en contacto continuo con el Ministerio de Salud, tomando las medidas que se determinen de acuerdo a sus criterios», se expresa en el cuerpo de uno de los «emails». «Les adjuntamos una circular donde les informamos de los protocolos que estamos siguiendo ante la actual situación de coronavirus», se explica en otro.

Leer más

| Noticia publicada 23 Marzo 2020, 14:14 pm por El_Andaluz |

|

Conectado desde: 216.73.216.135

|

Titulares

Titulares