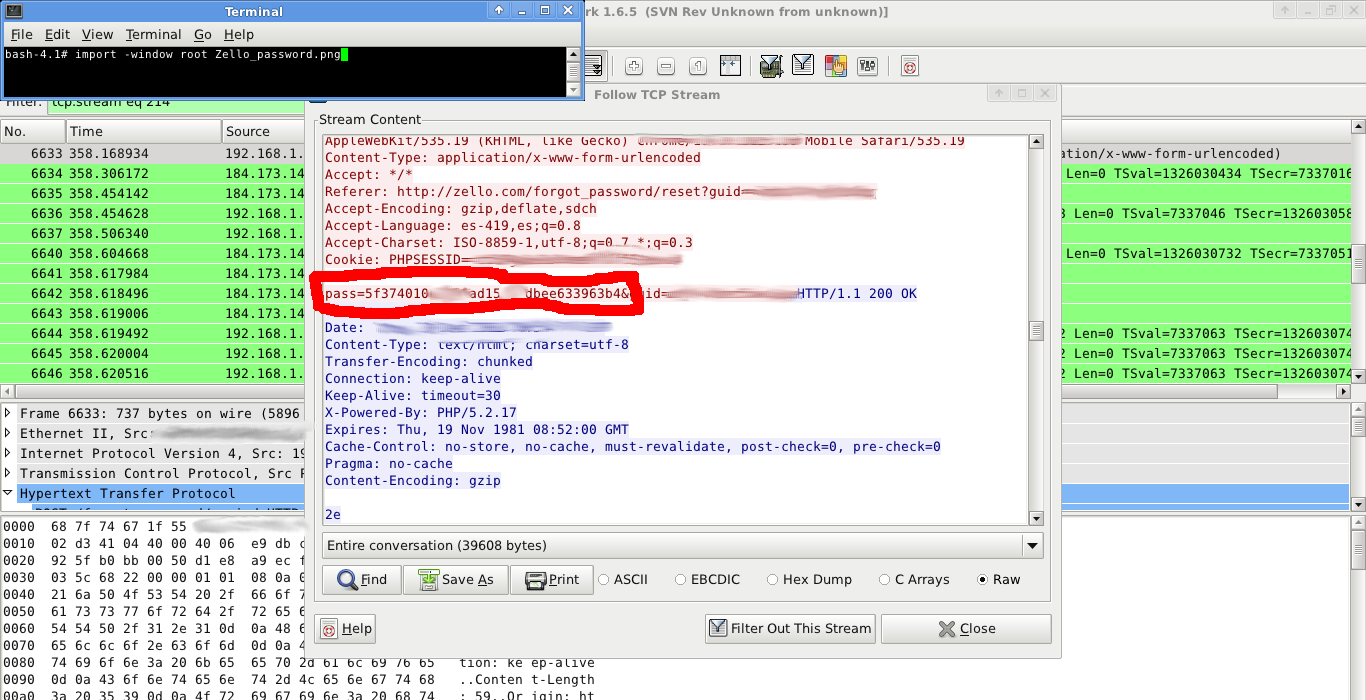

uno de los triggers es la peticion a la pagina:

Referer: :http://zello.com/forgot_password/

Despues de revisar el trafico restante encontramos el pass=.....

Copiamos el password que se encuentra en MD5 y lo buscamos en alguna pagina como www.md5decrypter.co.uk

y si tenemos suerte nos dara el password en texto plano.

Herramientas usadas:

Airodump-ng para capturar trafico

Wireshark para visualizar el trafico de una forma "amigable".

Exito!

Fuente: Hack Zello password Recovery

Autor

Autor

En línea

En línea