Primero hacerles saber que soy nuevo en esto de la ciberseguridad y que ignoro muchas cosas, así que disculpen.

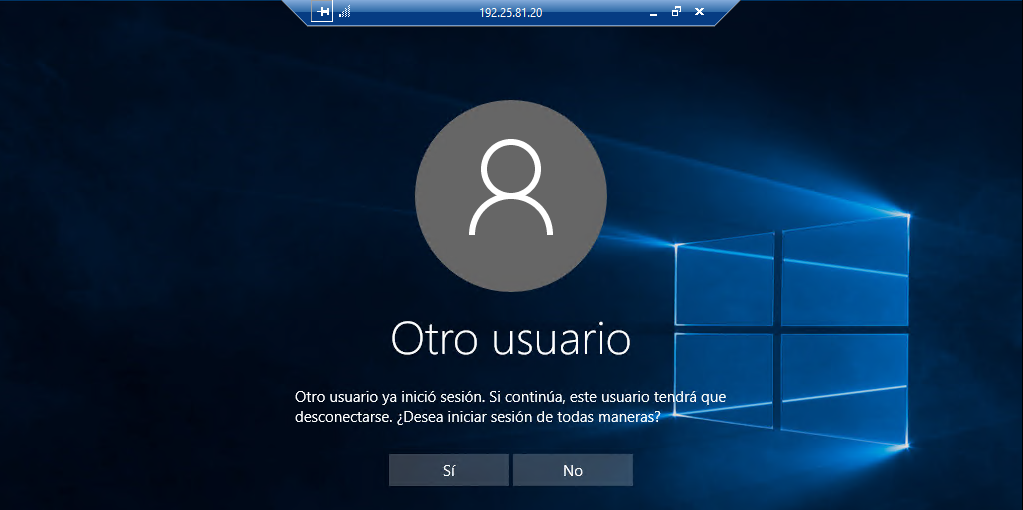

Yendo rapido al punto. Les comento que tengo acceso a un par de RDPs (ip publica) con sistema operativo Windows 10 y la otra con Windows Server 2012, la dos con credenciales de "invitado"; o sea que no necesitan contraseña y cualquier persona en cualquier parte del mundo puede acceder a ellas. El punto es que, hace unas semanas vi que alguien se conectaba a las RDP's sacándome persistentemente de la sesión (porque como dije, cualquiera puede acceder a ellas) y yo al percatarme de eso, decidí descargar un programa llamado ClearLock para poner una especie de seguridad y que el intruso solo pueda conectarse, más no tenga acceso a tocar nada. Pero la sorpresa me la llevé cuando de la nada vi que la sesión de windows se cerró, volví a entrar a la RDP y el intruso seguía conectandose, incluso hubo un punto donde se cerraba la sesión, volvía a conectarme y la sesión se cerraba al instante, y ahi fue cuando me di cuenta que ya esto se trataba de un juego y que el intruso podía hacer lo que quiera en la RDP, ya que también me di cuenta que en el escritorio habían archivos que de la nada aparecian, yo los borraba y el tipo los volvía a subir (en mi cara).

Escanee las dos RDP's para ver que ip's estaban conectadas a ellas y hubo la coincidencia de que en las dos, una ip de Rusia estaba conectada a las RDP's mediante el puerto 445, y obviamente ahi me di cuenta de que esa era la ip del intruso, el cual creo yo, seguro tiene acceso a alguna shell remota para poder ejecutar por ejemplo, el codigo de "logoff" el cual es la que usa para cerrar la sesión. Así que con esto está descartado de que se trate de algún tipo de troyano porque además la maquina tiene un buen antivirus y me aseguré de ver en regedit que no haya ningun archivo extraño que se ejecute al iniciar la sesión.

He visto tutoriales de como acceder a una RDP con metasploit, he seguido todos los pasos, he abierto los puertos, etc, etc. Usé el EternalBlue y BlueKeep pero no he podido acceder ya que todas me dicen que el objetivo no es vulnerable y al final solo obtengo la respuesta de "exploit completed but no session was created". Y bueno, fue ahi cuando me estanqué de ver cual era el método que usaba el intruso para acceder a las RDP's mediante shell remota ya que no encontré más información que pueda seguir, porque además los tutoriales solo son sobre sistemas operativos antiguos como windows 7 o windows server 2008.

Y bueno recurro a este foro para ver si es que alguien tiene la respuesta a mi duda. Gracias de antemano

Les dejo el scan que le hice con nmap a una de las RDP:

Autor

Autor

En línea

En línea

...

...