Bueno aquí os lo dejo.

Esta obra está bajo licencia Creative Commons, No comercial, podeis copiarlo distribuirlo y modificarlo siempre que indiquéis la fuente original: http://www.antraxactive.com

Empezamos!

Contenidos

- Instalación mediante las fuentes

- Configurar ettercap para el correcto uso de SSL

- Caso práctico, robando la password de un correo de Gmail.[/b]

Instalación mediante las fuentes

Para instalarlo, debemos tener instalado primeramente la librería "libpcre" si no la hemos instalado mediante el código fuente deberemos instalar mediante nuestro gestor de paquetes las fuentes si usamos debian o derivados seria algo como

Código:

#apt-get install libpcre3-dev libpcap0.8-dev libnet0 libnet1-dev libssl-dev ncurses-bin ncurses5-dev

Asegurate de tener la versión para developers de libpcap > 0.8. libnet > 1.1.2, libpthread y zlib.

Ahora descargamos el ettercap 0.7.3 de http://ettercap.sourceforge.net/ y lo descomprimimos

Oye, ¿por qué no hacer un apt-get install ettercap y listo?

Se podría instalar así, y no habría problema alguno pero normalmente las versiones precompiladas de ettercap no tienen todas las opciones y plugins que nosotros utilizaremos por tanto es mejor descargar el paquete de la página oficial y compilarlo a mano.

Vale, vale, sigue...

Bien una vez descomprimido abrimos la consola en la carpeta donde esta todo, en mi caso en ~/ettercap-NG-0.7.3

y ejecutamos el comando:

Código:

./configure --enable-plugins --enable-debug

Esto nos preparará el código para ser compilado con todos los plugins y una herramienta para solucionar problemas. Es posible que nos de algún error por falta de dependencias, no problema se instalan y listo.

Recomiendo encarecidamente, que si hemos tenido algún fallo anteriormente con las dependencias borremos la carpeta (nada de make clean) por completo y volvamos a hacer el ./configure --enable-plugins --enable-debug ya que no se muy bien por que a mi me daba un error si no borraba la carpeta al hacer un "make" si no lo hacia todo bien a la primera, cosas de la informática xD.

Una vez hemos hecho el ./configure "bien a la primera" obtendremos algo como esto:

Citar

==================================================</p>

Install directory: /usr/local

Libraries :

LIBPCAP ................ default

LIBNET ................. default

LIBSSL ................. default

NCURSES ................ default

GTK+ ................... yes

Functionalities :

Debug mode ............. yes

Plugin support ......... yes

Passive DNS ............ yes

Perl regex in filters .. yes

Iconv UTF-8 support .... yes

==================================================

Install directory: /usr/local

Libraries :

LIBPCAP ................ default

LIBNET ................. default

LIBSSL ................. default

NCURSES ................ default

GTK+ ................... yes

Functionalities :

Debug mode ............. yes

Plugin support ......... yes

Passive DNS ............ yes

Perl regex in filters .. yes

Iconv UTF-8 support .... yes

==================================================

Luego seguimos con un make, make install o checkinstall, como queráis.

Bien, ya tenemos instalado ettercap correctamente y listo para ejecutar, tenemos varios modos para ejecutarlo, yo con el que mas me aclaro es ejecutándolo en modo consola, para ello hacemos como ROOT lo siguiente:

Código:

ettercap -C

Configurar ettercap para el correcto uso de SSL

Ahora vamos a permitir a ettercap intervenir en las conexiones SSL para hacer de intermediario y así poder ver la información cifrada cuando empecemos a Sniffar, para ello abrimos con nuestro editor favorito el archivo /usr/local/etc y en caso de que usemos iptables (casi seguro) tendremos que ir a la línea donde dice

Citar

#redir_command_on = "iptables -t nat -A PREROUTING -i %iface -p tcp --dport %port -j REDIRECT --to-port %rport"</p>

y sustituirla por

Código:

redir_command_on = "iptables -t nat -A PREROUTING -i %iface -p tcp --dport %port -j REDIRECT --to-port %rport"

De esta manera conseguiremos que ettercap intercepte correctamente conexiones SSL

Joder, pues si que lleva preparación esto xD

Pues sí pero valdrá la pena ya lo verás

ahora te pondré un caso práctico para que veas como funcionaria.

ahora te pondré un caso práctico para que veas como funcionaria.Caso práctico, robando la password de un correo de Gmail

Se que esto de robar passwords de correos puede parecer algo lameril, pero es simplemente para que os hagáis una idea de como podréis usar ettercap para llevar a cabo un sniffado bajo un Swich o Router.

Lo primero de todo es abrir el ettercap, mi manera favorita es hacerlo en consola ya que estoy acostumbrado a verme obligado a trabajar en ordenadores sin interfaces

, para ello ejecutamos como ROOT lo siguiente:

, para ello ejecutamos como ROOT lo siguiente:Código:

ettercap -C

veremos algo como esto:

Ahora vamos a el menú Sniff y seleccionamos Unified sniffing o presionamos la tecla U.

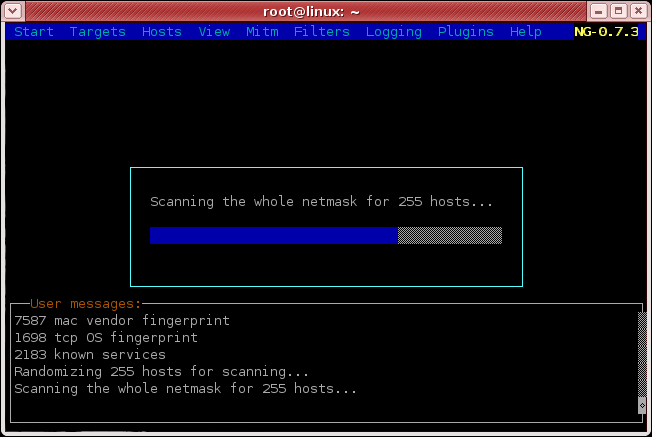

Veremos que todo el menú cambia radicalmente de opciones, bien, pues ahora vamos a decirle a ettercap que nos busque todos ordenadores conectados ahora mismo en la red,para ello vamos al menú Hosts>Scan for host, o bien presionamos Control + s, veremos una pantalla como esta que tras unos segundos desaparecerá:

Bien, una vez ha terminado de buscar los ordenadores conectados a la red es hora de elegir entre que dos equipos queremos conectarnos, en este caso entre el equipo de la víctima (192.168.1.201) y el Router (192.168.1.1), para ello vamos a Hosts>Host List o presionamos la tecla "h" y elegimos el primer equipo y presionamos la tecla 1, después seleccionamos el segundo equipo (en este caso un Router) y presionamos la tecla 2.

<p>Ahora procederemos a decir al ettercap que haga un ataque Man In The Middle por ARP Poisoning, para ello vamos a el menú MITM y seleccionamos "ARP Poisoning" y en parameters escribimos "remote"y pulsamos intro, desde ese momento estamos colocados entre el equipo víctima y el Router, solo nos falta empezar a escanear, para ello vamos al menú Start>Start Sniffing, o pulsamos Control + w. El ettercap empezará a escanear las conexiones que se hacen entre el equipo víctima y el Router, podemos ver estas conexiones yendo a View>Conections, pero ahora vamos a ir al grano, imaginemos que el equipo víctima entra en gmail, bien pues en el campo "User Messages" nos saldrá un mensaje y entre alguna información podremos ver el nombre de Usuario y Password que se uso para entrar. Un Screenshot vale mas que mil palabras. (clic en la imágen para ampliar)

Una vez queramos terminar el Sniffeo y el Man In The Middle tenemos que ir a Start>Stop Sniffing o presionar Control + e, y después ir a MITM>Stop mitm atack (s) y para salir correctamente pulsamos Control+X

Autor

Autor

En línea

En línea