| |

Mostrar Mensajes Mostrar Mensajes

|

|

Páginas: 1 2 [3] 4 5 6

|

|

21

|

Foros Generales / Noticias / Google cambia su logo por una estructura móvil

|

en: 23 Julio 2011, 18:56 pm

|

El buscador más famoso del mundo ha rediseñado su logotipo este viernes. Para sorpresa de los usuarios, al abrir el buscador de Google su logotipo ha desaparecido y deja paso a un nuevo 'doodle' en forma de estructura móvil para celebrar el 113 aniversario del nacimiento del escultor estadounidense Alexander Calder.Este nuevo diseño ha sido cedido al buscador de la compañía de Mountain View por cortesía de la Fundación Calder, fundación dedicada a la recopilación, catalogación y archivo de las obras y el patrimonio del escultor estadounidense. En este nuevo 'doodle' las letras del logotipo de Google han desaparecido y lo único que permanece son sus colores habituales, que se encuentran en las formas que cuelgan de la estructura del móvil. Si los usuarios hacen 'click' en el 'doodle', este se va moviendo representando el movimiento de los juguetes móviles, creación de Calder. En la parte superior de la estructura móvil aparece el motivo del 'doodle', el 113 aniversario del nacimiento de Calder, y al hacer 'click' en él, redirige a los usuarios a una página de resultados con información del escultor e imágenes de sus famosas esculturas situadas en numerosas ciudades del mundo. Alexander Calder nació el 22 de julio de 1898 y una de sus invenciones más conocidas es el juguete móvil colgante o "chupin", un precursor de la escultura cinética. Calder también es conocido mundialmente por sus obras esculturales inmóviles, conocidas como "stabiles". Entre sus obras mas importantes destacan las denominadas "Nubes de Calder", 22 paneles de madera contrachapada reflectantes del sonido que funcionan como soporte acústico y se encuentran suspendidos en el cielo raso y las paredes laterales del Aula Magna de la Universidad Central de Venezuela. Estas esculturas flotantes creadas por el escultor estadounidense a solicitud del Arquitecto Carlos Raúl Villanueva convierten este recinto en el de mejor acústica del país latinoamericano y una de las cinco salas con mejor acústica del mundo. La estructura móvil en homenaje a Calder entra a formar parte de la lista de 'doodles' a los que Google tiene acostumbrados a los usuarios de su buscador. Este miércoles, Google celebró el 189 aniversario del nacimiento del naturalista austriaco Gregor Mendel transformando su logotipo en vainas de guisante. Fuente

|

|

|

|

|

22

|

Foros Generales / Foro Libre / El vídeo de un perro que muerde a un tiburón arrasa en YouTube

|

en: 23 Julio 2011, 18:47 pm

|

El can salta de una embarcación, ataca al escualo y consigue llevarlo con sus fauces hasta la misma orillaUn vídeo de un perro atacando a un tiburón en la costa australiana se ha convertido en un fenómeno en Internet, con 27 millones de visitas en YouTube. SIDNEY. El vídeo se puede ver en YouTube y ya suma 27 millones de visitas. En él se puede ver cómo el autor del vídeo acaba de pescar un tiburón, cuando su perro salta de la embarcación para morderle. El escualo se libera de la caña de pescar pero el perro continúa atacándolo en el agua hasta que consigue llevarlo con sus fauces hasta la misma orilla. http://www.youtube.com/watch?v=XtW_Qo7oxXY

|

|

|

|

|

23

|

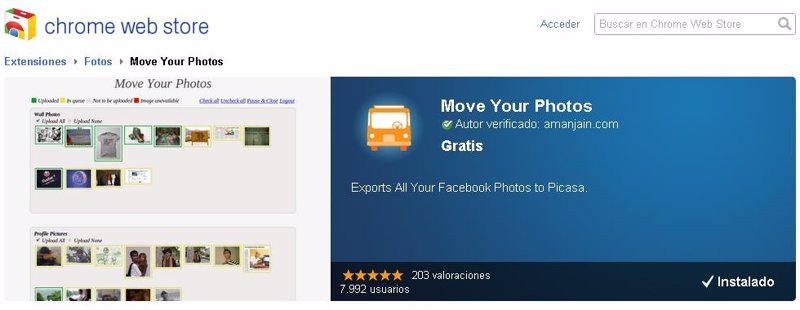

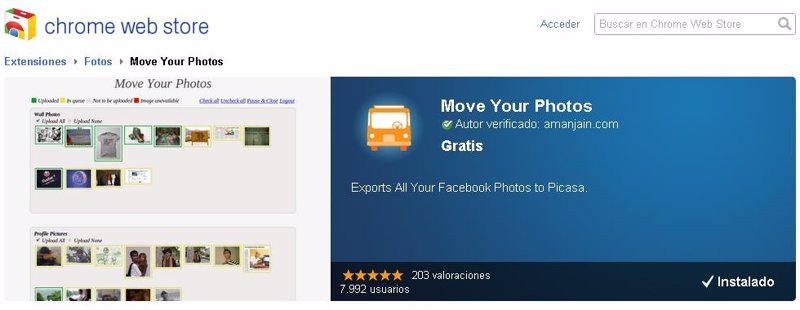

Foros Generales / Noticias / Llevar las fotos de Facebook a Google+ es posible con 'Move your Photos'

|

en: 23 Julio 2011, 18:41 pm

|

En los últimos días se ha disparado la aparición de extensiones y aplicaciones para compartir contenidos de otros servicios con Google+ o unificar las posibilidades de distintas redes sociales en torno al reciente servicio de Google. Una de las extensiones más prácticas es 'Move your Photos', que permite pasar a través de Chrome las fotos de los usuarios en sus cuentas de Facebook a Google+. En el blog de Google+ no paran de comunicar extensiones y herramientas que pueden ampliar las posibilidades del su servicio. Además de comunicar los buenos resultados conseguidos, Google está aprovechando su blog para estimular que los usuarios lleven sus contenidos a Google+. Google+ permite acceder a las fotografías de los usuarios alojadas en Picassa, pero la compañía es consciente de que un gran número de usuarios tiene utiliza Facebook para este fin. La rivalidad entre servicios impide que por el momento haya una opción en ambas redes sociales que permite llevar contenidos e informaciones de una a la otra, pero no han tardado en aparecer métodos 'alternativos' para conseguir la conexión. En el caso de fotografías, en el blog de Google+ recomiendan una extensión para Google Chrome, 'Move your Photos', permite a los usuarios llevar sus fotos de Facebook a Google+. "Para los que queráis tener o mover las fotos que tenéis en Facebook en Google+, la extensión 'Move your photos' os permite transferir las fotos de Facebook selectivamente a tus álbumes de Picassa y en definitiva a Google+", explican en el blog. Los usuarios pueden conseguir 'Move your Photos' en el Chrome Store web. Después de instalar la extensión, junto a la barra de direcciones del navegador aparece el icono de un autobús amarillo. Al accionarlo, se pedirá a los usuarios que autoricen la aplicación en Facebook y que accedan a su cuenta de Picassa. Tras esto, podrán ir a 'Move your Photos' para seleccionar las fotografías de Facebook que quieren exportar a Picassa. Automáticamente, los contenidos seleccionados aparecerán entre las fotos de los usuarios en Google +. La extensión de Chrome 'Move your Photos' es gratuita y ya permite su descarga a través de Chrome Web Store. Fuente |

|

|

|

|

24

|

Foros Generales / Noticias / Google crea un nuevo sistema para acortar sus propias URL

|

en: 20 Julio 2011, 00:42 am

|

Google ha anunciado que incorporará un sistema para acortar sus URL oficiales. Las direcciones acortadas de las propias páginas de Google comenzarán por g.co, de forma que los usuarios sabrán que proceden de la compañía -y diferenciarlas de cualquier dirección acortada con goo.gl- para evitar abrir enlaces no seguros. La compañía ha insistido en que solamente usará esta fórmula con sus propias direcciones. Google ha anunciado que incorporará un sistema para acortar sus URL oficiales. Las direcciones acortadas de las propias páginas de Google comenzarán por g.co, de forma que los usuarios sabrán que proceden de la compañía -y diferenciarlas de cualquier dirección acortada con goo.gl- para evitar abrir enlaces no seguros. La compañía ha insistido en que solamente usará esta fórmula con sus propias direcciones.Google ha anunciado que incorporará un sistema para acortar sus URL oficiales. Las direcciones acortadas de las propias páginas de Google comenzarán por g.co, de forma que los usuarios sabrán que proceden de la compañía -y diferenciarlas de cualquier dirección acortada con goo.gl- para evitar abrir enlaces no seguros. La compañía ha insistido en que solamente usará esta fórmula con sus propias direcciones. Una URL corta es útil en muchos sentidos. Son más sencillas de recordar, facilitan a los usuarios escribirlas y sobre todo ahorran espacios. A la hora de escribir o cortar y pegar una dirección, es mejor visualmente ver una URL corta que todo un párrafo de dirección. Con la llegada de Twitter y los servicios que limitan el número de caracteres las direcciones acortadas se han terminado por constituir como una auténtica obligación. Google es consciente de esta necesidad y en varias ocasiones ha recurrido a acortar sus direcciones. La compañía cuenta con su propio servicio para acortar direcciones, Goo.gl, uno de los más utilizados en la Red y parte de sus servicios, ya han introducido métodos para mostrar las URL más cortas. Un ejemplo es el de YouTube, servicio donde los usuarios pueden acceder al enlace para compartir de forma abreviada. El problema de acortar direcciones es la seguridad. En muchas ocasiones, los 'hackers' se valen de direcciones acortadas para distribuir malware. Por norma general, en este tipo de direcciones no se lee el nombre completo de la web, por lo que hacer click, en muchas ocasiones es un auténtico acto de fe. "Cuanto más corta sea una URL, más fácil es para compartir y recordar. La desventaja es, a menudo, que no se puede saber a qué sitio web va a ser redireccionado", explica la compañía en su blog oficial. Google quiere acortar sus propias direcciones y garantizar la seguridad de las mismas, de forma que los usuarios sepan que al hacer click están accediendo a un servicio oficial de Google y no a una página desconocido. Para conseguir este objetivo, Google ha informado que introducirá un sistema para acortar URLs que se identificará por empezar por g.co. Cuando los usuarios reciban mensajes de Google con enlaces que comiencen por g.co, pueden estar seguros de que se trata de información de un servicio oficial de la compañía. "Nosotros sólo vamos a usar g.co para enviarle a páginas web que son propiedad de Google, y sólo se pueden crear accesos directos g.co con ese objetivo. Eso significa que usted puede visitar un acceso directo g.co seguro de que siempre terminan en una página de un producto o servicio de Google", confirma Google en su comunicado. El nuevo sistema público de acortador de direcciones de Google, Goo.gl, seguirá funcionando para que los usuarios puedan introducir sus URL. El sistema g.co por el contrario será de uso exclusivo para la compañía y en los próximos días se podrá comenzar a ver en servicios como Twitter, donde la compañía suele enlazar sus 'tuits' a informaciones en sus blogs. Fuente |

|

|

|

|

25

|

Foros Generales / Noticias / 14 consejos para optimizar el SEO en el diseño de blogs

|

en: 16 Julio 2011, 19:01 pm

|

A la hora de lanzarse a la blogosfera, hay que prestar atención al diseño de la bitácora, pero sin dejar de lado el SEO. Para una perfecta fusión del diseño y del SEO en los blogs, Seomoz ha confeccionado una infografía con los siguientes 14 consejos: 1. El atractivo cuentaUn diseño profesional y atractivo puede reducir la tasa de abandono de la web, incrementar el número de visitas y ganar más links. 2. Caja de búsquedasHay que facilitar al máximo al usuario las búsquedas en el blog. 3. RSSPara animar al usuario a suscribirse al servicio RSS del blog, es preciso ubicar botones en lugares visibles de la web. 4. Migas de panLas migas de pan facilitan la navegación al usuario y ayudan a los motores de búsqueda a categorizar el contenido del blog. 5. NavegaciónPara confeccionar el árbol de navegación del blog, es mejor utilizar lenguaje HTML y CSS y evitar en la medida de lo posible los links basados en javascript y Flash. 6. ImágenesHay que optimizar el tamaño de las imágenes subidas al blog para reducir el tiempo de carga de las páginas. Asimismo, es necesario rellenar el campo Alt de las fotografías y definir el ancho y el alto de la imagen. 7. Mitad superior del blogEs mejor ubicar el contenido más importante del blog en la mitad superior de la página para que el usuario pueda verlo sin utilizar el scroll de la página. 8. Links al mejor contenido del blogEs recomendable crear categorías específicas para recoger los mejores posts publicados en el blog. 9. No abusar de los linksUtilizar demasiados links puede ocasionar problemas de rastreo a los buscadores, por lo que es importante que haya más de 100 hipervínculos por página. 10. AnunciosLos anuncios son importantes, pero no hay que permitir que tengan más peso que el contenido del blog. Además, el exceso de publicidad puede dañar el posicionamiento del blog en los buscadores. 11. ComentariosLos comentarios ayudan a la construcción de una comunidad en torno a blog y sirven también para generar links. 12. CompartirHay que facilitar al usuario la posibilidad de compartir contenido del blog a través del correo electrónico y de las redes sociales. 13. VelocidadPara reducir el tiempo de carga de las páginas del blog, hay que optimizar las imágenes, combinar el lenguaje CSS en archivos externos y apostar por el caching. 14. Rastrear y validarHay que poner a prueba el blog con herramientas de SEO para su rastreo y validación.  Fuente Fuente |

|

|

|

|

26

|

Foros Generales / Noticias / Google imparable, gana un 36% más entre abril y junio

|

en: 16 Julio 2011, 18:52 pm

|

Durante el pasado trimestre Google aumentó su plantilla en 2.452 personas, un nivel de contratación similar al registrado entre enero y marzo El buscador de internet Google obtuvo un beneficio neto de 2.505 millones de dólares entre abril y junio de 2011, o un 36,1 por ciento más que en el mismo período del año pasado, según informó la compañía californiana. El gigante tecnológico ingresó durante ese trimestre 9.026 millones de dólares, un 32,3 por ciento más que en el mismo trimestre de 2010, una cantidad proveniente en un 69 por ciento de los casos de las páginas web propiedad de la empresa y en un 28 por ciento a través de programas externos como AdSense. Esa proporción en el origen de los ingresos fue similar a la registrada entre enero y marzo de este año, informa EFE. El beneficio por operaciones de la empresa para el segundo trimestre de 2011 fue de 2.881 millones de dólares, o un 21,8 por ciento más que en los mismos meses de 2010. "Hemos tenido un gran trimestre, con unos ingresos que han crecido un 32 por ciento en términos interanuales hasta superar una cifra récord de 9.000 millones de dólares", dijo el consejero delegado de Google, Larry Page, en un comunicado. Page además aseguró estar "superentusiasmado" con la acogida que ha tenido la nueva red social lanzada por la compañía a finales de junio, Google+, si bien no entró en detalles sobre el número de usuarios. Google informó que los costes por "clic" en los anuncios subieron un 12 por ciento con respecto al mismo trimestre de 2010 y un 6 por ciento con relación al período comprendido entre enero y marzo. La facturación por "clic", que generan las visitas de los usuarios en los anuncios contratados con el buscador de internet, tuvo un crecimiento interanual de un 18 por ciento y su valor cayó, no obstante, un 2 por ciento en la comparación intertrimestral. Durante el pasado trimestre Google aumentó su plantilla en 2.452 personas, un nivel de contratación similar al registrado entre enero y marzo y que se enmarca dentro de los planes expansivos de la compañía para 2011. Fuente

|

|

|

|

|

28

|

Foros Generales / Noticias / Los diez virus más peligrosos de Internet

|

en: 13 Julio 2011, 19:57 pm

|

El verano trae amenazas peligrosas para nuestro ordenador

Muchos usuarios esperan la llegada del verano con gran expectación para poder disfrutar de su tiempo libre navegando en Internet. Este año, el verano no sólo trae descanso sino también un ranking con las diez amenazas de malware más peligrosas.Java continúa en el ojo del huracán, según informa la compañía de desarrollo de soluciones de seguridad G Data. Cuatro de las cinco amenazas son ya viejas conocidas del ranking mensual de G Data. La nueva amenaza, como las antiguas, se basa en las brechas de seguridad ya corregidos por Oracle, en esta ocasión en marzo de 2010 (Java SE 6 Version, Update 19). Por otra parte, en los cinco primero puestos se encuentran dos amenazas que aprovechan la función autorun de Windows y que están diseñadas para distribuirse cuando se conectan dispositivos externos al ordenador. Ránking de las 10 amenazas más peligrosas1.- Trojan.Wimad.Gen.1: Este troyano pretender hacerse pasar por un tradicional archivo de audio .wma aunque sólo se puede reproducir después de instalar un códec/decoder especial. Si se ejecuta el archivo, el atacante podrá instalar malware de cualquier tipo en el ordenador de la víctima. El archivo infectado se distribuye principalmente vía P2P. 2.- Worm.Autorun.VHG: este gusano usa la función 'autorun' de Windows para expandirse. Llega a través de dispositivos de almacenamiento como lápices USB y discos duros portátiles y aprovecha la vulnerabilidad CVE-2008-4250. 3.- Gen:Variant.Adware.Hotbar.1: Este adware se instala de forma totalmente indetectable para el usuario como parte de paquetes gratuitos de programas multimedia del estilo VLC o XviD, que son descargados desde fuentes no oficiales y ajenas a sus fabricantes. Todos los paquetes están firmados digitalmente como "Pinball Corporation" y el adware se ejecuta cada vez que se inicia Windows, integrándose como un icono del sistema. 4.- Trojan.AutorunINF.Gen: Este malware está diseñado para distribuirse a través de dispositivos externos. Los archivos Autorun.inf se utilizan como mecanismos para la difusión de malware a través de memorias USB, dispositivos de almacenamiento extraíbles o, reproductores de CD o DVD. 5.- Java.Trojan.Exploit.Bytverify.Q: Este exploit aprovecha la vulnerabilidad de Java Runtime Environment para ejecutar un código malicioso. El peligro acecha en los applets de Java que se integran en las páginas web. 6.- Java.Trojan.Downloader.OpenConnection.AI: Como el primero de esta lista, este troyano downloader llega en 'applets' de Java camuflado en determinados websites y muestra el mismo funcionamiento.

7.- Java.Trojan.Downloader.OpenConnection.AN: Otra variación del mencionado Java.Trojan.Downloader.OpenConnection, que ocupa la primera y quinta posición de este top diez. 8.- Java.Trojan.Downloader.OpenConnection.AO: Este troyano con funciones de 'downloader' aparece en applets manipulados de Java en una página web. Cuando el applet es descargado, se genera una URL que el troyano utiliza para descargar y ejecutar un archivo malicioso. El programa es capaz de escribir datos en el sistema de la víctima. 9.- Java:Agent-DU [Expl]: Otra amenaza dirigida a Java que de nuevo descarga un applet que utiliza un agujero de seguridad para evitar su mecanismo de protección y descargar código malicioso en el equipo. 10.- Adware.Hotbar.GG: Pertenece a la categoría de los programas que instalan software no deseado. Se trata de un BHO ('Browser Helper Object'), una especie de plugin que, en principio, mejora o completa las funcionalidades del navegador pero que en este caso esconde fines publicitarios. Está firmado digitalmente por "Pinball Corporation" o, en algunos casos, por "Smartshopper Technologies". La aplicación ofrece comparaciones de precios, productos y servicios ofrecidos por los partners de las empresas firmantes Fuente

|

|

|

|

|

29

|

Foros Generales / Dudas Generales / Re: Problema con pc

|

en: 13 Julio 2011, 15:29 pm

|

|

debes verificar los requisitos del juego por si no pide tarjeta de video, porque puedes tener toda la memoria y la capacidad del disco duro pero si no tienes graficos cadecuados no funciona

te recomiendo que revises los requisitos que piden el juego

y que revises si tus controaldores de videos son los correctos

saludos

|

|

|

|

|

30

|

Foros Generales / Noticias / Zeus, Android y el robo información

|

en: 13 Julio 2011, 03:28 am

|

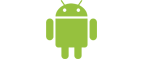

Zeus, Android y el robo información Los usuarios de Android, la plataforma móvil de Google, son víctimas de una nueva amenaza, Zeus, que en su versión 2.1.0.10, no solo ataca a las computadoras, sino que también apunta contra los smartphones; pero todo esto tiene un porqué

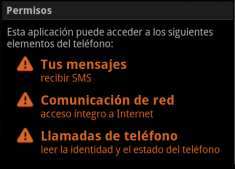

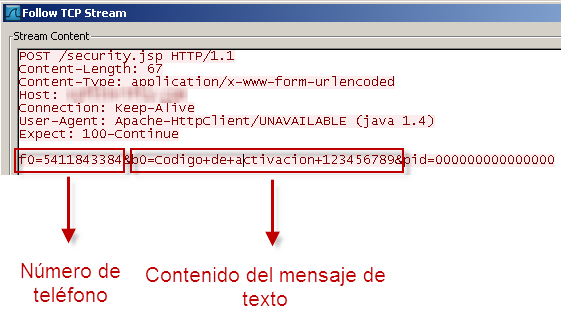

El motivo por el cual observamos este tipo de ataques, es para vulnerar el mecanismo de doble autenticación implementado por los bancos. Esta metodología de acceso, provee además de la clave tradicional de home banking, un número aleatorio que se envía a un teléfono celular, buscando así minimizar el robo de contraseñas y proteger la información de los usuarios. Desde un equipo infectado con esta variante de Zeus, se efectúa el robo del número de teléfono del usuario y sus credenciales de acceso, en el momento que intenta acceder a su banca electrónica. Luego, el usuario recibe una supuesta aplicación de seguridad a través de un mensaje de texto, que en realidad es un troyano, detectado por ESET Mobile Security como Spy.SmsSpy.Veamos ahora cómo funciona esta amenaza móvil.Una vez que la aplicación es instalada en el dispositivo móvil, intercepta todos los mensajes de texto recibidos y los redirecciona a una página web, sin el conocimiento ni consentimiento del usuario. Pero, ¿cómo es la metodología de esta amenaza? En primer lugar, para poder funcionar correctamente, el código malicioso solicita acceso a los mensajes de texto, el estado del teléfono y la conexión a Internet. Estos tres permisos son todo lo que necesita para llevar a cabo el robo de información: Una vez que el código maliciosos inicia su ejecución, captura todos los mensajes de texto y los reenvía a través de la conexión a Internet. Cómo podrán ver a continuación analizamos el funcionamiento de esta amenaza y pudimos detectar cómo es que efectúa el robo de información. En primer instancia se envía un mensaje de texto a un equipo infectado, simulando ser un código de confirmación, en dónde se especifica un número de teléfono y el contenido el mensaje: Cuando se recibe el mensaje de texto en el dispositivo móvil, este es interceptado por el código malicioso mediante la utilización de una técnica similar a la utilizada por Raden, un troyano sms para Android. Una diferencia puntual con Raden, es que se interceptan y reenvían todos los mensajes de texto mientras la aplicación maliciosa se encuentre en ejecución. Todos los mensajes recibidos son reenviados a una página web, conteniendo el número del receptor y el cuerpo del mensaje. A través del análisis del tráfico de red se puede identificar el envío de información tal cuál había sido recibida por el dispositivo. Esta acción puede ser realizada debido a que la aplicación cuenta con permisos para ello.Finalmente, lo que suponía ser una aplicación de seguridad para el usuario, es en realidad una amenaza orientada al robo de su información bancaria, atacando, una vez más, a las medidas de seguridad provistas por los bancos. Utilizando códigos maliciosos tanto para computadoras como para dispositivos móviles los atacantes intentan engañar al usuario y acceder a sus cuentas bancarias. Desde hace ya un tiempo atrás, se habían detectado y reportado combinaciones similares de Zeus, que involucraban a otras plataformas móviles como BlackBerry, Symbian y Windows Mobile. Ahora, los desarrolladores de códigos maliciosos han sumado a Android como otro posible vector de ataque. Zeus es un malware complejo, que atenta contra los usuarios a través de cualquier medio a su alcance, ya sean equipos de escritorio o dispositivos móviles, es por ello que recomendamos al usuario contar con una solución de seguridad que lo proteja contra estas amenazas. Fuente: ESET Lab |

|

|

|

|

|

| |

|