Esta vez vamos a ver como instalar un controlador de dominio principal en un servidor Linux usando Samba.

Ya vimos anteriormente como instalar un controlador de dominio Active Directory en Windows Server, el proceso no tiene nada que ver con la instalación en Windows, por que, todo se hará en consola.

Para este tutorial necesitaremos tener instalado Samba en nuestra máquina, si aun no lo tenéis instalado seguid este tutorial:

* Instalar Samba en Ubuntu Server 10.04 .

Una vez que arranque el servidor Linux, nos logueamos como root o ponemos sudo sh y la constraseña del super usuario.

Así, no tendremos que usar sudo para los comandos que utilizaremos a lo largo de este tutorial.

El fichero de configuración de Samba se encuentra en /etc/samba/smb.conf. Procedemos a abrir el fichero.

La primera linea que tenemos que modificar es workgroup y ponemos el nombre que tendrá nuestro dominio:

Código:

workgroup = ELHACKER.NET

La siguiente linea tiene que ver con la seguridad en el acceso al servidor, buscamos la linea security y la ponemos en user:

Código:

security = user

Con este parámetro, cualquiera que vaya a acceder a nuestro servidor, necesitará una cuenta en ese sistema.

Para que nuestra maquina pueda actuar de PDC tenemos que habilitar el acceso al dominio, para eso buscamos la linea domain logons y la cambiamos en yes, se encuentra comentada (

en la parte de Domains.

en la parte de Domains.Código:

domains logons = yes

Ahora vamos a agregar mas parámetros de configuración al Samba, hay que agregar todos los que pondré abajo.

Código:

domain master = yes

Para indicarle a Samba de que nuestro servidor es el controlador principal del dominio.

Código:

local master = yes

Código:

preferred master = yes

Si se pone a yes, al iniciar, samba forzará una elección y tendrá una ligera ventaja para ganar la elección. Es recomendable que este parámetro se use en conjunción con domain master = yes, para que samba pueda garantizar convertirse en un domain master.

Código:

os level = 64

Para que podamos tener perfiles móviles hay que descomentar las lineas:

Código:

logon drive = H:

logon home = \\%N\%U

Cada vez que una máquina se una a nuestro dominio tendrá que identificarse, para eso descomentamos la linea add machine script.

Código:

add machine script = /usr/sbin/useradd -g machines -c "%u machine acccount" ....

Vamos a la sección de Share Definitions y descomentamos lo mismo que abajo:

Código:

[homes]

comment = Home Directories

browseable = yes

writable = yes

La última línea no viene, así que habrá que ponerla manualmente.

Hacemos lo mismo para la carpeta netlogon y profiles (donde se guardan los perfiles móviles).

netlogon

profiles

Guardamos el fichero y salimos.

Lo siguiente es crear un grupo para todas las máquinas que se unirán al dominio:

Código:

groupadd -g 201 machines

En el fichero de configuración definimos algunos ficheros que no existen, por tanto hay que crearlos.

mkdir -m 0775 /home/netlogon

El directorio para los perfiles móviles:

Código:

mkdir /home/samba /home/samba/profiles

Y darle los permisos necesarios para que Samba pueda escribir dentro de esa carpeta:

Código:

chmod 1757 /home/samba/profiles

A continuación vamos a agregar algún usuario para que mas tarde iniciemos sesión desde un equipo Windows.

useradd -m test

Ponerle contraseña:

passwd test

Y agregarlo como usuario Samba:

Código:

smbpasswd -a test

También agregaremos al usuario root, en algunas versiones antiguas de Samba la primera vez que iniciamos sesión en el dominio tenemos como usuario root.

Código:

smbpasswd -a root

Por costumbre agregaré también a mi usuario administrador local.

Código:

smbpasswd -a mad

Para aplicar los cambios vamos a reiniciar el servidor, podemos reiniciar solamente la configuración de Samba, pero vamos a estar seguros de que se aplican bien los cambios.

El siguiente paso es arrancar una máquina Windows e intentar unirnos al dominio.

Para comprobar que los equipos se ven entre si, se recomienda hacer ping desde uno al otro.

Y nos unimos al dominio que acabamos de crear, si no nos da ningún error es que todo ha salido bien y que los demás usuarios funcionan correctamente.

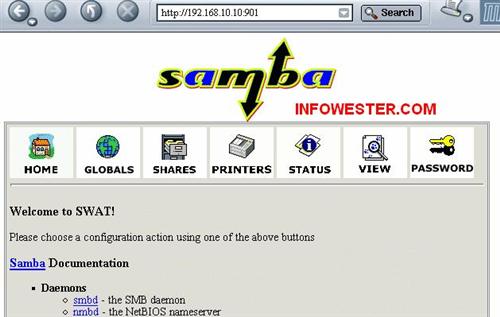

Para gestionar el Samba hay varias herramientas gráficas, como Swat.

Que a través de una interfaz gráfica vía web nos proporciona una panel de administración de Samba.