Aqui la explicación oficial de microsoft sobre esta característica de windows.

https://support.microsoft.com/es-es/kb/979240

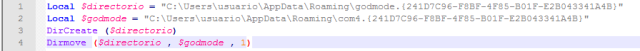

El código a continuación mostrado es un simple script en autoit que automatiza este proceso

*Nota: En caso de desconocer el nombre de usuario se puede usar @Username

Pero como puede esto ser aprovechado por un desarrollador de malware?

Seguro que hay muchas formas de aprovechar esta característica, a mi de entrada se me ocurren dos:

La primera consistiría en crear una entrada en el registro para iniciar nuestra aplicación en el arranque, copiando previamente el binario a esa localizacion.

La segunda y poniendo un ejemplo practico podría ser aprovecharnos de esta característica con un keylogger, almacenando los logs en esa localización, de este modo se podrían almacenar tranquilamente en texto plano.

proyecto en github

https://github.com/SadFud/-Automated.GodMode

Autor

Autor

En línea

En línea